Windows は、Mark of the Web フラグがダウンロードした ISO ファイル内のファイルに伝播するのを妨げていたバグを修正しました。

Mark of the Web (MoTW) に慣れていない方のために説明すると、MoTW は Windows のセキュリティ機能であり、インターネットから発信されたファイルにフラグを付けて、オペレーティング システムとインストールされているアプリケーションによって疑わしいファイルとしてタグ付けされます。

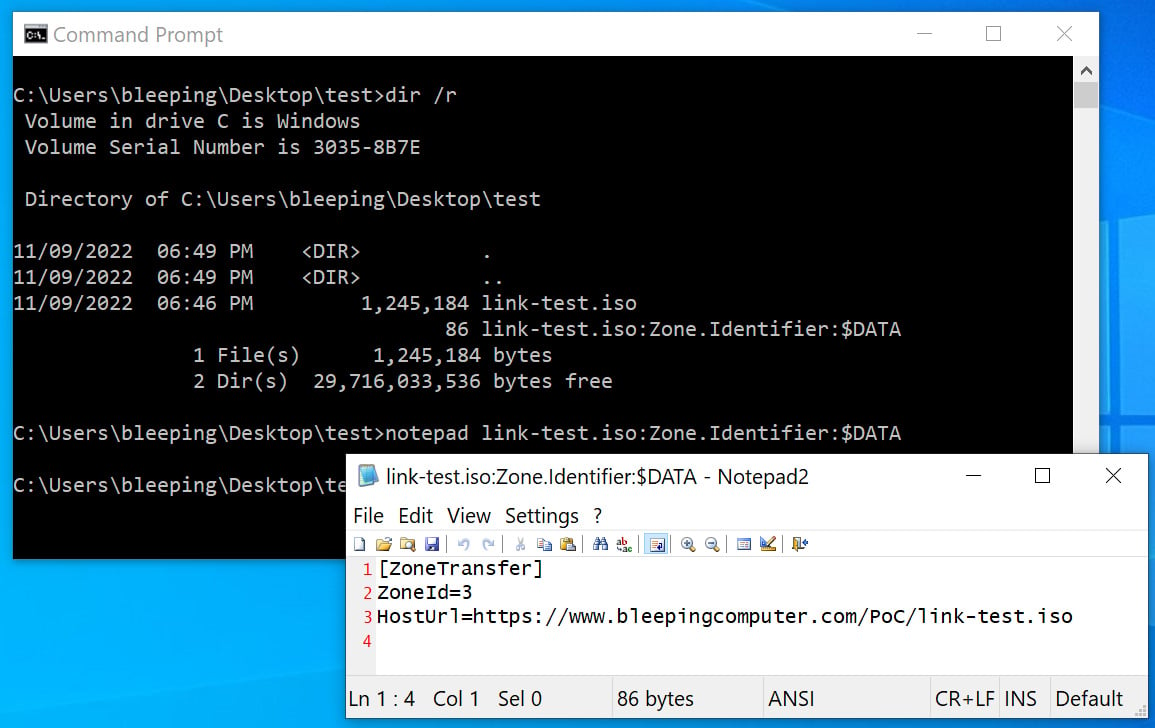

MoTW フラグは、「Zone.Identifier」と呼ばれる代替データ ストリームとしてファイルに追加されます。これには、ファイルのURL セキュリティ ゾーン、リファラー、およびファイルへの URL が含まれます。

オルタネート データ ストリームは、特殊なツールまたはコマンド プロンプトで「dir /R」コマンドを使用して表示し、以下に示すようにメモ帳で直接開くことができる NTFS ファイル属性です。

ソース:

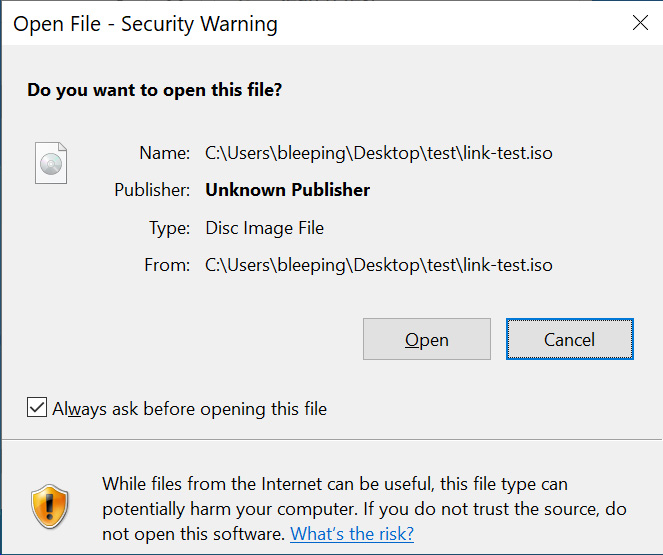

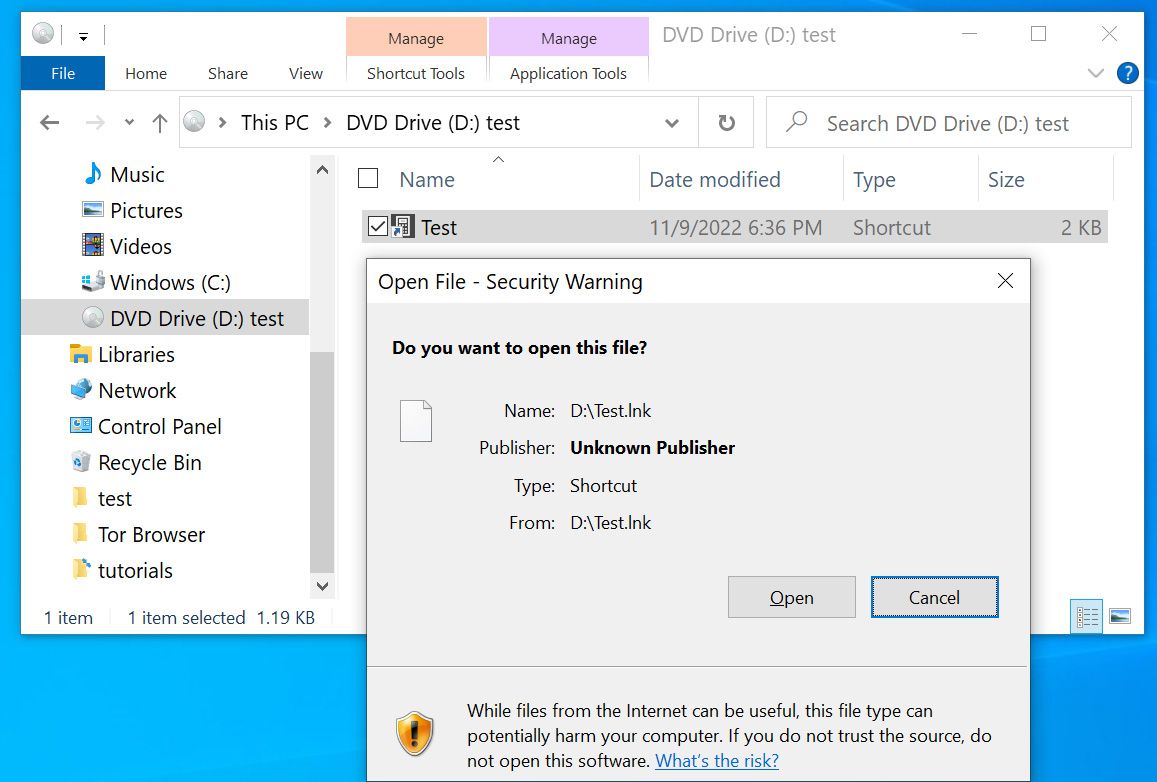

Mark of the Web フラグが付いたファイルを開こうとすると、Windows はファイルを慎重に扱う必要があるというセキュリティ警告を表示します。

「インターネットからのファイルは有用ですが、このファイル タイプはコンピュータに損害を与える可能性があります。ソースが信頼できない場合は、このソフトウェアを開かないでください」と Windows から警告が表示されます。

ソース:

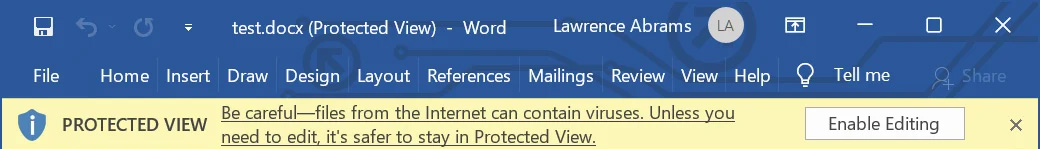

Microsoft Office はまた、MoTW フラグを使用して、保護されたビューでファイルを開く必要があるかどうかを判断します。これにより、警告が表示され、マクロが無効になります。

Microsoft が ISO の Mark of the Web を修正

11 月のパッチ チューズデーの更新の一環として、Microsoft は、攻撃者が Mark of the Web セキュリティ機能をバイパスできるファイルを作成することを可能にする多数の脆弱性を修正しました。

アップデートには、攻撃者がフィッシング キャンペーンでよく悪用するバグの予期しない修正が含まれていました。

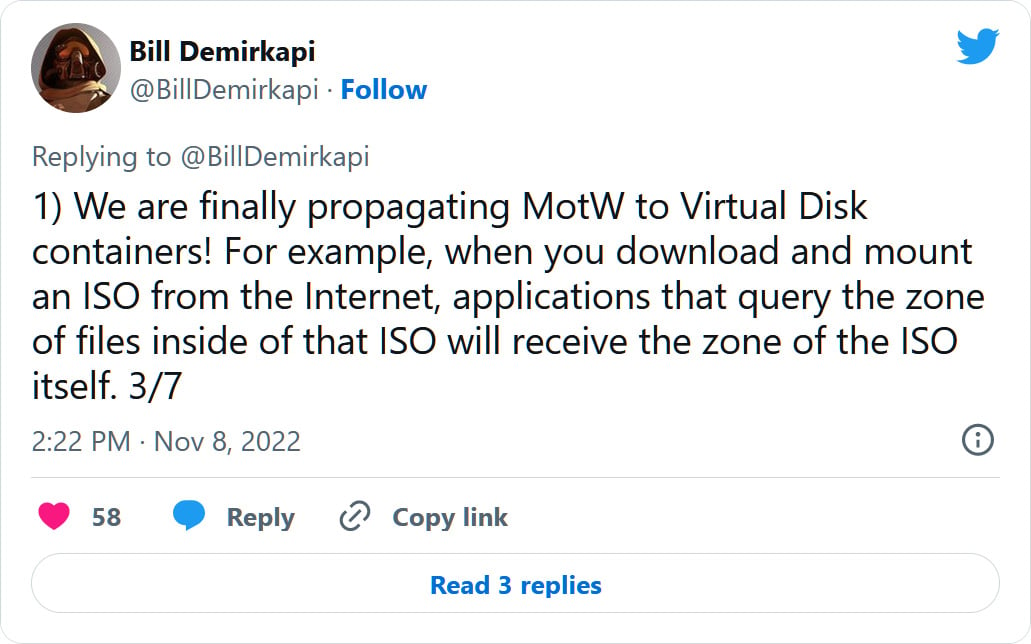

Microsoft MSRC の脆弱性および緩和チームのエンジニアである Bill Demirkapi 氏によると、MoTW フラグが ISO ディスク イメージ内のファイルに伝播されないバグが修正されました。

攻撃者は、ターゲットをマルウェアに感染させるために、フィッシング キャンペーンの添付ファイルとして ISO ディスク イメージを配布してきました。

Windows 8 以降、ISO ファイルをダブルクリックして開くことが可能になり、Windows はそれを新しいドライブ文字で DVD ドライブとしてマウントします。

ダウンロードまたは添付された ISO ファイルには Web のマークが含まれており、開くと警告が表示されますが、このバグにより、MoTW フラグが Windows ショートカット (LNK ファイル) などの Microsoft Office 以外のファイル タイプに伝播されませんでした。

したがって、ユーザーが ISO 添付ファイルを開いて同封の LNK ファイルをダブルクリックすると、以下に示すように、Windows がセキュリティ警告を表示することなく自動的に実行されます。

CVE-2022-41091の 11 月の月例セキュリティ更新プログラムをインストールした後、Windows は ISO ファイルからすべてのコンテンツに Web フラグのマークを伝達し、LNK ファイルの起動時にセキュリティ警告を適切に表示するようになりました。

その他の 2 つの MoTW バグが修正

11 月の更新では、ISO MoTW の伝播を修正するだけでなく、ANALYGENCE のシニア脆弱性アナリストであるWill Dormann によって発見および報告された 2 つの MoTW バグも修正されました。

最初のバグは、Windows SmartScreen が Windows 11 22H2 で失敗し、ZIP アーカイブから直接ファイルを開くときに Mark of the Web 警告をバイパスします。

画像から破損した認証コードのバグを取り除こう。 Windows がダウンロードのスキャン方法やプロンプト表示方法をどのように決定するのかわかりません。

ネットワークのない VM では (SS 警告が明確に表示されます)、XP の calc.exe が zip に含まれています。

最初に抽出: SmartScreen 警告。

Zip から実行: 実行するだけです。

pic.twitter.com/BY3GPLi6go— ウィル・ドーマン (@wdormann) 2022 年 10 月 31 日

「 ZippyReads 」と呼ばれる 2 つ目のバグは、読み取り専用ファイルを含む ZIP ファイルを作成するだけで悪用できます。このアーカイブが Windows エクスプローラーで開かれると、MoTW フラグは読み取り専用ファイルに伝達されず、セキュリティ警告をバイパスします。

これらの脆弱性は両方とも、11 月の Windows セキュリティ更新プログラムCVE-2022-41049の一部として修正されました。

ただし、Dormann が発見した別のバグは未修正のままであり、ファイルが不正な形式の署名を使用して署名されている場合、スタンドアロンのJavaScript ファイルが MoTW の警告をバイパスし、スクリプトを自動的に実行できるようになっています。

Magniber ランサムウェアを配布する脅威アクターがこのバグを積極的に悪用しているため、修正プログラムが間もなく公開される可能性があります。

Comments