Microsoft は、すべてのユーザーのセキュリティに対する継続的な取り組みの一環として、Cybersecurity Awareness Monthを推進できることを誇りに思っています。 Microsoft は、これらの高度で永続的なアクターから組織や個人を保護するために、国家の脅威活動を年間を通じて追跡しています。マイクロソフトは、より優れた検出、脅威のコンテキスト、攻撃者の知識をお客様に提供できるように、常に機能を改善しており、お客様が自身の防御を改善できるようにしています。 Microsoft が国家国家の攻撃にどのように対応するか、および組織を防御する方法について詳しくは、 Decoding NOBELIUM ドキュメント をご覧ください。史上最も巧妙な攻撃から組織を保護するのに役立った最前線の防御者から直接話を聞くことができます。

国家レベルのサイバー アクターの目的 (主にスパイ活動と混乱) は一貫しており、最も信頼できる戦術と手法 (資格情報の収集、マルウェア、VPN エクスプロイト) も同様です。しかし、今年、中国、ロシア、北朝鮮、イランから発信された攻撃者の間で共通のテーマは、ダウンストリームの顧客を悪用する方法として、IT サービス プロバイダーを標的にすることが増えていることです。 1

今月初め、マイクロソフトは2021 年のマイクロソフト デジタル ディフェンス レポート(MDDR) を公開しました。このレポートでは、最も標的にされたセクターや国、特定の脅威アクター、攻撃方法に関する情報など、国家レベルの脅威グループに対するマイクロソフトの追跡に関するより詳細な調査結果を提供しています。 、 もっと。このブログでは、MDDR のハイレベルなテーマを取り上げています。詳細については、完全なレポートをダウンロードすることをお勧めします。

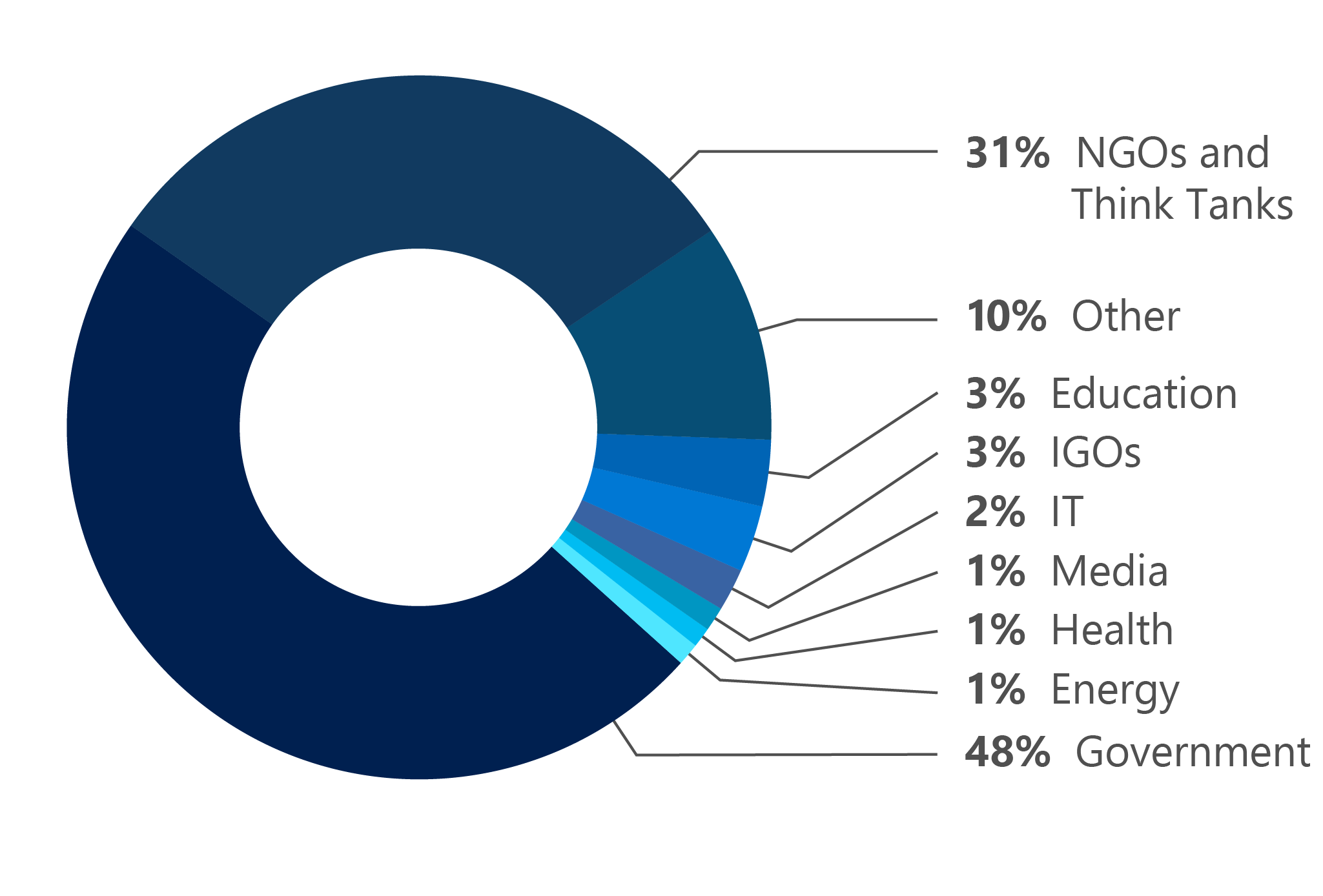

政府機関と非政府組織は好んで標的にされます

組織または個人のアカウント所有者が、観察された国家活動によって標的にされたり侵害されたりするたびに、Microsoft はその顧客に国家通知 (NSN) を直接配信して、活動を調査するために必要な情報を提供します。過去 3 年間で、20,500 を超える NSN を提供してきました。これらの NSN の背後にある攻撃者の活動の分析によると、過去 1 年間の国家による攻撃は、破壊的な攻撃ではなく、スパイ活動や情報収集という作戦上の目的に主に焦点を当てていました。

「国家の活動は、ほぼすべての産業部門と地理的地域にまたがっています。言い換えれば、これらの戦術に対する保護は、すべての組織と個人にとって重要です。」 —2021 マイクロソフト デジタル ディフェンス レポート。

Microsoft Threat Intelligence Center (MSTIC) とMicrosoft Digital Crimes Unit (DCU) は、国家に対する攻撃の 80% 近くが政府機関、シンクタンク、および非政府組織(NGO) に向けられていることを確認しています。 NOBELIUM、NICKEL、THALLIUM、および PHOSPHORUS と呼ばれる国家グループは、政府部門に対して最も積極的であり、主に国際問題に関与する政府機関を標的にしていました。

図 1: 国家による攻撃の標的となったセクター (2020 年 7 月から 2021 年 6 月)。

特にロシアを拠点とするサイバー攻撃者は、ますます政府の標的に照準を合わせています。 NSN のデータを前年比で比較すると、侵害の成功率が 2019 年 7 月から 2020 年 6 月までの 21% から、2020 年 7 月以降は 32% にまで著しく増加しています。攻撃者は、昨年の約 3% から 2020 年 7 月以降は 53% に急増しました (図 3 を参照)。

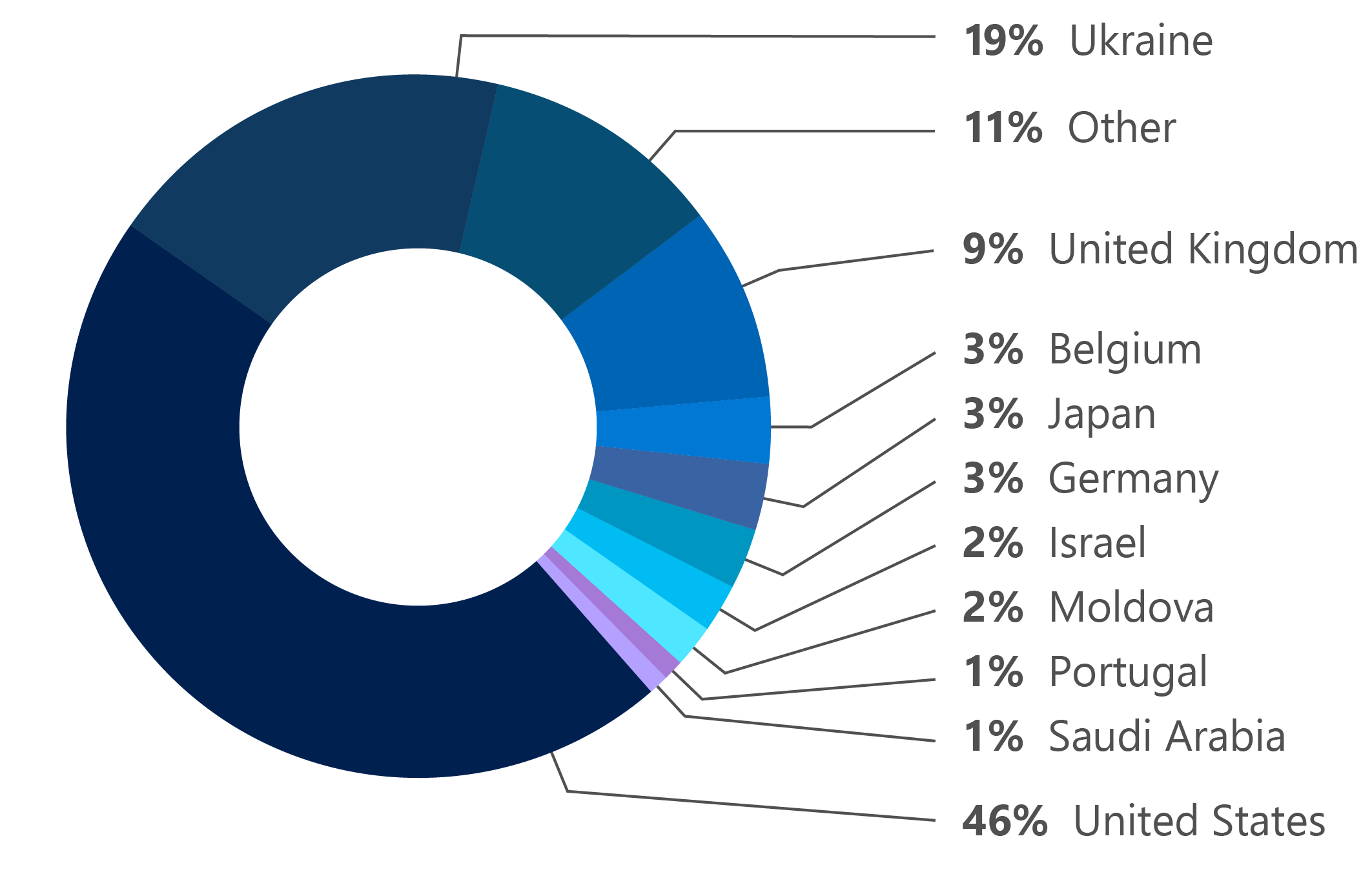

最も標的にされた国

米国は、過去 1 年間で最も標的にされた国でした。ロシアを拠点とする NOBELIUM も、ウクライナを重点的に標的にしました。特に、ウクライナ国境に沿ったロシア軍の増強に反対する結集に関与する政府の利益に焦点を当てており、影響を受けたウクライナの顧客の数は、昨年の 6 件から今年は 1,200 件以上に増加しています。この 1 年で、両国間の緊張が高まる中、もっぱらイランの攻撃者に駆り立てられて、イスラエルの組織を標的にするケースが 4 倍近くになりました。

図 2: 最も標的にされた国 (2020 年 7 月から 2021 年 6 月)。

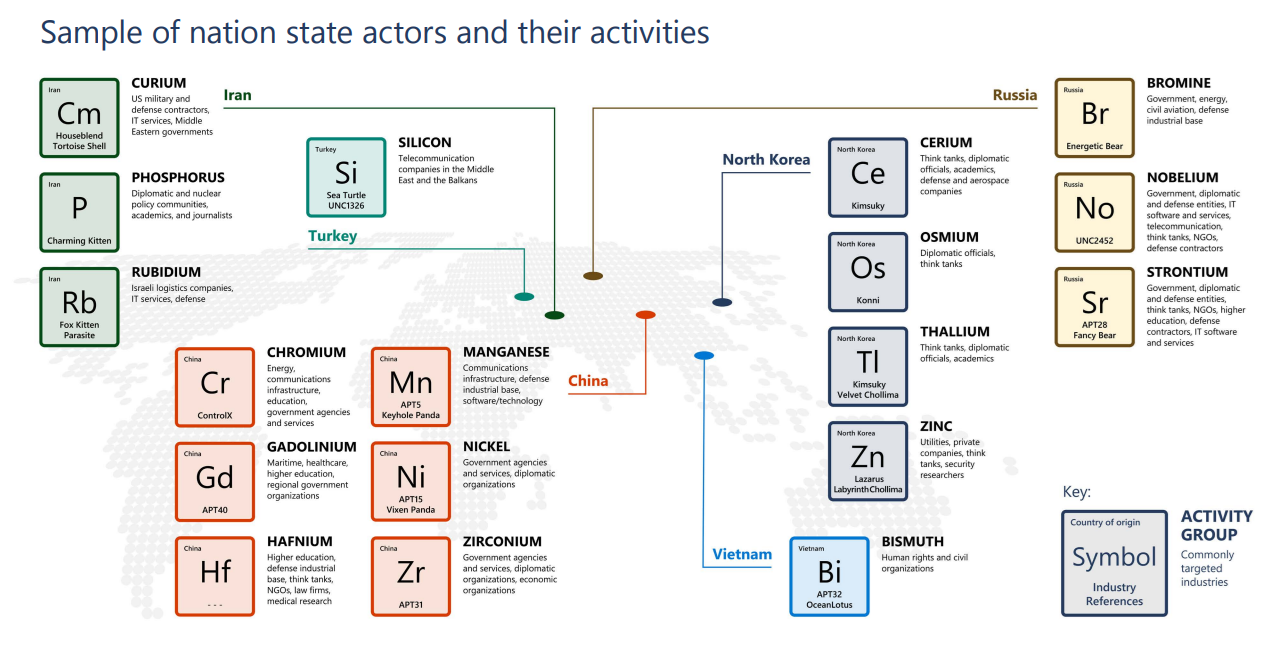

Microsoft は、国家の活動を化学元素名で識別します。その一部は、次の表に、その原産国とともに示されています。 Microsoft が追跡している国家の攻撃者全体のこの小さなサンプルは、昨年最も活発だった攻撃者のいくつかを表しています。

図 3: 国家アクターのリファレンス マップ。

ボリュームと精度

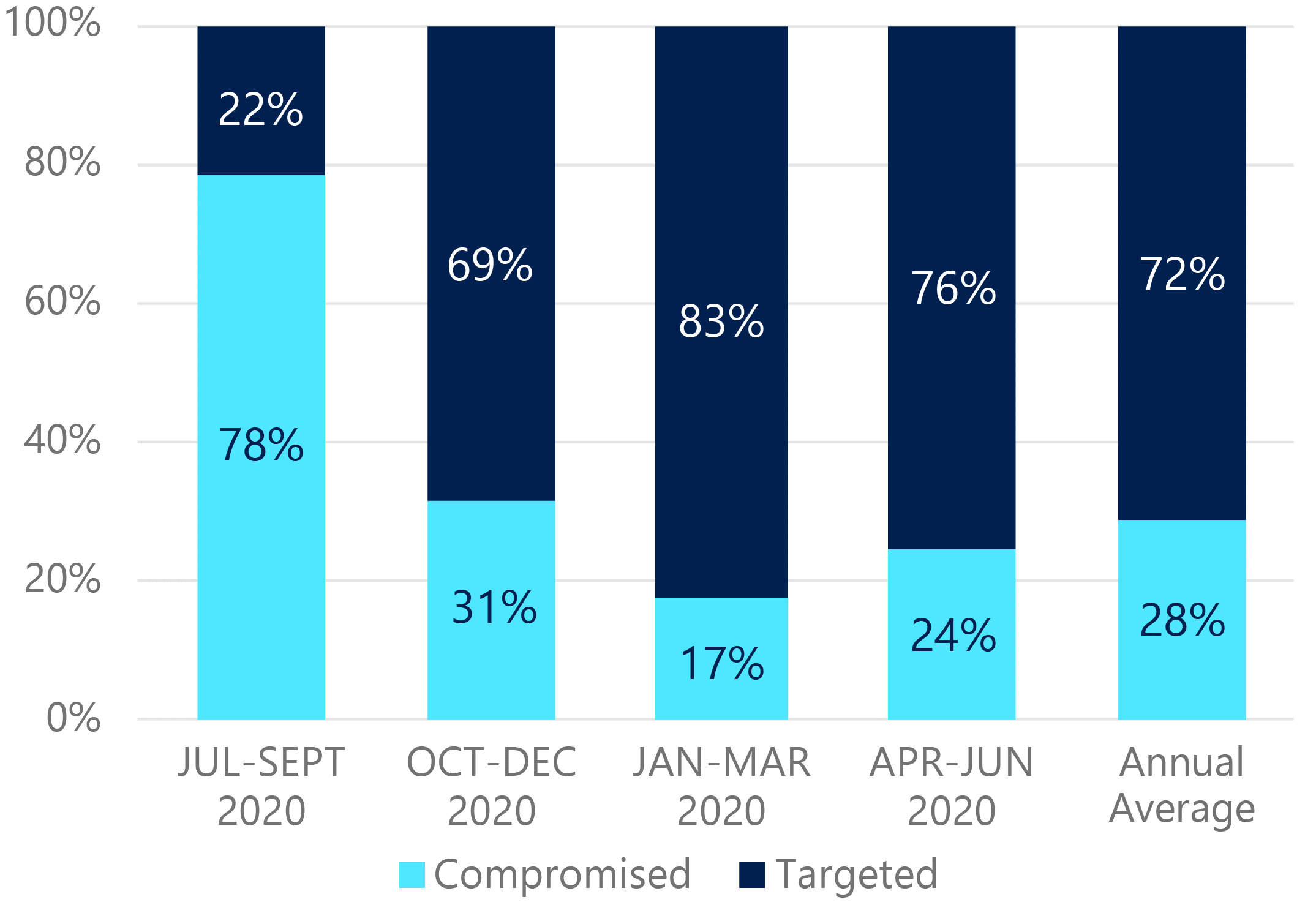

今年の侵害の成功率は、脅威グループによって大きく異なりました。北朝鮮を拠点とする THALLIUM などの一部は、ユーザーがこれらのルアーにますます気づき、組織がセキュリティ ソリューションを使用するにつれて、大規模なスピア フィッシング キャンペーンの一般的な戦術が検出および抑止されやすくなったため、侵害の成功率が低くなりました。それらをより効果的に検出します。対照的に、ロシアを拠点とする NOBELIUM は、ソフトウェア サプライ チェーンに対するより標的を絞った攻撃と、認証情報の盗難を目的とした大量のパスワード スプレー キャンペーンを組み合わせた結果、より多くの侵害に成功しました。国家の攻撃者は、検出を回避し、侵害が成功する可能性を高めるために、これらの鈍的攻撃の規模を拡大しているようです。 2020 年の第 1 四半期 (7 月から 9 月) では、侵害率が比例して高くなりました。必ずしも攻撃者がより成功したからではなく、この時期に大規模なキャンペーンが少なかったためです。

図 4: 平均侵害率 (すべての戦術、2020 年 7 月から 2021 年 6 月まで)。

スナップショット: 国家活動

ロシア

ロシアを拠点とする NOBELIUMは、SolarWinds Orion ソフトウェア アップデートの壊滅的な侵害により、ソフトウェアサプライ チェーンへの攻撃がどれほど陰湿であるかを証明しました。 2このグループは、その後のエクスプロイトを約 100 の組織に限定しましたが、そのバックドア マルウェアは世界中の約 18,000 のエンティティにプッシュされました。他のインシデントでは、NOBELIUM はパスワード スプレーとフィッシング攻撃を使用して、サードパーティ プロバイダーを侵害し、将来の侵害を容易にしました。この脅威アクターは、クラウド ソリューション プロバイダー (CSP) を標的とし、バックドアを利用して Mimecast 秘密鍵を盗みました。 3Decoding NOBELIUM ドキュシリーズを見て、歴史上最も進んだ国民国家への攻撃に対応するために何が必要だったかについて、世界クラスの防御者から完全な説明を得てください。

中国

中国の国家レベルの脅威アクターは、政策転換に関する洞察を得るために、米国の政治情勢を標的にしています。 2021 年 3 月初旬、 Microsoft は、HAFNIUMと、オンプレミス バージョンのMicrosoft Exchange Serverを攻撃するために使用される複数のゼロデイ エクスプロイトの検出についてブログを公開しました。 HAFNIUM は、主に米国内のリースされた仮想プライベート サーバーで運営されており、感染症研究者、法律事務所、高等教育機関、防衛請負業者、政策シンクタンク、NGO など、さまざまな業界の組織を対象としています。

イラン

イランは、イスラエルのエンティティに対する一連のランサムウェア攻撃を含む、地域の敵に対する破壊的なサイバー攻撃の連続を続けました。イランに関連する脅威アクターの RUBIDIUM は、2020 年後半から 2021 年初頭にかけてイスラエルを標的とした Pay2Key 4および N3tw0rm 5ランサムウェア キャンペーンに関与していました。昨年の選挙後、テヘランが米国に対してあまり積極的でないアプローチをとったにもかかわらず、マイクロソフトがクラウド サービスの顧客に提供した NSN のほぼ半分を占める米国の組織は、依然としてイランの脅威アクターの最大の標的でした。

北朝鮮

マイクロソフトが発行した NSN の半分強は、2020 年の最後の 3 か月間に北朝鮮を拠点とする国家関係者向けでした。知能。 Microsoft が 2020 年 11 月に報告したように、 ZINC と CERIUM は、おそらく北朝鮮自身のワクチン研究を加速させるために、いくつかの国の製薬会社とワクチン研究者を標的にしました。北朝鮮はまた、暗号通貨と知的財産を盗む目的で金融会社を標的にし続けました。 6

民間セクターの関係者がツールを提供

国家の攻撃者自身ではありませんが、民間部門の攻撃者 (PSOA) は、悪意のあるサイバー テクノロジを作成し、国家の購入者に販売しています。 PSOA ツールは、反体制派、人権擁護者、ジャーナリスト、およびその他の民間人を標的にしていることが確認されています。 2020 年 12 月、お客様を保護するための Microsoft の取り組みにより、イスラエルに本拠を置く NSO Group Technologies に対する WhatsApp の訴訟を支持する法廷弁護団を提出することになりました。 7要旨は、NSO グループが政府による監視およびスパイ製品の使用に責任を負わないという NSO グループの立場を却下するよう裁判所に求めています。 Microsoft はまた、 Citizen Labと協力して、イスラエルを拠点とする PSOA、 SOURGUM (別名 Candiru)が使用するマルウェアを無効にしました。SOURGUM はマルウェアとゼロデイ エクスプロイト ( CVE-2021-31979およびCVE-2021-33771 で修正済み) を作成しました。政府機関やその他の悪意のあるアクターに販売されるサービスとしてのハッキング パッケージ。

包括的な保護は個人から始まります

1 つはっきりしていることは、国民国家のアクターは十分な資金を持っており、非常に幅広く洗練された手法を採用しているということです。国家レベルの攻撃者は、他の攻撃者よりも、接続、通信、および情報へのアクセスを目的として個人を標的にします。これらの攻撃者は、常に戦術とテクニックを改良しています。したがって、多層防御戦略には、自分自身が標的にされないようにする方法について従業員を教育することを含める必要があります。最も重要なことは、企業のリソース全体にゼロ トラストの原則を適用することで、今日のモバイル ワーカーを保護し、場所や直面する脅威の規模に関係なく、人、デバイス、アプリケーション、およびデータを保護するのに役立ちます。

もっと詳しく知る

国家の脅威に関する最新情報の詳細については、 2021 年の Microsoft Digital Defense Reportをダウンロードし、 Decoding NOBELIUM ドキュメント シリーズをご覧ください。また、2021 年のサイバーセキュリティ意識向上月間の各週のテーマに関する情報を提供するブログ投稿もご覧ください。最新の投稿をお読みください。

- #BeCyberSmart: 一緒に学ぶことで、より安全に

- 新しいマイクロソフト デジタル ディフェンス レポートによると、サイバー攻撃はどのように変化しているか

- サイバーセキュリティの 7 人の刺激的なリーダーからキャリアに関するアドバイスを受ける

- ディフェンダーが求められている – 新しいサイバーセキュリティの専門家を育成する

追加のリソースへのリンクと、年間を通じて組織を保護するための情報については、サイバーセキュリティ意識向上月間ページにアクセスしてください。あなたの役割を果たします。 #BeCyberSmart

Microsoft セキュリティ ソリューションの詳細については、 当社の Web サイト を参照してください。セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

1認識ブリーフィング: マネージド サービス プロバイダーを標的とする中国のサイバー活動、サイバーセキュリティ インフラストラクチャ セキュリティ エージェンシー。

2「最悪の悪夢」サイバー攻撃: SolarWinds ハックの秘話、モニカ エスタティエバ、NPR。 2021 年 4 月 16 日。

3Mimecast は、SolarWinds のハッカー、David Jones 氏、Cybersecurity Dive によるサプライ チェーン攻撃を指摘しています。 2021 年 1 月 14 日。

4Pay2Key ランサムウェアが脅威のランドスケープに加わる , Tomas Meskauskas, Security Boulevard. 2020 年 11 月 30 日。

5N3TW0RM ランサムウェアがイスラエルのサイバー攻撃の波の中で出現, Lawrence Abrams, Bleeping Computer. 2021 年 5 月 2 日。

6北朝鮮のハッカーが大規模な暗号通貨窃盗計画で起訴, Dan Mangan, CNBC. 2021 年 2 月 17 日。

7Google、Cisco、VMware が Microsoft に加わり、WhatsApp スパイウェア事件で NSO Group に反対, Zack Whittaker, Tech Crunch. 2020 年 12 月 21 日。

Comments