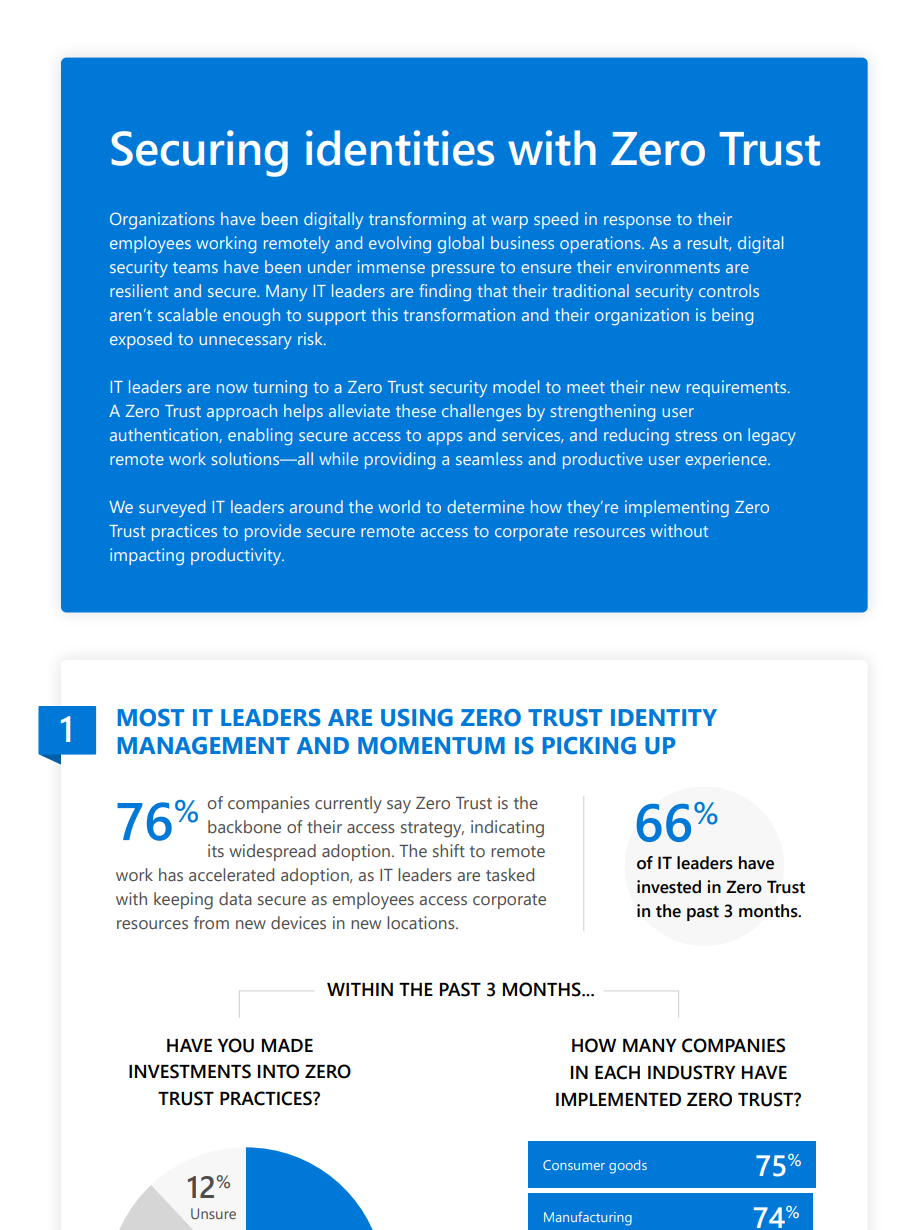

過去 12 か月は、組織、特にデジタル セキュリティ チームがリモートでの作業とビジネス オペレーションの変化に適応する中で、デジタル トランスフォーメーションの顕著な時期でした。あらゆる場所の IT リーダーは、リモート ワークの有効化とセキュリティ確保の課題を軽減するために、ゼロ トラスト アプローチに目を向けました。ゼロ トラストを使用してユーザー、データ、およびデバイスを (どこにいても) 保護することは、オプションからビジネス上の必須事項に一夜にして変わりました。

この短いレポートでは、世界中の IT リーダーを調査して、ID を保護し、従業員がリソースに安全にアクセスできるようにするために、ゼロ トラスト プラクティスをどのように実装しているかを判断しました。

- ほとんどの IT リーダーは、ID 管理ソリューションでゼロ トラスト プラクティスを既に使用しています。 IT リーダーの大部分は、アイデンティティとアクセスのソリューションにゼロ トラストのプラクティスを既に実装していますが、自動化と AI ベースの脅威分析を利用するより高度な制御に移行したのは監視者だけです。

- 多要素認証 (MFA) とシングル サインオン (SSO) が最も一般的です。さらに、大多数はアクセスを許可する前にリスクを分析しています。これは、企業リソースへの不正アクセスを防止するための重要な予防措置です。

- ID とデバイスは、ほとんどの組織にとって最優先事項です。従業員が企業ネットワークの外で働き、個人のデバイスを使用する機会が増えていることを考えれば、これは当然のことです。しかし、驚くべきことに、IT リーダーの大半は、ID をゼロ トラスト戦略の最も成熟した要素とは評価していません。

- ゼロ トラストはまだ始まったばかりです。過去 12 か月間でゼロ トラストへの取り組みが大幅に増加したにもかかわらず、IT リーダーの 10 人に 1 人だけが、ゼロ トラスト ID 管理のロードマップに非常に自信を持っていると報告しています。

エンドポイントがセキュリティ戦略の最も弱いリンクにならないようにする方法を探している場合は、ID のゼロ トラスト展開ガイダンスを確認してください。

Microsoft セキュリティ ソリューションの詳細については、当社の Web サイトをご覧ください。 セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

Comments