HardBit と呼ばれるランサムウェアの脅威がバージョン 2.0 に移行し、そのオペレーターは被害者の保険会社が負担する身代金の支払いを交渉しようとしています。

具体的には、攻撃者は、保険会社がすべての費用を負担するように要求を調整できるように、すべての保険の詳細を開示することが被害者の利益になることを被害者に納得させようとします。

HardBit 2.0の登場

HardBit の最初のバージョンは 2022 年 10 月に確認されましたが、バージョン 2.0 は2022 年 11 月に導入され、現在も出回っている亜種であることが、データ セキュリティおよび分析会社である Varonis のレポートで明らかになりました。

ほとんどのランサムウェア操作とは異なり、HardBit にはデータ漏えいサイトがありませんが、オペレーターは被害者のデータを盗み、身代金を支払わない限りデータを漏らすと脅迫しています。

ランサムウェアの一種である HardBit 2.0 には、レジストリを変更して Windows Defender のリアルタイムの動作監視、プロセス スキャン、およびアクセス時のファイル保護を無効にするなど、被害者のセキュリティを低下させるいくつかの機能が備わっています。

このマルウェアは、機密ファイルを暗号化できるようにするために、86 のプロセスを終了することも標的にしています。 「スタートアップ」フォルダに自分自身を追加して永続性を確立し、ボリューム シャドウのコピーを削除してデータの回復をより困難にします。

暗号化フェーズに関する興味深い要素は、暗号化されたデータをファイルのコピーに書き込み、多くの株のようにオリジナルを削除する代わりに、HardBit 2.0 がファイルを開き、その内容を暗号化されたデータで上書きすることです。

このアプローチにより、専門家が元のファイルを復元することが難しくなり、暗号化がわずかに速くなります.

身代金交渉

他のランサムウェアと同様に、HardBit 2.0 が被害者のシステムにドロップされるというメモには、ハッカーが復号化キーと引き換えに要求する金額は記載されていません。被害者は、オープンソースの暗号化されたピアツーピア通信メッセージング アプリを介して攻撃者に連絡するために 48 時間与えられます。

攻撃者は、被害者に対し、仲介業者と協力することは総コストを押し上げるだけであるため、仲介業者と協力するのではなく、仲介業者に直接連絡して交渉するようアドバイスしています。

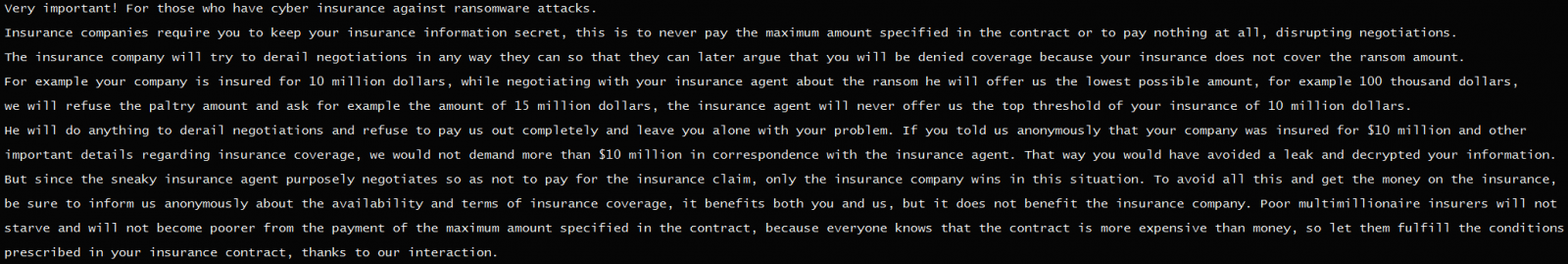

サイバー攻撃に対する保険に加入している企業の場合、ハッカーはより精巧な一連の指示を持っており、対話を成功させるために保険金額を開示するよう求めています。

さらに、ハッカーは、保険の詳細を共有することが被害者にとって有益であるかのように見せかけ、データの回復を邪魔する悪者として保険会社を装います。

脅威アクターは、保険会社はクライアントの利益を念頭に置いてランサムウェア アクターと交渉することは決してないため、彼らの要求に対してばかげた反対提案を行い、交渉を狂わせ、支払いを拒否すると述べています。

「これらすべてを回避して保険金を受け取るには、保険の利用可能性と条件について匿名でお知らせください。それはあなたと私たちの両方に利益をもたらしますが、保険会社には利益をもたらしません」とHardBitオペレーターは述べています被害者へのメモ。

攻撃者は、正確な保険金額を知っていれば、いくら請求すればよいかを正確に知ることができるため、保険会社はその需要をカバーすることを余儀なくされると述べています。

もちろん、被害者は通常、契約上、攻撃者に保険の詳細を開示しないように制限されており、そうすると、保険会社が損害をカバーする可能性を失うリスクがあります。これが、ハッカーがこれらの詳細を非公開で共有することを主張する理由です.

オファーに関係なく、ランサムウェア オペレーターの目標は支払いを受けることであり、お金を得るためには何でも言います。信用できないのが現実です。

身代金の支払いを拒否し、インシデントを法執行機関に報告するとともに、一貫したバックアップ戦略を用意することが、この種の脅威と戦い、終わらせる唯一の方法です。

Varonis のレポートでは、HardBit 2.0 が初期段階からセキュリティ機能を無効にして持続性を獲得し、暗号化ルーチンを展開する方法に関する技術的な詳細を提供しています。研究者は、脅威の特定に役立つ侵害の痕跡 (IoC) も共有しています。

Comments