セキュリティ研究者は、サイバー犯罪者が、侵害されたネットワークでの永続化や、コマンド、スクリプト、およびバイナリの実行のために、Action1 リモート アクセス ソフトウェアをますます使用していると警告しています。

Action1 は、ネットワーク上のエンドポイントをリモートで管理するためにマネージド サービス プロバイダー (MSP) および企業によって一般的に使用されるリモート モニタリングおよび管理 (RMM) 製品です。

このソフトウェアを使用すると、管理者はパッチ管理とセキュリティ更新プログラムの展開を自動化し、ソフトウェアをリモートでインストールし、ホストをカタログ化し、エンドポイントの問題をトラブルシューティングし、リアルタイム レポートを取得できます。

これらのタイプのツールは管理者にとって非常に役立ちますが、それらを使用してマルウェアを展開したり、ネットワークへの永続性を獲得したりする攻撃者にとっても価値があります。

バイナリをシステムとして実行する

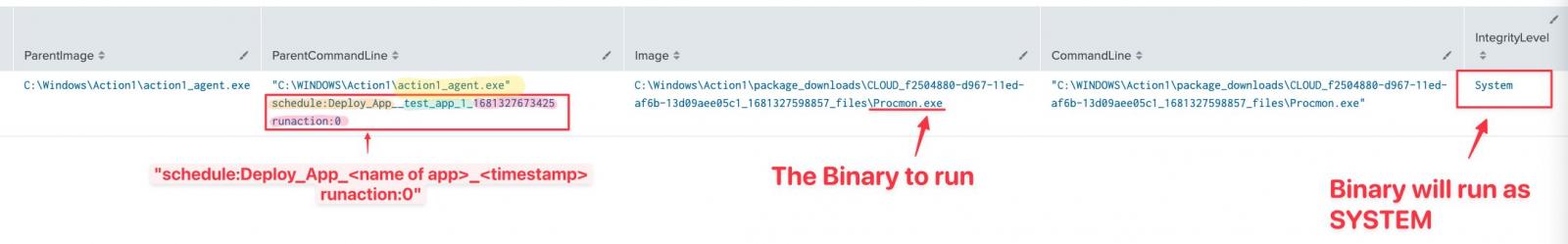

ボランティア アナリスト グループThe DFIR ReportのメンバーであるKostasは、Action1 RMM プラットフォームが、偵察活動やネットワーク ホスト上でシステム権限を使用してコードを実行するために、複数の攻撃者によって悪用されていることに気付きました。

研究者によると、攻撃者は Action1 エージェントをインストールした後、攻撃に必要なバイナリ (プロセス モニター、PowerShell、コマンド プロンプトなど) の実行を自動化するポリシーを作成します。

Tsale は、リモート アクセス機能とは別に、Action1 は最大 100 のエンドポイントで無料で利用できることを強調しています。これは、この製品の無料バージョンの唯一の制限です。

ランサムウェア攻撃で悪用された Action1

は、Action1 RMM プラットフォームが悪用されているインシデントについて詳しく調べようとしましたが、複数の脅威アクターによるランサムウェア攻撃でそれが観察されたと情報筋から伝えられました。

この製品は、最近の少なくとも 3 件のランサムウェア攻撃の初期段階で、異なるマルウェア株を使用して利用されています。ただし、インシデント中に展開された特定のランサムウェアは見つかりませんでした。

ただし、戦術、技術、および手順 (TTP) は、BlackBerry Incident Response チームが昨年の夏に調査した攻撃を反映していると言われました。

脅威の研究者は、この攻撃は当時は知られていなかった Monti と呼ばれるグループによるものであると考えました。ハッカーは、 Log4Shell の脆弱性を悪用した後、環境に侵入しました。

BlackBerry の分析によると、Monti 攻撃の侵害の痕跡 (IoC) のほとんどは、Conti シンジケートに起因するランサムウェア インシデントで見られました。際立っていた 1 つの IoC は、Action1 RMM エージェントの使用でした。

Conti の攻撃はリモート アクセス ソフトウェアに依存していましたが、一般的な選択肢は AnyDesk アプリケーションとAtera RMM への試用アクセスでした。つまり、侵害されたネットワークにエージェントをインストールして、すべてのホストへのリモート アクセスを取得します。

管理者がネットワーク上の Windows、Linux、および Mac システムを管理できるようにする製品である Zoho の ManageEngine Desktop Central ソフトウェアを通じて、ブローカーが組織に最初のアクセス権を販売したケースもあります。

ランサムウェアの観点から見ると、正当な RMM ソフトウェアはニーズに十分に対応できる多用途性を備えており、ネットワーク上で広範囲に到達し、環境内のセキュリティ エージェントは通常、プラットフォームに脅威としてフラグを立てないため、継続的な永続性を保証します。

AI ベースのフィルタリング

Action1 RMM は、何千人もの管理者によって世界中で合法的に使用されていますが、ベンダーは、ラテラル ムーブメントに対する攻撃の侵害後の段階で、製品が脅威アクターによって悪用されていることを認識しています。

脆弱性および脅威調査の副社長であり、Action1 Corporation の共同創設者である Mike Walters 氏は、同社が昨年、ユーザーの異常な行動を検出し、ハッカーが悪意のある目的でプラットフォームを使用するのを防ぐために、人工知能に基づくシステムを導入したと語った。

「昨年、疑わしい行動パターンのユーザー アクティビティをスキャンし、潜在的に悪意のあるアカウントを自動的に一時停止し、Action1 の専任セキュリティ チームに問題を調査するよう警告する脅威アクター フィルタリング システムを展開しました」 – マイク ウォルターズ

Action1 は、プラットフォームの悪用を阻止するための新しい対策を含めることに取り組んでいると研究者は述べ、同社は、Action1 がサイバー攻撃に利用された場合に「被害者と法的当局の両方と協力することを完全に受け入れる」と付け加えました。

Comments