Google は、Windows、Mac、および Linux ユーザー向けに Chrome 108.0.5359.94/.95 をリリースし、深刻度の高い 1 つのセキュリティ欠陥に対処しました。

「Google は、CVE-2022-4262 のエクスプロイトが実際に存在するという報告を認識しています」と検索大手は金曜日に公開されたセキュリティ アドバイザリで述べています。

Google によると、新しいバージョンは Stable Desktop チャネルのユーザーへのロールアウトを開始しており、数日または数週間以内にユーザー ベース全体に到達する予定です。

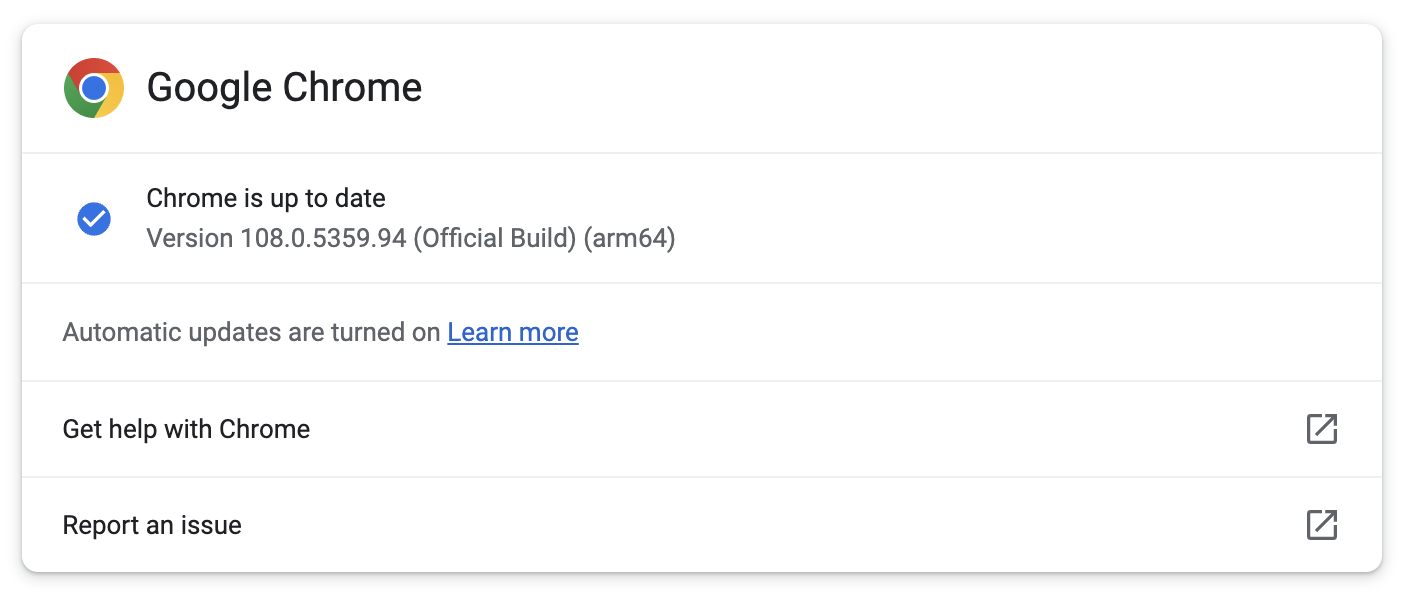

この更新は、Chrome メニュー > [ヘルプ] > [Google Chrome について] から新しい更新を確認したところ、すぐにシステムに公開されました。

また、Web ブラウザーは新しい更新プログラムを自動的にチェックし、次回の起動後にユーザーの操作を必要とせずにインストールします。

攻撃の詳細は利用できません

ゼロデイ脆弱性 ( CVE-2022-4262 ) は、Google の脅威分析グループの Clement Lecigne によって報告された、Chrome V8 JavaScript エンジンの重大度の高い タイプの混乱の脆弱性によるものです。

タイプコンフュージョンのセキュリティ上の欠陥は、通常、バッファの境界外でメモリの読み取りまたは書き込みを行うことでエクスプロイトが成功するとブラウザのクラッシュにつながりますが、攻撃者はそれらを悪用して任意のコードを実行することもできます。

Google は、このゼロデイを悪用する攻撃を検出したと述べていますが、同社はこれらのインシデントに関する技術的な詳細や情報をまだ公開していません。

「バグの詳細とリンクへのアクセスは、大多数のユーザーが修正で更新されるまで制限されたままになる可能性があります」とGoogleは付け加えました.

「他のプロジェクトが同様に依存しているが、まだ修正されていないサードパーティのライブラリにバグが存在する場合も、制限を保持します。」

これにより、Google Chrome ユーザーはブラウザをアップグレードし、より多くの情報が公開されるまでエクスプロイトの試みを防ぐのに十分な時間を与えられ、より多くの攻撃者が独自のエクスプロイトを開発できるようになります。

今年 9 番目の Chrome ゼロデイ パッチが適用されました

この緊急アップデートにより、Google は 2022 年初頭以来、悪用された 9 番目の Chrome ゼロデイ攻撃に対処しました。

今年発見され、パッチが適用された過去 8 つのゼロデイ脆弱性は次のとおりです。

- CVE-2022-2856 – 8 月 17 日

- CVE-2022-2294 – 7 月 4 日

- CVE-2022-1364 – 4 月 14 日

- CVE-2022-1096 – 3 月 25 日

- CVE-2022-0609 – 2 月 14 日

- CVE-2022-3723 – 10 月 28 日

- CVE-2022-4135 – 11 月 25 日

Comments