GitHub は、プライベートな脆弱性レポートが一般に利用可能になり、組織に属するすべてのリポジトリで大規模に有効にできることを発表しました。

オンにすると、セキュリティ研究者はこの専用通信チャネルを使用して、脆弱性の詳細を誤って漏らすことなく、セキュリティの問題をオープンソース プロジェクトのメンテナーに非公開で開示できます。

これは、「研究者やメンテナーがパブリック リポジトリの脆弱性を簡単に報告して修正できるようにするプライベート コラボレーション チャネルです」と GitHub の Eric Tooley 氏と Kate Catlin 氏は述べています。

2022 年 11 月にGitHub Universe 2022グローバル開発者イベント中にオプトイン機能として導入されて以来、「3 万を超える組織のメンテナーが 18 万を超えるリポジトリでプライベートな脆弱性レポートを有効にし、セキュリティ研究者から 1,000 を超える提出を受けています。」

組織のリポジトリ全体で簡単に有効化

パブリック ベータ テスト フェーズでは、プライベートな脆弱性を報告するオプションは、メンテナーとリポジトリの所有者のみが単一のリポジトリでのみアクティブ化できました。

今週から、組織内のすべてのリポジトリに対してこの直接バグ報告チャネルを有効にできるようになりました。

GitHub は、サードパーティの脆弱性管理システムに非公開レポートを送信し、セキュリティ上の欠陥を共有する複数のリポジトリに同じレポートを送信できる、新しいリポジトリ セキュリティ アドバイザリ APIによる統合と自動化のサポートも追加しました。

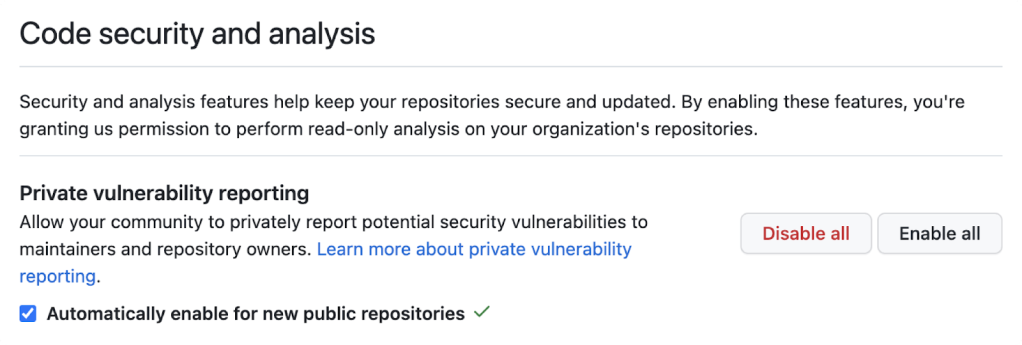

また、すべての新しいパブリック リポジトリでプライベート バグ レポートが自動的に有効になるように構成することもできます。

この機能は、[プライベートな脆弱性レポート] オプションの横にある [すべて有効にする] ボタンをクリックして、[コードのセキュリティと分析] の下で有効にすることができます。

パブリック リポジトリの所有者と管理者は、プライベートな脆弱性レポートを切り替えて、問題が解決されたプラットフォームと同じプラットフォームでバグ レポートを受け取り、すべての詳細について研究者と話し合い、安全に協力してパッチを作成する必要があります。

有効にすると、セキュリティ研究者は、左側のサイドバーの [レポート] > [アドバイザリ] の下にある [脆弱性の報告] をクリックして、リポジトリ名の下の [セキュリティ] タブから GitHub にプライベート セキュリティ レポートを直接送信できます。

このドキュメンテーション ページで説明されているパラメータを使用して、GitHub REST API 経由で非公開のバグ レポートを送信することもできます。

先月、GitHub は、シークレット スキャン アラート サービスがすべてのパブリック リポジトリで一般的に利用できるようになったことも発表しました。

Comments