GitHub は、「デフォルト セットアップ」と呼ばれるリポジトリのコード スキャンをセットアップする新しいオプションを導入しました。これは、開発者が数回クリックするだけで自動的に構成できるように設計されています。

GitHub のコード スキャンを強化する CodeQL コード分析エンジンは、 多くの言語とコンパイラをサポートしていますが、新しいオプションは Python、JavaScript、および Ruby リポジトリに対してのみ表示されます。

プロダクト マーケティング マネージャーの Walker Chabbott 氏は、GitHub が今後 6 か月間でサポートをより多くの言語に拡大することに取り組んでいると述べました。

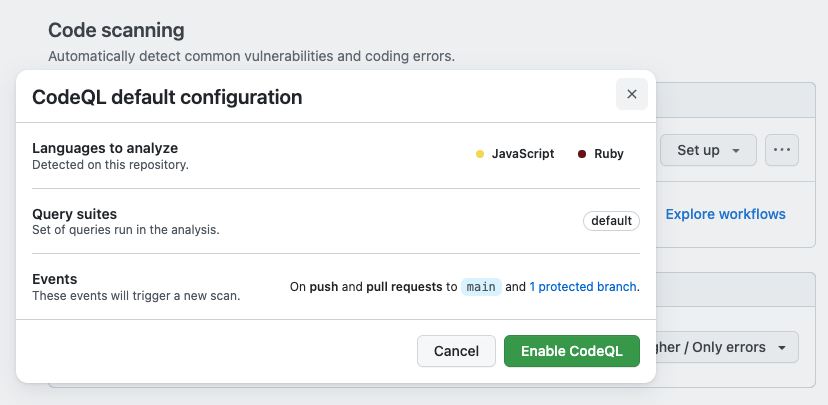

新しいコード スキャン設定オプションを使用するには、レポの設定で [コードのセキュリティと分析] に移動し、[設定] ドロップダウン メニューをクリックして、[デフォルト] オプションを選択する必要があります。

「[デフォルト] をクリックすると、リポジトリの内容に基づいて調整された構成の概要が自動的に表示されます」と Chabbott 氏は述べています。

「これには、リポジトリで検出された言語、使用されるクエリ パック、およびスキャンをトリガーするイベントが含まれます。将来、これらのオプションはカスタマイズ可能になります。」

[CodeQL を有効にする] をクリックすると、コード スキャンがすぐにリポジトリ内の脆弱性の検索を開始し、見つかった欠陥にパッチを適用して、より安全なソフトウェアを作成するのに役立ちます。

2019 年 9 月に Semmle コード分析プラットフォームが買収された後、CodeQL コード分析エンジンが GitHub プラットフォームの機能に追加されました。

2020 年 5 月にGitHub サテライトで最初のコード スキャン ベータが公開され、4 か月後の 2020 年 9 月に一般提供が発表されました。

ベータ テスト中、この機能を使用して 12,000 を超えるリポジトリを 140 万回スキャンし、リモート コード実行 (RCE)、SQL インジェクション、クロスサイト スクリプティング (XSS) の欠陥を含む 20,000 を超えるセキュリティ問題を検出しました。

コード スキャンはすべてのパブリック リポジトリで無料で、GitHub Enterprise プライベート リポジトリの GitHub Advanced Security 機能としても利用できます。

先月、GitHub は、公開されたシークレット (認証トークンや資格情報など) の無料スキャンのサポートも、すべてのパブリック リポジトリに展開しました。

Comments