Fodcha DDoS ボットネットの新しいバージョンが出現しました。これは、パケットに注入された身代金要求と、そのインフラストラクチャの検出を回避するための新機能を特徴としています。

360Netlab の研究者は 2022 年 4 月にFodcha を発見し、それ以来、静かに開発とアップグレードを受けており、着実に改善され、より強力な脅威になりつつあります。

同じ研究者によって発行された新しいレポートによると、最新の Fodcha バージョン 4 は前例のない規模に成長しており、その開発者は Netlab の最後のレポートの後、分析を防止するための措置を講じています。

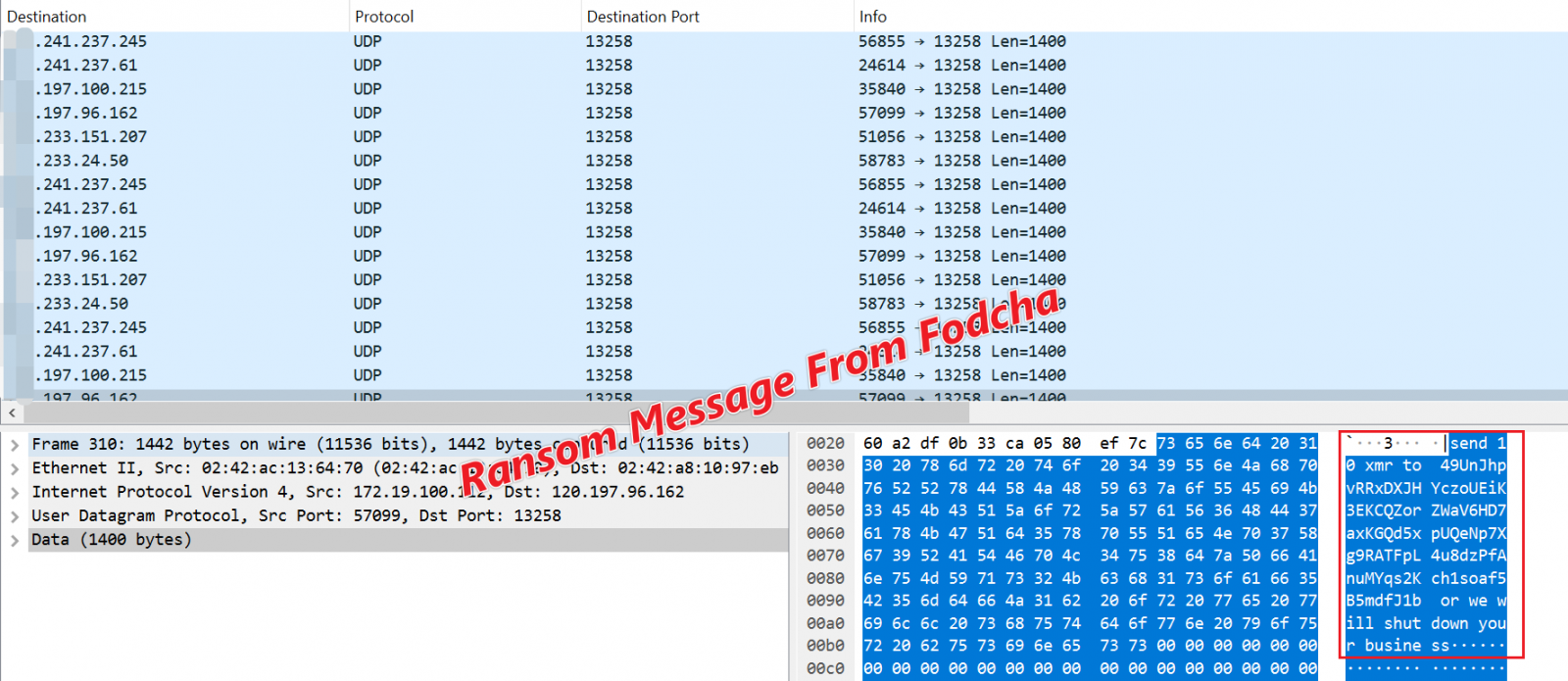

このボットネット バージョンの最も注目すべき改善点は、被害者のネットワークに対して使用される DDoS パケット内で身代金要求が直接配信されることです。

さらに、ボットネットは暗号化を使用して C2 サーバーとの通信を確立するようになったため、セキュリティ研究者がマルウェアを分析し、インフラストラクチャをダウンさせる可能性が難しくなっています。

さらなる DDoS パワー

DDoS 攻撃として、Fodcha は、1 日平均 100 人の被害者を標的とした 4 月以降、大幅に成長しました。ターゲットの平均数は 10 倍に増え、毎日 1,000 に達しています。

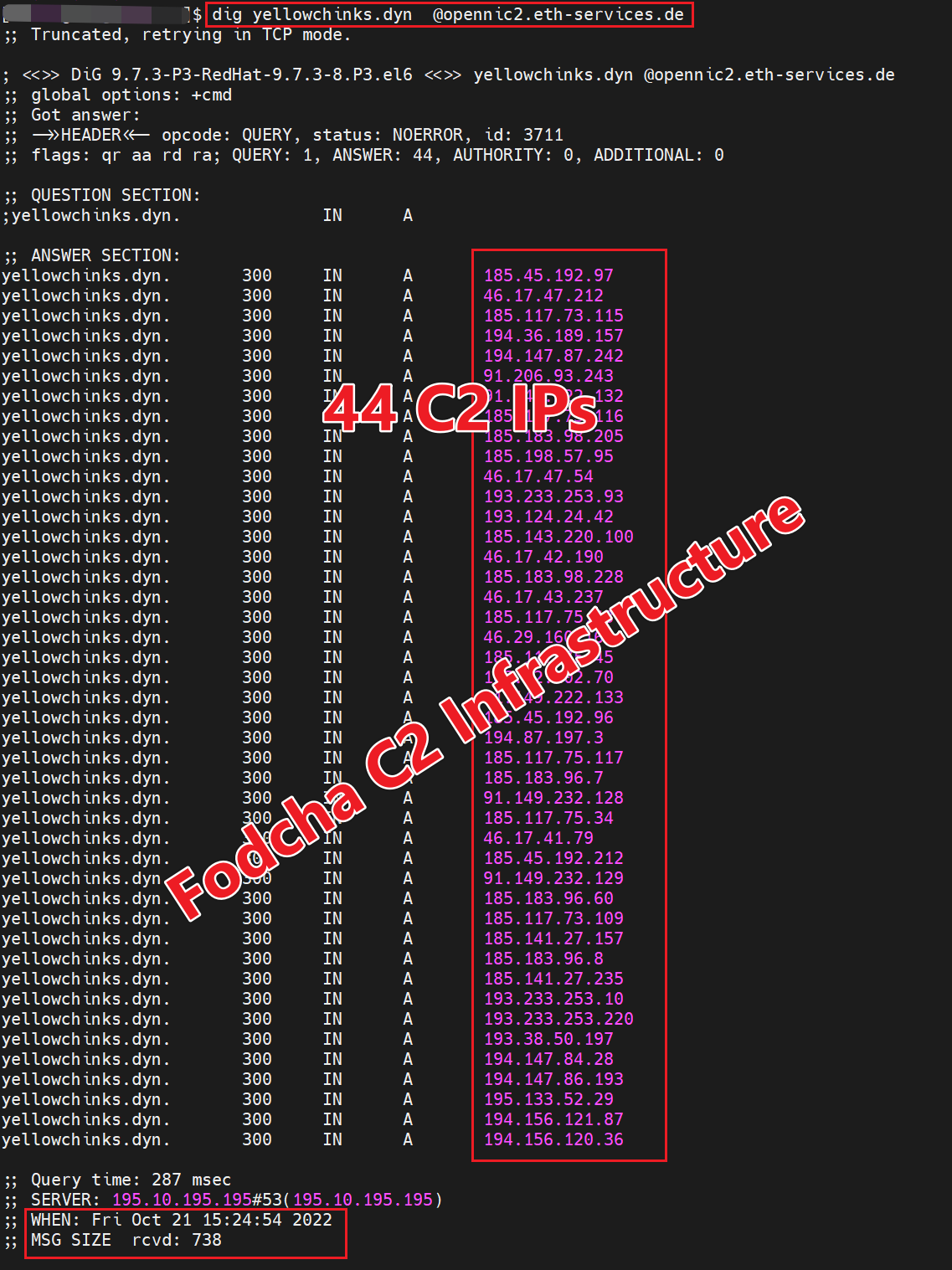

ボットネットは現在、42 の C2 ドメインに依存して、毎日 60,000 のアクティブなボット ノードを操作し、最大 1Tbps の破壊的なトラフィックを生成しています。

Netlab によると、Fodcha は 2022 年 10 月 11 日に新たなピークに達し、1 日で 1,396 の標的を攻撃しました。

Fodcha の確認された攻撃の注目すべき例には、次のようなものがあります。

- 2022 年 6 月 7 日と 8 日の医療機関に対する DDoS 攻撃。

- 2022年9月、企業の通信インフラに対するDDoS攻撃。

- 2022 年 9 月 21 日の有名なクラウド サービス プロバイダーに対する 1Tbps の DDoS 攻撃。

Fodcha の標的のほとんどは中国と米国にありますが、ボットネットの範囲はすでに世界中に広がっており、ヨーロッパ、オーストラリア、日本、ロシア、ブラジル、カナダにシステムが感染しています。

.png)

身代金要求の埋め込み

Netlab のアナリストは、Fodcha が DDoS 攻撃を開始したいと考えている他の脅威アクターに火力を貸すことで利益を得ていると考えています。ただし、最新バージョンには、攻撃を阻止するために Monero の身代金を要求する恐喝も含まれています。

Netlab によって解読された DDoS パケットに基づいて、Fodcha は現在、被害者に 10 XMR (Monero) の支払いを要求しています。これは、約 1,500 ドル相当です。

これらの要求は、ボットネットの DDoS パケットの「データ」部分に埋め込まれており、支払いが行われない限り攻撃が続くことを警告します。

ただし、Monero はプライバシー コインであるため、追跡するのははるかに困難です。したがって、マネーロンダリングやその他の違法行為を防止するための法的要件により、ほとんどすべての米国の仮想通貨取引所では販売されていません。

そのため、ランサムウェア ギャングやその他の攻撃者は一般的に支払いオプションとして XMR を要求しますが、ほとんどすべての企業がビットコインでの支払いを選択しており、これは DDoS 攻撃の場合と同様の状況になる可能性があります。

Comments