連邦捜査局 (FBI) は本日、悪名高い Hive ランサムウェア ギャングが 2021 年 6 月以降、1,000 社を超える企業から約 1 億ドルをゆすり取ることに成功したと発表しました。

さらに侮辱的なことに、FBI は、Hive ギャングが、身代金の支払いを拒否した被害者のネットワークに追加のランサムウェア ペイロードを展開すると述べています。

「FBI の情報によると、2022 年 11 月の時点で、Hive ランサムウェアの攻撃者は世界中で 1,300 社以上の企業を犠牲にし、身代金として約 1 億ドルを受け取っています」と FBI は明らかにしました。

「Hive アクターは、Hive ランサムウェアまたは別のランサムウェアの亜種を使用して、身代金を支払わずにネットワークを復元した被害組織のネットワークに再感染することが知られています。」

被害者のリストには、医療および公衆衛生 (HPH) エンティティに焦点を当てた、政府施設、通信、情報技術などのさまざまな業界および重要なインフラストラクチャ セクターの組織が含まれています。

これは、サイバーセキュリティおよびインフラストラクチャ セキュリティ エージェンシー (CISA) および保健社会福祉省 (HHS) と共同で本日公開された勧告で明らかになりました。

本日のアドバイザリは、Hive ランサムウェア攻撃の調査中に FBI によって発見された Hive の侵害の兆候 (IOC) と戦術、技術、および手順 (TTP) を共有するために発行されました。

最終的な目標は、防御者が Hive アフィリエイトに関連する悪意のあるアクティビティを検出し、そのようなインシデントの影響を軽減または排除できるようにすることです。

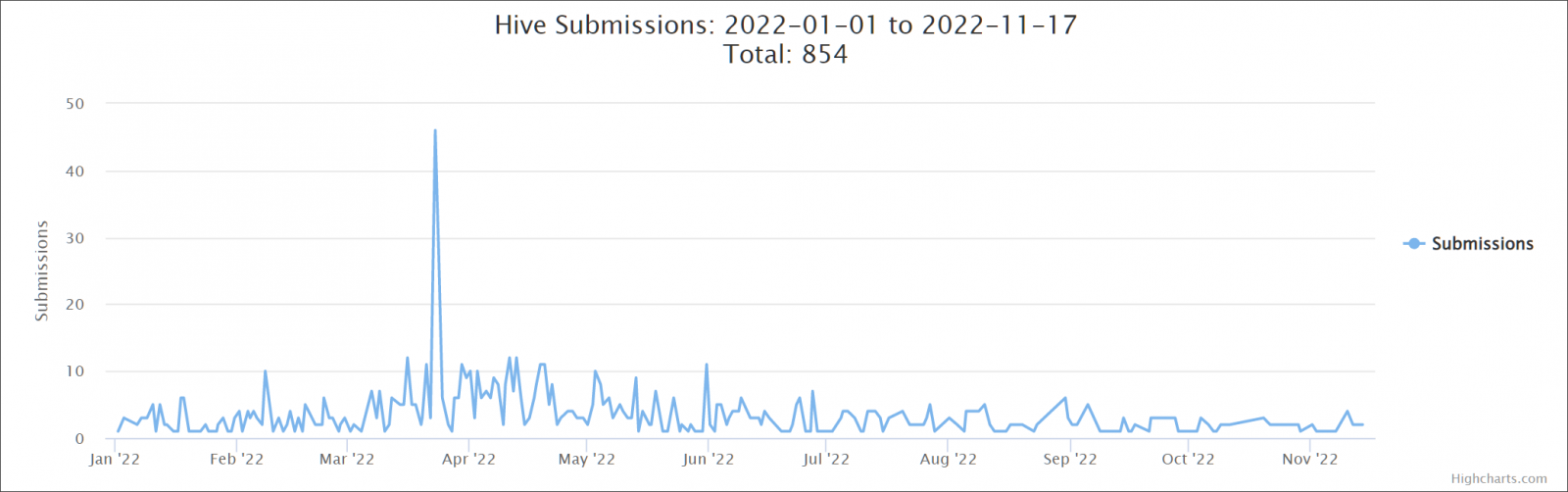

ID ランサムウェア プラットフォームへの提出物にはすべての Hive ランサムウェア攻撃が含まれているわけではありませんが、被害者は今年の初めから 850 を超えるサンプルを提出しており、その多くは 3 月下旬から 4 月中旬にかけて活動が急増した後にプッシュされました。

インシデントレポートのリクエスト

勧告の背後にある 3 つの連邦機関は、身代金の支払いを奨励していません。これは、他の攻撃者がランサムウェアの猛攻撃に加わる可能性が高いためです。被害者は、Hive 攻撃を地元の FBI 現地事務所または CISA (report@cisa) に報告するよう求められています。彼らが身代金を支払うかどうかに関係なく、政府。

これにより、法執行機関は、ランサムウェア オペレーションの活動を追跡したり、追加の攻撃を防止したり、攻撃者の行動に対する責任を追及したりするために必要な重要な情報を収集できます。

FBI はまた、2021 年 8 月に、Hive ランサムウェア攻撃に関連する侵害の追加の指標と技術的な詳細をリリースしました。

Hiveは、少なくとも2021 年 6 月から活動している Ransomware-as-a-Service (RaaS) オペレーションであり、そのメンバーの一部は、2021 年 11 月から少なくとも 6 か月間、Hive と Conti サイバー犯罪ギャングの両方で同時に働いていたことが知られています。

「コンティによって提供された初期攻撃アクセスとコンティのペンテスターのサービスの両方を積極的に使用しているHIVEの広範な証拠を特定しました」と、Advanced Intelの研究責任者Yelisey Boguslavskiyは2022年5月に語った.

Comments