標的のデバイスからユーザー オペレーティング システム (OS) の資格情報を取得することは、攻撃者が攻撃を開始する際の主要な目標の 1 つです。これらの資格情報は、攻撃対象の組織の環境で達成できるさまざまな目的 (横方向の移動など) へのゲートウェイとして機能するためです。攻撃者が使用する手法の 1 つは、Windows Local Security Authority Subsystem Service (LSASS) プロセス メモリ内の資格情報を標的にすることです。これは、現在のユーザーの OS 資格情報だけでなく、ドメイン管理者の資格情報も格納できるためです。

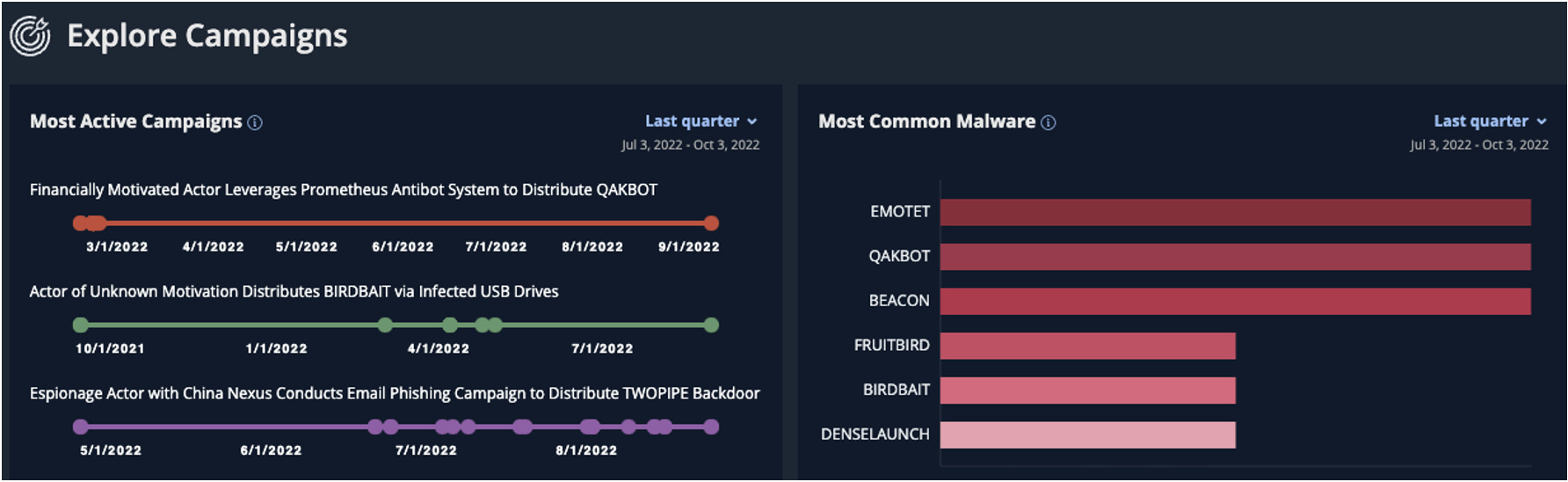

LSASS 資格情報のダンピングは、Microsoft がHAFNIUMおよびGALLIUMとして追跡している攻撃者を含む、いくつかの高度な脅威活動グループの戦術、手法、および手順 (TTP) で最初に観察され、特にサイバー犯罪の台頭により、サイバー犯罪の分野でも蔓延するようになりました。 サービスギグエコノミーとしてのランサムウェア。したがって、OS クレデンシャルの盗難を検出して阻止することは重要です。これは、1 つのデバイスとネットワーク全体の侵害または暗号化の違いを意味する可能性があるためです。セキュリティ ソリューションは、 LSASSプロセスを強化するのに役立つ特定の手段と機能を提供する必要があります。

2022 年 5 月、Microsoft は、独立したテスト組織であるAV-Comparativesが実施した、特に LSASS 資格情報のダンピング手法の検出とブロックに関する評価に参加しました。複数のエンドポイント保護プラットフォーム (EPP) およびエンドポイント検出と応答 (EDR) ベンダーを評価したこのテストは、AV-Comparatives が単一の攻撃手法に焦点を当てた初めての試みであり、Defender for Endpoint が 15 のすべてに合格したことを報告できることをうれしく思います。 LSASS プロセスからユーザーの OS 資格情報をダンプするために使用されるテスト ケースで、100% の検出と防止のスコアを達成しました。特に、 Defender for Endpoint の既定の設定のみが構成されている、つまり、LSASS ASR と保護プロセス ライト (PPL) をオフにして、ウイルス対策保護の耐久性自体を検証することで、すべてのテスト ケースに合格しました。このような結果は、業界をリードする防御を組織に提供するという当社の継続的な取り組みを示しています。

このブログでは、LSASS クレデンシャル ダンピング手法を使用して最近観察したさまざまな攻撃者の例を紹介します。また、AV-Comparatives が実施したテスト方法の詳細も提供します。これは、ブログや詳細レポートでも共有されています。最後に、システムをさらに強化し、攻撃者が資格情報のダンプを活用できなかった場合に、構成ミスを利用するのを防ぐための追加の推奨事項を提供します。

LSASS クレデンシャル ダンピング: 実際に見られること

LSASS 資格情報のダンプは攻撃者にとって重要です。攻撃者がドメイン パスワードのダンプに成功した場合、たとえば、 PsExecや Windows Management Instrumentation (WMI) などの正当なツールを使用して、ネットワーク全体を横方向に移動できるからです。また、パスワード ハッシュを取得できた場合、パス ザ ハッシュなどの手法を使用してラテラル ムーブメントを実行することもできます。

マイクロソフトの研究者は、攻撃者がユーザーの資格情報を盗もうとするさまざまな方法を含め、脅威の状況を常に監視しています。以下の表は、当社の脅威データに基づいて、2022 年 3 月から 8 月までにこれらの攻撃者が使用した最も一般的な認証情報盗難手法のスナップショットです。

| Living off the land バイナリ(LOLBin) またはハッキング ツール | これを頻繁に使用する脅威アクター(すべてを網羅しているわけではありません) |

| rundll32.exeによって読み込まれるComsvc.dll (およびその「MiniDump」エクスポート) | DEV-0270 |

| Mimikatz (およびその改変版) | DEV-0674 |

| Procdump.exe ( -maコマンド ライン オプションを使用) | DEV-0555 |

| Taskmgr.exe | DEV-0300 |

最初の列は、攻撃者が LSASS から資格情報をダンプする試みで最も頻繁に使用した手法を示し、2 番目の列は、この手法を最も頻繁に使用する攻撃者を示しています。 2022 年 3 月から 8 月までに追跡したインシデントに基づくと、comsvc.dll、 procdump.exe 、またはtaskmgr.exeなどのLOLBinを使用した資格情報の盗難攻撃は依然として人気があります。これらの LOLBin は、標的のデバイスに既に存在するか、システムにダウンロードされて攻撃者が悪用するために悪用される、デジタル署名された正当なバイナリです。

Microsoft Defender ウイルス対策は、同期コマンド ライン ブロック機能により、これらのコマンド ラインの実行を防ぎます。

AV-Comparativeのテスト

AV-Comparatives は、LSASS クレデンシャル ダンプ技術に対する EPP および EDR 機能を評価するために、15 の異なるテスト ケースを実行して、LSASS プロセスからクレデンシャルをダンプし、Mimikatz (テスターがウイルス対策署名をバイパスするように変更した) などの公開されているハッキング ツールと、非公開で開発されたツールの両方を使用しました。 .これらのテスト ケースは次のとおりです。

| テストケース | LSASS 攻撃方法 |

| 01 | プロセス herpaderping を使用した Mimikatz |

| 02 | ネイティブ API DLL |

| 03 | プロセスのサイレント終了 |

| 04 | 代替 API スナップショット機能 |

| 05 | MalSecLogon |

| 06 | LSASS のダンプ |

| 07 | 重複ダンプ |

| 08 | PowerShell ミミカッツ |

| 09 | Mimikatz (PoshC2) を呼び出す |

| 10 | 安全ダンプ |

| 11 | RunPE スナップショット (PoshC2) |

| 12 | アンフック (Metasploit フレームワーク) |

| 13 | リフレクティブ DLL (Metasploit フレームワーク) |

| 14 | Mimikatz (PowerShell Empire) を呼び出す |

| 15 | Invoke-PPL ダンプ (PowerShell Empire) |

各テスト ケースは、LSASS から資格情報をダンプする方法に関する包括的なアプローチを実装しました。評価後、AV-Comparatives はログとテスト ケースの詳細な説明を共有しました。 Microsoft は、ウイルス対策と EDR の両方の機能を備えた Defender for Endpoint を使用して参加し、既定の設定のみを構成しました。

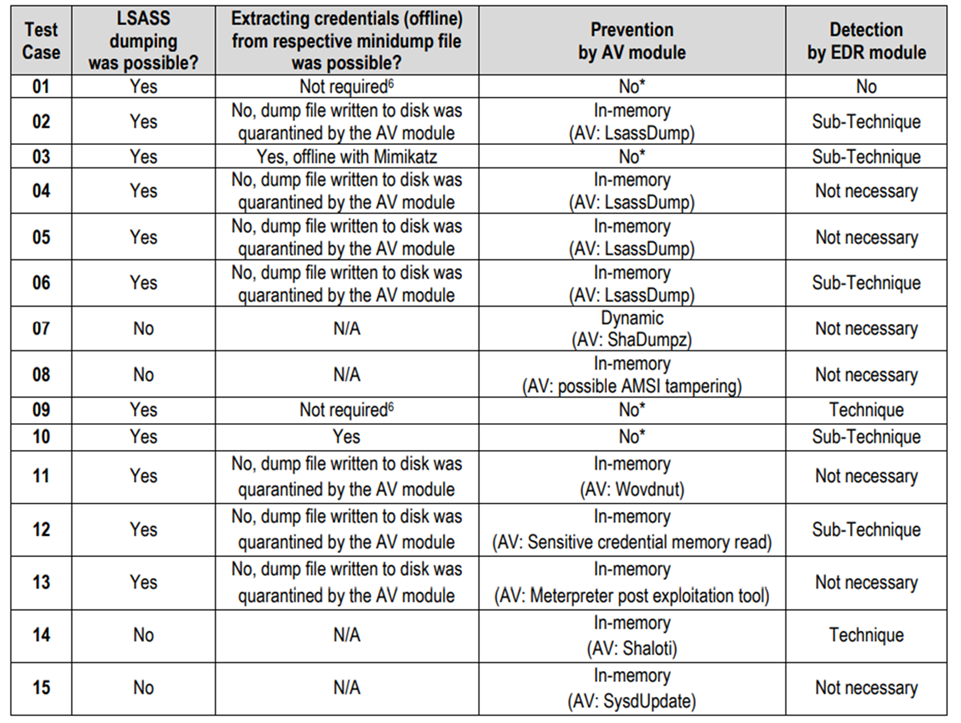

最初の実行中、Defender for Endpoint は 15 件のテスト ケースのうち 11 件を阻止し、残りの 3 件をアラート/検出しました (図 1)。その後、保護機能と検出機能を改善し、AV-Comparatives に見逃したテスト ケースの再テストを依頼しました。再テスト中に、残りの 4 つのテスト ケースをすべて防止し、15 点中 15 点の防止スコアを達成しました。

Defender for Endpoint の保護機能と検出機能の向上につながったこの徹底的なテストについて、AV-Comparatives に感謝します。これらの改善は、お客様に利益をもたらすために既に展開されており、次の同様のテストを楽しみにしています.私たちは業界をリードするクロスドメイン防御を提供することを目指しているため、AV-Comparatives やMITRE Engenuity ATT&CK Evaluationsなどのテストに参加することは重要です。これらのテストは、組織が環境を保護できるようにするソリューションを提供していることを確認するのに役立ちます。

調整された脅威防御とシステム強化による LSASS プロセスの保護

脅威のランドスケープは進化し続けており、OS クレデンシャルの盗難を利用する攻撃が見られます。攻撃者は、検出を回避するために、LSASS クレデンシャルをダンプする新しい方法を引き続き見つけます。 Microsoft の場合、Microsoft Defender for Endpointの業界をリードする防御機能は、このような試みを検出できます。また、OS を強化するために、Windows 11 に新しいセキュリティ機能を導入しました。たとえば、LSASS プロセスの PPL と Credential Guard を既定で有効にするなどです。ただし、この AV-Comparatives テストのような評価は、セキュリティ ベンダーに追加の洞察と機能を継続的に改善する機会を提供するため、脅威の監視と調査と密接に関連しています。

私たちのチームは、 LSASS ASR ルールを有効にして、これらすべてのテスト ケースの社内テストを実行し、そのルールの保護レベルを確認しました。 ASR ルールだけで、テストされたすべての手法を正常に防止できたことを報告できて嬉しく思います。 LSASS ASR ルールは、現在知られているユーザー モードの LSASS 資格情報ダンピング攻撃を阻止するためにお客様が実装できる、一般的でありながら効果的な保護です。したがって、Defender のお客様は、LSASS プロセスの追加の保護レイヤーとして、この ASR ルールを改ざん防止と共に有効にする必要があります。

さまざまなダンプ手法に加えて、攻撃者が認証情報をダンプできない場合に備えて、デバイス設定を弱めようとする試みも観察されています。たとえば、WDigest レジストリで「UseLogonCredential」を有効にしようとします。これにより、メモリ内のプレーンテキスト パスワードが有効になります。 Microsoft Defender ウイルス対策は、Behavior:Win32/WDigestNegMod.B などの手法も検出します。

Windows 管理者は、次の手順を実行して、デバイスの LSASS プロセスをさらに強化することもできます。

- LSASS プロセスの PPL を有効にします。エンタープライズに参加している新しい Windows 11 インストール (22H2 更新) の場合、これは既定で既に有効になっていることに注意してください。

- Windows Defender Credential Guardを有効にします。これは、Windows 11 の Enterprise エディションを使用している組織でも既定で有効になっています。

- リモート デスクトップ プロトコル (RDP) の制限付き管理モードを有効にする

- WDigest で「UseLogonCredential」を無効にする

最後に、Azure Active Directory (Azure AD) を使用しているお客様は、環境の強化に関する推奨事項に従うことができます。

Comments