Clop ランサムウェア ギャングは、Fortra GoAnywhere MFT の安全なファイル共有ソリューションのゼロデイ脆弱性を利用して、データを盗まれた企業を強要し始めました。

2 月、GoAnywhere MFT ファイル転送ソリューションの開発者は、 公開された管理コンソールでゼロデイ リモート コード実行の脆弱性が悪用されていることを顧客に警告しました。

GoAnywhere は、安全な Web ファイル転送ソリューションであり、企業は暗号化されたファイルをパートナーと安全に転送しながら、誰がファイルにアクセスしたかの詳細な監査ログを保持できます。

脆弱性がどのように悪用されたかについての詳細は公開されていませんが、 概念実証の悪用がすぐにリリースされ、続いて欠陥のパッチが公開されました。

GoAnywhere パッチのリリースの翌日、Clop ランサムウェア ギャングが連絡を取り、攻撃の責任があると述べました。

恐喝グループは、この脆弱性を 10 日間にわたって使用して130 社からデータを盗んだと述べています。当時、これらの主張を独自に確認することはできず、Fortra は私たちの電子メールに応答しませんでした.

その後、 Community Health Systems (CHS)とHatch Bankの 2 社が、GoAnywhere MFT 攻撃でデータが盗まれたことを明らかにしました。

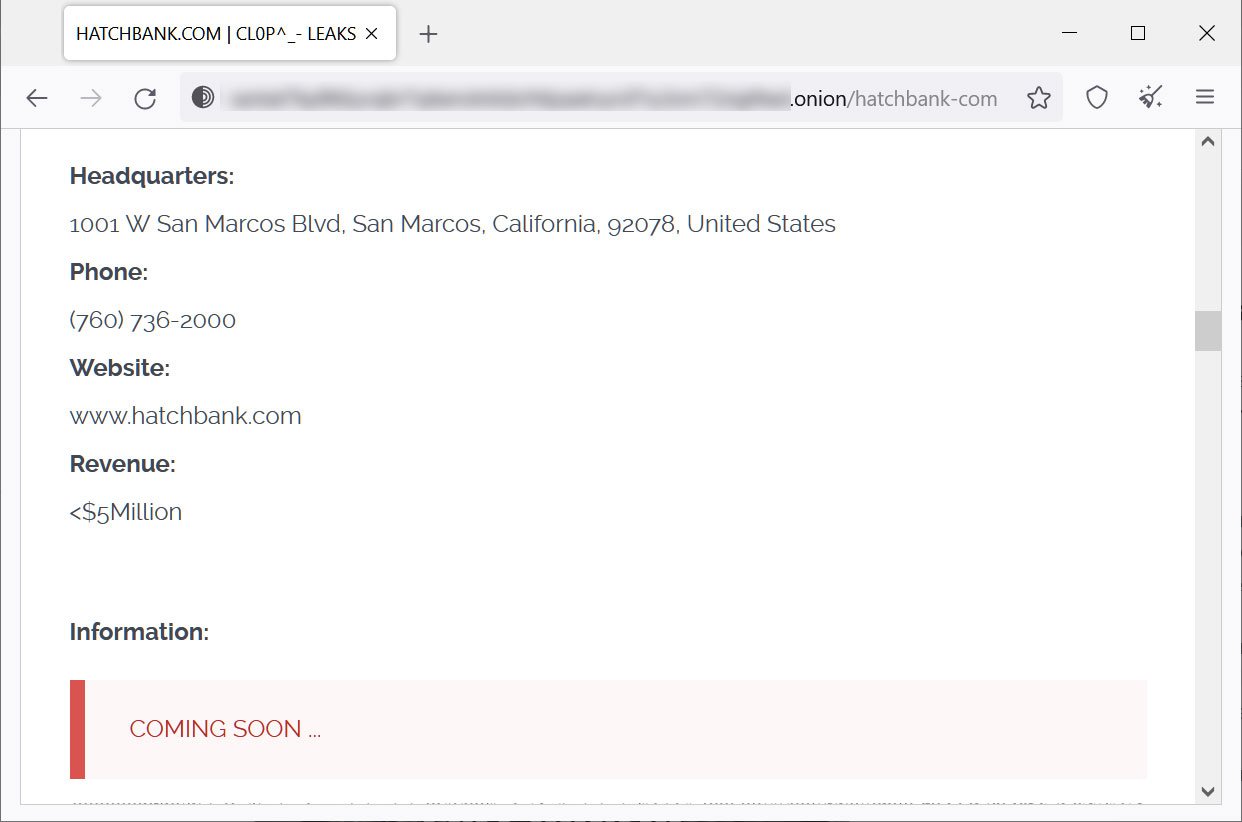

Clop が GoAnywhere 顧客の強要を開始

昨夜、Clop ランサムウェア ギャングは、データ リーク サイトに 7 つの新しい企業を追加することで、GoAnywhere 攻撃の被害者を公然と悪用し始めました。

被害者の 1 人である Hatch Bank だけが、脆弱性を利用して侵害されたことが公に知られています。しかし、他に少なくとも 2 つの上場企業がこの欠陥を利用してデータを盗まれたことを知りました。

データ漏洩サイトのすべてのエントリには、データの公開は「間もなく」と記載されていますが、盗まれたとされるデータのスクリーンショットが含まれています。

ソース:

さらに、被害者はランサムウェア ギャングから身代金の要求を受け始めていると伝えられています。

攻撃者が要求する金額は不明ですが、2020 年 12 月にAccellion FTA のゼロデイ脆弱性を利用した同様の攻撃で、1,000 万ドルの身代金を要求していました。

これらの攻撃の間、恐喝グループは世界中の 100 近くの企業から大量のデータを盗み、攻撃者はゆっくりと企業からデータを漏らし、100 万ドルの身代金を要求しました。

Accellion サーバーがハッキングされた組織には、 エネルギー大手の Shell 、 サイバーセキュリティ企業の Qualys 、 スーパーマーケット大手の Kroger 、および世界中の複数の大学 ( スタンフォード大学医学部、コロラド大学、マイアミ大学、カリフォルニア大学、メリーランド大学など) が含まれます。ボルチモア (UMB)。

Comments