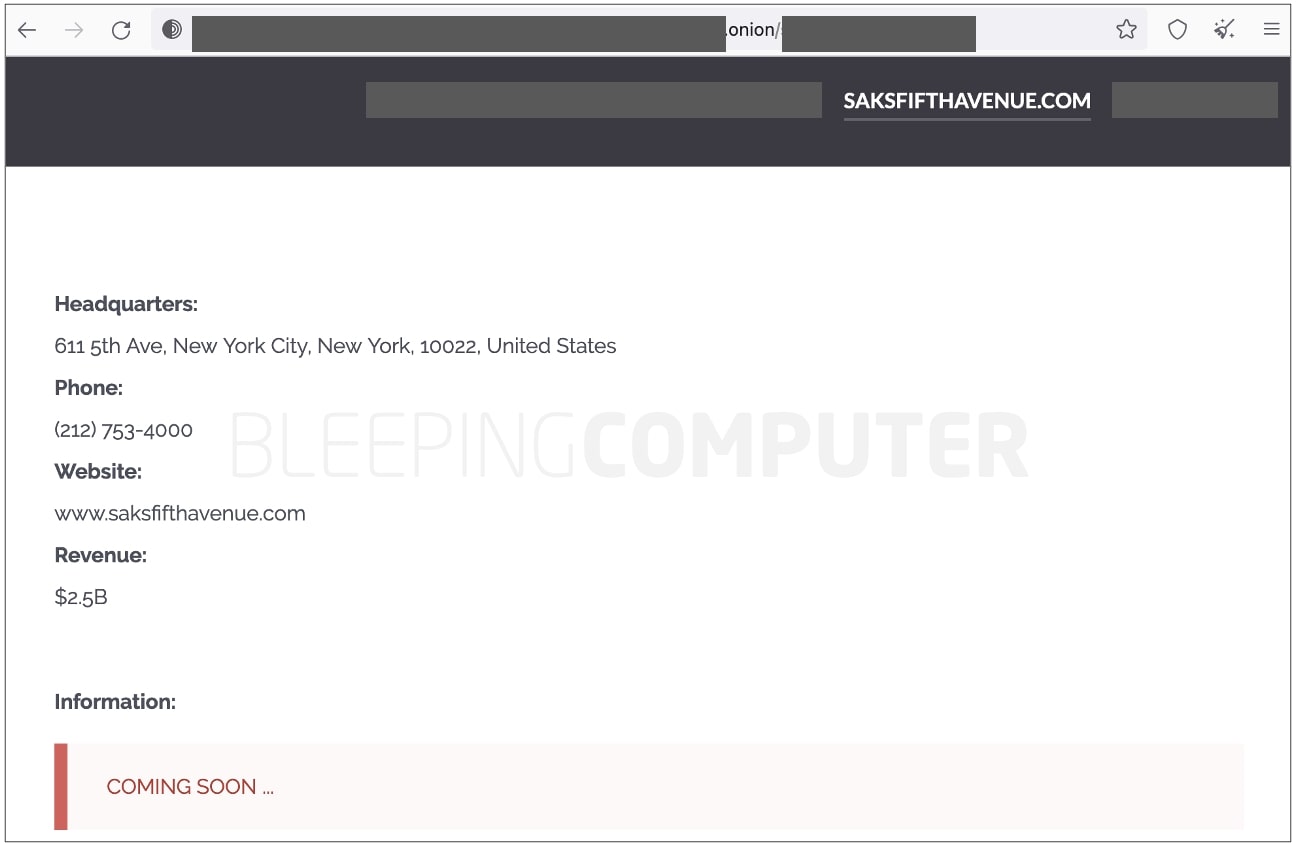

Clop ランサムウェア ギャングは、ダーク Web リーク サイトで Saks Fifth Avenue を攻撃したと主張しています。

このサイバー セキュリティ インシデントは、確立された企業に属する脆弱な GoAnywhere MFT サーバーに対する Clop の進行中の攻撃の 1 つです。同社は、実際の顧客データは影響を受けないと述べていますが、企業または従業員のデータが盗まれた場合には対処しませんでした.

アンドリュー サックスによって 1867 年に設立され、ニューヨーク市に本社を置くサックス フィフス アベニューは、米国、カナダ、および中東の一部にサービスを提供する著名な高級ブランドの小売業者の 1 つです。

GoAnywhere エクスプロイト スプリーのクロップ

昨日、Clop ランサムウェア ギャングは、最新の被害者として、データ リーク Web サイトに「Saks Fifth Avenue」をリストしました。

脅威アクターは、高級ブランドの小売業者のシステムから盗んだすべてのデータや、進行中の身代金交渉に関する詳細など、追加情報をまだ開示していません.

しかし、サイバー セキュリティ インシデントは、セキュリティ上の欠陥に対して脆弱な GoAnywhere サーバーを標的とする Clop の進行中の攻撃に関連していることを確認しました。

現在CVE-2023-0669として追跡されているこの欠陥により、攻撃者は、管理コンソールがインターネット アクセスに公開されている状態で、パッチが適用されていない GoAnywhere MFT インスタンスでリモート コードを実行できます。

GoAnywhere MFT の開発者である Fortra (以前の HelpSystems) は以前、この脆弱性が実際にゼロデイとして悪用されたことを顧客に開示し、顧客にシステムにパッチを適用するよう促していました。公式の勧告は一般に公開されていませんが、調査記者のブライアン・クレブスによって以前に公開されました.

2 月、Clop は企業サーバーのこの特定の脆弱性を悪用して、10 日間で130 以上の組織に侵入し、データを盗んだと主張しました。

今月、 日立エナジーは、同じゼロデイに起因する Clop によるデータ漏えいを明らかにしました。

サックスは、実際の顧客データが盗まれたことはないと述べています

このインシデントの範囲をよりよく理解するために、Saks に連絡を取りました。広報担当者は、事件が Fortra に関連していることを確認しました。

「Saks や他の多くの企業のベンダーである Fortra は、最近、Saks が使用する保管場所から偽の顧客データが盗まれるというデータ セキュリティ インシデントを経験しました」と、Saks の広報担当者は語った。

「偽の顧客データには、実際の顧客や支払いカードの情報は含まれず、テスト目的で顧客の注文をシミュレートするためにのみ使用されます。」

小売大手は、「実際の」顧客データや支払い情報が盗まれたことはないと述べていますが、この事件で企業または従業員のデータが侵害されたかどうかについてのフォローアップの質問には答えていません.

「私たちは情報セキュリティを非常に真剣に受け止めており、外部の専門家や法執行機関とともにこの事件について継続的な調査を行っています。組織がますますサイバーセキュリティの脅威に直面するにつれて、私たちは保有する情報の安全性を確保することに引き続き取り組んでいます」とSaksは声明で締めくくった。私たちに。

誤解を避けるために、 Saks OFF 5TH は、以前は Saks Inc. の子会社でしたが、現在は別の会社であるため、この事件とは関係ありません。

2018 年、Fin7 サイバー犯罪シンジケートは、 Saks Fifth Avenue と Lord & Taylor をハッキングして、500 万人の顧客の支払いカード情報を盗みました。そのほぼ 1 年前に、BuzzFeed News は、サックス フィフス アベニューが何万人もの顧客の個人情報を一般にアクセス可能なページに保存していたと報告していました。

Comments