米国のサイバーセキュリティおよびインフラストラクチャ セキュリティ (CISA) 機関は、オペレータがコマンド アンド コントロール (C2) アクティビティを視覚化および報告するためのオープンソース分析ツールである RedEye を発表しました。

RedEye は赤チームと青チームの両方に対応しており、実用的な意思決定につながるデータを簡単に測定する方法を提供します。

攻撃キャンペーンの評価

CISA と DOE のパシフィック ノースウェスト国立研究所の共同プロジェクトである RedEye は、攻撃フレームワーク (Cobalt Strike など) からログを解析して、複雑なデータをより消化しやすい形式で表示できます。

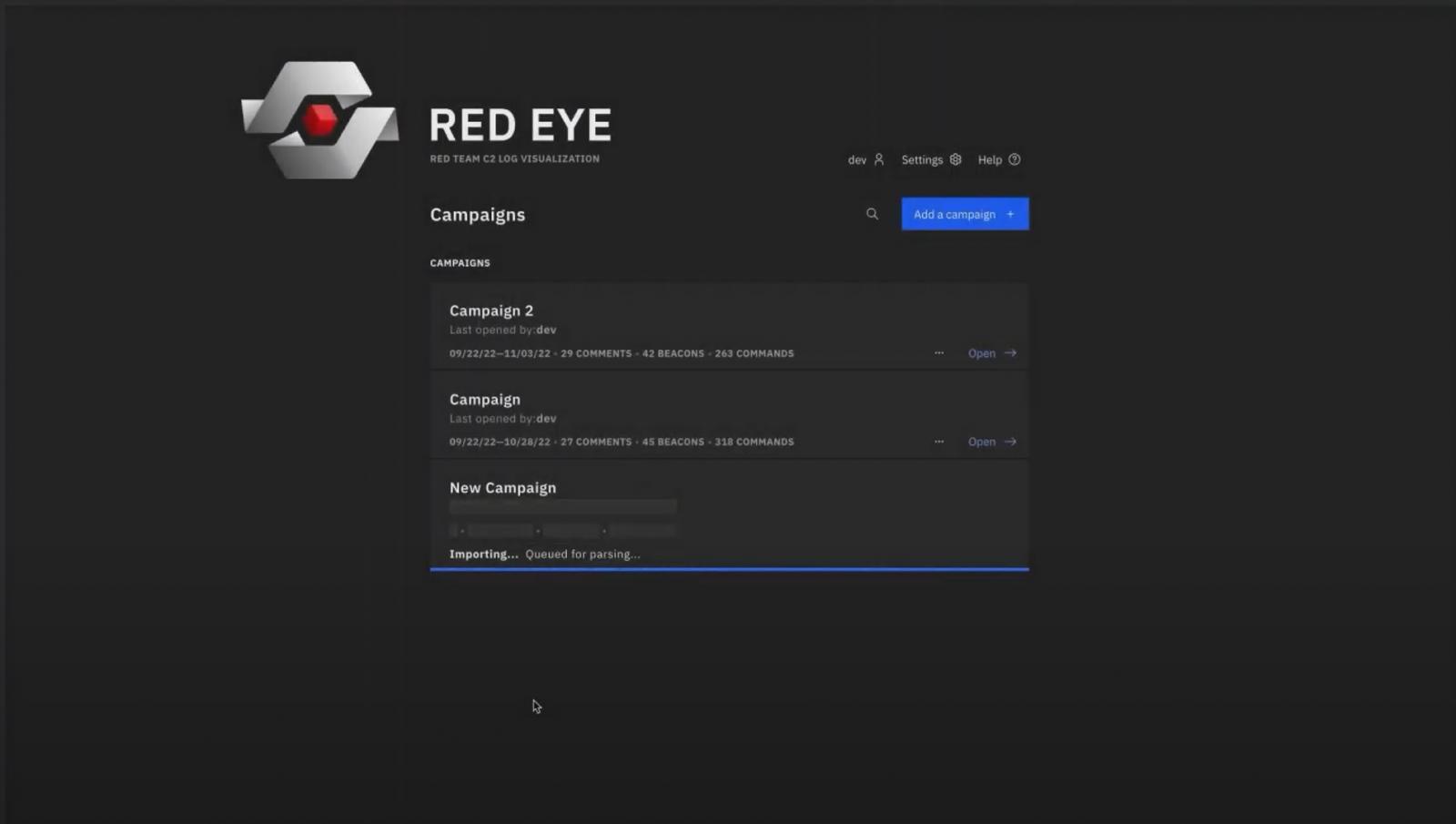

このツールを使用すると、ユーザーはキャンペーン データをアップロードして、ビーコンやコマンドなどの関連情報を表示できます。

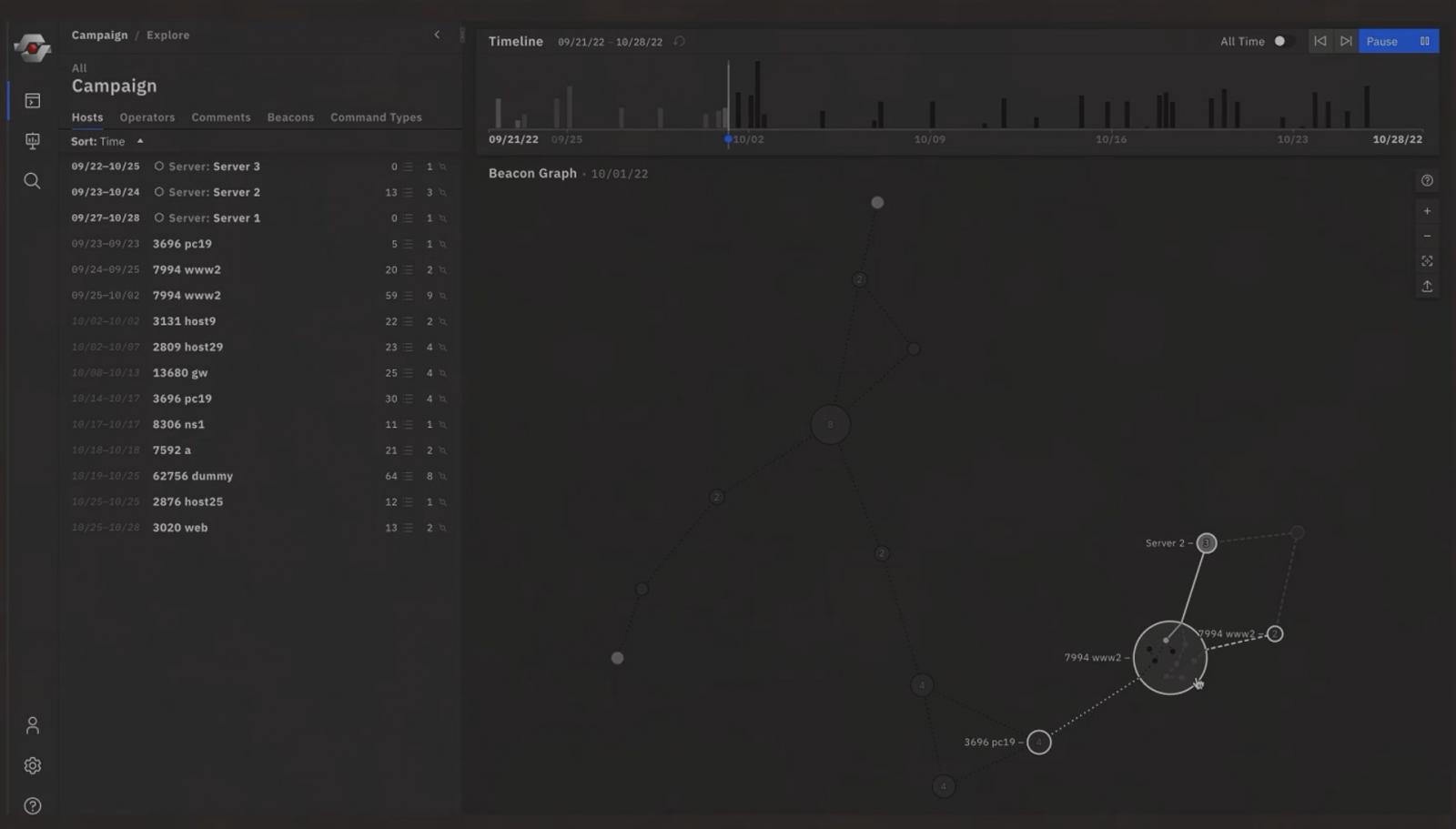

RedEye にロードされた各キャンペーン ログの履歴レコードは、関連するサーバーとホストを関連付けるグラフィカルな表現で表示できます。

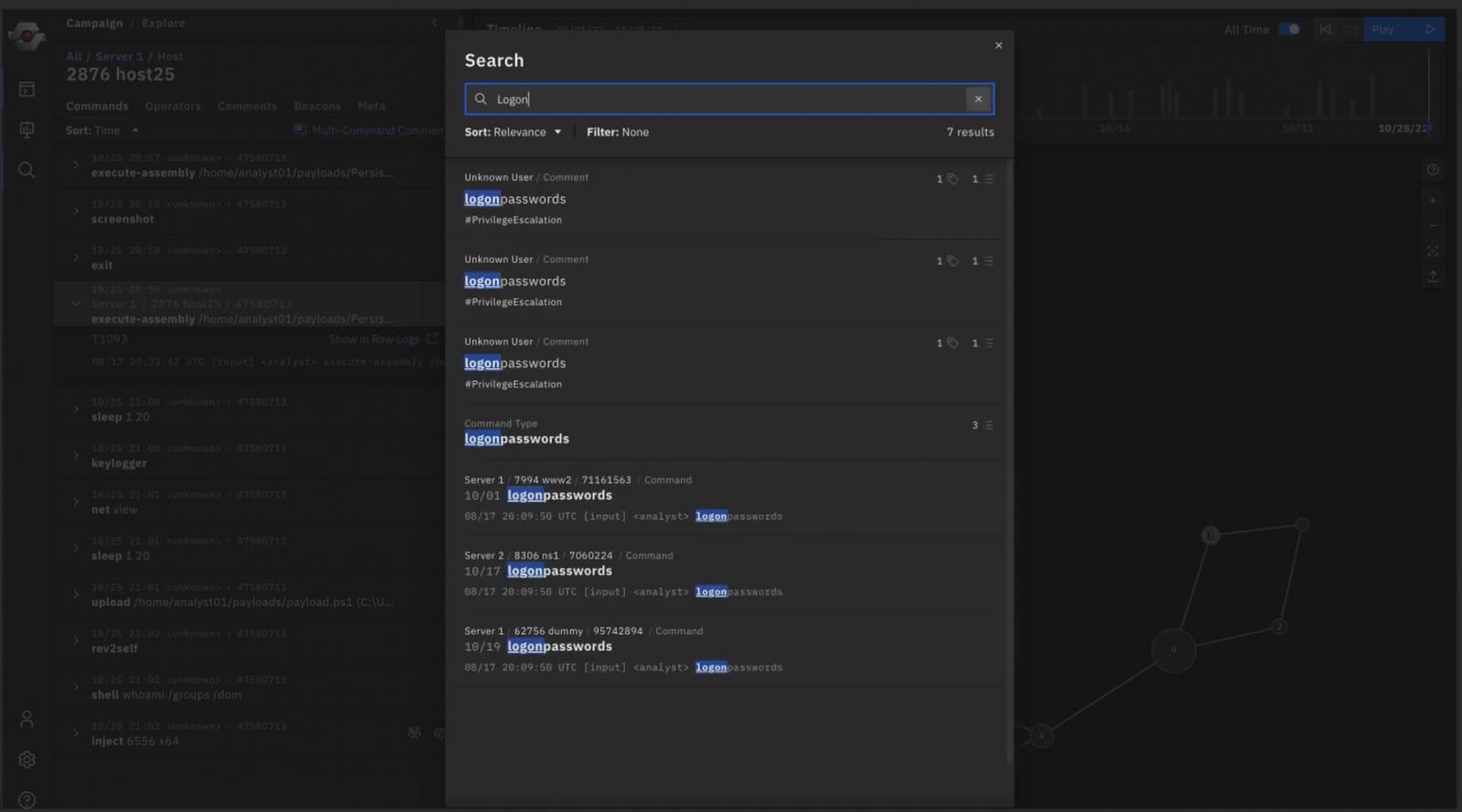

アナリストは、選択したキャンペーンの主要なイベントを調査して、ペイロード アクティビティを発見し、ラテラル ムーブメント アクティビティや資格情報を使用してマシンの権限を高めるなど、攻撃者の侵入経路を追跡することもできます。

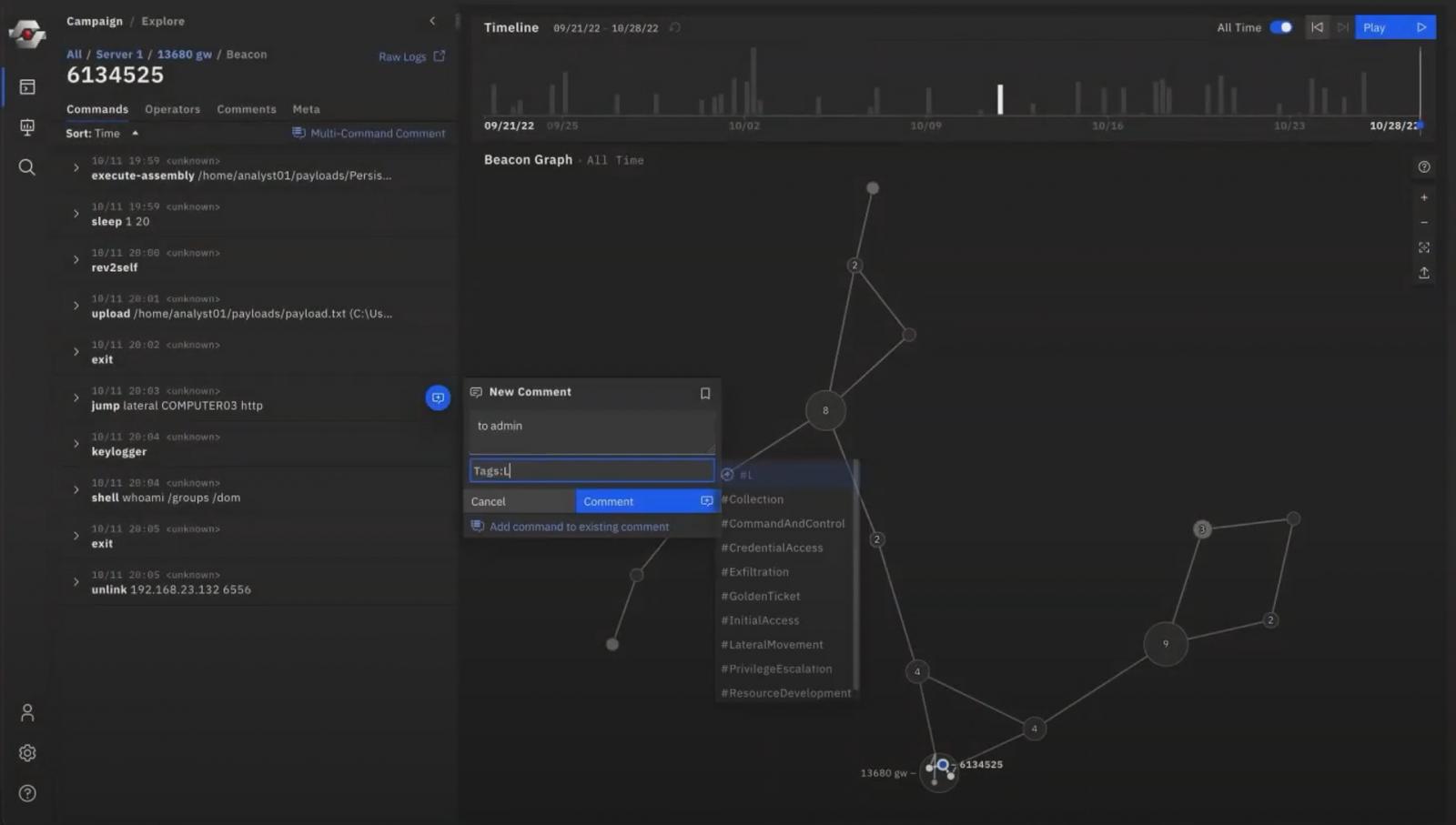

RedEye で利用可能な機能を使用すると、アナリストは攻撃者の活動についてコメントし、より協力して攻撃経路を理解することができます。

アナリストからのコメントとキャンペーンで使用された手法を使用して、RedEye は利害関係者やクライアントと共有できるプレゼンテーションを作成することもできます。

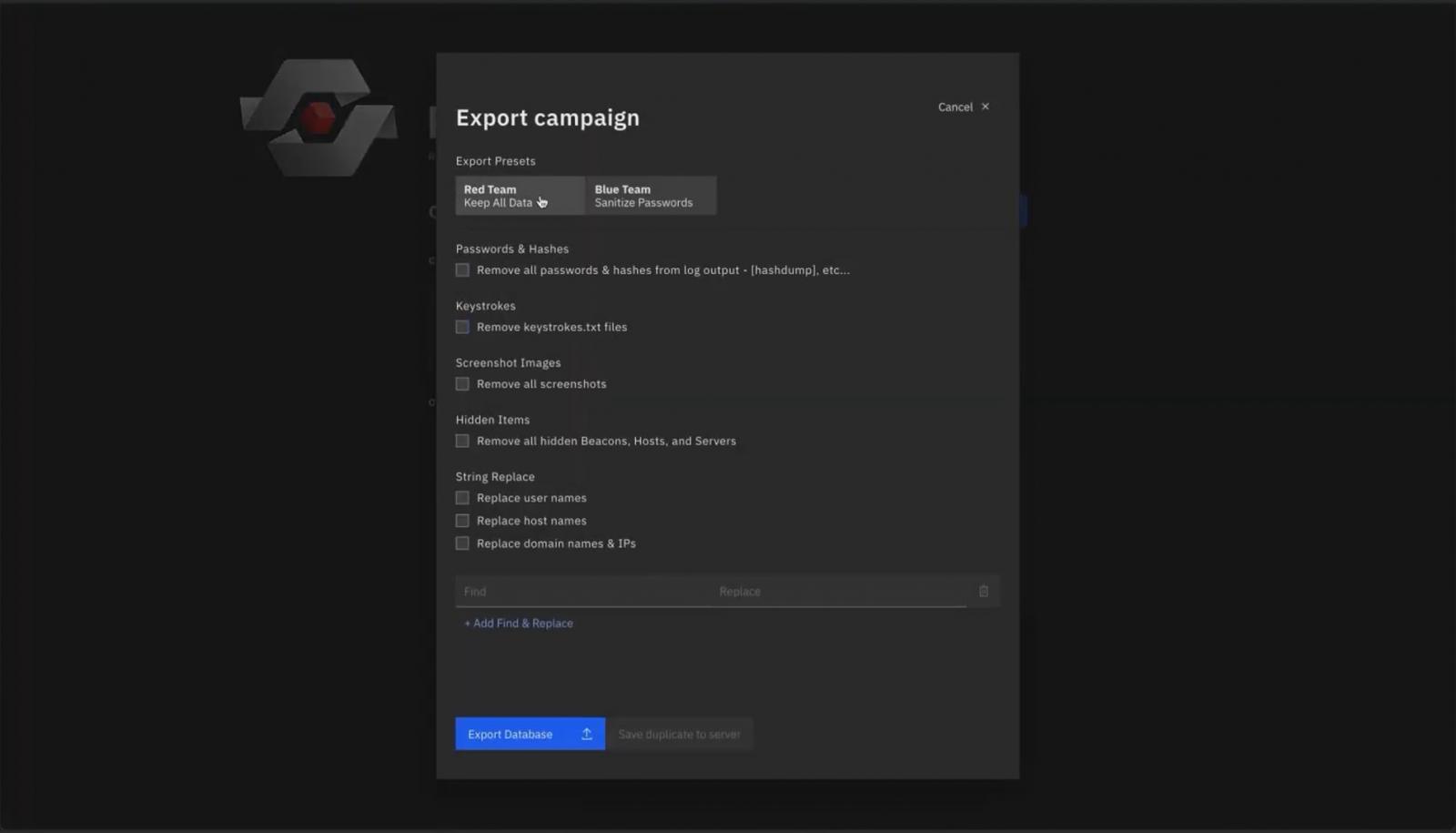

キャンペーンから収集されたすべてのデータとアナリストからのコメントをエクスポートして、クライアントがレビューできるようにすることができます

Blue team は、RedEye を使用して、評価から受け取った生データをより簡単に理解し、攻撃パスと侵害されたホストを表示して、適切なアクションを実行できるようにすることもできます。

現時点では、RedEye は Cobalt Strike フレームワークからのログを解析できます。

Linux (Ubuntu 18 以降、Kali Linux 2020.1 以降)、macOS (El Capitan 以降)、および Windows 7 以降で動作することがテストされています。

このツールは、GitHubの CISA のリポジトリで入手できます。

CISA は、RedEye で利用可能な主な機能を紹介するビデオも公開しています。

RedEye は、CISA が過去数年間にオープンソース プロジェクトとしてリリースした一連のツールの最新版です。

その中には、 Malcom (ネットワーク トラフィック分析ツール)、 ICS NPP (産業用制御システム ネットワーク プロトコルを解析するためのツール)、 Sparrow (Azure および Microsoft 365 環境で侵害された可能性のあるアカウントとアプリを検出するための PowerShell スクリプト) があります。

Comments