Azov ランサムウェアは引き続き世界中で大量に配布されており、被害者のデータを意図的に破壊し、他のプログラムに感染するデータ ワイパーであることが現在確認されています。

先月、脅威グループが「 Azov Ransomware 」と呼ばれるマルウェアをクラックや、被害者のファイルを暗号化するふりをした海賊版ソフトウェアを通じて配布し始めました。

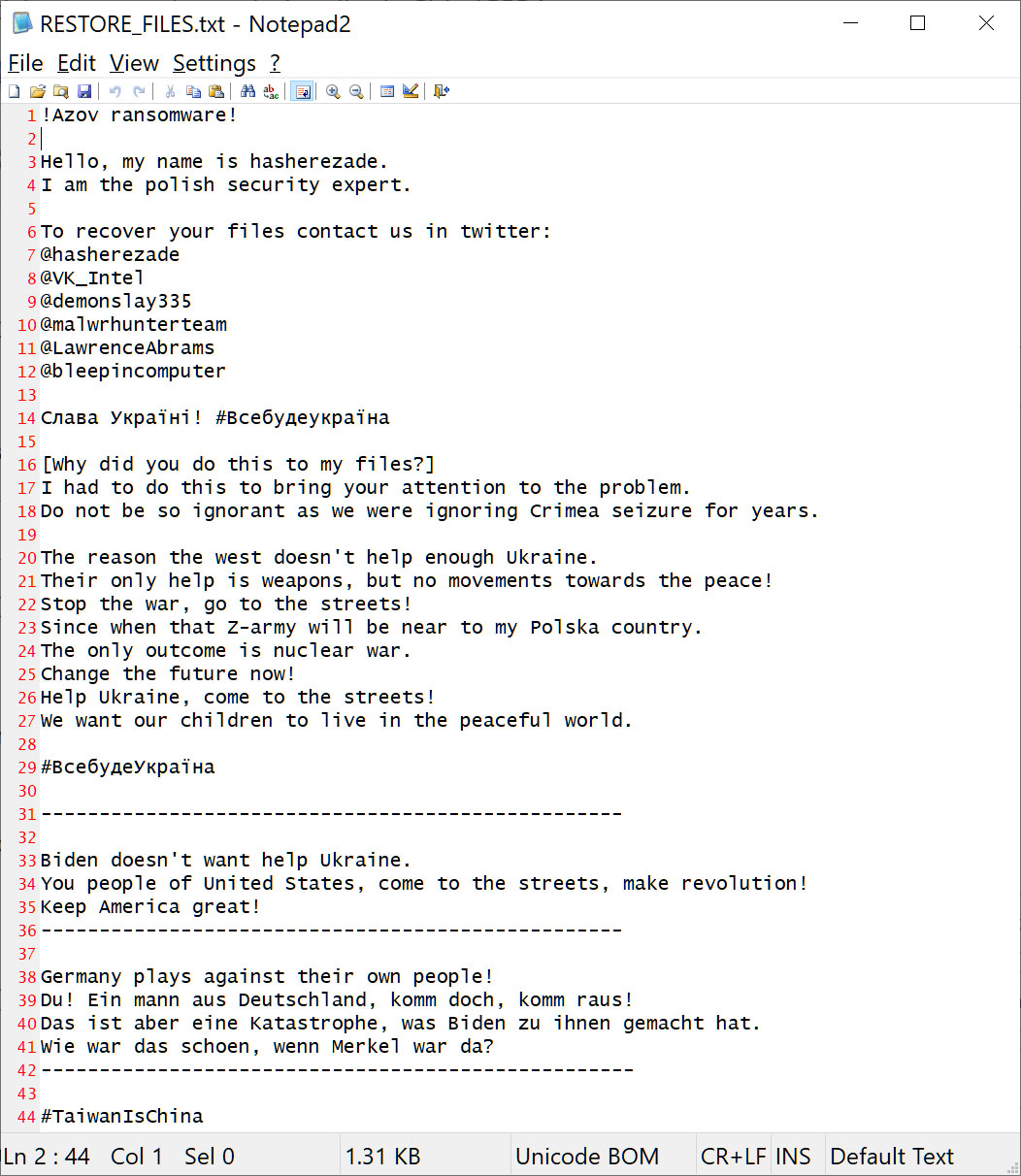

ただし、身代金を交渉するための連絡先情報を提供する代わりに、身代金メモは被害者に、セキュリティ研究者やジャーナリストに連絡して、彼らをランサムウェアの開発者であると偽装するように指示しました.

ソース:

連絡先情報がなく、記載されている連絡先には被害者を助ける手段がなかったため、マルウェアはデータ ワイパーであると推測しました。

破壊的的なデータワイパー

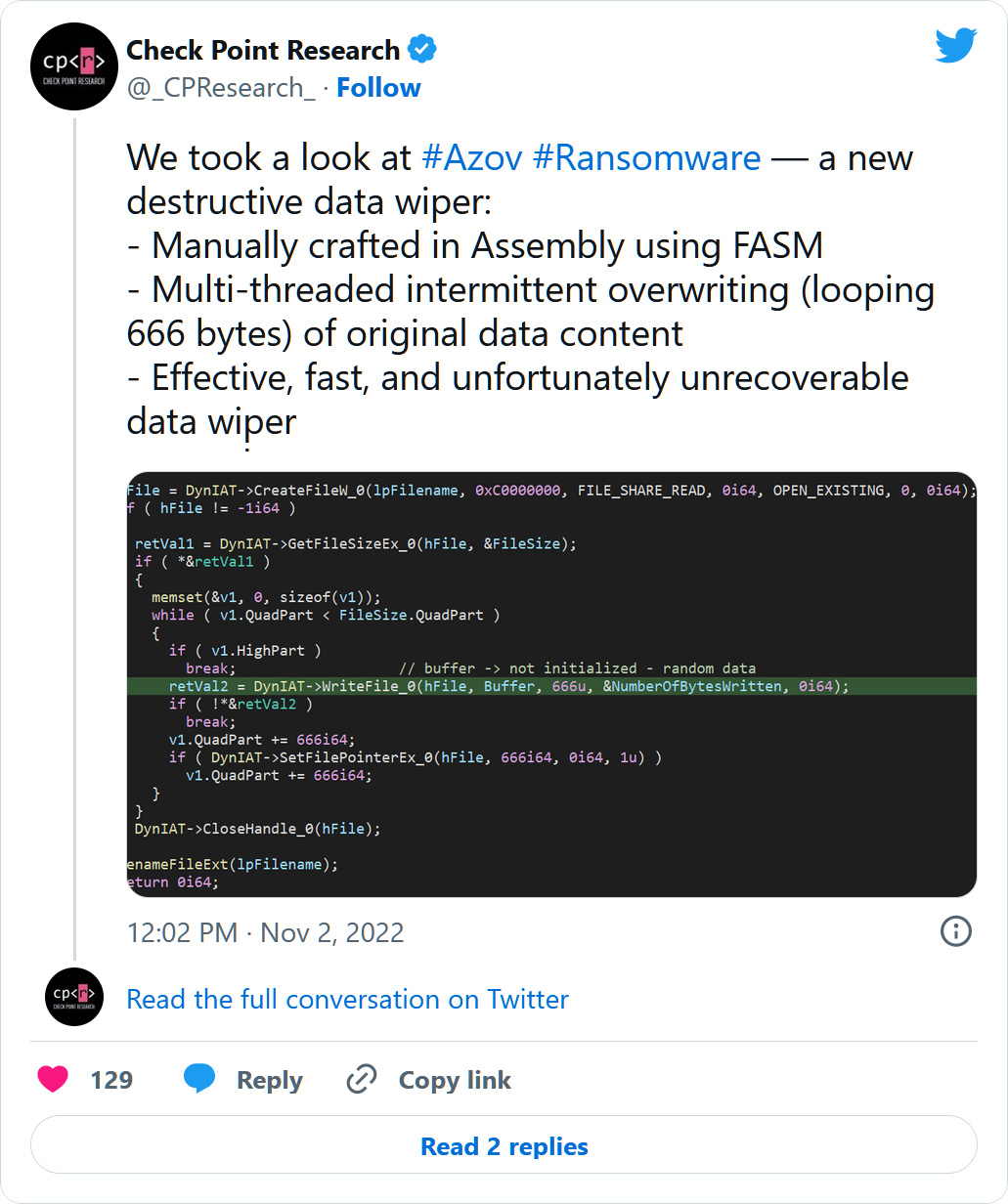

先週、Checkpoint のセキュリティ研究者であるJiří Vinopalが Azov ランサムウェアを分析し、マルウェアがデータを破壊するために特別に作成されたことを確認しました。

マルウェアには、2022 年 11 月 27 日午前 10 時 14 分 30 秒 (UTC) まで被害者のデバイス上で休止状態になるトリガー時間が含まれており、その後、デバイス上のすべてのデータの破損がトリガーされます。

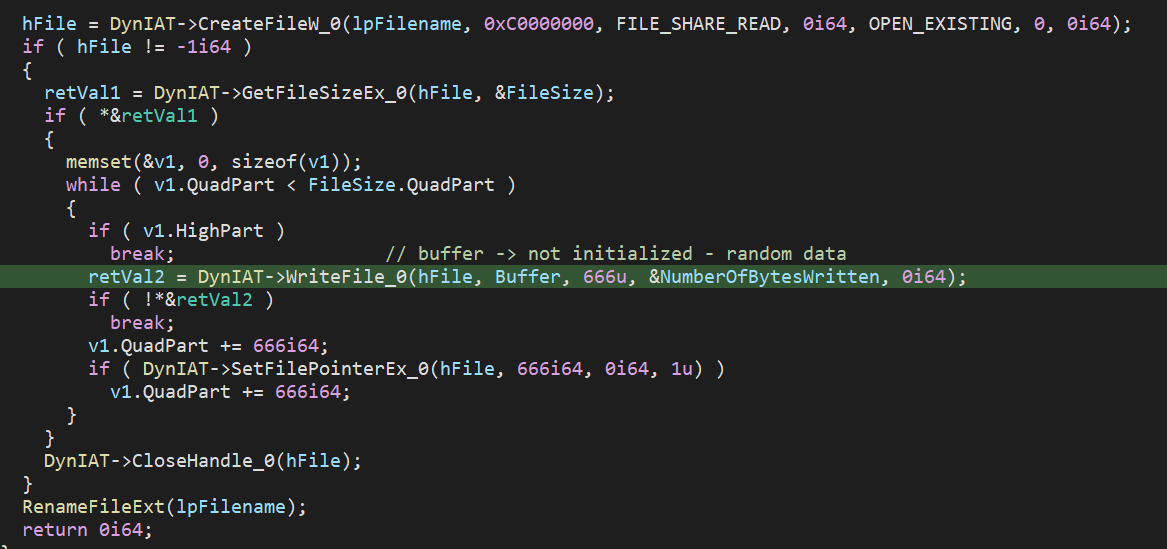

Vinopal は、ファイルの内容を上書きし、666 バイトのガベージ データのチャンクを交互に配置してデータを破損すると述べています。 666 という数字は、一般的に聖書の「悪魔」に関連付けられており、攻撃者の悪意を明確に示しています。

「各サイクルで正確に 666 バイトがランダム (初期化されていないデータ) で上書きされ、次の 666 バイトは元のままです」と Vinopal 氏は語っています。

「これはループで機能するため、消去されたファイル構造は次のようになります。666 バイトのガベージ、666 バイトのオリジナル、666 バイトのガベージ、666 バイトのオリジナルなど…」

出典:イジー・ヴィノパル

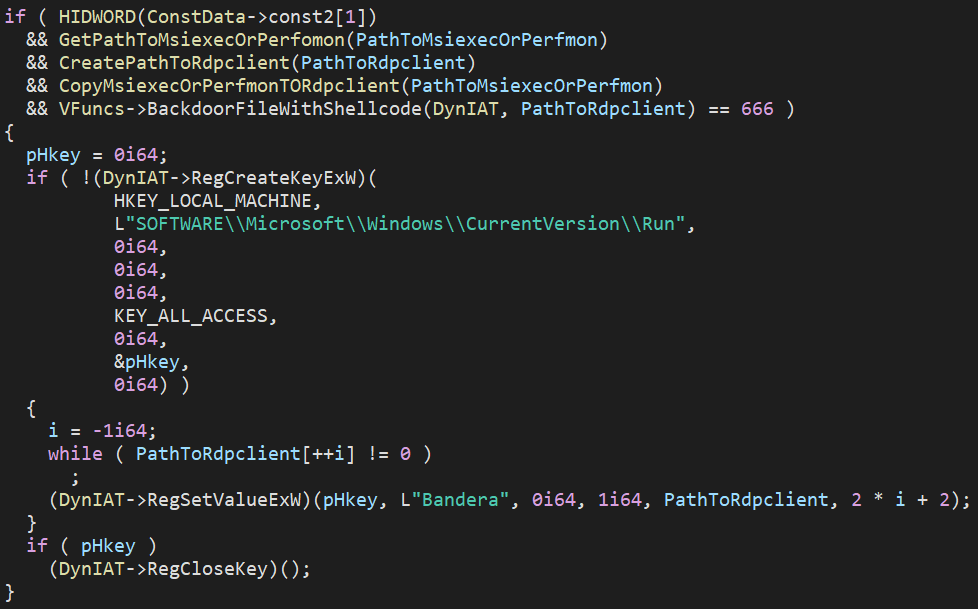

さらに悪いことに、データ ワイパーは、ファイル パスに次の文字列が含まれていない Windows デバイス上の他の 64 ビット実行可能ファイルに感染するか、「バックドア」します。

:Windows ProgramData cache2entries LowContent.IE5 User DataDefaultCache Documents and Settings All Users実行可能ファイルにバックドアを作成すると、一見無害に見える実行可能ファイルが起動されたときにデータ ワイパーを起動させるコードがマルウェアによって挿入されます。

「ファイルのバックドアはポリモーフィックな方法で機能します。つまり、ファイルのバックドアに使用される同じシェルコードが毎回異なる方法でエンコードされます」と Vinopal は説明します。

「(たとえば、同じファイル A がファイル B1 と B2 に 2 回バックドアされた場合、B1 と B2 のシェルコード部分が異なるため、ディスク上で B1 と B2 も異なる) – これはおそらく、静的な AV 検出を回避するために使用されます。」

出典:イジー・ヴィノパル

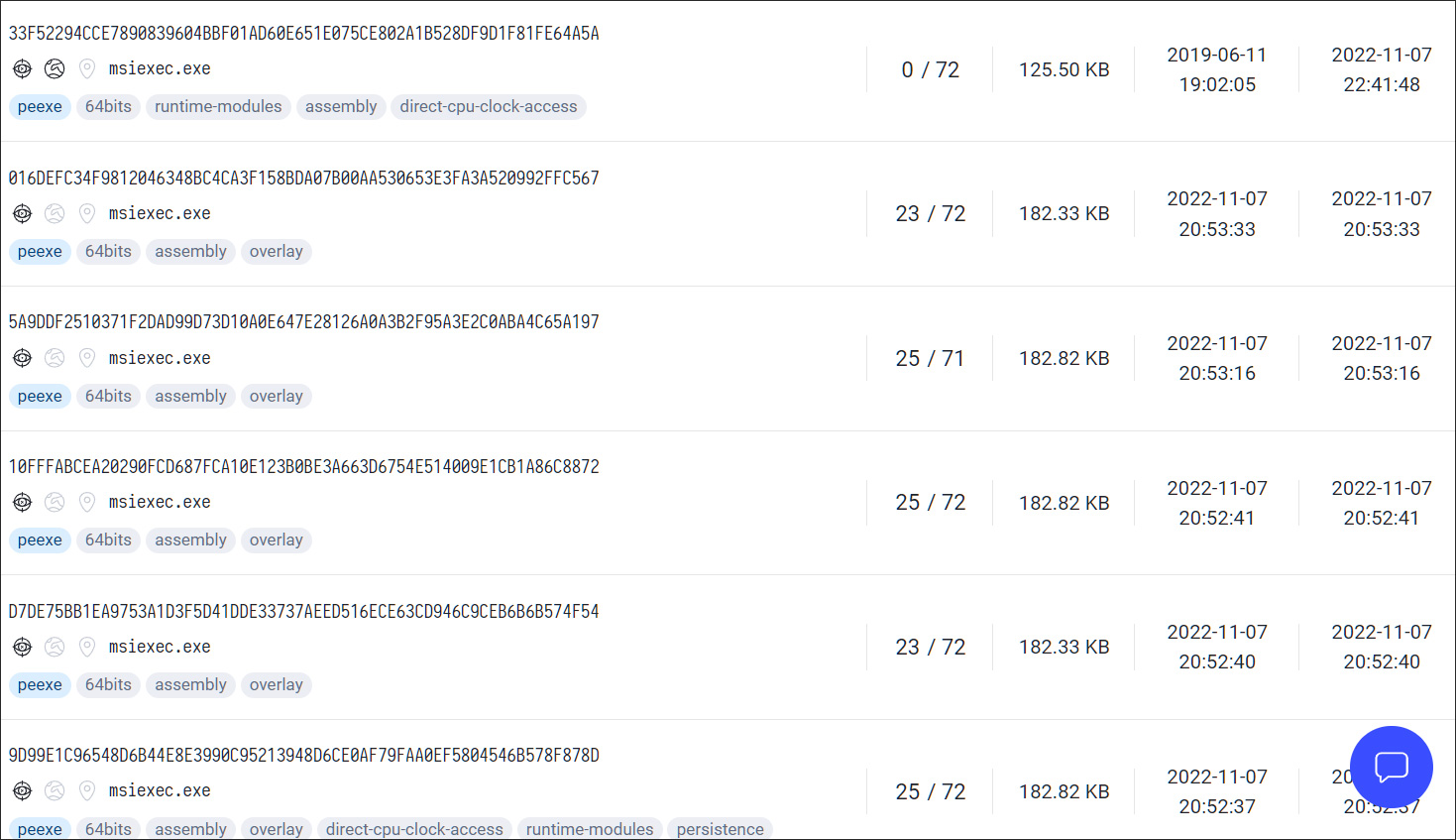

今日、脅威グループは、偽の海賊版ソフトウェアやクラック サイトでよく見られる Smokeloader ボットネットを介してマルウェアを配布し続けています。

これを書いている時点で、今日だけでもこのマルウェアが VirusTotal に提出されたページがすでにあり、過去 2 週間でこのマルウェアの影響を受けた被害者の数が示されています。

ソース:

攻撃者がデータ ワイパーを配布するためにお金を費やしている理由は不明です。ただし、他の悪意のある動作を隠蔽するために行われたものから、単にサイバーセキュリティ コミュニティを「トロール」するために行われたものまで、さまざまな理論があります。

理由に関係なく、Azov ランサムウェアに感染した被害者はファイルを回復する方法がなく、他の実行可能ファイルが感染しているため、安全のために Windows を再インストールする必要があります。

さらに、Smokeloader は Azov データ ワイパーの配布に使用されているため、パスワードを盗むマルウェアなど、他のマルウェアと共にインストールされる可能性もあります。したがって、電子メール アカウント、金融サービス、またはその他の機密情報のパスワードをリセットすることが不可欠です。

最後に、ランサムウェアはウクライナの「アゾフ」連隊にちなんで命名されていますが、このマルウェアはおそらくウクライナとは関係がなく、その名前を偽旗として使用しているだけです。

Comments