マカフィーのセキュリティ研究者は、Android の公式アプリ ストアである Google Play に侵入した 16 の悪意のあるクリッカー アプリのセットを発見しました。

クリッカー アプリは、アドウェアの特殊なカテゴリであり、目に見えないフレームまたはバックグラウンドで広告を読み込み、クリックしてオペレーターに収益をもたらします。

デバイスへの影響は、パフォーマンスの低下、過熱、バッテリー使用量の増加、モバイル データ料金の高騰などです。

マカフィーが報告した後、16 個のアプリはすべて Google Play から削除されました。それでも、インストール数は 2,000 万に達しました。

.png)

最も厄介なのは DxClean で、削除されるまでに 500 万回インストールされました。 5 つ星のうち 4.1 の比較的肯定的な全体的なユーザー評価がありました。

DxClean は、システム クリーナーおよびオプティマイザーを装い、バックグラウンドで正反対のアクションを実行しながら、システムのスローダウンの原因を検出し、広告の煩わしさを止めることを約束しています。

クリッカーアプリの機能

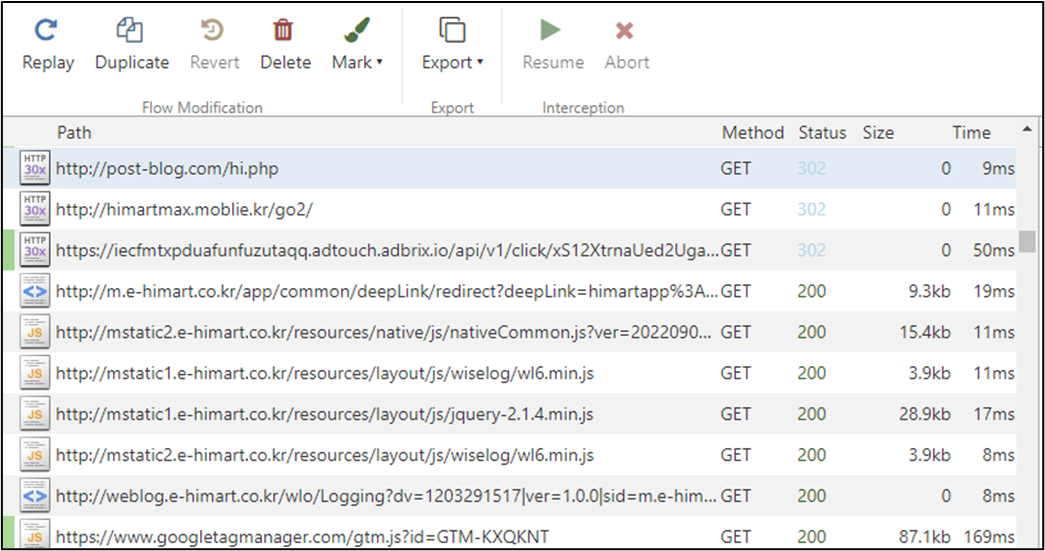

起動後、アプリは HTTP リクエストを介してリモートの場所からコンポーザをダウンロードし、FCM (Firebase Cloud Messaging) リスナーを登録してプッシュ メッセージを受信します。

これらのメッセージには、呼び出す関数や使用するパラメーターなど、クリッカーへの指示が含まれています。

「FCM メッセージを受信して何らかの条件が満たされると、潜在機能が働き始めます」と McAfee はレポートで説明しています。

「主に、FCM メッセージによって配信される Web サイトにアクセスし、ユーザーの行動を模倣しながらバックグラウンドでそれらを連続して閲覧することです」と研究者は付け加えています。

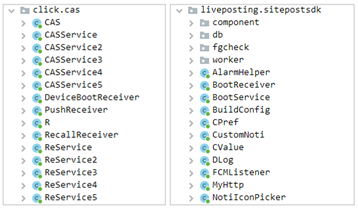

自動クリック機能は「click.cas」コンポーネントによって処理されますが、非表示のアドウェア サービスを管理するエージェントは「com.liveposting」です。

(マカフリー)

マカフィーのアナリストによると、ライブ投稿 SDK は単独でも動作し、おそらく広告インプレッションのみを作成できますが、最近のバージョンのアプリには両方のライブラリが搭載されています。

被害者は開かれた Web サイトと対話することはなく、リモート オペレーターに利益をもたらす地下プロセスに気付くことはまずありません。

ユーザーのレーダーの下にとどまるために、アプリをインストールしてから最初の 1 時間は悪意のある操作が開始されず、ユーザーがデバイスをアクティブに使用しているときに開始が遅れます。

この種のアプリがデバイスに存在するかどうかを確認する方法として、ユーザーはバッテリーとインターネットの使用状況を確認する必要があります。システムが一定期間使用されていない場合、バッテリーの消耗が激しくなり、モバイル データの消費量が増加することは間違いありません。

16 のクリッカー アプリの完全なリストについては、 McAfee のレポートの下部にある侵害の痕跡のセクションを確認してください。

Comments