Amazon ECR (Elastic Container Registry) パブリック ギャラリーの深刻なセキュリティ上の欠陥により、攻撃者がコンテナ イメージを削除したり、他の AWS アカウントのイメージに悪意のあるコードを挿入したりする可能性がありました。

Amazon ECR パブリック ギャラリーは、すぐに使用できるアプリケーションや、Nginx、EKS Distro、Amazon Linux、CloudWatch エージェント、Datadog エージェントなどの一般的な Linux ディストリビューションを共有するために使用されるコンテナ イメージのパブリック リポジトリです。

Lightspin のセキュリティ アナリストは、文書化されていない API アクションを悪用して、他のユーザーの既存のパブリック イメージ、レイヤー、タグ、レジストリ、およびリポジトリを変更できる ECR パブリック ギャラリーの新しい欠陥を発見しました。

研究者は 2022 年 11 月 15 日に AWS セキュリティに脆弱性を報告し、Amazon は 24 時間以内に修正をロールアウトしました。

この脆弱性が実際に悪用された形跡はありませんが、攻撃者はこの脆弱性を使用して、多くのユーザーに対する大規模なサプライ チェーン攻撃を仕掛けた可能性があります。

特徴として、ECR パブリック ギャラリーで最もダウンロードされたトップ 6 のコンテナー イメージは 130 億回以上ダウンロードされているため、悪意のあるインジェクションが「制御不能」な感染を引き起こす可能性があります。

Lightspin によると、分析の結果、すべての Kubernetes クラスターの 26% に、ECR パブリック ギャラリーからイメージをプルするポッドが少なくとも 1 つあることが示されたので、その影響は大きかった可能性があります。

文書化されていない API アクションの活用

Lightspin の研究者は、ECR パブリック ギャラリーには、特定のコマンドとユーザー アクションをサポートするために使用されるいくつかの内部 API アクションがあるが、公開されていないことを発見しました。

以下に示す 4 つの API アクションにはトリガーがありませんでしたが、プラットフォーム上でまだアクティブであったため、呼び出すことができました。

- DeleteImageForConvergentReplicationInternal

- DeleteTagForConvergentReplicationInternal

- PutImageForConvergentReplicationInternal

- PutLayerForConvergentReplicationInternal

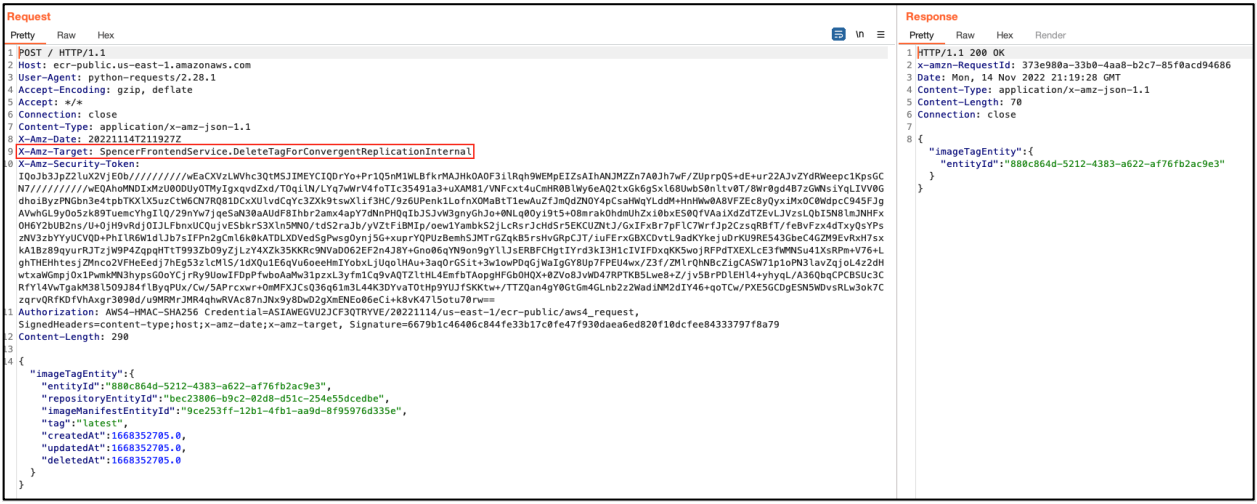

Amazon Cognito からの一時的な認証情報を使用して ECR 内部 API に対して認証する方法を見つけた後、アナリストは受け入れられる悪意のある API リクエストを偽造しました。

もちろん、上記が機能するためには、リクエストに有効な JSON 構造が必要であり、これらの API 呼び出しに関するドキュメントがなかったため、いくつかの実験が必要であると推測されました。

Lightspin のレポートで提供されている概念実証の例では、リクエストは「DeleteImage」API 呼び出しと、公開されているリポジトリとイメージ ID を使用して、研究者がアップロードした公開されているイメージをワイプします。

研究者はエクスプロイトの手順を Python スクリプトに焼き付けたので、このプロセスは自動化され、文書化されていない API 呼び出しを悪用して公開イメージを攻撃できた可能性があります。

アマゾンの対応

Amazon は、Lightspin によって発見された問題を直ちに修正したと述べており、内部調査では、悪意のある攻撃者による悪用の兆候は明らかにされていません。

調査したログと証拠に基づいて、インターネットの巨人は、顧客のアカウント、アップロード、またはその他の資産が侵害されていないと確信しています.

Amazonの完全な声明は以下の通りです:

2022 年 11 月 14 日、セキュリティ研究者が、パブリック コンテナ イメージを見つけて共有するためのパブリック ウェブサイトである Amazon Elastic Container Registry (ECR) パブリック ギャラリーで問題を報告しました。研究者は、呼び出された場合、ECR Public Gallery で利用可能な画像の変更または削除を可能にする ECR API アクションを特定しました。

2022 年 11 月 15 日の時点で、特定された問題は修正されました。すべてのログを徹底的に分析しました。私たちのレビューは決定的なものであり、この問題に関連する唯一の活動は研究者が所有するアカウント間であったと確信しています.他のお客様のアカウントは影響を受けておらず、お客様の対応は必要ありません。この問題を報告してくれた Lightspin に感謝します。

Comments