ゼロ トラストモデルは、企業のファイアウォールの背後にあるすべてが安全であると信じるのではなく、侵害を想定し、制御されていないネットワークから発信されたかのように各要求を検証します。リクエストの発信元やアクセスするリソースに関係なく、ゼロ トラストは「決して信頼せず、常に検証する」ことを教えてくれます。

Microsoft では、次の 3 つの原則に基づいて、ゼロ トラストをあらゆる組織のセキュリティ計画の不可欠な要素と考えています。

- 明示的に確認する:ユーザー ID、場所、デバイスの正常性、サービスまたはワークロード、データ分類、異常など、利用可能なすべてのデータ ポイントに基づいて、常に認証と承認を行います。

- 最小特権アクセスの使用: Just-In-Time (JIT) と Just-Enough Access (JEA)、リスクベースの適応型ポリシー、およびデータ保護を使用してユーザー アクセスを制限し、データと生産性の両方を保護します。

- 違反を想定:爆風半径とセグメント アクセスを最小限に抑えます。エンドツーエンドの暗号化を検証し、分析を使用して可視性を確保し、脅威の検出を促進し、防御を強化します。

この記事では、第 3 の原則 (違反を想定) に焦点を当て、暗号化とデータ保護がデータセンターでの潜在的な違反に備える上で重要な役割を果たす方法について説明します。

エンドツーエンドの暗号化でデータを保護

包括的なセキュリティ体制の一環として、攻撃者が顧客データを傍受できた場合に使用可能な情報を解読できないように、データは常に暗号化する必要があります。

エンド ツー エンドの暗号化は、保管中、転送中、使用中の 3 つの段階で適用されます。

これら 3 つの段階すべてでデータ保護が重要であるため、各段階のしくみとその実装方法についてもう少し詳しく見ていきましょう。

保管中のデータを保護する

保管時の暗号化は、保管データ (保管中) のデータ保護を提供します。保管中のデータに対する攻撃には、データが保存されているハードウェアへの物理的なアクセスを取得しようとする試みと、そこに含まれるデータの侵害が含まれます。このような攻撃では、サーバーのハード ドライブが保守中に誤って処理され、攻撃者がハード ドライブを削除できる可能性があります。その後、攻撃者はハード ドライブを自分の管理下にあるコンピューターに挿入し、データへのアクセスを試みます。

保存時の暗号化は、ディスク上のデータが確実に暗号化されるようにすることで、暗号化されていないデータに攻撃者がアクセスするのを防ぐように設計されています。攻撃者が暗号化されたデータを含むが暗号化キーを含まないハード ドライブを取得した場合、攻撃者はデータを読み取るために暗号化を無効にする必要があります。この攻撃は、ハード ドライブ上の暗号化されていないデータにアクセスするよりもはるかに複雑で、リソースを消費します。このため、保存時の暗号化は強く推奨され、多くの組織にとって優先度の高い要件です。

保管中は、IT 管理者が仮想マシン (VM) またはオペレーティング システム (OS) ディスク全体を暗号化できるディスク暗号化によってデータを保護することが重要です。

お客様から寄せられる懸念の 1 つは、証明書、パスワード、およびその他の秘密が誤って漏洩する可能性をどのように減らすかということです。ベスト プラクティスは、セキュリティで保護されたコンテナー内のアプリケーション シークレットの中央ストレージを使用して、配布を完全に制御することです。セキュリティで保護されたボールトを使用すると、アプリケーション開発者はセキュリティ情報をアプリケーションに保存する必要がなくなり、この情報をコードの一部にする必要がなくなるため、リスクが軽減されます。

保管中のデータの暗号化は、データのプライバシー、コンプライアンス、およびデータ主権に向けた必須のステップです。この目的には、次の Microsoft Azure セキュリティ サービスが推奨されます。

- Azure Storage サービスの暗号化: Microsoft Azure Storage は、サーバー側の暗号化 (SSE) を使用して、データがクラウドに永続化されるときにデータを自動的に暗号化します。 Azure Storage の暗号化によってデータが保護され、組織のセキュリティとコンプライアンスのコミットメントを満たすことができます。

- SQL Server 透過的データベース暗号化 (TDE):データベース ファイルの暗号化は、 透過的データ暗号化を使用してページ レベルで行われます。暗号化されたデータベース内のページは、ディスクに書き込まれる前に暗号化され、メモリに読み込まれるときに復号化されます。

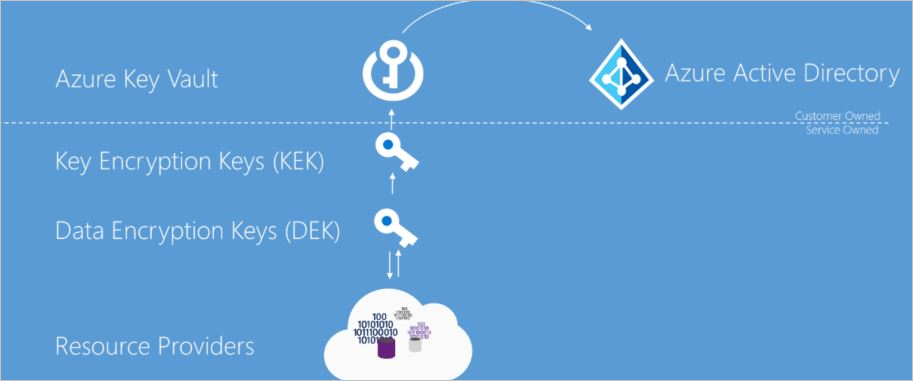

- シークレット管理: Microsoft Azure Key Vaultを使用して、トークン、パスワード、証明書、API キー、およびその他のシークレットを安全に格納し、それらへのアクセスを厳密に制御できます。

- キー管理: Azure Key Vault は、キー管理ソリューションとしても使用できます。 Azure Key Vault を使用すると、データの暗号化に使用される暗号化キーを簡単に作成および制御できます。

- 証明書の管理: Azure Key Vault を使用すると、Azure および内部接続リソースで使用するパブリックおよびプライベートの Secure Sockets Layer/Transport Layer Security (SSL/TLS) 証明書を簡単にプロビジョニング、管理、展開できます。

- ハードウェア セキュリティ モジュール (HSM): HSMを検証するソフトウェアまたは FIPS 140-2 レベル 2 のいずれかによって、シークレットとキーを保存および保護します。

転送中のデータを保護する

データセンター内の異なるネットワーク要素またはデータセンター間でデータが転送される場合、「転送中のデータ」状態が存在します。

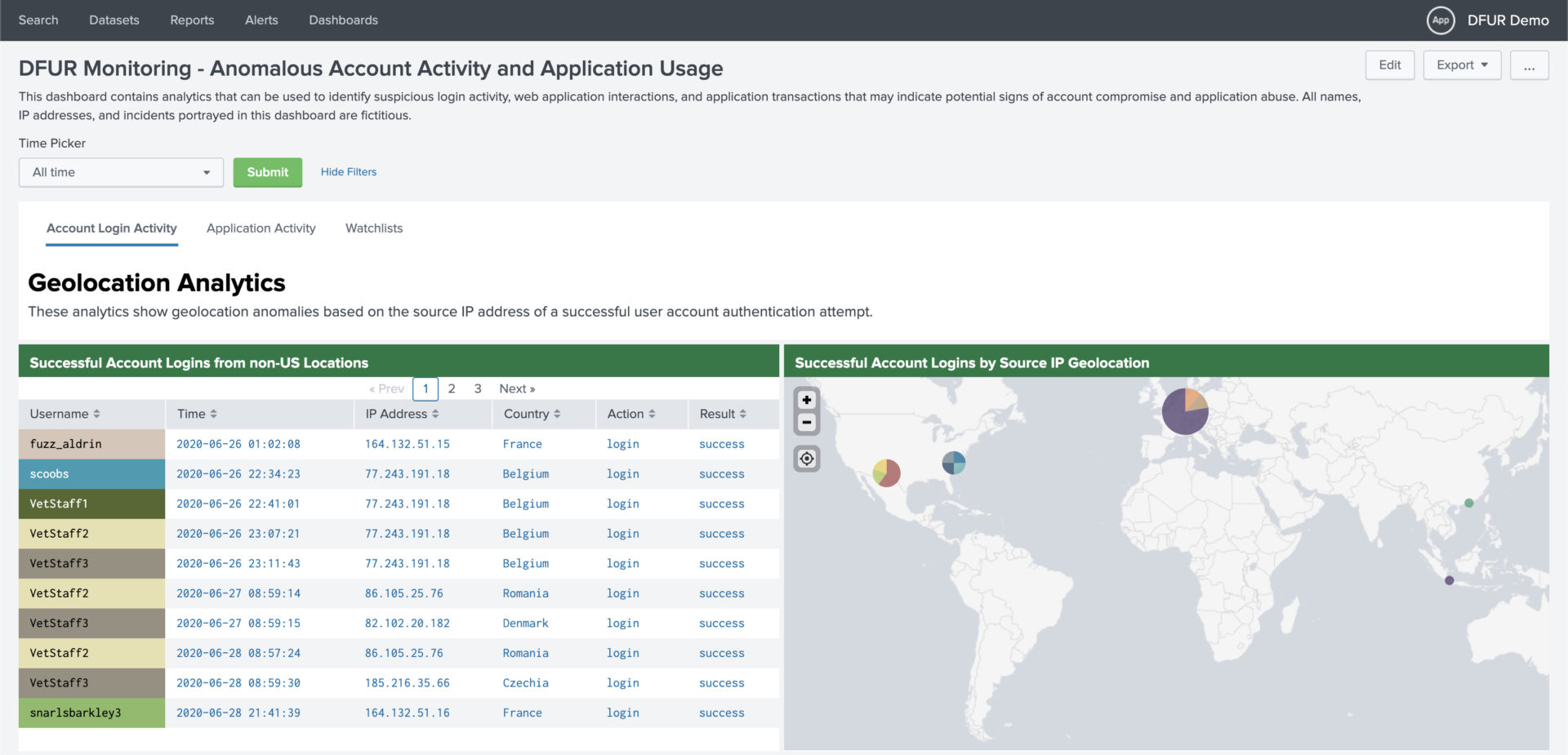

転送中のデータを保護できない組織は、中間者攻撃、盗聴、およびセッション ハイジャックの影響を受けやすくなります。これらの攻撃は、攻撃者が機密データにアクセスするために使用する最初のステップになる可能性があります。

たとえば、最近のNOBELIUM サイバー攻撃は、侵害に対して 100% 保護できる人はいないことを示しています。この攻撃では、Fortune 500 企業や米国政府の複数の機関を含む 18,000 の SolarWinds の顧客が脆弱でした。

転送中のデータは、次の 2 つの独立した暗号化メカニズムをカバーする必要があります。

- アプリケーション層– クライアントとサーバー ノードの間で行われる HTTPS および TLS 暗号化。

- データ リンク層:物理接続のすぐ上で、イーサネット プロトコルを介して転送されるフレームで行われる暗号化

アプリケーション層でデータを暗号化するだけでなく、TLS インスペクション機能を使用して転送中のデータを可視化することをお勧めします。

この目的には、次の Microsoft Azure ネットワーク セキュリティ サービスが推奨されます。

- Microsoft Azure Firewall Premium :非常に機密性の高い規制環境に必要な高度なセキュリティ機能を備えた次世代ファイアウォールです。

- Microsoft Azure Front Door :グローバル Web アプリケーションを迅速に配信するためのスケーラブルで安全なエントリ ポイント。

- Microsoft Azure Application Gateway : Web アプリケーションへのトラフィックを管理できる Web トラフィック ロード バランサー。

TLS インスペクションの一環として、上記のネットワーク サービスはトラフィックの完全な復号化と暗号化を実行し、侵入検知および防止システム (IDPS) を利用できるようにし、顧客にデータ自体の可視性を提供します。

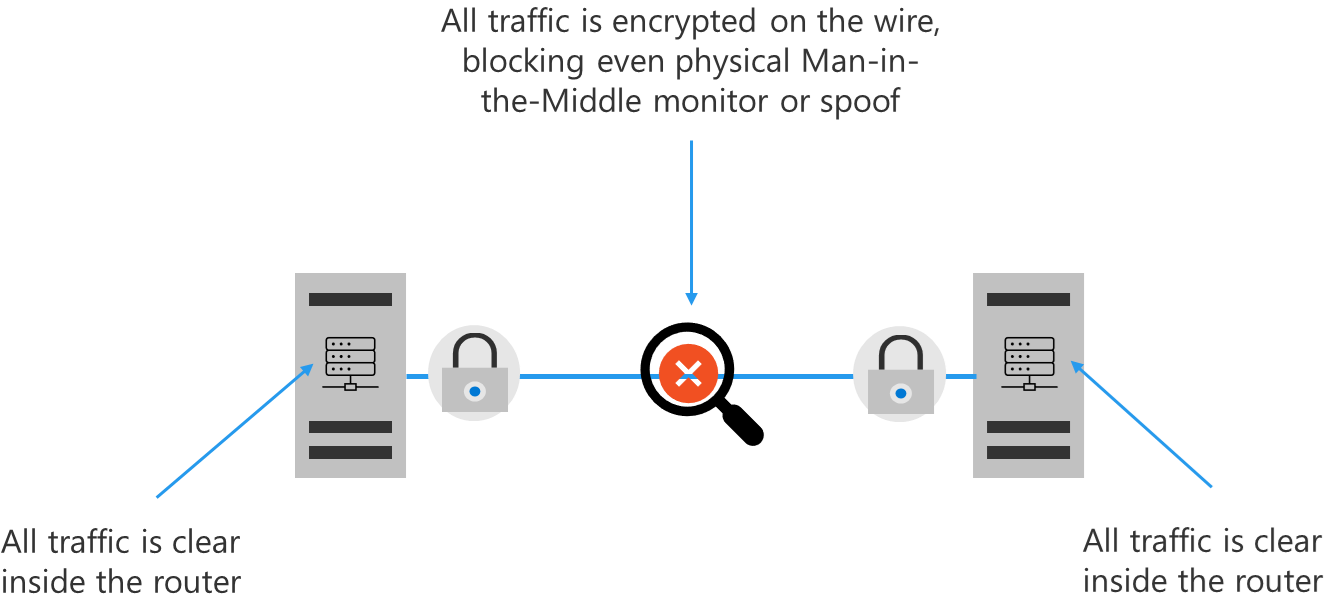

リージョン間でデータを送信するときに顧客が二重の暗号化を提供するために、Azure はメディア アクセス制御セキュリティ (MACSec) を利用したデータ リンク レイヤー暗号化を提供します。

MACSec は、ベンダーに依存しないIEEE 標準 (802.1ae)であり、データ リンク層、ネットワーク デバイス間のトラフィックのポイント ツー ポイント暗号化を提供します。パケットは送信前にハードウェア上で暗号化/復号化され、物理的な「中間者」攻撃も防ぐように設計されています。 MACSec はライン レート暗号化を使用するため、IPSec/GRE などの IP 暗号化テクノロジのパフォーマンス オーバーヘッドや複雑さを伴わずにデータを保護できます。

Azure のお客様のトラフィックが Azure データセンター間 (Microsoft (または Microsoft に代わって) によって管理されていない物理的な境界の外) の間を移動するときはいつでも、IEEE 802.1AE MAC セキュリティ標準を使用したデータ リンク レイヤー暗号化方式が、基盤となるネットワーク全体にポイント ツー ポイントで適用されます。ハードウェア。パケットは、リージョン内またはリージョン間を移動するすべての Azure トラフィックに対して既定で送信および適用される前に、デバイス上で暗号化および復号化されます。

使用中のデータを保護する

非常に機密性の高い IP とデータをクラウドに移行することを懸念しているというお客様の声をよく耳にします。資産を効果的に保護するには、保管中および転送中のデータを保護するだけでなく、使用中のデータを脅威から保護する必要があります。

Software-as-a-Service (SaaS)、Platform-as-a-Service (PaaS)、Infrastructure-as-a-Service (IaaS) クラウド モデル全体のサービスで使用中のデータを保護するために、2 つの重要な機能を提供します。 : Azure Confidential Computing とアプリケーション シークレットの一元化されたストレージ。

Azure Confidential Computingは、ハードウェア ベースの Trusted Execution Environment (TEE) でメモリ内のデータを暗号化し、クラウド環境が検証された後にのみ処理することで、クラウド オペレーター、悪意のある管理者、およびハイパーバイザーなどの特権ソフトウェアからのデータ アクセスを防ぎます。使用中のデータを保護することで、組織はデータへのアクセスを許可することなく、最高レベルのデータ プライバシーを実現し、安全なマルチパーティ データ分析を実現できます。

これらの Azure サービスは、使用中のデータの保護に使用することをお勧めします。

- アプリケーション エンクレーブ: Intel SGX アプリケーション エンクレーブを使用して機密仮想マシンで実行するようにアプリをカスタマイズするか、独立系ソフトウェア ベンダー (ISV) パートナーを使用して既存のアプリケーションをリフト アンド シフトすることにより、アプリケーション レベルで機密性を最適化できます。

- Confidential Virtual Machines : 既存のワークロードを Azure に移動し、AMD SEV-SNP または Intel SGX と完全メモリ暗号化 (TME) テクノロジを使用して仮想マシン全体の暗号化を活用することで、コードを変更することなくワークロードを機密にすることで、使いやすさを最適化できます。 .

- Trusted Launch : セキュア ブートと vTPM を備えた Trusted Launch により、仮想マシンが正当なコードで起動することが保証され、ルートキットやブートキットなどの高度で永続的な攻撃手法から保護されます。

- Confidential Containers : Azure Kubernetes Services (AKS) ワーカー ノードを Confidential Computing 仮想マシンで使用できるため、暗号化されたメモリでコンテナーを保護できます。

- Confidential Services: お客様のソリューション内で活用できる Azure Confidential Services のオンボードを継続しており、現在サポートされているのは、 Azure Confidential Ledger in preview 、 Azure SQL Always Encrypted 、 Azure Key Vault Managed Hardware Security Module (HSM) 、およびMicrosoft Azure Attestationで、すべて実行されています。 Azure Confidential Computing。

組織のデータ保護体制を強化する

ビジネス データを保護するための最も重要なステップは、データのライフサイクル全体、およびデータが存在する場所や移動する場所を問わずデータを保護することです。

ゼロ トラスト戦略の重要な部分としてのデータ保護のエンド ツー エンドの実装の詳細については、 デプロイ センターにアクセスしてください。

組織のデータ セキュリティ体制がゼロ トラスト成熟度モデルとどのように一致するかを確認するには、このインタラクティブなクイズに答えてください。

ゼロ トラスト セキュリティ体制の詳細については、 Microsoft ゼロ トラスト Web サイトを参照してください。

Microsoft セキュリティ ソリューションの詳細については、 当社の Web サイト を参照してください。セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

Comments