Microsoft は、盛んなサイバー犯罪のギグ エコノミーを原動力とする人間が操作するランサムウェア攻撃について深く理解しており、お客様を保護するために Microsoft が提供するソリューションに継続的に情報を提供しています。脅威アクターの専門家による監視、現実世界のランサムウェア攻撃の調査、Microsoft クラウドが毎日処理する何兆もの信号から収集したインテリジェンスにより、これらの脅威に関する独自の洞察が得られます。たとえば、人間が操作するランサムウェア攻撃は、ランサムウェアのペイロードとしてだけでなく、さらに重要なこととして、ランサムウェアの展開に至る一連の悪意のある活動として追跡しています。ランサムウェア攻撃を可能な限り早期に検出して阻止することは、ビジネスの中断や恐喝など、標的となる組織に対するこれらの攻撃の影響を制限するために重要です。

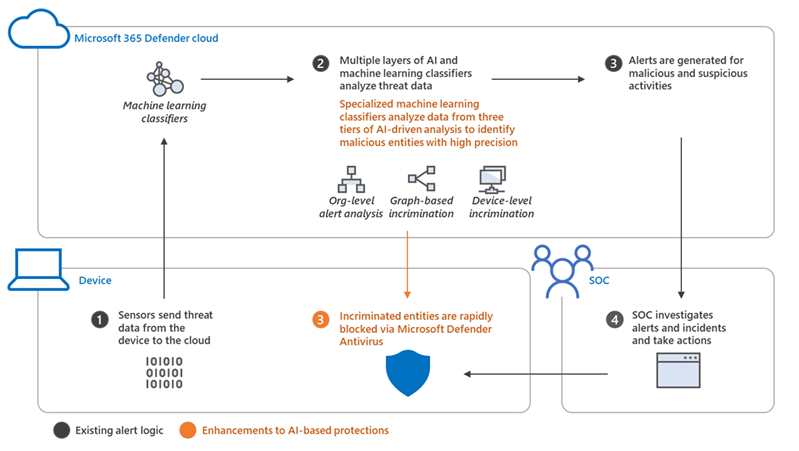

人間が操作するランサムウェア攻撃を可能な限り早期に阻止するために、Microsoft Defender for Endpoint の AI ベースの保護を強化し、悪意のあるファイルを見つけて迅速に犯罪と見なす (つまり、悪意のある意図を高い信頼度で判断する) さまざまな特殊な機械学習技術を使用しました。 、プロセス、またはアクティブな攻撃中に観察される動作。

エンティティ (ファイル、ユーザー アカウント、およびデバイス) の早期の犯罪は、攻撃のコンテキストと、標的のデバイスまたは組織内の関連イベントの両方を調査する必要がある高度な軽減アプローチを表しています。 Defender for Endpoint は、AI に基づく入力の 3 つの層を組み合わせ、それぞれがリスク スコアを生成して、エンティティがアクティブなランサムウェア攻撃に関連付けられているかどうかを判断します。

- 組織レベルで異常を探すためのアラートの時系列および統計分析

- 組織内のデバイス全体の疑わしいイベントをグラフベースで集計し、一連のデバイス全体で悪意のあるアクティビティを特定します

- 不審なアクティビティを確実に特定するためのデバイスレベルの監視

これらのソースからインテリジェンスを集約することで、Defender for Endpoint は、同じネットワーク内のデバイス間で異なるエンティティ間の接続を描画できます。この相関関係により、他の方法では気付かれない可能性がある脅威の検出が容易になります。巧妙な攻撃が単一のデバイスで行われているという確信が十分にある場合、関連するプロセスとファイルはすぐにブロックされ、修復されて攻撃が中断されます。

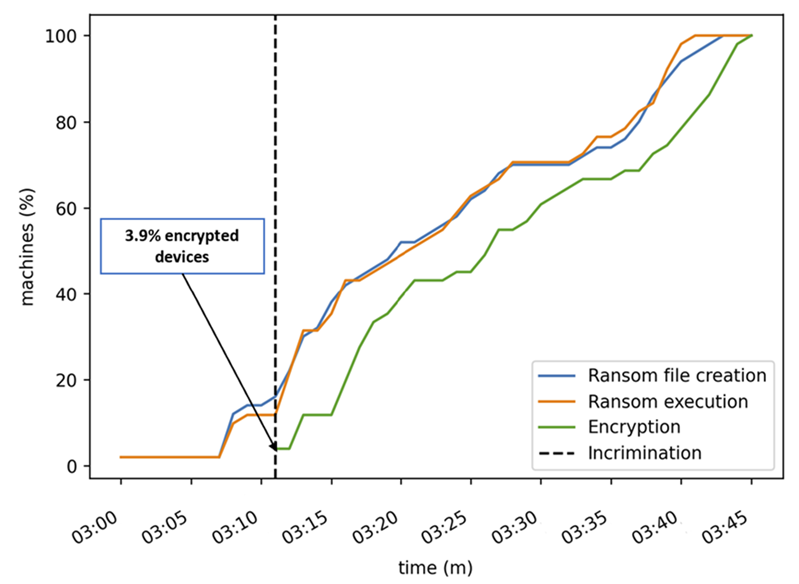

初期段階で攻撃を妨害することは、すべての高度な攻撃にとって重要ですが、人間の攻撃者が組織のネットワークへの特権アクセスを取得し、横方向に移動し、ネットワーク内のできるだけ多くのデバイスにランサムウェア ペイロードを展開しようとする場合は特に、人間が操作するランサムウェアにとって重要です。 .たとえば、強化された AI 主導の検出機能により、Defender for Endpoint は、暗号化段階の早い段階でランサムウェア攻撃を検出し、有罪にすることができました。攻撃を阻止し、組織内の残りのデバイスを保護する能力が向上しました。この事例は、疑わしいエンティティを迅速に告発し、人間が操作するランサムウェア攻撃を迅速に妨害することの重要性を示しています。

このインシデントが示すように、疑わしいファイルとプロセスを迅速に特定することで、組織内でのランサムウェア攻撃の影響を軽減できます。エンティティに罪を犯させた後、Microsoft Defender for Endpoint は、Microsoft Defender ウイルス対策を使用して組織内のエンドポイントに対する脅威をブロックするフィードバック ループ ブロックによって攻撃を阻止します。次に、Defender for Endpoint は、ランサムウェア攻撃中に収集された脅威インテリジェンスを使用して、他の組織を保護します。

このブログでは、Microsoft Defender for Endpoint が複数の革新的な AI ベースの保護を使用して、組織レベルでのアラート、デバイス全体のイベント、および特定のデバイスでの疑わしいアクティビティを調べて、特定のシグナルを特定できる独自の集約を作成する方法について詳しく説明します。人間が操作するランサムウェア攻撃。

組織レベルでアラートの異常を検出する

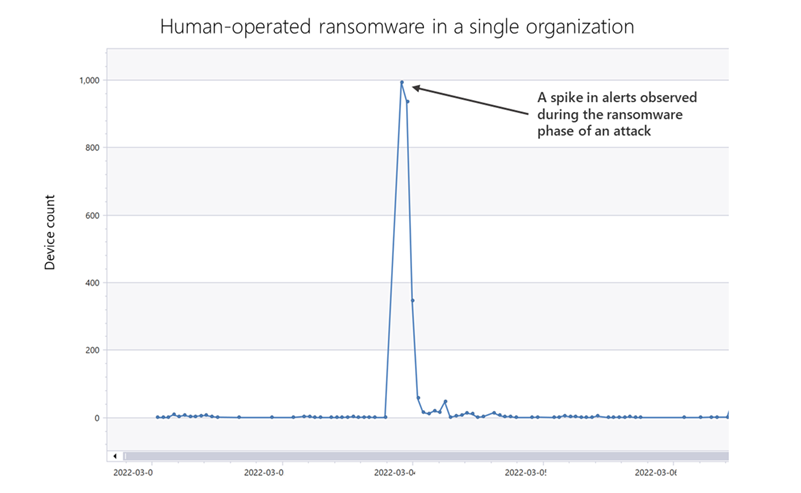

人間が操作するランサムウェア攻撃は、システムに多くのノイズを発生させます。このフェーズでは、Defender for Endpoint などのソリューションは、多数のデバイスで複数の悪意のあるアーティファクトと動作を検出すると、多数のアラートを生成し、アラート スパイクを引き起こします。図 3 は、単一の組織全体で発生した攻撃を示しています。

Defender for Endpoint は、時系列分析を使用してアラートの集計を監視し、統計分析を使用してアラート ボリュームの大幅な増加を検出することにより、組織レベルの攻撃を識別します。アラート スパイクが発生した場合、Defender for Endpoint は関連するアラートを分析し、特殊な機械学習モデルを使用して、真のランサムウェア攻撃と偽のアラート スパイクを区別します。

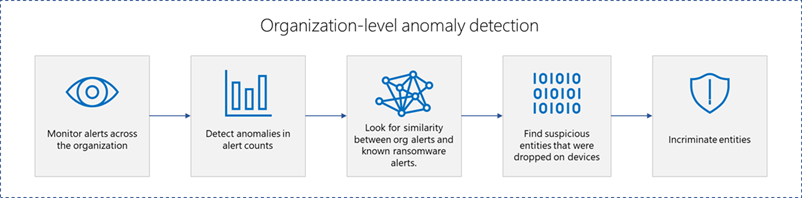

アラートにランサムウェア攻撃に特徴的なアクティビティが含まれている場合、Defender for Endpoint は、攻撃の関連性に基づいて罪を犯し、組織全体に広がる疑わしいエンティティを検索します。図 4 は、組織レベルの検出を示しています。

デバイス間の接続をグラフで監視

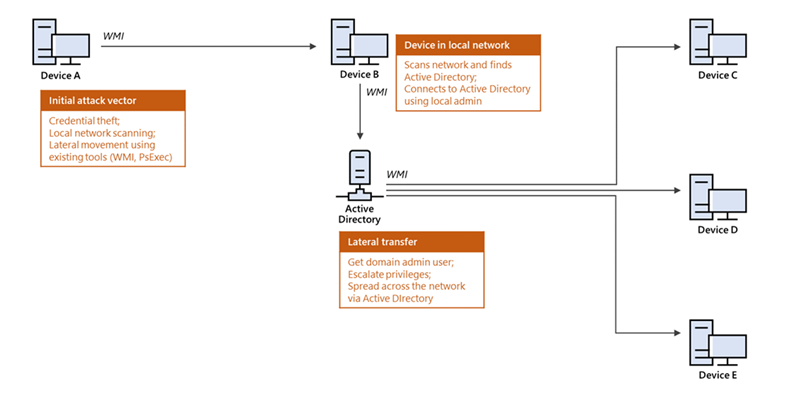

攻撃が組織レベルで十分なノイズを生成しない場合、組織レベルの監視は問題を引き起こす可能性があります。 Defender for Endpoint は、異常なアラート数を監視するだけでなく、グラフベースのアプローチを採用して、複数の接続されたデバイスをより集中的に表示し、全体的なリスク スコアを含む信頼性の高い検出を生成します。このレベルの監視では、Defender for Endpoint はデバイス上のリモート アクティビティを調べて、接続されたグラフを生成します。このアクティビティは、組織内の別のデバイスが管理者の資格情報を使用してデバイスに接続するときに、 PsExec / wmi / WinRmなどの一般的な管理ツールから発生する可能性があります。このリモート接続は、攻撃者による以前の資格情報の盗難を示している可能性もあります。

管理者はこのような接続ツールを正当な目的で使用することが多いため、Defender for Endpoint は、接続時間枠中に実行された疑わしいプロセスを具体的に検索することで、疑わしいアクティビティとノイズを区別します。

図 5 は、侵害されたデバイス A が最初の攻撃ベクトルであり、攻撃者がリモート デスクトップ プロトコル (RDP) またはリモート シェルを使用してデバイスを乗っ取り、ネットワークのスキャンを開始する典型的な攻撃パターンを示しています。可能であれば、攻撃者はデバイス B に横方向に移動します。この時点で、コマンド ラインのリモート プロセスwmic.exeとターゲットのwmiprvse.exeは、リモート アクティビティを実行する新しいプロセスを生成できます。

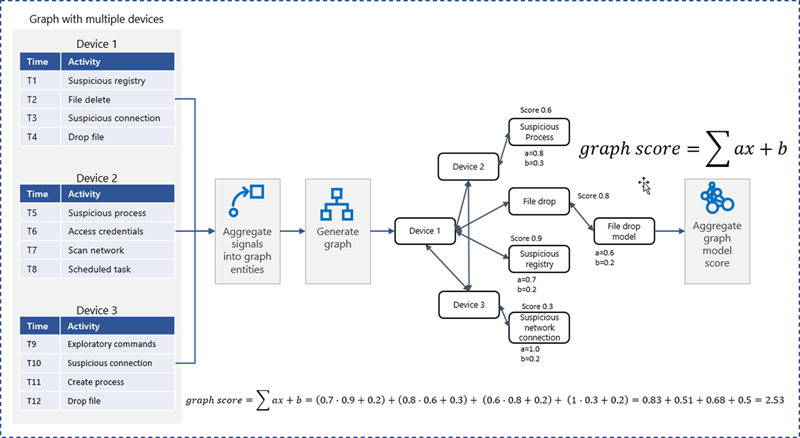

グラフベースの検出では、メモリ内にエンティティを生成して、接続されたコンポーネントの仮想グラフを生成し、合計リスク スコアを計算します。各コンポーネントは、疑わしいアクティビティを持つデバイスを表します。これらのアクティビティは、特定の機械学習モデルからのスコアやデバイス上のその他の疑わしいシグナルなど、忠実度の低いシグナルを生成する可能性があります。グラフの端は、疑わしいネットワーク接続を示しています。次に、Defender for Endpoint はこのグラフを分析して、最終的なリスク スコアを生成します。図 6 は、グラフベースの集計アクティビティとリスク スコア生成の例を示しています。

単一のデバイスで疑わしいアクティビティを高い信頼性で特定

最後の検出カテゴリは、単一のデバイスでの疑わしいアクティビティの識別です。場合によっては、1 つのデバイスからの不審な信号だけでも、ランサムウェア攻撃を特定するのに十分な証拠となることがあります。たとえば、攻撃が一定期間にわたってアクティビティを拡散し、攻撃チェーンとは関係のないプロセス全体に拡散するなどの回避技術を使用する場合などです。その結果、防御側がこれらのプロセスが関連していると認識できない場合、そのような攻撃はレーダーの下を通過する可能性があります。各プロセス チェーンのシグナルが十分に強くない場合、アラートは生成されません。

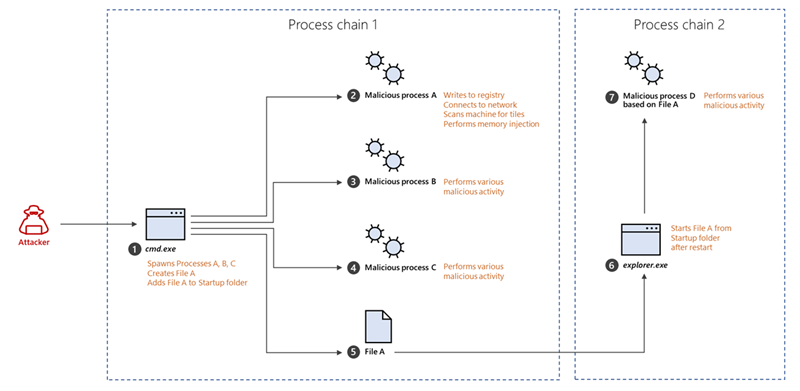

図 7 は、Startup フォルダーと autostart 拡張ポイントを使用した簡略化された回避アクティビティを示しています。デバイスを乗っ取った後、攻撃者はcmd を開きます。 exe を起動し、Startup フォルダーにファイルを書き込み、悪意のあるアクティビティを実行します。デバイスが再起動すると、Startup フォルダー内のファイルは、ファイルを書き込んだ元のcmd.exeとは無関係の親プロセス ID explorer.exeを使用して追加のコマンドを実行します。この動作により、アクティビティが異なる時間に発生する 2 つの別個のプロセス チェーンに分割され、セキュリティ ソリューションがこれらのコマンドを関連付けることができなくなる可能性があります。その結果、個々のプロセスが十分なノイズを生成しない場合、アラートが表示されないことがあります。

Defender for Endpoint の強化された AI ベースの検出は、DLL ハイジャック、レジストリ内の自動開始エントリ、スタートアップ フォルダー内のファイルの作成、および同様の疑わしい変更に似たプロセスのログを評価することにより、一見無関係なアクティビティを関連付けるのに役立ちます。次に、犯罪ロジックは、後続のファイルとタスクに関連する最初のプロセスの開始をマップします。

AI を使用した人間が操作するランサムウェア保護

人間が操作するキャンペーンの背後にいる攻撃者は、侵害した環境で発見したものに応じて決定を下します。これらの攻撃の人間的な側面は、攻撃者が権限のエスカレーションとラテラル ムーブメントのために見つけた独自の機会に基づいて進化するさまざまな攻撃パターンをもたらします。 AI と機械学習は、高度なツールと技術を使用して永続的かつ回避的な状態を維持することで知られる高度な攻撃を表面化するための革新的な方法を提供します。

このブログでは、Microsoft Defender for Endpoint のクラウドベースの AI 駆動型保護の強化について説明しました。これは、特に人間が操作するランサムウェア攻撃を阻止するために設計されています。これらの強化された保護は、AI を使用して、複数レベルの高度な監視から脅威データを分析し、悪意のあるアクティビティを関連付けて、エンティティを非難し、攻撃を追跡します。現在、これらの AI 保護は、ランサムウェア フェーズの初期段階でトリガーされます。これは、攻撃がデバイス上のデータの暗号化を開始するためです。現在、これらの保護を拡張して、ランサムウェアが展開される前の攻撃チェーンのさらに早い段階でトリガーするように取り組んでいます。また、攻撃の被害をさらに制限するために、侵害されたユーザー アカウントとデバイスを特定して隔離する範囲を拡大しています。

この革新的な検出アプローチは、 Microsoft 365 Defenderがランサムウェアに対して提供する既存の保護に追加されます。この進化する攻撃妨害機能は、AI の力を活用して脅威を検出する新しい方法を模索し、ますます複雑化する脅威ランドスケープに対する組織の防御を強化するという Microsoft のコミットメントを実証しています。

Microsoft がランサムウェアに対する防御にどのように役立つかをご覧ください。

Microsoft セキュリティ リサーチで、機械学習と AI がどのようにイノベーションを推進しているかをご覧ください。

アリエ・アグラノニク、シャルル=エドゥアール・ベッタン、シュリラム・アイヤー、アミール・ルビン、ヤイル・ツァルファティ

Microsoft 365 Defender 研究チーム

Comments