Microsoft Threat Intelligence Center (MSTIC) が DEV-0530 として追跡している北朝鮮出身のアクターのグループは、2021 年 6 月以降、攻撃でランサムウェアを開発し、使用しています。そのキャンペーンは、早ければ 2021 年 9 月には複数の国で中小企業の侵害に成功しています。

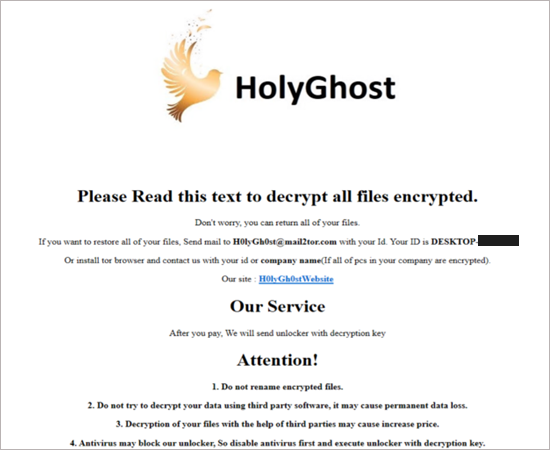

H0lyGh0st ペイロードとともに、DEV-0530 はグループが被害者とやり取りするために使用する.onionサイトを維持します。グループの標準的な方法論は、ターゲット デバイス上のすべてのファイルを暗号化し、ファイル拡張子 .h0lyenc を使用し、被害者に証拠としてファイルのサンプルを送信し、ファイルへのアクセスを回復することと引き換えにビットコインでの支払いを要求することです。恐喝戦術の一環として、被害者のデータをソーシャル メディアに公開したり、支払いを拒否した場合は被害者の顧客にデータを送信すると脅迫したりします。このブログは、MSTIC による DEV-0530 戦術の分析の一部を捉え、Microsoft がセキュリティ製品に実装した保護を紹介し、DEV-0530 と H0lyGh0st ランサムウェアに関する洞察をより広範なセキュリティ コミュニティと共有して、共通の顧客を保護することを目的としています。

MSTIC は、DEV-0530 が PLUTONIUM (別名 DarkSeoul または Andariel) として追跡されている別の北朝鮮を拠点とするグループと関係があると評価しています。キャンペーンでの H0lyGh0st ランサムウェアの使用は DEV-0530 に固有のものですが、MSTIC は 2 つのグループ間の通信と、PLUTONIUM だけが作成したツールを使用した DEV-0530 を観察しました。

観察された国家の攻撃者の活動と同様に、Microsoft は、標的にされた、または侵害された顧客に直接通知し、アカウントを保護するために必要な情報を提供します。 Microsoft は DEV-#### の指定を、脅威活動の未知の、新興の、または開発中のクラスターに付けられた一時的な名前として使用します。これにより、MSTIC は、その起源または身元について高い信頼に達するまで、一意の情報セットとして追跡できます。アクティビティの背後にあるアクター。

DEV-0530とは?

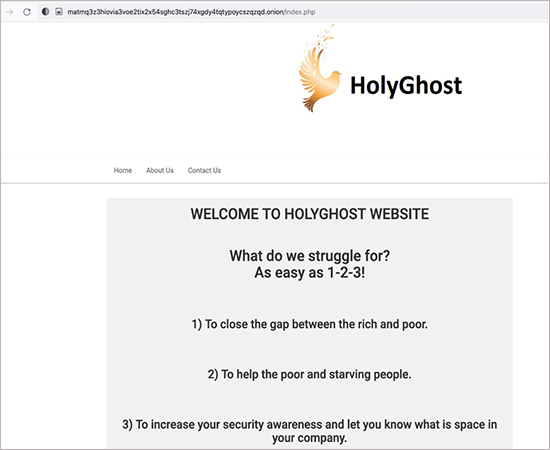

DEV-0530 は、主に金銭目的を追求するランサムウェア キャンペーンを運営しています。 MSTIC による初期のキャンペーンの調査で、アナリストは、グループの身代金メモに.onionサイトhxxp ://matmq3z3hiovia3voe2tix2x54sghc3tszj74xgdy4tqtypoycszqzqd[.]onionへのリンクが含まれていることを観察しました。また、被害者に自分たちのセキュリティ体制についてもっと知らせることで、被害者のセキュリティ意識を高めると主張して、自分たちの行動を正当化しようとします。

他の多くのランサムウェア アクターと同様に、DEV-0530 は Web サイトのプライバシー ポリシーで、被害者のデータを販売したり公開したりしないと述べています。しかし、被害者が支払いを怠った場合、彼らはすべてを公開します。被害者が攻撃者と連絡を取るための連絡フォームも用意されています。

北朝鮮を起源とする他の脅威アクターとの提携

MSTIC は、DEV-0530 と PLUTONIUM の間に重複がある可能性が高いと評価しています。 PLUTONIUM は、DarkSeoul および Andariel としても知られる一連の活動に関連する北朝鮮の脅威アクター グループです。 PLUTONIUM は少なくとも 2014 年から活動しており、主にインド、韓国、米国のエネルギーおよび防衛産業を標的として、さまざまな戦術や手法を使用しています。

MSTIC は、既知の PLUTONIUM 攻撃者アカウントと通信している既知の DEV-0530 電子メール アカウントを観察しました。 MSTIC はまた、両方のグループが同じインフラストラクチャ セットから動作しており、類似した名前のカスタム マルウェア コントローラを使用していることも確認しています。

MSTIC は、DEV-0530 作戦の起源をさらに評価するために、グループから観察された活動の一時的な分析を実行しました。 MSTIC は、DEV-0530 アクティビティのライフ パターンが UTC+8 および UTC+9 タイム ゾーンと最も一致していると推定しています。 UTC+9 は、北朝鮮で使用されているタイム ゾーンです。

これらの類似点にもかかわらず、運用テンポ、ターゲティング、およびトレード クラフトの違いは、DEV-0530 と PLUTONIUM が異なるグループであることを示唆しています。

北朝鮮の攻撃者がランサムウェアを使用しているのはなぜですか?

北朝鮮問題に関する世界の専門家による地政学的観察と状況観察に基づいて、Microsoft のアナリストは、北朝鮮を拠点とする攻撃者によるランサムウェアの使用は、2 つの考えられる目的によって動機付けられている可能性が高いと評価しています。

最初の可能性は、北朝鮮政府がこの活動を後援しているということです。弱体化した北朝鮮経済は、制裁、 自然災害、 干ばつ、および 2020 年初頭からの北朝鮮政府による COVID-19 による外界からのロックダウンにより、2016 年以降弱体化しています。これらの経済的後退による損失を相殺するために、北朝鮮政府は、 銀行や暗号通貨ウォレットから盗むサイバー犯罪者を 5 年以上後援してきました。北朝鮮政府がこれらのランサムウェア攻撃を命じている場合、攻撃は、政府が経済的損失を相殺するために有効にした別の戦術になるでしょう.

ただし、暗号通貨組織に対する国家支援の活動は、通常、DEV-0530 被害者学で観察されたよりもはるかに幅広い被害者を対象としています。このため、北朝鮮政府がこれらのランサムウェア攻撃を可能にしたりサポートしたりしていない可能性もあります。 PLUTONIUM インフラストラクチャとツールに関係のある個人は、個人的な利益のために副業をしている可能性があります。 DEV-0530 の標的となる被害者が無作為に選択されることが多いのは、この陰謀説で説明できるかもしれません。

Microsoft は DEV-0530 の動機を特定することはできませんが、これらのランサムウェア攻撃がお客様に与える影響は、基本的な戦術と技術を公開し、セキュリティ製品での攻撃を検出して防止し、セキュリティ エコシステムと知識を共有することの重要性を高めています。

DEV-0530 によって開発されたランサムウェア

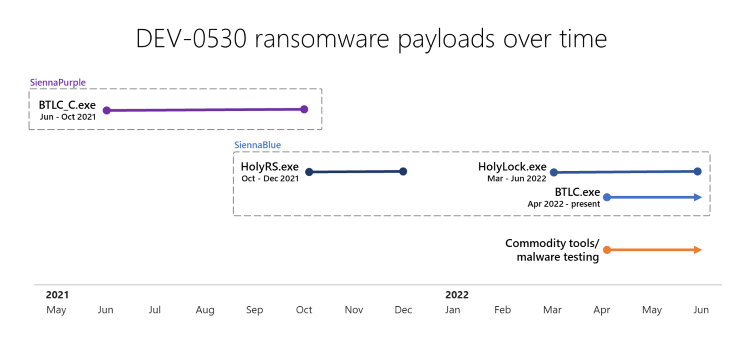

2021 年 6 月から 2022 年 5 月までの間に、MSTIC は H0lyGh0st ランサムウェアを 2 つの新しいマルウェア ファミリである SiennaPurpleとSiennaBlueに分類しました。両方とも、キャンペーンで DEV-0530 によって開発および使用されました。 MSTIC は、これらのファミリに属する 4 つの亜種 (BTLC_C.exe、HolyRS.exe、HolyLock.exe、および BLTC.exe) を特定し、コードの類似性、C2 URL パターンを含む C2 インフラストラクチャ、およびランサム メモ テキストに基づいてそれらをクラスタ化しました。 BTLC_C.exe は C++ で記述され、 SiennaPurpleとして分類されますが、残りは Go で記述され、すべての亜種は .exe にコンパイルされて Windows システムをターゲットにします。 Windows 10 および 11 に組み込まれて出荷される Microsoft Defender ウイルス対策は、BTLC_C.exe をSiennaPurpleとして、残りをSiennaBlueとして検出してブロックし、H0lyGh0st マルウェアのすべての既知の亜種から Windows ユーザーを保護します。

SiennaPurple ランサムウェア ファミリ: BTLC_C.exe

BLTC_C.exe は、DEV-0530 によって開発されたポータブル ランサムウェアで、2021 年 6 月に初めて確認されました。このランサムウェアには、SiennaBlue ファミリのすべてのマルウェア バリアントと比較して多くの機能がありません。特に、管理ユーザーとして起動されていない場合、BLTC_C.exe マルウェアは、終了する前に次のハードコードされたエラーを表示します。

「このプログラムは管理者権限でのみ実行されます。」

マルウェアは、文字列「aic^ef^bi^abc0」が 193[.]56[.]29[.]123 にデコードされるように、各文字の 16 進値から 0x30 を差し引く単純な難読化方法を文字列に使用します。 . BLTC_C.exe ランサムウェアからデコードされた侵害の痕跡 (IOC) は、C2 インフラストラクチャおよび HTTP ビーコン URL 構造access.php?order=AccessRequest&cmnを含む、SiennaBlue ファミリのすべてのマルウェアの亜種と一致しています。 MSTIC によって分析された BTLC_C.exe サンプルには、次の PDB パスがあります: M:ForOPattack(utils)attack toolsBackdoorpowershellbtlc_CReleasebtlc_C.pdb 。

SiennaBlue ランサムウェア ファミリ: HolyRS.exe、HolyLocker.exe、および BTLC.exe

2021 年 10 月から 2022 年 5 月にかけて、MSTIC は Go で記述された新しい DEV-0530 ランサムウェアの亜種のクラスターを観測しました。これらの亜種を SiennaBlue として分類しました。新しい Go 機能がさまざまな亜種に徐々に追加されてきましたが、SiennaBlue ファミリーのすべてのランサムウェアは、同じコアの Go 機能を共有しています。

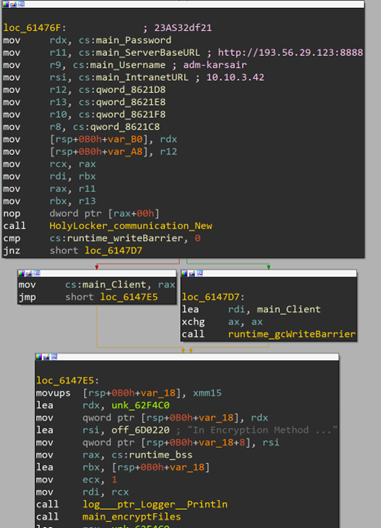

SiennaBlue ランサムウェアで使用されている Go 関数を詳しく調べたところ、時間の経過とともにコア機能が拡張され、さまざまな暗号化オプション、文字列の難読化、公開鍵管理、インターネットとイントラネットのサポートなどの機能が含まれるようになったことがわかりました。次の表は、HolyRS.exe と BTLC.exe の Go 関数を比較して、この拡張を示しています。

| HolyRS.exe [2021] | BTLC.exe [2022] |

|---|---|

| main_main main_init_0 main_IsAdmin main_encryptFiles HolyLocker_RsaAlgorithm_GenerateKeyPair HolyLocker_RsaAlgorithm_Encrypt HolyLocker_CryptoAlogrithm___ptr_File__EncryptRSA HolyLocker_CryptoAlogrithm___ptr_File__EncryptAES HolyLocker_utilities_GenerateRandomANString HolyLocker_utilities_StringInSlice HolyLocker_utilities_SliceContainsSubstring HolyLocker_utilities_RenameFile HolyLocker_Main_init HolyLocker_communication_New HolyLocker_communication___ptr_Client__GetPubkeyFromServer HolyLocker_communication___ptr_Client__Do HolyLocker_communication___ptr_Client__SendEncryptedPayload HolyLocker_communication___ptr_Client__SendFinishRequest HolyLocker_communication___ptr_Client__AddNewKeyPairToIntranet HolyLocker_communication___ptr_Client__AddNewKeyPair |

main_main main_init_0 main_IsAdmin main_encryptFiles main_DeleteSchTask main_DisableNetworkDevice main_encryptString main_decryptString main_cryptAVPass main_SelfDelete HolyLocker_RsaAlgorithm_GenerateKeyPair HolyLocker_RsaAlgorithm_Encrypt HolyLocker_CryptoAlogrithm___ptr_File__EncryptRSA HolyLocker_CryptoAlogrithm___ptr_File__EncryptAES HolyLocker_utilities_GenerateRandomANString HolyLocker_utilities_StringInSlice HolyLocker_utilities_SliceContainsSubstring HolyLocker_utilities_RenameFile HolyLocker_Main_init HolyLocker_communication_New HolyLocker_communication___ptr_Client__GetPubkeyFromServer HolyLocker_communication___ptr_Client__Do HolyLocker_communication___ptr_Client__SendEncryptedPayload HolyLocker_communication___ptr_Client__SendFinishRequest HolyLocker_communication___ptr_Client__AddNewKeyPairToIntranet HolyLocker_communication___ptr_Client__AddNewKeyPair |

MSTIC は、DEV-0530 が 2021 年 11 月に、HolyRS.exe を使用して複数の国で複数のターゲットの侵害に成功したと評価しています。被害者のレビューでは、被害者は主に、製造組織、銀行、学校、イベントや会議の企画会社など、中小企業であることが示されました。 .被害者学は、これらの被害者が機会の標的である可能性が最も高いことを示しています。 MSTIC は、DEV-0530 がCVE-2022-26352 (DotCMS リモート コード実行の脆弱性) などの公開 Web アプリケーションおよびコンテンツ管理システムの脆弱性を悪用して、ターゲット ネットワークへの初期アクセスを取得したのではないかと疑っています。その後、SiennaBlue マルウェアの亜種が投下され、実行されました。今日まで、MSTIC は、攻撃でゼロデイ エクスプロイトを使用する DEV-0530 を確認していません。

ネットワークの侵害に成功した後、DEV-0530 は被害者のファイルの完全なコピーを盗み出しました。次に、攻撃者は被害者のデバイスの内容を暗号化し、すべてのファイル名を Base64 でエンコードされたバージョンのファイル名に置き換え、拡張子を.h0lyencに変更しました。被害者は、 C:FOR_DECRYPT.html で身代金メモと、次のような件名の攻撃者からの電子メールを発見しました。

!!!!私たちは<H0lyGh0st>です。私を読んでください!!!!

以下のスクリーンショットに見られるように、攻撃者からの電子メールは、グループがすべてのファイルを盗んで暗号化したことを被害者に知らせます。電子メールには、盗まれたデータのサンプルへのリンクも含まれており、ファイルを回復するための支払いを要求するだけでなく、彼らの主張を証明しています。

BTLC.exe は DEV-0530 ランサムウェアの最新の亜種であり、2022 年 4 月以降、実際に確認されています。デバイスから ServerBaseURL にアクセスできません。 BTLC.exe に追加された注目すべき機能の 1 つは、次のコマンド ライン構文を使用してランサムウェアを起動できるように、マルウェアがlockertaskと呼ばれるスケジュールされたタスクを作成または削除する永続化メカニズムです。

cmd.exe /Q /c schtasks /create /tn lockertask /tr [ファイル] /sc 分 /mo 1 /F /ru システム 1> 127.0.0.1ADMIN$__[乱数] 2>&1

ランサムウェアが管理者として正常に起動されると、マルウェアにハードコードされたデフォルトの ServerBaseURL への接続を試み、公開鍵を C2 サーバーにアップロードし、被害者のドライブ内のすべてのファイルを暗号化します。

| HolyRS.exe/HolyLocker.exe C2 構成 | BTLC.exe C2 構成 |

|---|---|

| main_ServerBaseURL: hxxp://193[.]56[.]29[.]123:8888 main_IntranetURL: 10[.]10[.]3[.]42 main_Username: adm-karsair |

暗号化キー: H0lyGh0stKey1234 イントラネットの URL: 192[.]168[.]168[.]5 ユーザー名: atrismspスケジュールされたタスク名: lockertask |

私たちの調査によると、攻撃者は頻繁に被害者に 1.2 から 5 ビットコインを要求していました。しかし、攻撃者は通常、喜んで交渉し、場合によっては当初の提示価格の 3 分の 1 未満に価格を引き下げました。 2022 年 7 月初旬の時点で、攻撃者のウォレット トランザクションを確認したところ、被害者から身代金の支払いを強要していないことがわかりました。

HolyRS.exe/BTLC.exe C2 URL パターン:

- hxxp://193[.]56[.]29[.]123:8888/ access.php?order=GetPubkey &cmn=[ Victim_HostName]

- hxxp://193[.]56[.]29[.]123:8888/ access.php?order=golc_key_add &cmn=[ Victim_HostName]& type=1

- hxxp://193[.]56[.]29[.]123:8888/ access.php?order=golc_key_add &cmn=[Victim_HostName]& type=2

- hxxp://193[.]56[.]29[.]123:8888/access.php?order=golc_finish&cmn=[犠牲者のホスト名]&

HolyRS.exe/BTLC.exe ランサム メモ メタデータの例:

攻撃者の電子メール アドレス: H0lyGh0st@mail2tor[.]com

画像の場所: hxxps://cloud-ex42[.]usaupload[.]com/cache/plugins/filepreviewer/219002/f44c6929994386ac2ae18b93f8270ec9ff8420d528c9e35a878efaa2d38fb94c/1100x800_cropped.jpg

レポート URL: hxxp://matmq3z3hiovia3voe2tix2x54sghc3tszj74xgdy4tqtypoycszqzqd[.]タマネギ

マイクロソフトは引き続き DEV-0530 の活動を監視し、お客様のために保護を実装します。現在の検出、高度な検出、セキュリティ侵害の痕跡 (IOC) の詳細は、以下のとおりです。

お客様に推奨されるアクション

Microsoft は、Microsoft Defender ウイルス対策および Microsoft Defender for Endpoint を介して、これらのマルウェア ファミリを SiennaPurple および SiennaBlue (Ransom:Win32/SiennaBlue.A など) として検出するための保護を実装しており、オンプレミスおよびクラウド環境に展開されています。

Microsoft は、ランサムウェアや恐喝の脅威に対するより広範な保護の一環として、データのバックアップと復元の計画を積極的に実装し、頻繁に検証することをすべての組織に推奨しています。

H0lyGh0st アクティビティで DEV-0530 が使用する手法は、以下に示すセキュリティ上の考慮事項を採用することで軽減できます。

- 含まれている IOC を使用して、それらが環境内に存在するかどうかを調査し、潜在的な侵入を評価します。

サービス経済としてのランサムウェアに関する私たちのブログには、ランサムウェアの脅威から保護する方法に関する完全なガイドがあります。読者の皆様には、このブログを参照して、次の各分野について深く掘り下げた包括的なガイドを参照することをお勧めします。

- クレデンシャルの衛生状態を構築する

- 資格情報の公開の監査

- Active Directory 更新プログラムの展開の優先順位付け

- クラウド強化

- ID インフラストラクチャをセキュリティで保護するためのAzure セキュリティ ベンチマークと一般的なベスト プラクティスを実装します。

- クラウド管理者/テナント管理者が、ドメイン管理者と同じレベルのセキュリティと資格情報衛生で扱われるようにします。

- 認証範囲のギャップに対処します。

- すべてのアカウントに MFA を適用し、MFA から除外されたユーザーを削除し、常にすべての場所のすべてのデバイスにMFAを厳密に要求します。

- パスワードレスをサポートするアカウントのパスワードレス認証方法 (Windows Hello、FIDO キー、Microsoft Authenticator など) を有効にします。パスワードが必要なアカウントについては、Microsoft Authenticator for MFA などの認証アプリを使用してください。

- 従来の認証を無効にします。

Microsoft Defender for Business または Microsoft 365 Business Premium を使用している中小企業の場合、以下の各機能を有効にすると、該当する場合にこれらの脅威に対する保護レイヤーが提供されます。 Microsoft 365 Defender のお客様は、次のチェックリストによってセキュリティの盲点が解消されます。

- Microsoft Defender ウイルス対策でクラウド提供の保護を有効にして、急速に進化する攻撃者のツールと手法をカバーし、新しい未知のマルウェアの亜種をブロックし、攻撃面の削減ルールと改ざん保護を強化します。

- 改ざん防止機能を有効にして、攻撃者がセキュリティ サービスを停止できないようにします。

- Microsoft Defender for Endpoint が、Microsoft 以外のウイルス対策が脅威を検出しない場合や Microsoft Defender ウイルス対策がパッシブ モードで実行されている場合でも、悪意のあるアーティファクトをブロックできるように、 EDR をブロック モードで実行します。ブロック モードの EDR は、Microsoft 脅威インテリジェンス チームによって事前に特定されたインジケーターもブロックします。

- ネットワーク保護を有効にして、アプリケーションやユーザーがインターネット上の悪意のあるドメインやその他の悪意のあるコンテンツにアクセスするのを防ぎます。

- 完全に自動化されたモードで調査と修復を有効にして、Microsoft Defender for Endpoint がアラートに対して即座にアクションを実行して違反を解決できるようにします。

- デバイス検出を使用して、管理されていないデバイスを見つけて Microsoft Defender for Endpoint にオンボードすることで、ネットワークの可視性を高めます。

- Microsoft Defender for Identity を使用して、ユーザーの ID と資格情報を保護します。これは、オンプレミスの Active Directory シグナルを利用してユーザーの行動を監視および分析し、疑わしいユーザー アクティビティ、構成の問題、アクティブな攻撃を特定するクラウドベースのセキュリティ ソリューションです。

侵害の兆候

このリストは、調査中に確認された IOC を提供します。お客様には、環境内でこれらの指標を調査し、検出と保護を実装して過去の関連アクティビティを特定し、システムに対する将来の攻撃を防止することをお勧めします。

| インジケータ | タイプ | 説明 |

|---|---|---|

| 99fc54786a72f32fd44c7391c2171ca31e72ca52725c68e2dde94d04c286fccd | SHA-256 | BTLC_C.exe のハッシュ |

| f8fc2445a9814ca8cf48a979bff7f182d6538f4d1ff438cf259268e8b4b76f86 | SHA-256 | HolyRS.exe のハッシュ |

| bea866b327a2dc2aa104b7ad7307008919c06620771ec3715a059e675d9f40af | SHA-256 | BTLC.exe のハッシュ |

| cmd.exe /Q /c schtasks /create /tn lockertask /tr [ファイル] /sc 分 /mo 1 /F /ru システム 1> 127.0.0.1ADMIN$__[乱数] 2>&1 | コマンドライン | BTLC.exe への新しい ScheduledTask の例 |

| 193[.]56[.]29[.]123 | C2 | C2 IP アドレス |

| H0lyGh0st@mail2tor[.]com | Eメール | ランサムウェア支払い通信アドレス |

| C:FOR_DECRYPT.html | ファイルパス | 身代金メモのファイルパス |

注:これらの指標は、この観察された活動を網羅しているとは見なされません。

Microsoft 365 の検出

Microsoft Defender ウイルス対策

エンドポイントの Microsoft Defender

Microsoft Defender for Endpoint のお客様は、攻撃の可能性を示すものとして、次のアラートのいずれかまたは組み合わせが表示される場合があります。

- DEV-0530 活動グループ

- ファイル システムで検出されたランサムウェアの動作

- 複数のファイルを変更するランサムウェア感染の可能性

- ランサムウェア活動の可能性

高度なハンティング クエリ

マイクロソフト センチネル

このブログ投稿で言及されている可能性のある DEV-0530 アクティビティを見つけるために、Microsoft Sentinel のお客様は、以下に詳述するクエリを使用できます。

DEV-0530 IOC の特定

このクエリは、さまざまな Sentinel データ フィードで DEV-0530 に関連する IOC に基づいて一致を識別します。

名前が変更されたファイル拡張子を特定する

DEV-0530 アクターは、被害者のデバイスのコンテンツを暗号化し、ファイルと拡張子の名前を変更することが知られています。次のクエリは、拡張子が.h0lyencのファイルの作成を検出します。

DEV-0530 に関連する Microsoft Defender ウイルス対策検出を特定する

このクエリは、DEV-0530 に関連する Microsoft Defender AV 検出を探し、アラートを他のデータ ソースと結合して、デバイス、IP、ユーザーのサインインなどの追加情報を表示します。

子供のルール

ルール シエナパープル

{

メタ:

著者 = "Microsoft 脅威インテリジェンス センター (MSTIC)"

description = "DEV-0530 ランサムウェア SiennaPurple サンプルで PDB パス、C2、身代金メモを検出"

ハッシュ = "99fc54786a72f32fd44c7391c2171ca31e72ca52725c68e2dde94d04c286fccd"

文字列:

$s1 = "ForOPattack(utils)攻撃ツールBackdoorpowershellbtlc_CReleasebtlc_C.pdb"

$s2 = "matmq3z3hiovia3voe2tix2x54sghc3tszj74xgdy4tqtypoycszqzqd.onion"

$s3 = "H0lyGh0st@mail2tor.com"

$s4 = "私たちは <HolyGhost> です。重要なファイルはすべて保存され、暗号化されています。"

$s5 = "aic^ef^bi^abc0"

$s6 = " ---------------------------3819074751749789153841466081"

調子:

uint16(0) == 0x5A4D および uint32(uint32(0x3C)) == 0x00004550 および

ファイルサイズ < 7MB およびファイルサイズ > 1MB および

($s*) のすべて

}

ルール シエナブルー

{

メタ:

著者 = "Microsoft 脅威インテリジェンス センター (MSTIC)"

description = "DEV-0530 ランサムウェア SiennaBlue サンプルで観察された Golang パッケージ、関数、およびソース ファイル名を検出します"

hash1 = "f8fc2445a9814ca8cf48a979bff7f182d6538f4d1ff438cf259268e8b4b76f86"

hash2 = "541825cb652606c2ea12fd25a842a8b3456d025841c3a7f563655ef77bb67219"

文字列:

$holylocker_s1 = "C:/Users/user/Downloads/development/src/HolyLocker/Main/HolyLock/locker.go"

$holylocker_s2 = "HolyLocker/Main.EncryptionExtension"

$holylocker_s3 = "HolyLocker/Main.ContactEmail"

$holylocker_s4 = "HolyLocker/communication.(*Client).GetPubkeyFromServer"

$holylocker_s5 = "HolyLocker/communication.(*Client).AddNewKeyPairToIntranet"

$holyrs_s1 = "C:/Users/user/Downloads/development/src/HolyGhostProject/MainFunc/HolyRS/HolyRS.go"

$holyrs_s2 = "HolyGhostProject/MainFunc.ContactEmail"

$holyrs_s3 = "HolyGhostProject/MainFunc.EncryptionExtension"

$holyrs_s4 = "HolyGhostProject/Network.(*Client).GetPubkeyFromServer"

$holyrs_s5 = "HolyGhostProject/Network.(*Client).AddNewKeyPairToIntranet"

$s1 = "私たちのサイト: <b><a href=%s>H0lyGh0stWebsite"

$s2 = ".h0lyenc"

$go_prefix = "Go ビルド ID:"

調子:

uint16(0) == 0x5A4D および uint32(uint32(0x3C)) == 0x00004550 および

ファイルサイズ < 7MB およびファイルサイズ > 1MB および

$go_prefix および ($s*) のすべておよび (($holylocker_*) のすべてまたは ($holyrs_*) のすべて)

}

Comments