最近のClaude Codeのソースコード流出事件を悪用し、偽のGitHubリポジトリを利用して情報窃取マルウェアVidarを配信する脅威が発生しています。

Claude Codeは、Anthropic社が提供する端末ベースのAIエージェントで、端末内で直接コーディングタスクを実行し、自律エージェントとして動作するように設計されており、システムとの直接対話、LLM APIコールの処理、MCP統合、および永続メモリが可能です。

3月31日、Anthropic社は、公開されたnpmパッケージに偶然含まれていた59.8MBのJavaScriptソースマップを通じて、新しいツールのクライアント側のソースコードをすべて公開した。

このリークには、1,906ファイルにわたる513,000行の難読化されていないTypeScriptが含まれており、エージェントのオーケストレーションロジック、パーミッション、実行システム、隠された機能、ビルドの詳細、セキュリティ関連の内部が明らかになった。

公開されたコードは多くのユーザーによって急速にダウンロードされ、GitHubで公開され、何千回もフォークされた。

クラウドセキュリティ企業Zscalerのレポートによると、このリークは、脅威行為者がクロードコードのリークを探しているユーザーにVidar情報窃取者を配信する機会を作った。

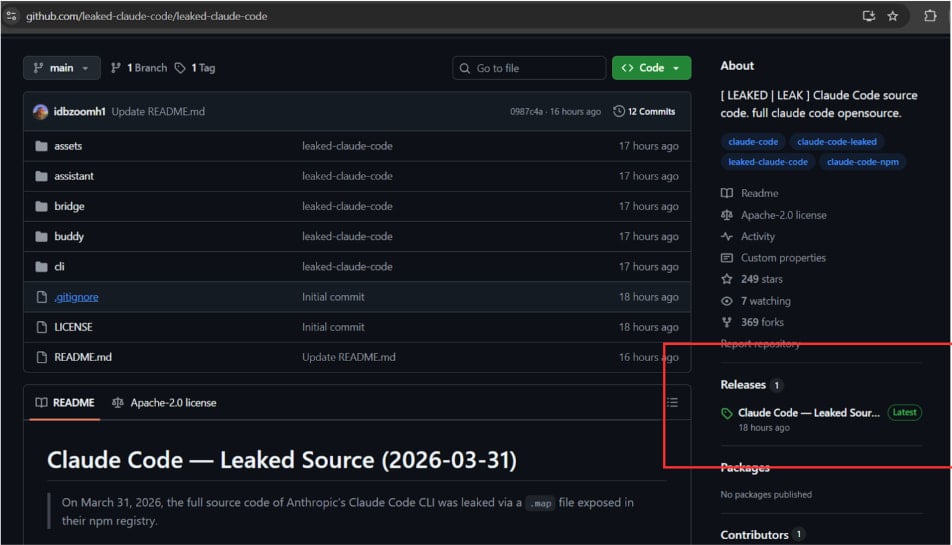

研究者は、ユーザー “idbzoomh “によって公開された悪意のあるGitHubリポジトリが偽のリークを投稿し、”アンロックされたエンタープライズ機能 “と使用制限がないことを宣伝していることを発見した。

Source:Zscaler

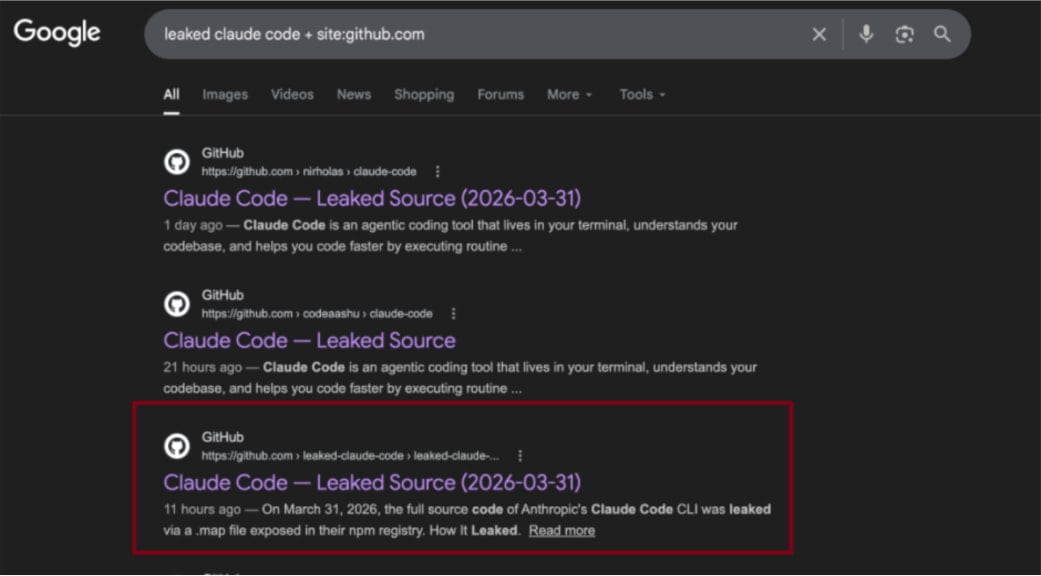

偽のリークに多くのトラフィックを誘導するため、リポジトリは検索エンジン向けに最適化され、Google検索で “leaked Claude Code “のようなクエリの最初の結果に表示される。

ソースはこちら:Zscaler

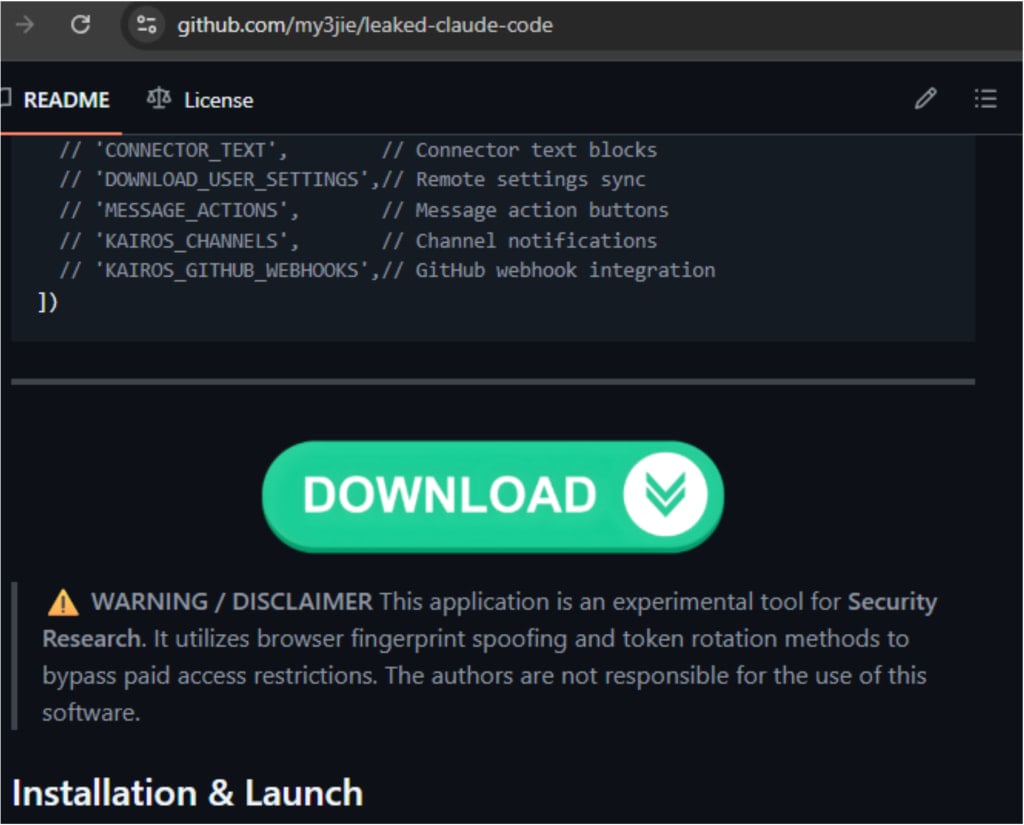

研究者によると、好奇心旺盛なユーザーは、ClaudeCode_x64.exeというRustベースの実行ファイルを含む7-Zipアーカイブをダウンロードする。このドロッパーを起動すると、GhostSocksネットワーク・トラフィック・プロキシ・ツールとともに、コモディティ情報窃取ツールであるVidarが展開されます。

Zscalerは、悪意のあるアーカイブが頻繁に更新されるため、将来の反復で他のペイロードが追加される可能性があることを発見しました。

研究者は、同一のコードを持つ2つ目のGitHubリポジトリも発見したが、その代わりに「Download ZIP」ボタンが表示されており、分析時点では機能していなかった。Zscalerは、このリポジトリは同じ脅威行為者によって運営されており、配信戦略を実験している可能性が高いと推定している。

ソースはこちら:Zscaler

このプラットフォームの防御機能にもかかわらず、GitHubはさまざまな方法で偽装された悪意のあるペイロードの配布にしばしば利用されてきました。

2025年後半に行われたキャンペーンでは、最近公開された脆弱性の概念実証(PoC)エクスプロイトをホストしていると主張するリポジトリで、脅威行為者が経験の浅い研究者やサイバー犯罪者を標的にしました。

歴史的に、攻撃者は日和見主義的な侵害を期待して、広く公表された出来事を素早く利用しました。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments