2026年版「ブラウザ・セキュリティの現状」レポートが発表され、ブラウザが急速に企業で最も重要かつ最も保護されていないコントロールポイントになったことが明らかになった。また、AIネイティブブラウザが実験的ツールから主流のビジネスプラットフォームに移行する転換点として、2025年を取り上げています。

この12カ月間で、ブラウザはSaaSへのゲートウェイから、はるかに強力ではるかに複雑なものへと進化した。AIコパイロットはビジネスアプリケーションに直接組み込まれるようになった。スタンドアローンのジェネレーティブAIツールは、日常業務のお供となった。そして、AIを強化した新しいクラスのブラウザが、ユーザーの検索、要約、執筆、コーディング、タスクの自動化の方法を再構築し始めた。

ブラウザはもはやウェブページをレンダリングするだけではない。データを読み取り、コンテンツを生成し、ワークフローを実行し、リアルタイムでユーザーに代わって行動する。多くの環境において、ブラウザは事実上、現代の仕事のためのオペレーティング・システムとなっている。

しかし、ほとんどの企業のセキュリティ・アーキテクチャは、ブラウザとともに進化していない。ブラウザはネットワーク制御やエンドポイントエージェントの延長として扱われるのが一般的で、AI主導の業務が行われているまさにその場所で盲点が拡大している。

今年の調査結果は、このギャップが急速に拡大していることを示している。

AIブラウザとコパイロットが主流に

ジェネレーティブAIは、もはや企業内では実験的な存在ではない。ブラウザのワークフローに直接組み込まれている。

Keep Awareの2025年遠隔測定によると、エンドユーザーの41%が少なくとも1つのAIウェブツールとやり取りしており、従業員は1人当たり平均1.91個のAIツールを使用している。AIコピロットとジェネレーティブ・インターフェイスは、今や従業員がコミュニケーションを起草し、データを分析し、コードを書き、研究を行うための日常的な一部となっており、そのすべてがブラウザセッション内で行われている。

しかし、導入はガバナンスを上回っている。

多くの組織が特定のAIプラットフォームを正式に認可しているが、実際の利用は断片的だ。従業員は利便性や制限の少なさから個人アカウントをデフォルトとすることが多く、同じブラウザー環境内で一貫性のない監視やポリシーの執行が行われている。

また、AIの利用は単純なプロンプトの域をはるかに超えている。従業員は、社内文書、ソースコード、財務情報、規制対象データをAIシステムに積極的に貼り付けたり、アップロードしたりしており、従来のセキュリティ・コントロールの可視性の範囲外であることが多い。

AIネイティブ・ブラウザと組み込みコパイロットが拡大を続ける中、ブラウザは自動化、生産性、データ・リスクが交錯する主要なレイヤとなっている。このシフトを考慮しないセキュリティ戦略は、企業で最もアクティブな実行レイヤーの可視性を失うリスクがあります。

a.fl_button { background-color:#border:1px solid #3b59aa; color:#text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; margin:4px 2px; cursor: pointer; padding:12px 28px; } .fl_ad { background-color:#width: 95%; margin: 15px auto 15px auto; border-radius: 8px; border:1px solid #d6ddee; box-shadow: 2px 2px #728cb8; min-height: 200px; display: flex; align-items: center; } .fl_lef>a>img { margin-top: 0px !important; } .fl_rig>p { font-size: 16px; } .grad-text { background-image: linear-gradient(45deg, var(–dawn-red), var(–iris)54%, var(–aqua)); -webkit-text-fill-color: transparent; -webkit-background-clip: text; background-clip: text; } .fl_rig h2 { font-size: 18px!important; font-weight: 700; color:color: #333; line-height: 24px; font-family:font-family: Georgia, times new roman, Times, serif; display: block; text-align: left; margin-top: 0; } .fl_lef { display: inline-block; min-height: 150px; width: 25%; padding:10px 0 10px 10px; } .fl_rig { padding:10px; display: inline-block; min-height: 150px; width: 100%; vertical-align: top; } .fl_lef>a>img { border-radius: 8px; } .cz-news-title-right-area ul { padding-left: 0px; } @media screen and (max-width: 1200px) { .fl_ad { min-height: 184px; } .fl_rig>p { margin: 10p10px; } .fl_rig { padding:0 10px 10px 10px; width: 100%; } } @media screen and (max-width: 400px) { .cz-story-navigation ul li:first-child { padding-left: 6px; } .cz-story-navigation ul li:last-child { padding-right: 6px; } } }.

AIおよび企業向けブラウザの検出と対応。

AIの使用状況、SaaSのアクティビティ、セッション内の動作がリアルタイムで可視化されると、セキュリティチームは脅威を早期に検出し、機密データの損失を防ぎ、ポリシーを正確に実施することができます。

デモをリクエストして、Keep Awareがどのようにお客様の環境に真のブラウザネイティブの可視性と制御をもたらすかをご確認ください。

機密データ流出は「信頼できる」アプリで起きている

このレポートでは、制裁アプリケーションを強制することでデータ損失が効果的に防止されるという前提にも異議を唱えています。

認証されたセッションの1ヶ月間のスナップショットでは、以下のような結果が出ています:

- ウェブアプリへの機密入力の54%は企業アカウントに送信された。

- 46%は個人アカウントと未認証の仕事用アカウントに送信された。

機密性の高いアップロードは、SharePoint、Googleサービス、Slack、Box、コラボレーションツールなどの一般的な企業プラットフォームに集中していましたが、多くの場合、個人のIDでアクセスされていたため、企業ガバナンスの対象外でした。

このように重複しているため、アプリケーションベースのブロックは効果がない。リスクは、どのSaaSアプリにアクセスしたかよりも、どのように、どのアカウントでアクセスしたかにあります。

従来のDLPソリューションは、電子メールゲートウェイ、ネットワーク検査、エンドポイントファイル監視を中心に設計されており、ブラウザセッション内で直接発生するタイプ入力、貼り付けられたデータ、ファイルアップロードを検査するようには構築されていませんでした。

ブラウザベースの攻撃は従来のコントロールを回避している

防御側が電子メール、ネットワーク、エンドポイントの防御強化に注力する中、攻撃者はその戦術をブラウザ自体にシフトさせています。

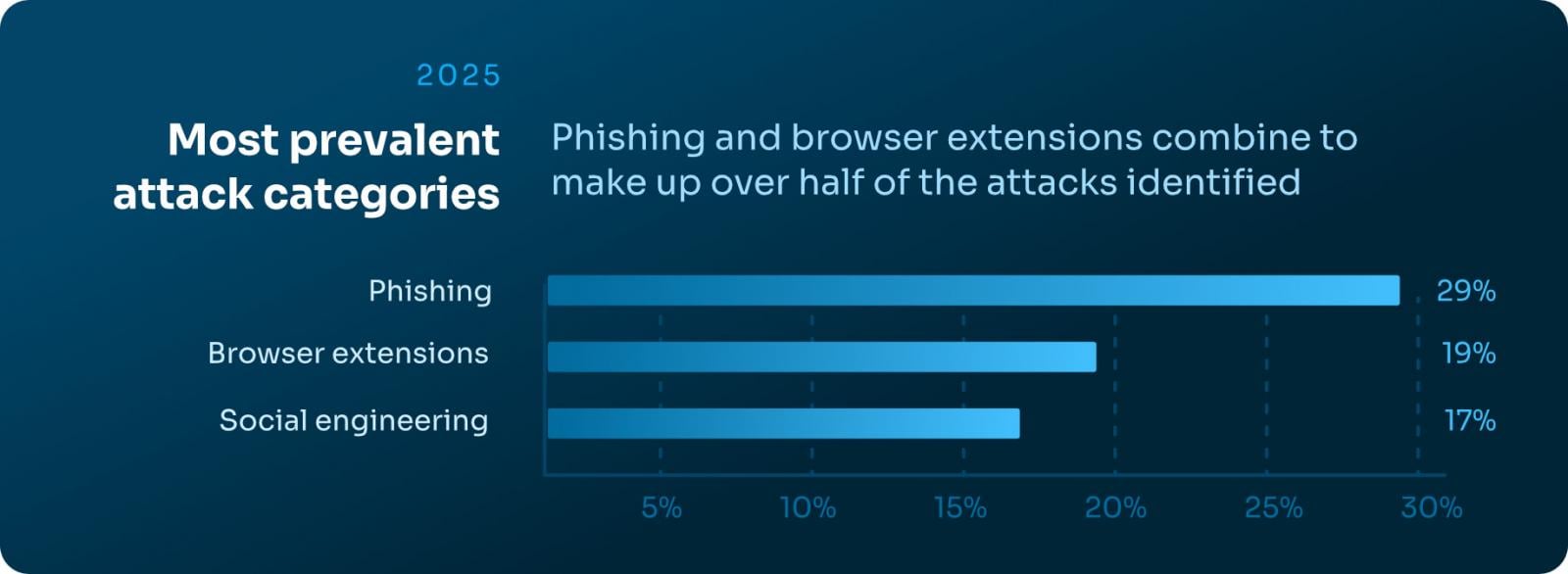

Keep Awareは、2025年の主な攻撃カテゴリを次のように予測しています:

- 29%– フィッシング

- 19%– 不審な、または悪意のあるブラウザ拡張機能

- 17%– ソーシャルエンジニアリング

さらに、フィッシング・ドメインの年齢中央値は18年以上であり、攻撃者が長年にわたって信頼されてきたインフラを悪用する場合、「新しい」ドメインをブロックすることはもはや信頼できる防御策ではないことを示している。

最新のキャンペーンは、スキャナや脅威フィードが被害者に配信された同じ悪意のあるコンテンツを観察しないようにするため、クローキング、連鎖リダイレクト、CAPTCHAゲート、条件付き実行を頻繁に利用している。

その結果、被害者のブラウザセッションの内部でしか目にすることができない、重大な検出ギャップが生じるのです。

拡張機能のリスクは依然として蔓延

ブラウザー拡張機能は、企業ブラウザー内で最も見過ごされ、十分に管理されていないリスクベクターの1つです。無害な生産性ブースターと見なされがちですが、拡張機能は永続的で非常に特権的なコードをユーザーセッションに直接導入します。

Keep Awareの2025年の遠隔測定では、インストールされたユニークな拡張機能の13%がハイリスクまたはクリティカルリスクに分類されており、危険なアドオンがいかに頻繁に実稼働環境に入り込んでいるかが明らかになりました。

問題は、あからさまに悪意のある拡張機能だけではありません。マーケットプレイスのラベルは、ほとんど意味のあるセキュリティシグナルを提供せず、ブランディングは、しばしば、高度な許可要求や危険な動作を覆い隠す。

生産性」ツールとして分類される多くの拡張機能は、タブ、Cookie、ストレージ、およびWebリクエストへの広範なアクセスを要求し、ブラウジングアクティビティと機密データへの深い可視性を効果的に付与します。

拡張機能のエコシステムが成長し、進化するにつれて、静的な許可リストやポイントインタイムレビューはますます非効率的になっています。拡張機能のリスクを管理するには、ブラウザ自体のパーミッション、アップデート、実際の動作を継続的に可視化する必要があります。

2026年レポート全文のダウンロード

TheState of Browser Security Report 2026は、AIの使用傾向、機密データの暴露パターン、フィッシング検出のギャップ、拡張機能のリスク、ブラウザベースの新たな攻撃手法に関する詳細な分析を提供しています。

詳細な調査結果と推奨事項については、こちらからダウンロードしてください:

2026年ブラウザ・セキュリティの現状」レポートのダウンロード

スポンサーおよび執筆:Keep Aware

Comments