米国サイバーセキュリティ&インフラストラクチャセキュリティ局(CISA)は、政府機関に対し、WatchGuard Firebox ファイアウォールに影響を及ぼす、積極的に悪用される脆弱性にパッチを適用するよう警告した。

リモートの攻撃者は、Fireware OS 11.x (end of life)、12.x、2025.1を実行するファイアウォールにおいて、この重大なセキュリティ上の欠陥(CVE-2025-9242)を利用し、境界外書き込みの脆弱性を悪用することで、脆弱なデバイス上でリモートから悪意のあるコードを実行することができる。

CISAは、この脆弱性をKEV(Known Exploited Vulnerabilities:既知の悪用される脆弱性)カタログに追加し、BOD(Binding Operational Directive:拘束的運用指令)22-01で義務付けられているように、現在進行中の攻撃からシステムを保護するよう、12月3日までの3週間を連邦民間行政機関(FCEB)に与えた。

「サイバーセキュリティ機関は、「これらのタイプの脆弱性は、悪意のあるサイバー行為者にとって頻繁な攻撃ベクトルであり、連邦政府企業に重大なリスクをもたらす。

「ベンダーの指示に従って緩和策を適用するか、クラウドサービスに適用される BOD 22-01 ガイダンスに従うか、緩和策が利用できない場合は製品の使用を中止してください。

ウォッチガードは9月17日にこの脆弱性に対処するためのセキュリティパッチをリリースしたが、攻撃で悪用されたとタグ付けしたのは、ほぼ1カ月後の10月21日だった。

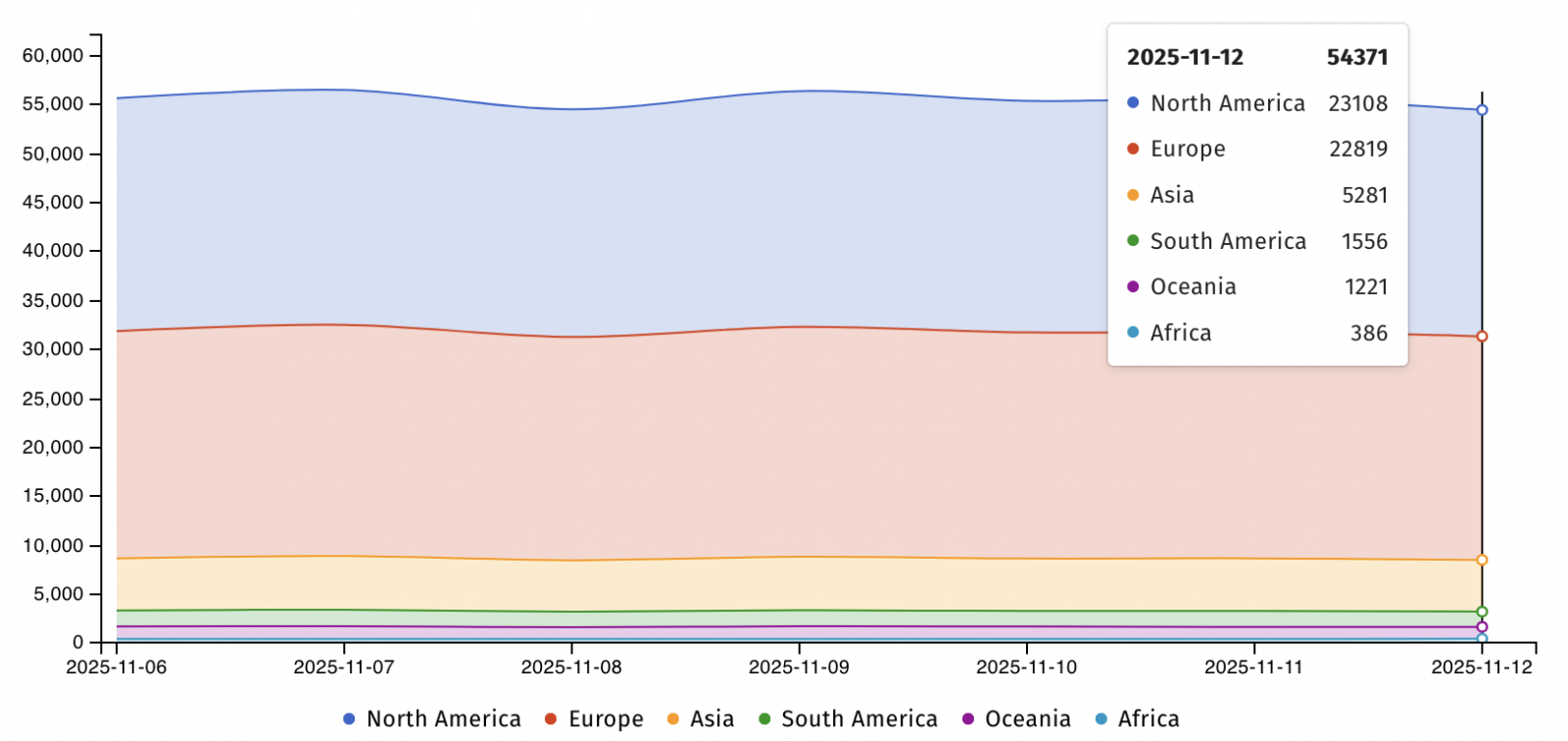

その1日前の10月20日、インターネット・ウォッチドッグのShadowserverは、世界中で75,000台以上の脆弱なFireboxアプライアンスを追跡していることを明らかにした。Shadowserverの最新の統計によると、この数は54,000台強まで減少しており、そのほとんどはヨーロッパと北米にある。

CISAの命令は連邦政府機関にのみ適用されるが、ファイアウォールは脅威行為者にとって魅力的な標的であるため、すべての組織がこの脆弱性にできるだけ早くパッチを当てることを優先するよう勧告されている。

例えば、Akiraランサムウェアの一団は、2024年9月以来、1年前のクリティカルセキュリティー脆弱性であるCVE-2024-40766を積極的に悪用して、SonicWallファイアウォールをハッキングしている。

2 年前の 2022 年 4 月には、Cybersecurity and Infrastructure Security Agency (CISA) も連邦政府民間機関に対し、WatchGuard Firebox および XTM ファイアウォール・アプライアンスに影響を与え、積極的に悪用されているバグにパッチを当てるよう命じました。

ウォッチガードは、17,000社以上のセキュリティ・リセラーやサービス・プロバイダーと協力し、世界中で25万社以上の中小企業のネットワークを保護している。

また水曜日、CISA は連邦政府機関に対し、ゼロデイ攻撃で悪用された Windows カーネルの脆弱性(CVE-2025-62215)にパッチを当てるよう命じた。この脆弱性は、低レベルの特権を持つローカル攻撃者が SYSTEM レベルのアクセス権を得ることを可能にする。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

MCPのための7つのセキュリティ・ベスト・プラクティス

MCP(モデル・コンテキスト・プロトコル)がLLMをツールやデータに接続するための標準になるにつれて、セキュリティ・チームはこれらの新しいサービスを安全に保つために迅速に動いています。

この無料のチート・シートには、今日から使える7つのベスト・プラクティスがまとめられています。

Comments