マルウェア・ローダー「Gootloader」の活動が7ヶ月ぶりに復活し、マルウェアを配布する偽サイトを宣伝するSEOポイズニングを再び行っています。

Gootloaderは、JavaScriptベースのマルウェア・ローダーで、危険なウェブサイトや攻撃者が管理するウェブサイトを通じて拡散され、ユーザーを騙して悪意のあるドキュメントをダウンロードさせるために使用されます。

このウェブサイトは、広告または検索エンジン最適化(SEO)ポイズニングによって検索エンジンで宣伝され、法的文書や契約書のような特定のキーワードの検索結果でウェブサイトを上位にランク付けします。

ソースはこちら:Gootloaderリサーチャー

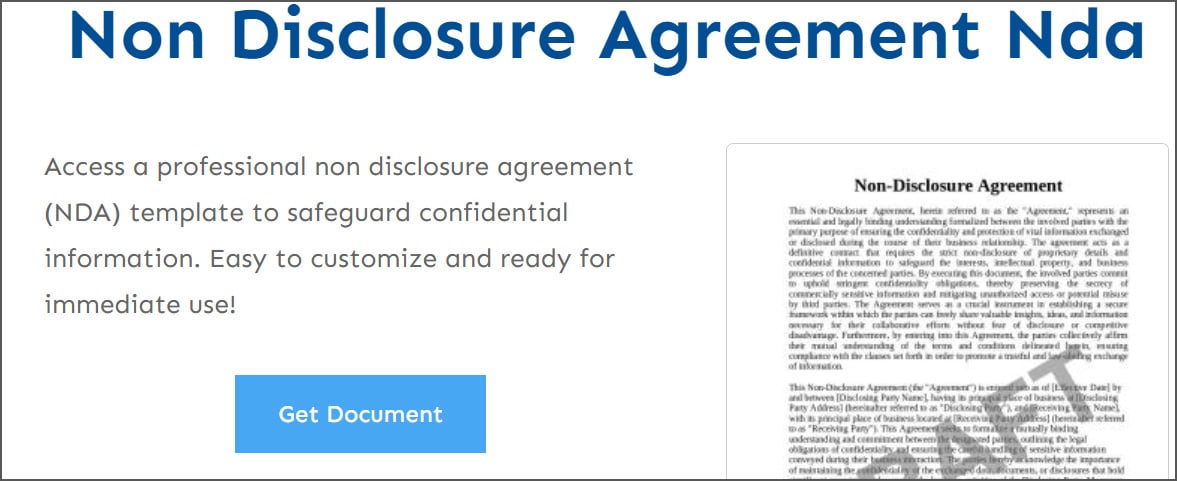

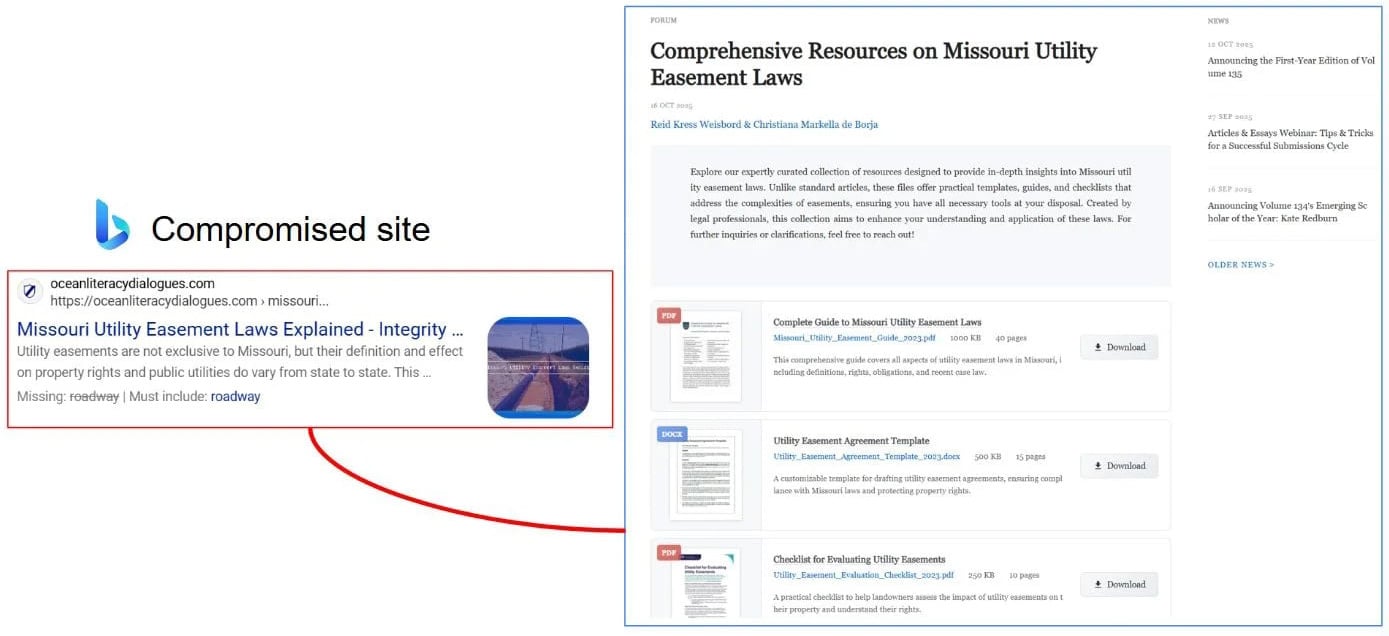

過去には、このようなウェブサイトは、ユーザーのクエリについて議論するふりをした偽の掲示板を表示し、ダウンロード可能な(悪意のある)文書テンプレートを推奨する投稿もありました。その後、SEOキャンペーンは、様々な法的文書の無料テンプレートを提供するふりをするウェブサイトを利用することに切り替わった。

出典:GootloaderリサーチャーGootloaderリサーチャー

訪問者が「Get Document」ボタンをクリックすると、サイトは正規のユーザーかどうかをチェックし、正規のユーザーであれば、拡張子が.jsの悪意のある文書を含むアーカイブをダウンロードします。例えば、このアーカイブにはmutual_non_disclosure_agreement.jsという名前のファイルが含まれている可能性があります。

ドキュメントを起動するとGootloaderが実行され、Cobalt Strike、バックドア、企業ネットワークへの初期アクセスを提供するボットなど、追加のマルウェアペイロードがデバイスにダウンロードされます。その後、他の脅威アクターがこのアクセスを利用してランサムウェアを展開したり、他の攻撃を行ったりしました。

Gootloaderの復活

Gootloader」というペンネームで活動するサイバーセキュリティ研究者は、ISPやホスティング・プラットフォームに不正使用レポートを提出し、攻撃者が管理するインフラをダウンさせることで、何年にもわたってマルウェアの活動を追跡し、積極的に妨害してきた。

この研究者は、彼の活動によって2025年3月31日にGootloaderの活動が突然停止したと語った。

研究者とHuntress LabsのAnna Phamは、Gootloaderが再び法的文書になりすました新しいキャンペーンで戻ってきたことを報告しました。

“この最新のキャンペーンでは、我々は100のウェブサイト上に広がるユニークなキーワードの数千を観察しました “とGootloaderの研究者による新しいブログ投稿を読む。”最終的なゴールは変わらず、被害者にJScript (.JS)ファイルを含む悪意のあるZIPアーカイブをダウンロードさせることである。

出典:Huntress Labs:Huntress Labs

しかし、研究者によると、この新しい亜種は、自動分析ツールやセキュリティ研究者を回避するためにいくつかのテクニックを使用している。

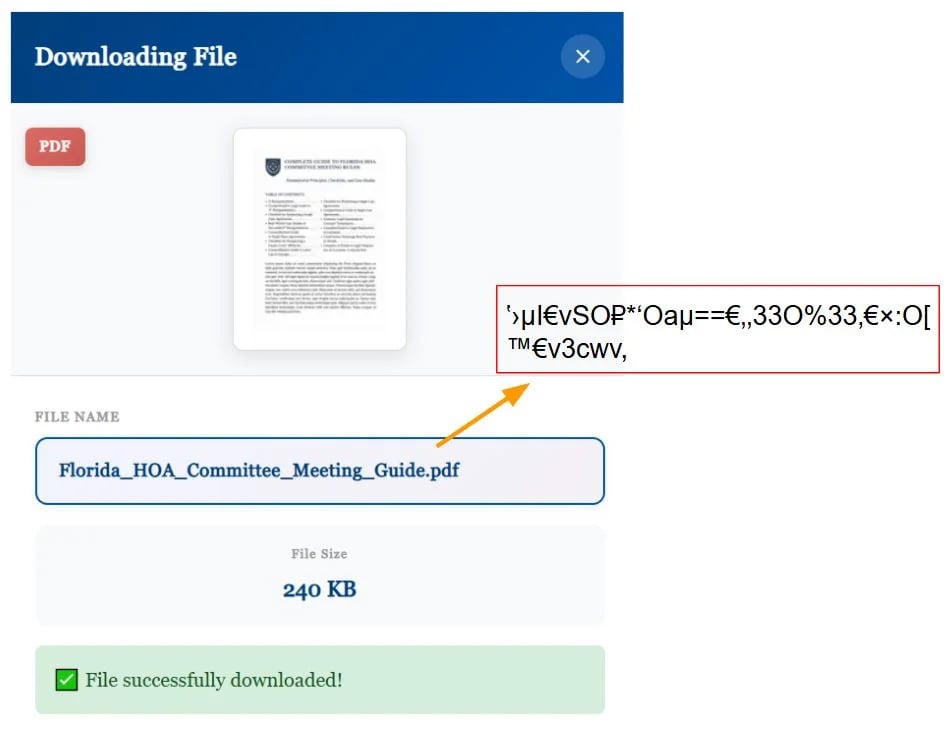

Huntressは、悪意のあるウェブサイトに追加されたJavaScriptが、文字をそっくりな記号に置き換える特殊なウェブフォントを使用することで、実際のファイル名を隠していることを発見した。

HTMLソースでは無意味なテキストが表示されるが、ページがレンダリングされると、フォントのグリフ形状が入れ替わり、通常の単語が表示されるため、セキュリティ・ソフトウェアや研究者がソースコードから「請求書」や「契約書」といったキーワードを見つけることが難しくなる。

“OpenTypeの置換機能や文字マッピングテーブルを使うのではなく、ローダーは各グリフが実際に表示するものを入れ替える。フォントのメタデータは、文字 “O “は “O “という名前のグリフにマップされ、文字 “a “は “a “という名前のグリフにマップされるなど、完全に正当なものに見えます。

「しかし、これらのグリフを定義する実際のベクターパスは入れ替わっている。ブラウザがグリフ “O “のシェイプを要求すると、フォントは代わりに文字 “F “を描くベクトル座標を提供する。同様に、”a “は “l “を、”9 “は “o “を、そして”±”のような特殊なユニコード文字は “i “を描画します。ソースコード中のちんぷんかんぷんな文字列Oa9Z±h-は、画面上では “Florida “としてレンダリングされる。”

出典:Huntress Labs:ハントレス・ラボ

DFIRレポートの研究者はまた、Gootloaderが攻撃者が管理するウェブサイトからGootloaderスクリプトを配布するために、不正なZipアーカイブを使用していることを発見しました。

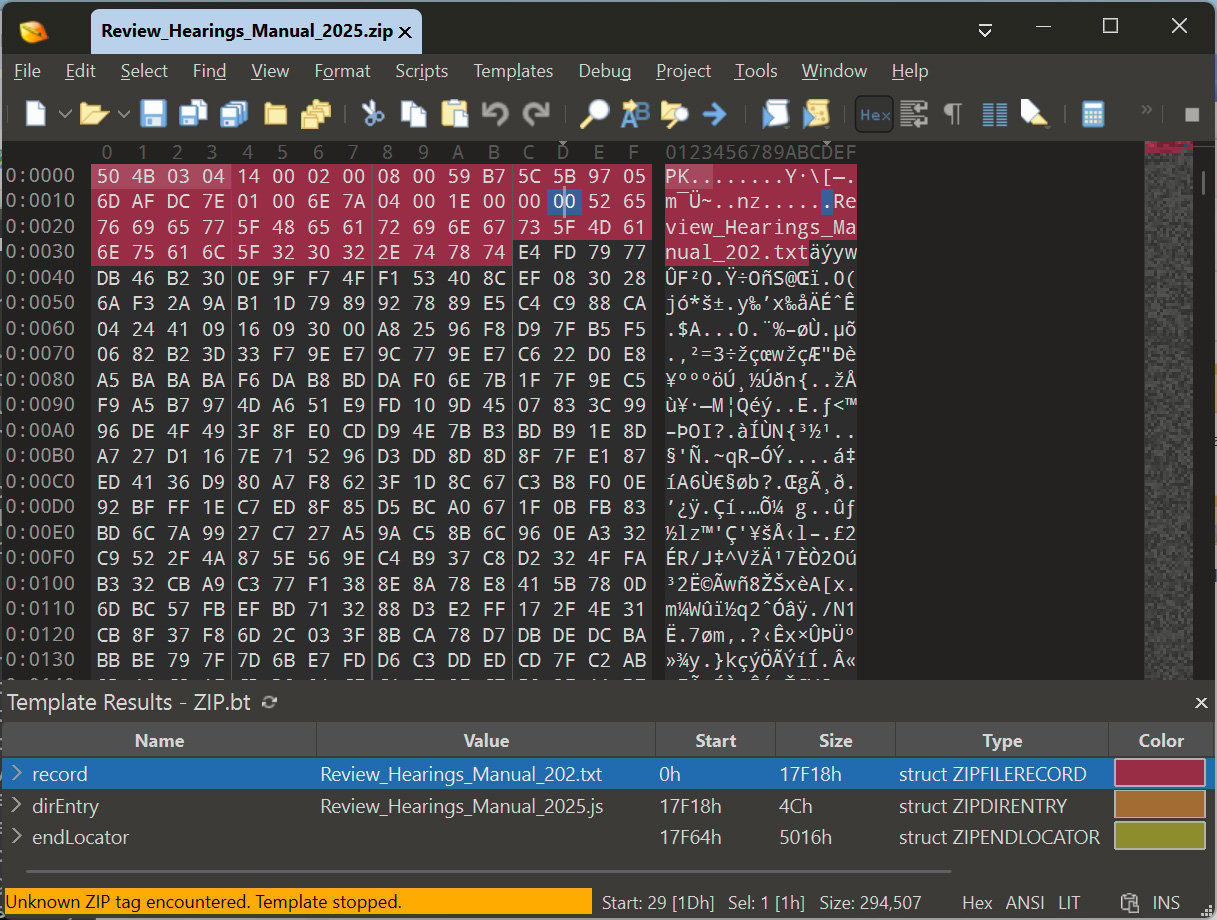

これらのアーカイブは、ダウンロードしたZIPファイルをWindowsエクスプローラで展開すると、悪意のあるJavaScriptファイル「Review_Hearings_Manual_2025.js」が展開されるように細工されています。

しかし、同じアーカイブをVirusTotal、Pythonのzipユーティリティ、または7-Zipで解凍すると、Review_Hearings_Manual_202.txtという無害なテキストファイルが解凍されます。

010 Editorの下の画像でわかるように、アーカイブには両方のファイルが含まれていますが、不正な形式であるため、使用するツールによって異なる方法で解凍されます。

Source :

これが2024で説明されたのと同じ連結トリックなのか、それともWindowsにJSファイルを抽出させるために新しいテクニックを使っているのかは不明だ。

最後に、このキャンペーンはSupper SOCKS5バックドアをデバイスに仕掛け、ネットワークへのリモートアクセスに利用している。

Supperバックドアは、感染したデバイスにリモートアクセスを提供するマルウェアで、Vanilla Tempestとして追跡されているランサムウェア関連会社によって使用されていることが知られている。

この脅威アクターは、ランサムウェア攻撃を行った長い歴史があり、Inc、BlackCat、Quantum Locker、Zeppelin、Rhysidaの関連会社であったと考えられています。

Huntressが観測した攻撃では、脅威行為者はデバイスが感染すると素早く動き、20分以内に偵察を行い、最終的に17時間以内にドメインコントローラーを侵害しました。

Gootloaderが稼働を再開した現在、消費者や企業ユーザーは、ウェブから法的な契約書やテンプレートを検索してダウンロードすることに注意する必要がある。

そのウェブサイトがこの種のテンプレートを提供していることで知られていない限り、そのウェブサイトは疑ってかかり、避けるべきである。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments