サイバーセキュリティ企業FuzzingLabsは、Y Combinatorが支援する新興企業Gecko Securityが同社の脆弱性開示を複製し、ブログ投稿を遡及していると非難した。

同社によると、GeckoはFuzzingLabsが以前に公開した2つの脆弱性についてCVEを提出し、さらに “PoCをコピーして再提出し、信用を得た “という。

Gecko Securityは不正行為を否定しており、この疑惑は開示プロセスをめぐる誤解であるとしている。

FuzzingLabsの反則

2つのサイバーセキュリティ新興企業、FuzzingLabsとGecko Securityの間では、前者がY Combinatorに支援された企業を非難し、同社の脆弱性発見をコピーし、複数のCVE IDのクレジットを主張したことから、公的な論争が勃発している。

「彼らは我々のPoCをコピーし、CVE IDを主張し、さらに彼らのブログ投稿の日付をさかのぼっている」とFuzzingLabsはソーシャルメディアで主張している。

「これは単に2つのCVEについてではなく、セキュリティ研究における誠実さについてです。我々は責任ある情報公開に従う。彼らは私たちの公開報告を待ち、PoCをコピーし、再提出し、信用を得た。

FuzzingLabsが言及している脆弱性は以下の通り:

- Ollama(ollama/ollama)サーバ認証トークン盗用の脆弱性:オリジナルの報告書は2024年12月24日に提出。後にCVE-2025-51471に割り当てられた。

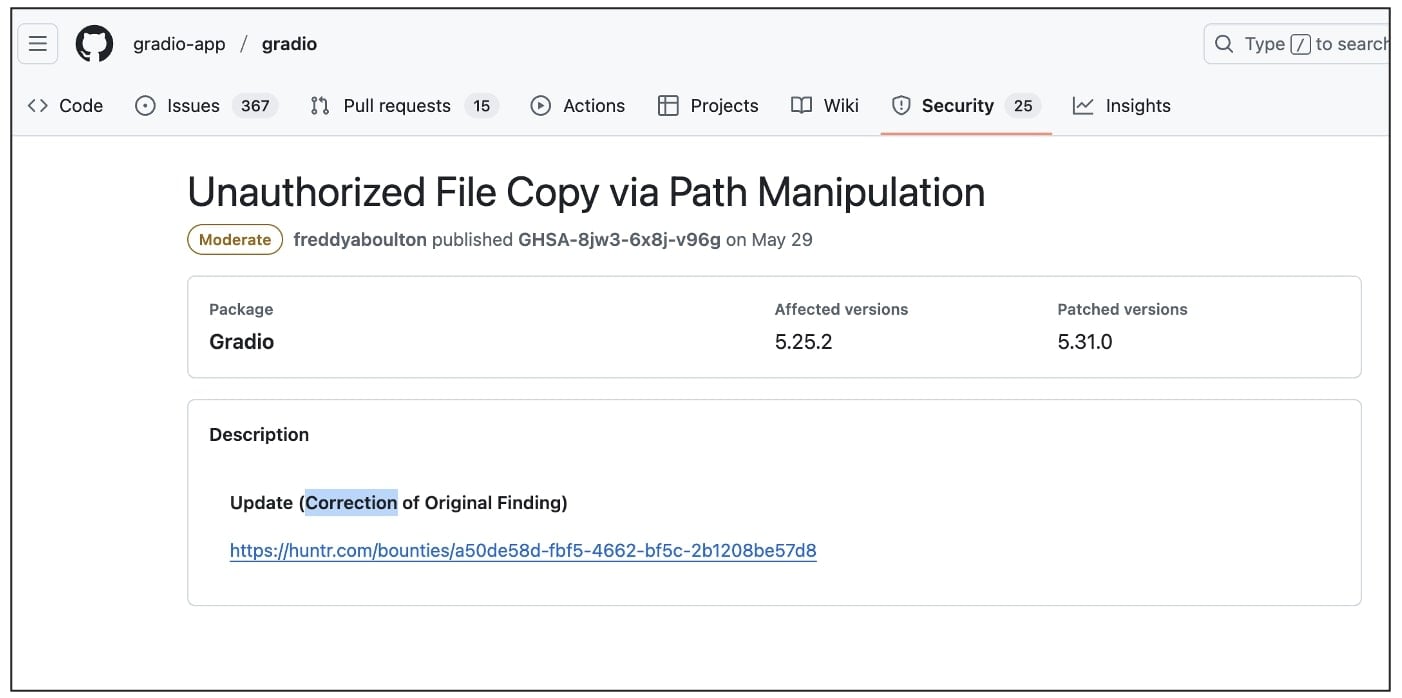

- Gradio(gradio-app/gradio) フラグ機構を経由した任意のファイルコピーとサービス運用妨害 (DoS) の脆弱性:オリジナルの報告書は 2025 年 1 月 16 日に提出されました。後にCVE-2025-48889 が割り当てられました。

FuzzingLabsは研究指向のサイバーセキュリティ企業で、攻撃的なセキュリティとファジングのためにAIを活用したオープンソースツールを開発しており、最も著名なものはFuzzForgeである。Geckoは、コードベースのセキュリティ脆弱性の発見と修正を支援する「コードベースのためのAIセキュリティエンジニア」であると自称している。

FuzzingLabsの調査によると、Geckoが提出したプルリクエスト(PR)は「正規のHuntrレポートが公開された後に作成された」ものであり、いくつかの脆弱性には複数のCVE IDがあり、1つはオリジナルのhunter.devレポートによるもの、もう1つはGeckoが提出したPRによるものであった。

FuzzingLabsはさらに、Geckoがブログの投稿を遡り、実際の公開よりも古く見えるようにしたと主張している。

同社はまた、Geckoが彼らのエクスプロイトを一行一行コピーした「議論の余地のない証拠」を持っているとしている。なぜなら、これらの記事には、盗作があった場合に「我々の仕事を特定するために意図的に挿入したユニークなフィンガープリント」が含まれていたからだ。

「そして、それは我々だけでなく、彼らのウェブサイト上の少なくとも7つの脆弱性は、他の研究者から盗まれたように見える」と、同じスレッドでFuzzingLabsは、タイムスタンプを持つ彼らの詳細な調査結果に言及している。

GradleのGitHubリポジトリに関連するセキュリティ勧告は更新され、FuzzingLabsのオリジナルの報告がクレジットされた:

Gecko Securityは不正行為を否定し、研究者を信用した。

Geckoはその後、FuzzingLabsの研究者Mohammed BenhelliとPatrick Ventuzeloのクレジットを記載した以前のブログ記事を 編集し、公開日を更新した。

Geckoは、今回の事態を意図的な盗用ではなく、不運な重複であるとし、同社のワークフローでは、サードパーティのプラットフォームを通じてではなく、プロジェクトのメンテナと直接調整することを強調している。

ソーシャルメディアへの投稿に対する簡潔な回答で、スタートアップはこう答えた:

「特に競争力のある製品を発表した後で、最初に接触することなく公然と非難されるのを見てがっかりしています。

私たちは、懸賞金プラットフォームではなく、GitHubを通じてメンテナと直接仕事をしています。私たちもメンテナも、当時あなたのHuntrレポートについて知りませんでした。

FuzzingLabsの2つのCVEについては、あなたの発見が最初であったことを公表しています。

あなたが提供した多くのリンクがすでにHuntrで’重複’または’無効’とマークされている以上、盗まれたCVEについての主張は成り立たない。

セキュリティ・コミュニティのメンバーの中には、Geckoの説明に疑問を呈する者もいれば、特にCISAのCVEプログラムの先行きが不透明な中、重複した脆弱性報告のトリアージに関するより広範な課題を指摘する者もいた。

Fuzzing LabsとGecko Securityの双方に、この件に関する追加の質問をした。Geckoからは返事がなかった。

私たちへの電子メールで、FuzzingLabsのパトリック・ヴェントゥゼロは、Geckoの投稿に続くアップデートを歓迎しながらも、同社がソーシャルメディアですでに概説したことの大部分を繰り返した。

「しかし、当初の一連の出来事……そして遡ってのブログエントリーは、彼らのプロセス全体についてより広範な懸念を[中略]提起している」とVentuzeloは語った。

“彼らはこれらのケースを “重複 “と呼んでいるが、同一のPoCと我々が挿入した独自のマーカーを持つことは、その物語と直接衝突する”

この進展は、責任ある脆弱性開示における信用と協調のニュアンスを浮き彫りにしている。特に、複数の研究者や企業が、異なるプラットフォームで同様の欠陥を独自に特定したり、ウェブから脆弱性データを取り込んだりする可能性がある場合だ。

更新、2025年10月14日午後10時32分(米国東部時間):更新されたGradleセキュリティアドバイザリに関する文脈を明確にしました。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments