RansomHubが開発した「EDRKillShifter」の進化版とされる新しいEDR(Endpoint Detection and Response)キラーが、8つの異なるランサムウェアギャングによる攻撃で確認されている。

このようなツールは、ランサムウェアの実行者が侵入されたシステムのセキュリティ製品をオフにすることで、ペイロードを展開し、権限を昇格させ、横方向の移動を試み、最終的には検出されることなくネットワーク上のデバイスを暗号化できるようにします。

ソフォスのセキュリティ研究者によると、この新しいツールは、RansomHub、Blacksuit、Medusa、Qilin、Dragonforce、Crytox、Lynx、INCによって使用されており、具体的な名前は与えられていない。

新しいEDRキラー・ツールは、実行時に自己復号化され、正規のアプリケーションに注入される高度に難読化されたバイナリを使用する。

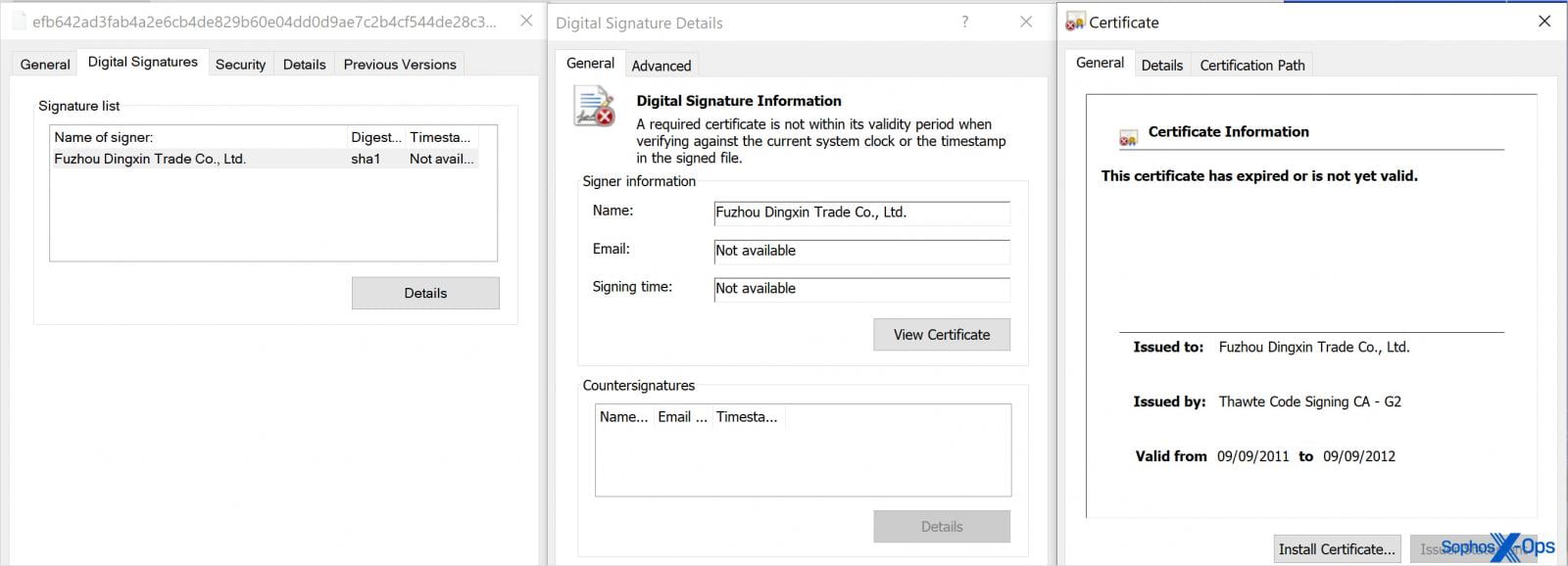

このツールは、実行ファイルにハードコードされたランダムな5文字の名前を持つ、デジタル署名された(盗難または期限切れの証明書)ドライバーを検索します。

出典:Sophos:ソフォス

発見されると、悪意のあるドライバはカーネルにロードされ、「BYOVD(Bring Your Own Vulnerable Driver)」攻撃を実行し、セキュリティ製品をオフにするために必要なカーネル特権を取得するために必要となります。

ドライバは、CrowdStrike Falcon Sensor Driverのような正規のファイルを装いますが、いったんアクティブになると、AV/EDR関連のプロセスを停止させ、セキュリティツールに関連するサービスを停止させます。

対象となるベンダーは、Sophos、Microsoft Defender、Kaspersky、Symantec、Trend Micro、SentinelOne、Cylance、McAfee、F-Secure、HitmanPro、Webrootなど。

新しいEDRキラーツールの亜種は、ドライバ名、ターゲットとするAV、ビルドの特徴が異なるものの、いずれもHeartCryptを使用しており、競合する脅威グループ間でさえも知識やツールの共有が行われていることを示唆している。

ソフォスは特に、このツールがリークされた後に他の脅威行為者によって再利用された可能性は低く、むしろ共有された共同フレームワークを介して開発されたものであると指摘しています。

「EDRキラーの単一のバイナリが流出し、脅威行為者間で共有されたわけではありません。その代わり、各攻撃は独自のツールの異なるビルドを使用していた」とソフォスは説明している。

このようなツールの共有戦術は、特にEDRキラーに関するものでは、ランサムウェアの分野では一般的です。

EDRKillShifterとは別に、ソフォスはMedusa LockerとLockBitが攻撃に使用したAuKillと呼ばれる別のツールも発見した。

SentinelOneは昨年、FIN7のハッカーがカスタムツール「AvNeutralizer」をBlackBasta、AvosLocker、MedusaLocker、BlackCat、Trigona、LockBitを含む複数のランサムウェアギャングに販売したことについても報告している。

この新しいEDRキラーツールに関連する侵害の完全な指標は、このGitHubリポジトリで入手できます。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2025マルウェアの93%が使用するトップATT&CKテクニックの分析

パスワード・ストアを標的とするマルウェアが3倍に急増、攻撃者はステルス的なパーフェクト・ハイスト・シナリオを実行し、重要なシステムに侵入して悪用。

攻撃の93%を支えるMITREのATT&CKテクニックトップ10とその防御方法をご覧ください。

Comments