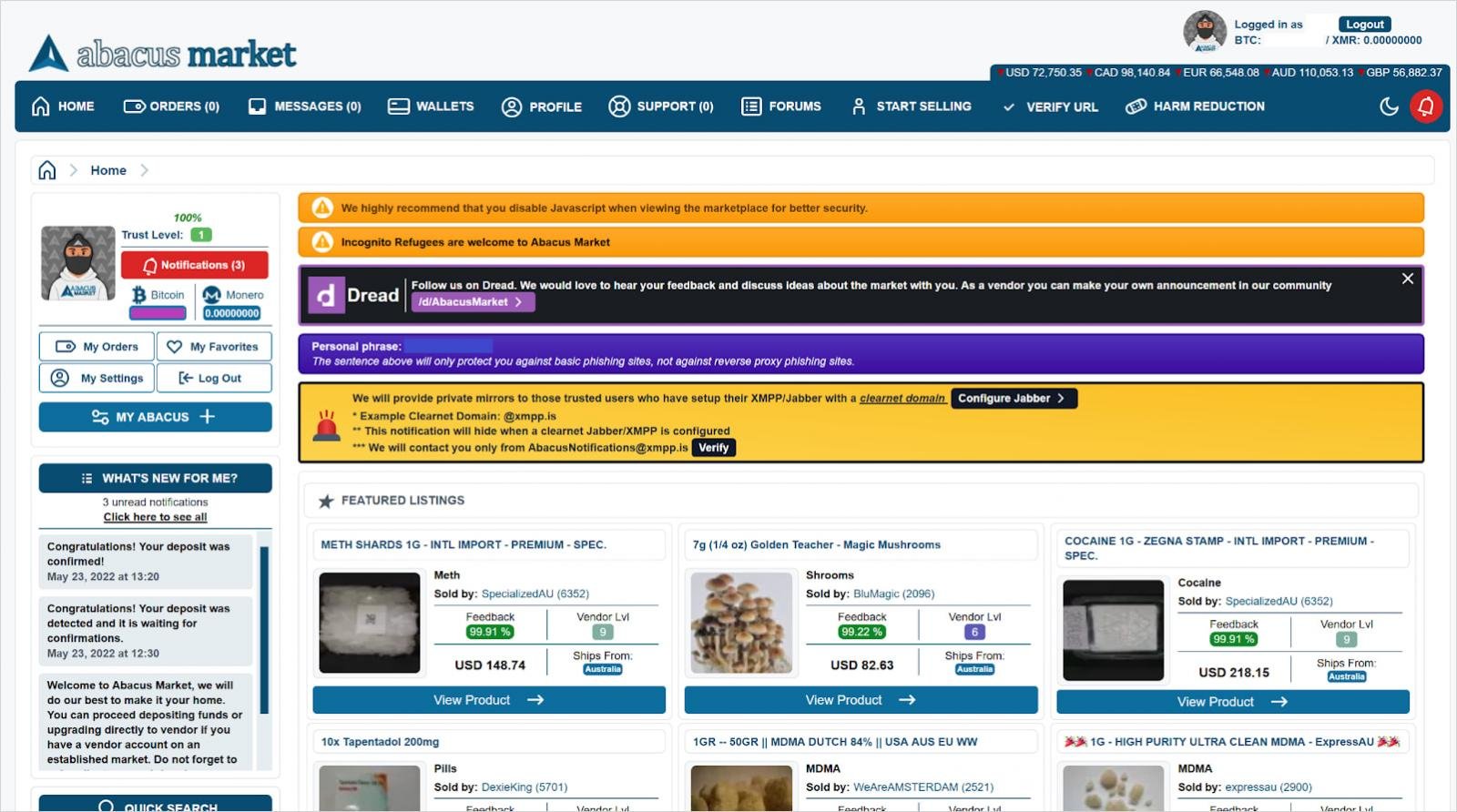

ビットコイン決済をサポートする西側最大のダークネットマーケットプレイスであるAbacus Marketが、出口詐欺と疑われる動きで、その公開インフラを閉鎖した。

出口詐欺は、マーケットプレイスの運営者が、プラットフォーム・ユーザー間の様々な取引のために預かった資金を持ち逃げすることを決定した場合に発生する。

ブロックチェーン・インテリジェンス企業のTRM Labsは、Abacusの突然のシャットダウンには、出口詐欺か、秘密裏に行われた法執行機関の活動解体の兆候があると報告している。

歴史的に、捜査が妨げられることなく継続され、より不利な証拠を集めたり、共犯者を特定したりするために、当局からの発表を伴わない「沈黙の」閉鎖が行われてきた。

出典:TRM Labs:TRMラボ

有力企業

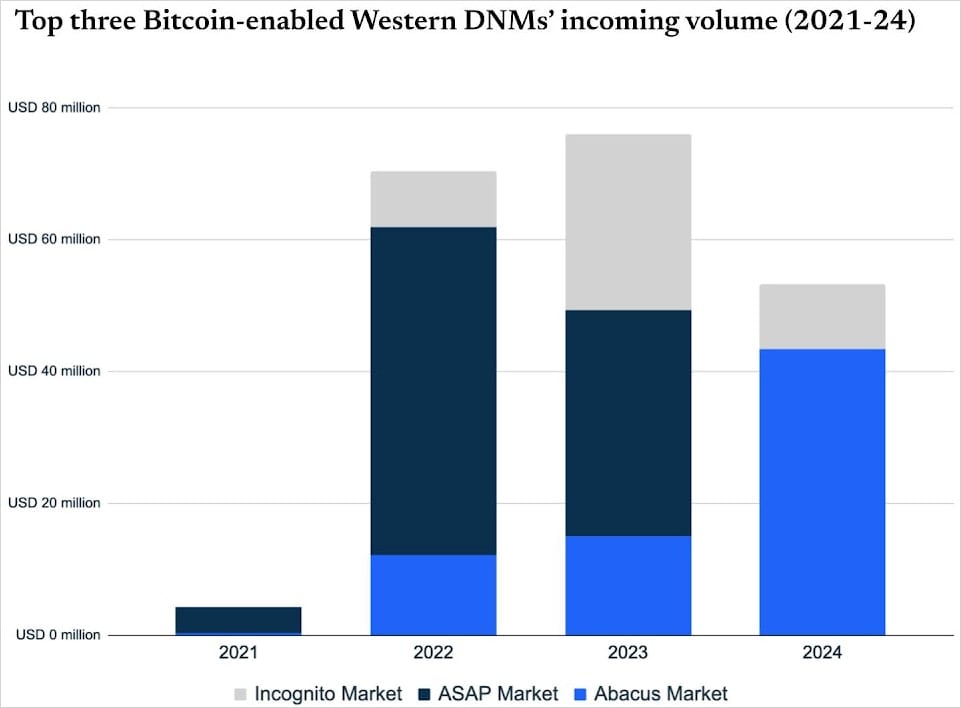

Abacusは2021年9月に「Alphabet Market」として開設され、特にダークウェブ上の他のマーケットの数が減少するにつれて、徐々にその人気を高めていったが、これは主に法執行機関の行動の結果であった。

2022年、Abacusは欧米のダークネットマーケットのユーザーの10%に利用されていた。2023年には17%に増加し、昨年は70%に達した。

出典:TRM Labs:TRM Labs

TRM Labsの報告によると、同市場では約1億ドル相当のビットコインの取引が可能であったが、この数字にはモネロ(XMR)暗号通貨は含まれておらず、追跡には特別な条件が必要であり、アバカス上の全取引の少なくとも3分の2を占めている。

Moneroの取引を考慮すると、Abacusでの総売上は少なくとも3億ドルに近いと研究者は推定している。ダークウェブ市場にとって最も好調だった月は今年6月で、ブローカーによる売却額は630万ドルとピークに達した。

TRMラボの報告によると、このプラットフォームは先月、1,400件の取引で1日平均23万ドルを受け取った。

この数字は7月上旬に急速に減少し、100件の入金で1日わずか1万3,000ドルにとどまった。

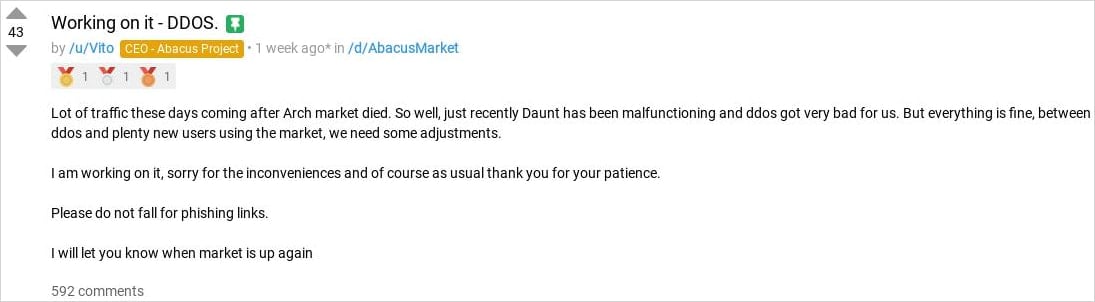

出口詐欺の展開

ユーザーからの苦情が表面化した際、Abacusの管理者である “Vito “は、ダークネット・フォーラムDread上で、出金問題の背景には、最近のArchetyp Marketの閉鎖に伴う新規ユーザーの急激な流入と、分散型サービス妨害(DDoS)攻撃との組み合わせがあると述べた。

ソースはこちら:TRM Labs

Vitoの保証にもかかわらず、サイト上の毎日の取引活動は低下した。

その後数日間で、Abacus Marketのクリアネットミラーを含むオンラインインフラ全体が、押収バナーや法執行機関が関与していることを示すことなくオフラインになった。

コミュニティーのコンセンサスとAbacusチームに近いユーザーは、FBIの捜査が原因である可能性を否定し、プラットフォームの突然の停止について、退会詐欺の説明に傾いた。

現時点では、Abacusが法執行機関によって閉鎖されたという兆候はないが、このシナリオを否定することはできない。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; object-fit: cover; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:10px 20px; width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; text-align: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments