今日、組織は、拡大するデジタル資産を高度なサイバーセキュリティの脅威から保護するという、ますます困難な課題に直面しています。クラウドとモバイル ワーカーへの移行により、ネットワークの境界が解消され、デジタル資産が従来の制限を超えて投影されました。データ、ユーザー、システムはどこにでもあります。さらに、これらのシステムはますますクラウドに配置され、かなりの量のセキュリティ データを生成しています。これに加えて、CCS Insight の最近のレポートによると、平均して、1,000 人を超える従業員を抱える企業は、35 の異なるベンダーから約 70 のセキュリティ製品を維持しています。最終結果は?セキュリティ オペレーション センター (SOC) チームが対処しなければならない大量のアラート。当然のことながら、ESG¹ の調査によると、これらのアラートの 44% は、人材不足と膨大な量のアラートを生成するセキュリティ ソリューションの多様性の組み合わせにより、調査されていません。

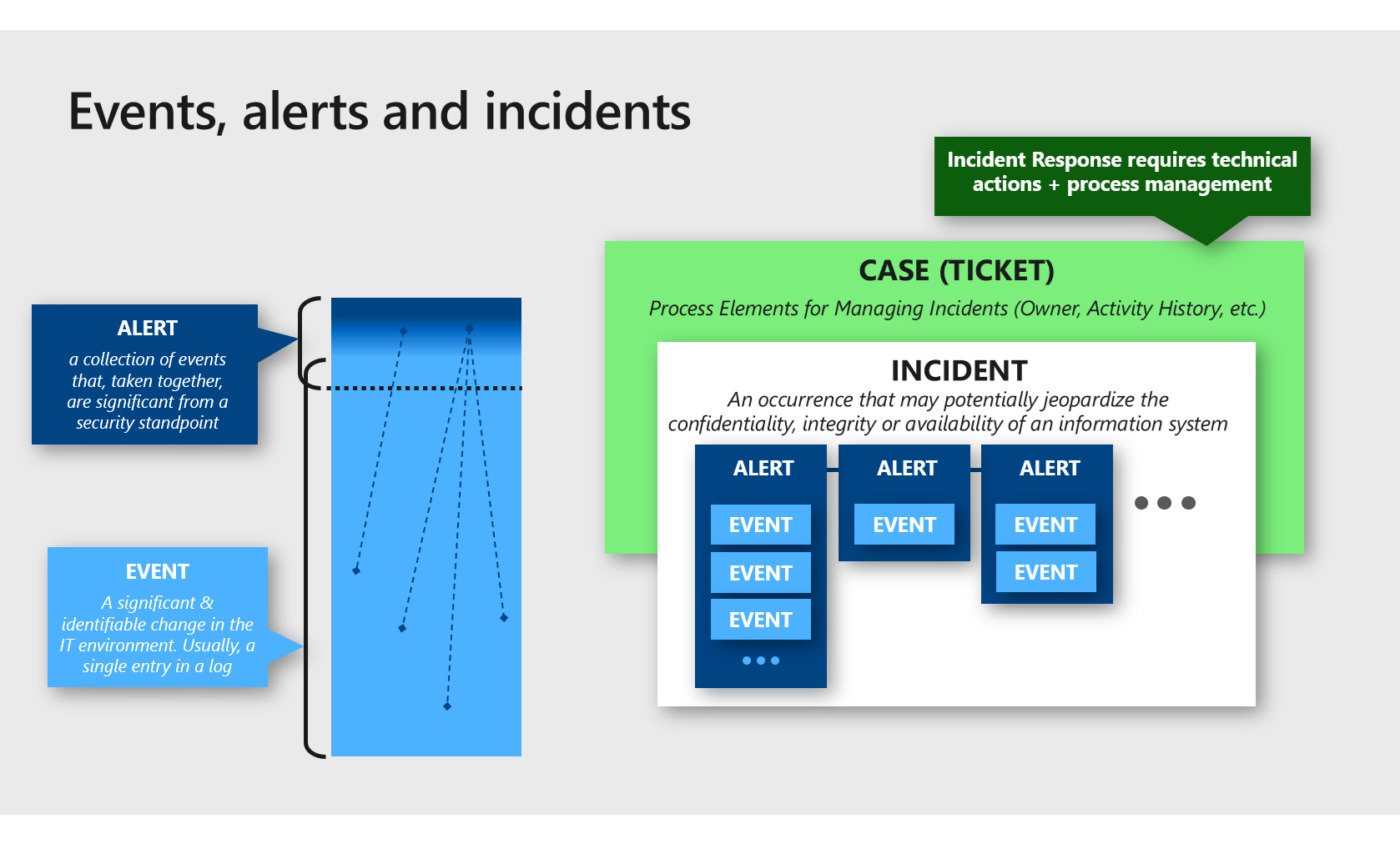

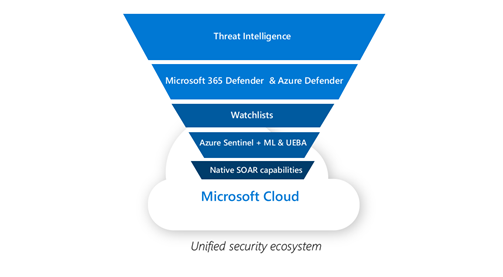

お客様がアラート疲労に対処しながら検出の有効性を維持できるように、Microsoft は脅威インテリジェンス、ネイティブ ソリューション統合、AI、および自動化の力を活用して、 独自の SIEM および XDR アプローチを提供し、アラート疲労の課題に取り組みます。しかし、まず最初に、セキュリティ オペレーションのコンテキストにおけるアラート、イベント、およびインシデントとは正確には何ですか?以下の図は、Microsoft テクノロジが SOC チームが大量のアラートを選別し、管理可能な高忠実度のインシデントに絞り込むのにどのように役立っているかを深く掘り下げる前に、この質問に答えるのに役立つグラフィックです。

ここで、お客様がアラート疲れの問題に対処できるように Microsoft が採用している 6 つの戦略を見てみましょう。

1.脅威インテリジェンス

サイバー脅威に対抗するために、Microsoft は、すべてのクラウドとすべてのプラットフォームにわたって数兆の毎日の信号を統合し、グローバル セキュリティ エコシステムの全体像を把握します。最新の機械学習と人工知能の技術に加えて、賢い人間の力を使用して、脅威が検出されたときに自動化されたアクションを実行し、さらなるコンテキスト分析が必要なときにセキュリティ チームに実用的なインテリジェンスを提供するために、これらのシグナルをお客様に代わって機能させます。 .

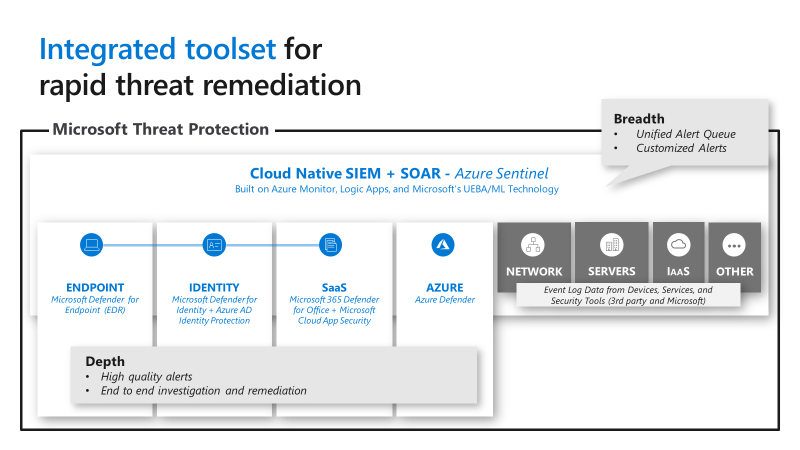

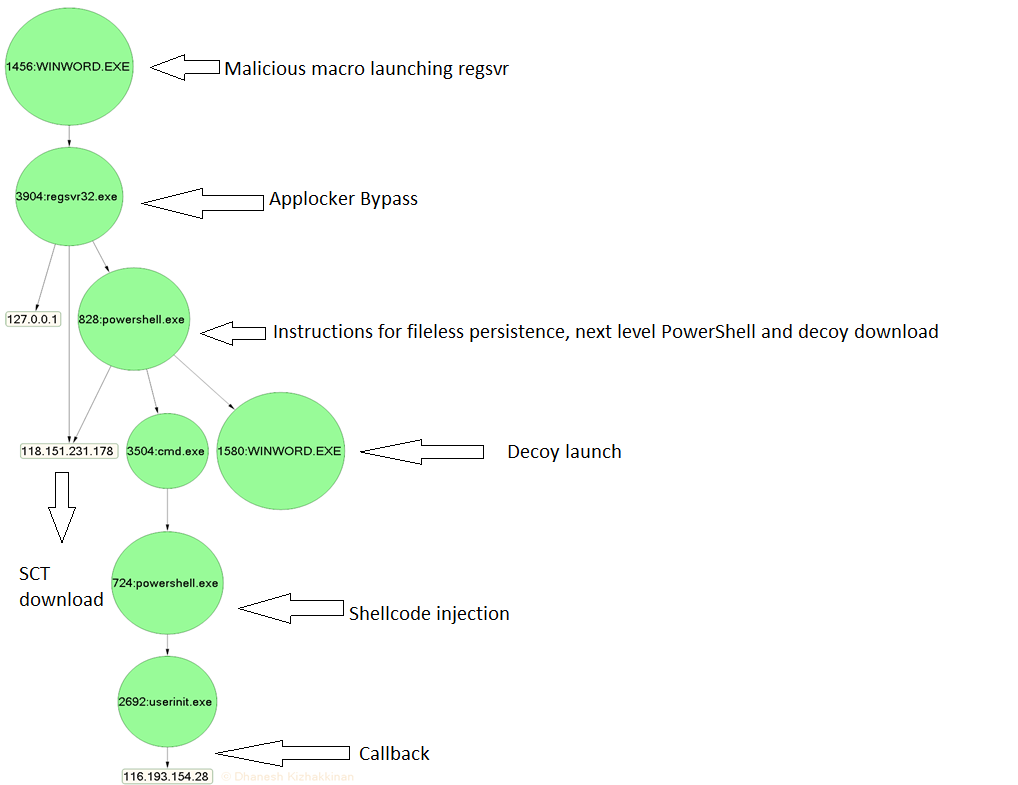

2.ネイティブ統合

Microsoft は、脅威保護ソリューション スタック全体の緊密な統合を活用して、お客様が環境のさまざまな部分からの品質アラートをグループ化し、脅威の要素をつなぎ合わせることで、異なる脅威シグナル間のドットを結び付け、インシデントを開発できるようにします。 Microsoft 365 Defender オファリング内のファースト パーティのセキュリティ ソリューションにより、お客様は、インテリジェント セキュリティ グラフからの洞察に裏打ちされた、ツール間のリアルタイムの相互作用から利益を得ることができます。その結果、アラートの品質が向上し、ソースでの誤検知が大幅に減少し、場合によっては脅威保護レベルで自動修復が完了します。さらに、これをネットワーク ファイアウォールやその他の Microsoft ソリューションなどのサードパーティ ソリューションから取得したログ データと組み合わせて、以下の画像に示すように、エンド ツー エンドの調査と修復エクスペリエンスを提供できます。

3.機械学習

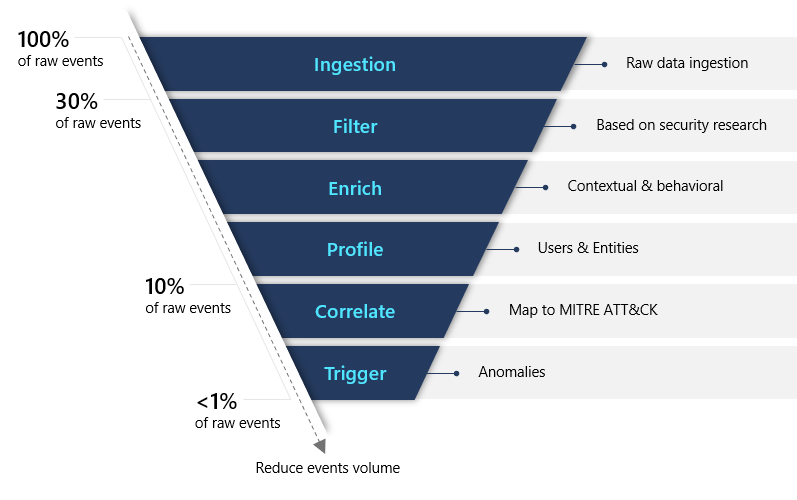

私たちが採用している 3 つ目の戦略は、数十億のシグナルをセキュリティ情報およびイベント管理 (SIEM) ソリューション (Azure Sentinel) に取り込み、それらのシグナルを実績のある機械学習モデルに渡すことです。機械学習は、Azure Sentinel が SOC のゲーム チェンジャーである理由の中心にあり、特にアラート疲れの軽減という点で重要です。 Azure Sentinel では、機械学習の 3 つの柱 (Fusion、組み込みの機械学習、「Bring your own machine learning」) に重点を置いています。当社の Fusion テクノロジーは、最先端のスケーラブルな学習アルゴリズムを使用して、何百万もの忠実度の低い異常な活動を何十もの忠実度の高いインシデントに関連付けます。 Fusion を使用すると、Azure Sentinel は、キル チェーンのさまざまな段階で観察される異常な動作と疑わしいアクティビティの組み合わせを特定することで、多段階の攻撃を自動的に検出できます。

これらの発見に基づいて、Azure Sentinel は、それ以外の方法では検出が困難なインシデントを生成します。次に、組み込まれた機械学習により、Microsoft やその他の大企業を保護してきた長年の経験と、転移学習などの技術に関する高度な機能を組み合わせて、機械学習をお客様に提供し、困難な脅威を迅速に特定できるようにします。従来の方法を使用して検索します。第 3 に、機械学習モデルを構築する社内機能を持つ組織の場合、それらを Azure Sentinel に取り込んで、SOC でアラート ノイズを削減するという同じ最終目標を達成できるようにします。以下は、信号ノイズを減らすために Azure Sentinel の機械学習が効果的に使用された特定の月内にキャプチャされた実際の描写です。

4.ウォッチリスト

ウォッチリストは、より高い重大度を割り当てるか、ウォッチリストで定義されたエンティティのみにアラートを出すことにより、リストされたエンティティを含むアラートが確実に昇格されるようにします。他のユース ケースの中でも、Azure Sentinel はウォッチリストを忠実度の高いデータ ソースとして活用し、アラート疲れを軽減するために使用できます。たとえば、「許可」リストを作成して、通常はアラートをトリガーするタスクを実行するユーザーまたはデバイスのグループからのアラートを抑制し、無害なイベントがアラートになるのを防ぎます。

5. UEBA

ユーザーおよびエンティティの行動分析 (UEBA) は、Azure Sentinel にネイティブに組み込まれており、特権 ID の悪用、侵害されたエンティティ、データの流出、内部関係者による脅威の検出などのユース ケースを対象としています。 Azure Sentinel は、接続されているすべてのデータ ソースからログとアラートを収集し、それらを分析して、ピア グループと時間範囲にわたって組織のエンティティ (ユーザー、ホスト、IP アドレス、アプリケーションなど) のベースラインの動作プロファイルを構築します。 UEBA 機能により、SOC アナリストは、偽陽性だけでなく偽陰性も削減できるようになりました。 UEBA は、通常のアラート ルールに欠けがちなピアや組織からのコンテキストおよび行動情報を自動的に活用することで、これを実現します。以下の画像は、Azure Sentinel の UEBA がセキュリティ関連のデータのみに絞り込み、検出効率を向上させる方法を示しています。

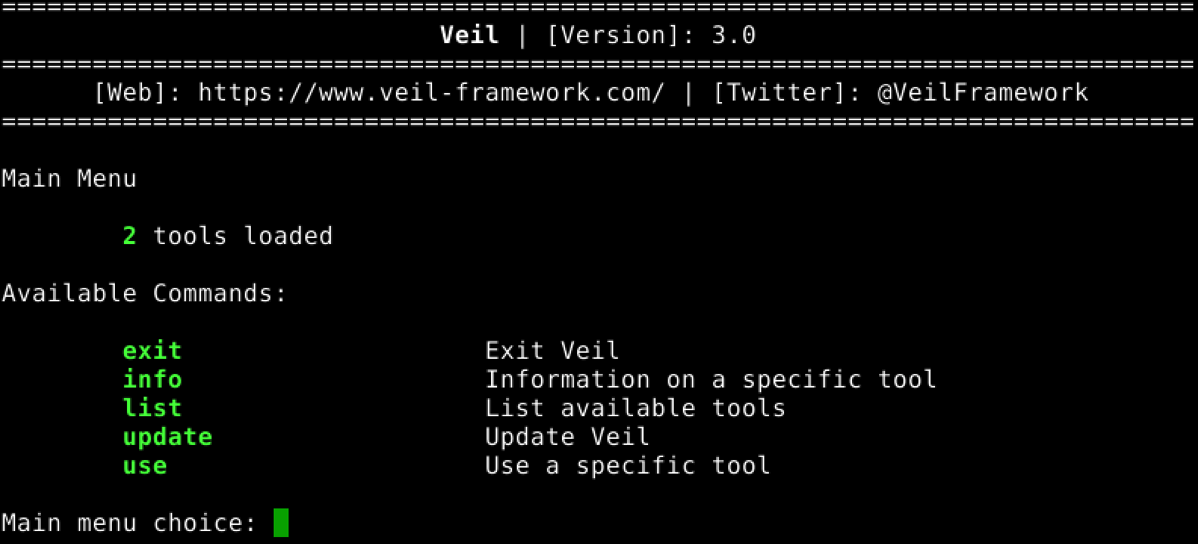

6. 自動化

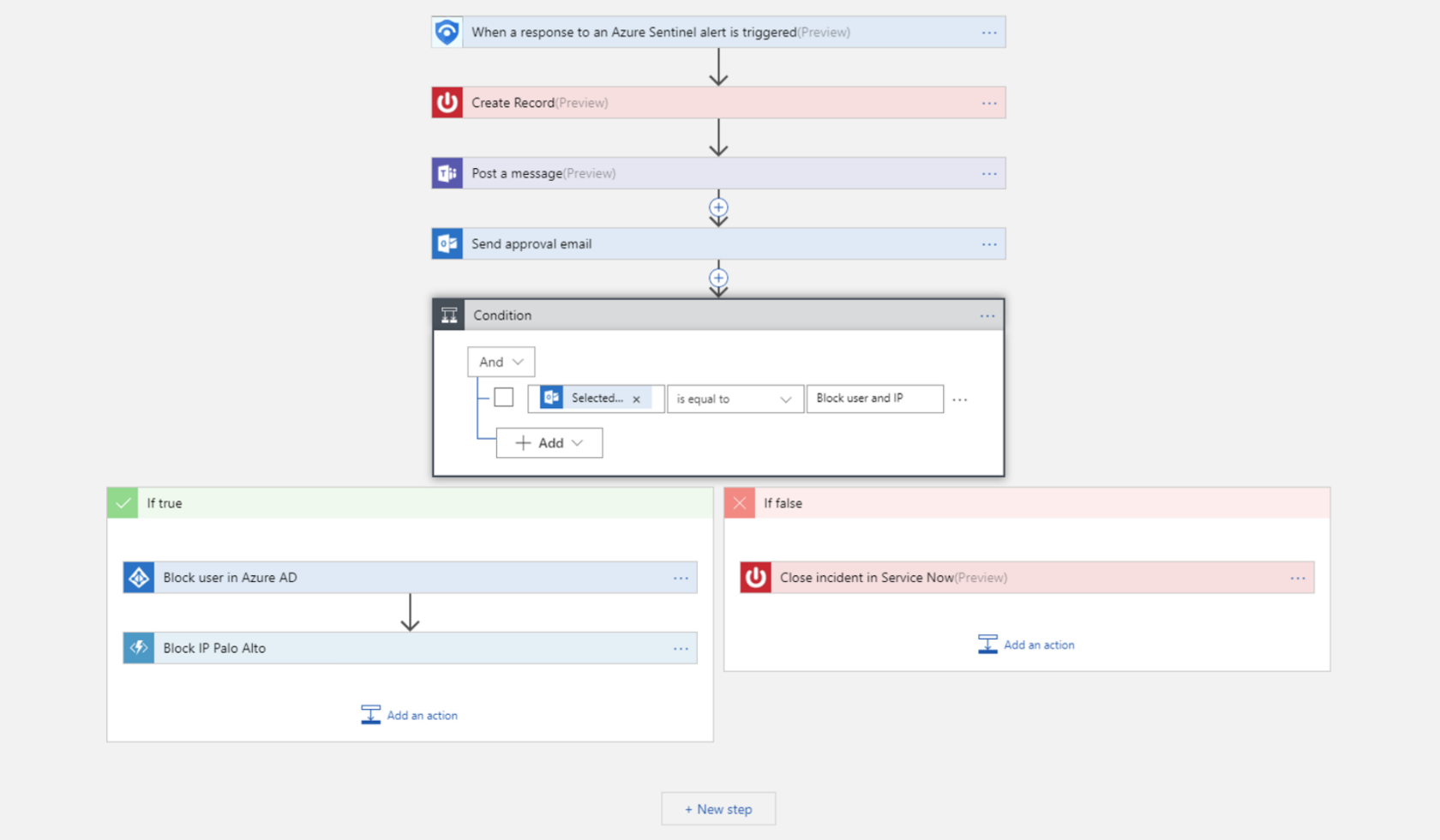

SOC の下位層は通常、アラートのトリアージを担当し、アラートをさらに調査する価値があるかどうかについて重要な決定を下す必要があります。人間の判断を必要としないよく知られたタスクの自動化が、アラート ノイズの低減という点で最も大きな影響を与える可能性があるのも、この時点です。 Azure Sentinel は、Azure にネイティブな Logic Apps を活用して、さまざまな複雑さのタスクを自動化するプレイブックを構築します。リアルタイムの自動化を使用すると、繰り返し発生する種類のアラートへの日常的な対応を完全に自動化することで、対応チームの作業負荷を大幅に削減できます。これにより、SOC チームは固有のアラート、パターンの分析、または脅威のハンティングにより集中できるようになります。以下は、ServiceNow でチケットを開き、承認者にメッセージを送信するセキュリティ プレイブックの例です。ボタンをクリックするだけで、悪意のある IP からのアクティビティが真陽性であることが確認された場合、その IP はファイアウォール レベルで自動的にブロックされ、ユーザーの ID は Azure Active Directory で無効になります。

概要

組織が SOC でのアラート疲労と誤検出を最小限に抑えるために使用できる 6 つの効果的な戦略を検討しました。脅威インテリジェンスを含む統合されたエコシステム全体で組み合わせると、Microsoft セキュリティ スイート、UEBA、自動化、および Azure プラットフォームと緊密に統合されたオーケストレーション機能と Azure Sentinel アラート ノイズを大幅に削減できます。さらに、Azure Sentinel は、アラートのグループ化や、調査のために優先順位が付けられたアラートを自動的に表示する直観的な調査グラフなどの機能を提供し、インシデントの調査時に自動化されたエキスパート ガイダンスも提供します。 Azure Sentinel と Microsoft Defender の機能を含む独自の SIEM および XDR ソリューションを脅威の防御と対応戦略に含めて、セキュリティ インフラストラクチャを簡素化しながら、検出率を大幅に高め、誤検知を減らします。

その他のリソース

- Microsoft Threat Protection は、組み込みのインテリジェンスと自動化により、攻撃の拡大を阻止し、エンタープライズ資産を自動修復します。

- Azure Sentinel は、何十億もの忠実度の低いシグナルに隠された本当の脅威を明らかにします。

- Microsoft は脅威インテリジェンスを使用して、脅威を保護、検出、対応します。

- チュートリアル: Azure Sentinel で自動化された脅威対応を設定します。

- お客様が Azure Sentinel で機械学習を使用してアラート疲れを大幅に軽減した方法。

- Azure Sentinel ウォッチリストを使用します。

- 新機能: プレビュー段階の Azure Sentinel User and Entity Behavior Analytics — Microsoft Tech Community

Microsoft セキュリティ ソリューションの詳細については、 当社の Web サイト を参照してください。 セキュリティ ブログをブックマークして、セキュリティに関する専門家の記事を入手してください。また、 @MSFTSecurityをフォローして、サイバーセキュリティに関する最新ニュースと更新情報を入手してください。

Sarah Young、Chi Nguyen、Ofer Shezaf、Rafik Gerges の意見に特に感謝します。

¹ ESG: セキュリティ分析と運用: 2019 年のクラウド コンピューティング時代の業界動向。

Comments