ドイツ連邦警察(BKA)は、2019年から2021年にかけてGandCrabとREvilランサムウェアの作戦のリーダーとして2人のロシア人を特定した。

BKAの開示によると、31歳のDaniil Maksimovich Shchukinと43歳のAnatoly Sergeevitsch Kravchukが“少なくとも2019年の初めから少なくとも2021年7月まで “2つのランサムウェアグループのリーダーとして活動していた。

シュチュキンは何年もの間、UNKN/UNKNOWNという呼び名に隠れ、サイバー犯罪フォーラムに投稿し、ランサムウェア活動の代表として発言していた。

ドイツ当局によると、シュチュキンとクラフチュクは、特に国内の企業を標的とした少なくとも130件の恐喝事件に参加していたという。

これらの攻撃の後、少なくとも25人の被害者がShchukinとその共謀者に220万ドルの身代金を支払い、彼らによる金銭的被害総額は4000万ドルを超えると推定されている。

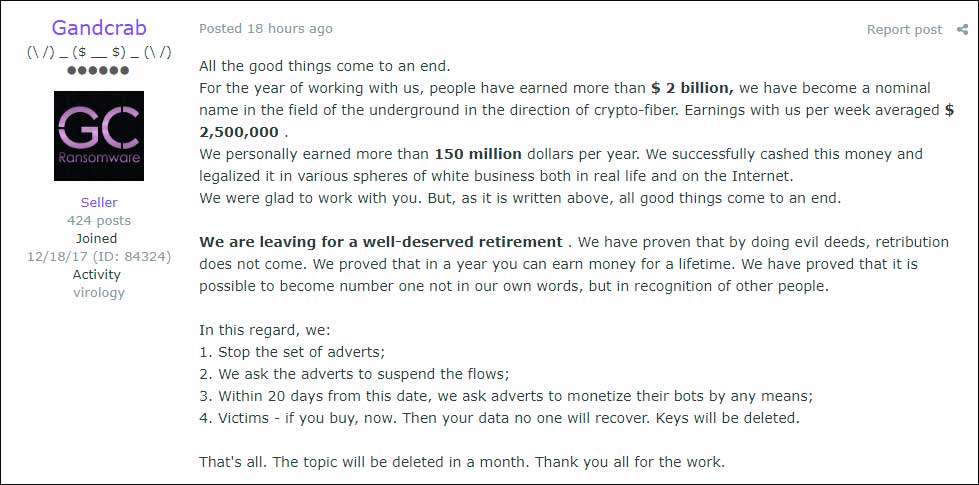

GandCrabは2018年初めに開始され、当時のリーダーは身代金の支払いで20億ドルを稼いだと主張した後、2019年6月に引退することを決めた。しかし、リーダーは1億5000万ドルを現金化し、合法的なビジネスに投資したと主張している。

ソースは こちら:

その後すぐに、REvilと呼ばれる新たなオペレーションが出現し、広告やサイバー犯罪者とのパートナーシップの構築を通じてGandCrabが確立したアフィリエイトモデルを踏襲しました。

Sodinokibiとしても知られるREvilは、すでに成功した戦術を学び、自分たちのオペレーションに適用し始めた以前のGandCrabアフィリエイトとオペレーターから形成されました。

REvilはその後、被害者に圧力をかけるために、公開リークサイトを追加し、データオークションを実行した。注目すべき被害者には、テキサス州の複数の地方自治体、コンピュータ大手のAcer、そして約1,500人のダウンストリーム被害者に影響を与えたKaseyaのサプライチェーン攻撃が含まれる。

Kaseyaの大規模なハッキングの後、REvilは2ヶ月の休暇を取り、その間に法執行機関は彼らのサーバーに侵入し、オペレーションを監視し始めた。

2022年1月中旬、ロシアは10人以上のREvilのメンバーを逮捕し、彼らはカード容疑での服役後、2025年に釈放された。

2021年のREvilの終焉後、ShchukinとKravchukのいずれかが他のランサムウェア作戦に参加したかどうかは不明である。

BKAは、ShchukinとKravchukは現在ロシアにいると考えており、彼らの居場所につながる可能性のある情報を共有するよう一般に呼びかけている。また、EUの最重要指名手配ポータルサイトにも関連エントリーが作成された。

警察は、2人の脅迫者を追跡し、裁判にかけるために、タトゥーの写真を含むいくつかの画像を共有した。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments