Webz.ioと Lunarcyber.comのCEO、Ran Gevaによって書かれた。

2026年、盗まれた認証情報はセキュリティの最優先事項である。重大なリスクと考えられているにもかかわらず、企業はいまだにチェックボックス・ソリューションや一般的なツールで問題を軽減しようとしている。

Webz.ioが提供するダークウェブ・モニタリング・プラットフォームであるLunarが委託した最近の調査によると、85%の組織が盗まれた認証情報を高リスクまたは非常に高リスクと位置付けており、62%がセキュリティの優先事項のトップ3に入っていると回答している。

同時に、私はLunarのコミュニティ・プラットフォームを使っている何十もの組織と話をしたが、彼らは私に、”我々はどこでもMFAを持っているので、カバーされている“とか、”我々のEDRとゼロ・トラスト・スタックはすでに従業員を保護している“といったことを言った。

彼らは、従業員が管理されていない自宅のデバイスから重要なSaaSサービスにログインした場合、EDRとゼロトラスト対策では保護できないことを理解していない。

盗まれた認証情報を時間内に検出できなかった場合の結果は、壊滅的なものになる可能性がある。IBMのCost of a Data Breach Reportによると、漏洩した認証情報を含む情報漏洩のコストは481万ドルから488万ドルである。

Lunar社が2025年だけで41.7億の漏洩した認証情報を観測したことを考えると、これらの攻撃の潜在的な世界的コストは驚異的である。これらのことは、もはや単純な侵害監視では不十分であることを意味している。

進化し続ける情報窃取者の脅威に対処するプログラム的な防御戦略を構築するには、企業の考え方の転換が必要である。

チェックボックス監視と汎用ソリューション使用の危険性

組織と話すとき、私はいつもLunarを導入する前にどのように情報窃取者の脅威を軽減したかを尋ねる。私が得る答えは同じパターンです:情報漏えいは深刻な問題であり、脅威を軽減するソリューションにリソースを割いた。

彼らが気づいていないのは、それらのソリューションが欠けていて、主に以下のようなものだったということだ:

-

情報窃盗犯ではなく、データ侵害に焦点を当てること。

-

ULPと非フォレンジック情報泥棒データ

-

高レイテンシーと古いデータソース

-

自動化、統合、調査機能がない

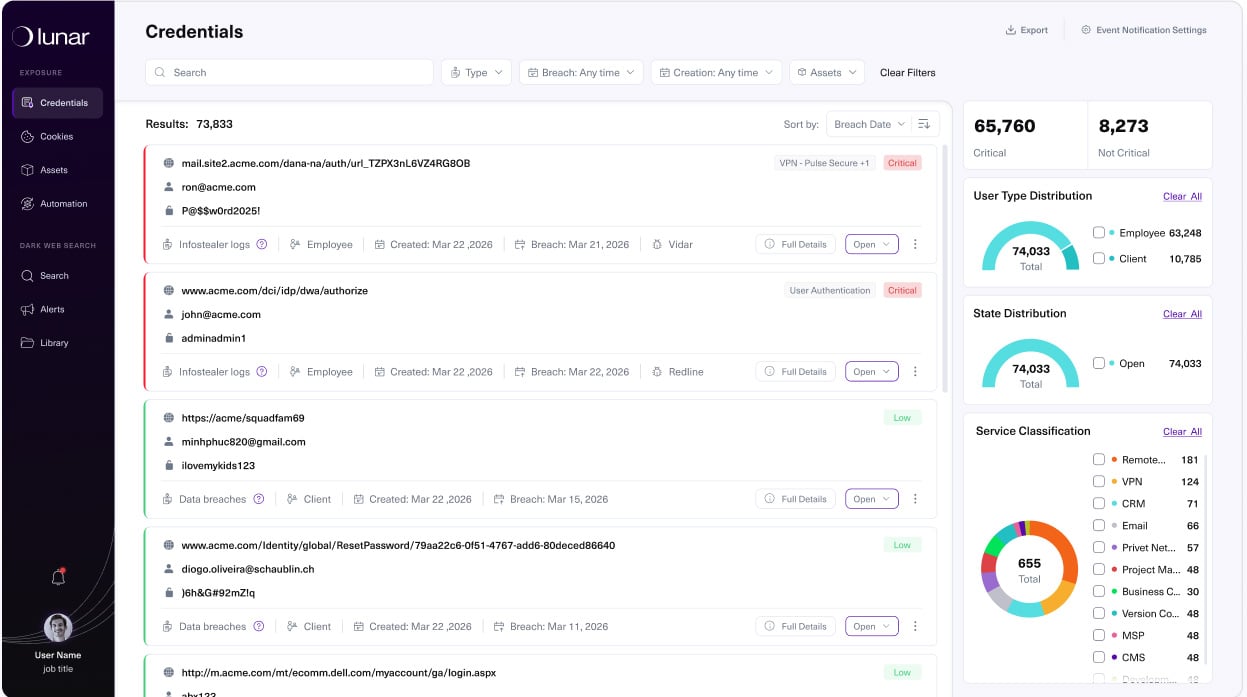

私たちの調査は、この問題がいかに深刻であるかを明らかにしています。当社が調査した企業のうち、専用のクレデンシャル・モニタリング・ソリューションを使用しているのはわずか32%で、17%はまったくツールを使用していません。

一方、60%以上の組織が、暴露されたクレデンシャルを毎月チェックしているか、めったにチェックしていないか、まったくチェックしていません。

私たちは、これらのソリューションがどのように機能するかを実際に見てきました。新しい組織がLunarを導入する際、多くの組織は、以前のツールでは情報漏えいが起こったことはわかったが、それがどのように起こったかを適切に調査するツールがなかったことに気づき、ショックを受ける。

侵害されたアカウント、感染したデバイス、影響を受けた可能性のあるSaaSアプリ、盗まれたセッションクッキーはもちろんのこと、フォレンジックの詳細は単にそこにありませんでした。

チェックボックスアプローチは、セキュリティが全くないよりはましですが、企業が情報泥棒の脅威をうまく軽減するために必要なフォレンジックの詳細を提供することはほとんどありません。では、何が業務拡大の妨げになっているのだろうか?

a.fl_button { background-color:#border:1px solid #3b59aa; color:#text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; margin:4px 2px; cursor: pointer; padding:12px 28px; } .fl_ad { background-color:#width: 95%; margin: 15px auto 15px auto; border-radius: 8px; border:1px solid #d6ddee; box-shadow: 2px 2px #728cb8; min-height: 200px; display: flex; align-items: center; } .fl_lef>a>img { margin-top: 0px !important; } .fl_rig>p { font-size: 16px; } .grad-text { background-image: linear-gradient(45deg, var(–dawn-red), var(–iris)54%, var(–aqua)); -webkit-text-fill-color: transparent; -webkit-background-clip: text; background-clip: text; } .fl_rig h2 { font-size: 18px!important; font-weight: 700; color:color: #333; line-height: 24px; font-family:font-family: Georgia, times new roman, Times, serif; display: block; text-align: left; margin-top: 0; } .fl_lef { display: inline-block; min-height: 150px; width: 25%; padding:10px 0 10px 10px; } .fl_rig { padding:10px; display: inline-block; min-height: 150px; width: 100%; vertical-align: top; } .fl_lef>a>img { border-radius: 8px; } .cz-news-title-right-area ul { padding-left: 0px; } @media screen and (max-width: 1200px) { .fl_ad { min-height: 184px; } .fl_rig>p { margin: 10p10px; } .fl_rig { padding:0 10px 10px 10px; width: 100%; } } @media screen and (max-width: 400px) { .cz-story-navigation ul li:first-child { padding-left: 6px; } .cz-story-navigation ul li:last-child { padding-right: 6px; } } }.

Lunarによる無料の侵害およびインフォステーラー・モニタリング

あなたの会社の認証情報とセッションクッキーがすでに公開されている場所を確認します。

Lunarは、あなたのドメインの侵害とインフォステーラーログを継続的に監視し、無料のエンタープライズグレードのダッシュボードで実用的な露出を表示します。

インフォステーラーの脅威は企業が考えるよりはるかに大きい

ここで、インフォステーラーのパラドックスが私たちの会話に登場します。暴露されたクレデンシャルの危険性については誰もが知っていますが、予算の優先順位をつけなかったり、単にどのようなソリューションが問題をうまく軽減できるかを知らなかったりします。

さらに、クレデンシャル盗難が実際にどの程度蔓延しているのか、どのような環境をターゲットにしているのか、どのような情報にアクセスできるのか、必ずしも理解していない。

私たちは、2025年に収集した41.7億件の漏洩したクレデンシャルの記録から、インフォステーラーのログ、ステーラー由来のコンボリスト、マーケットプレイス、Telegramチャンネルを分析しました。LummaC2、Rhadamanthys、Vidar、Acreedなどの情報窃取者は、成熟した環境であっても、常に企業の監視をすり抜けていました。

また、Lunarの新規ユーザーの多くは、macOSはWindowsよりも安全だと思っていたが、Atomic macOS Stealer (AMOS)、Odyssey、MacSync、MioLab、Atlasのようなファミリーについて聞いてショックを受けた。

また、単純なユーザー名とパスワードのペアをはるかに超える、情報窃取者が流出させるデータに関する認識の問題もある。最近の情報窃取者は、サブスクリプション層、ダッシュボード、およびクッキー、セッショントークン、および SaaS アクセスを大規模にハーベスティングするように調整されたドキュメントを備えた本格的な製品として販売されているため、組織は現在、追いつき、ネットワークを保護するために急いでいます。

脅威行為者にとって、セッションクッキーは単にアクセスを提供するだけではありません。パスワードのプロンプトも MFA チャレンジもなく、標準的な認証ログにも明らかな痕跡がないことがよくあります。

パスワードのプロンプトもなく、MFAチャレンジもなく、標準的な認証ログにも明らかな痕跡が残らないことが多い。

典型的なインフォステーラー攻撃とはどのようなものか?

情報窃取者攻撃がどのようなものか、なぜチェックボックス・セキュリティが有効でないのかについて話すとき、私たちはしばしばそれを次のようなプロセスに分けます:

-

ターゲットが感染する: 被害者のデバイスは、ゼロデイ・エクスプロイト、ClickFixキャンペーン、不正なブラウザ拡張機能、未検証または海賊版のソフトウェア、ゲームMOD、悪意のあるオープンソースプロジェクトなどのベクターを通じて配信されるインフォステーラーによって侵害される。

-

認証情報の流出 サードパーティポータルからのものも含め、ブラウザからログインやクッキーを抽出し、マルウェアの運営者に送り返します。

-

クレデンシャルがバンドルされ、販売される: 盗まれた認証情報はログにバンドルされ、アンダーグラウンド・マーケットやプライベート・チャネルで販売されます。

-

攻撃者が企業ネットワークにアクセスログを購入した攻撃者は、有効なセッショントークンを使用して、サードパーティのポータルを含むターゲットネットワークにアクセスします。

この一連の流れは、数時間で完了します。一方、私たちが話を聞いた組織の多くは、クレデンシャル・チェックを月に1回実行するか、古いデータに頼っています。

レガシー・モニタリング・ツールに何かが表示される頃には、攻撃者は好きなデータを探索し、流出させるのに十分な時間があった。

成熟した侵害監視プログラムの開発

成熟した侵害監視プログラムに切り替えた組織は、ステラーログ、Telegramグループ、マーケットプレイスなどのチャネルから情報を収集するために必要なツールを手に入れることができます。その場限りのチェックに頼るのではなく、3つの実用的な機能に焦点を当てている:

-

主要なソース(情報漏えい、ステラーログ、コンボリスト、マーケットプレイス、関連チャネル)の継続的なモニタリングと正規化により、セキュリティチームが情報漏えいのエクスポージャーを明確かつ重複なく把握できるようにする。

-

誤検知やノイズを削減し、アナリストが実際に重要なアイデンティティやセッションに時間を割けるようにする、的を絞った自動化。

-

既存のセキュリティおよびアイデンティティ・スタック(SIEM、SOAR、IDP)への統合により、暴露が確認されるとすぐにプレイブックをエンドツーエンドで実行し、認証情報のリセット、セッションの無効化、アカウントのブロックを行います。

Lunarのユーザーの間では、この方法を正しく理解することで、考え方が明らかに変化しています。彼らは、無関係なツールを使って侵害の監視を管理する代わりに、情報泥棒の脅威を独自のドメインとして扱い、所有権、メトリクス、プレイブックを完備しています。

これはすべて、Lunarの中核的な使命に戻るものです。予算に関係なく、あらゆる組織に無料の侵害監視ソリューションを提供し、漏洩した認証情報、情報窃取者、セッションクッキーをエンタープライズグレードでカバーすることです。

当社の理念は、侵害されたクレデンシャルの充実したインテリジェンスをオープンに提供し、組織が真の可視性と回復力を取り戻せるようにすることです。

2026年の侵害監視の再定義

経験豊富で知識豊富なセキュリティ・チームでさえ、侵害監視のパラドックスに陥る可能性があります。脅威を知っていながら、毎月のチェック、MFA、EDRで十分であるかのように振る舞っているのです。しかし、2026年、情報窃盗犯は、チェックボックス型のモニタリング・ソリューションでは対応できないスピードと規模で動き出します。

侵害監視を単発の製品ではなく、必須のプログラムとして扱うことで、侵害されたクレデンシャルがどこに出現しようとも、それを表示するために必要な可視性、それらの暴露が何を意味するかを理解するためのコンテキスト、攻撃が検出されたときに自動的に対応するためのプレイブックを企業に提供することができます。

Lunarがどのようにあなたの組織の漏洩した認証情報を見つけるのに役立つかを見るには、無料アクセスにサインアップしてください。

Lunarがスポンサーとなり、執筆しました。

Comments