業界を超えたランサムウェアの実社会への影響

2026年2月、ミシシッピ大学医療センター(UMMC) ( )がランサムウェア攻撃の犠牲になった。この事件により、35の診療所と200以上の遠隔医療サイトにおいてEpic電子カルテシステム がオフラインとなり、化学療法の予約のキャンセルや緊急性のない手術の延期を余儀なくされた。医療スタッフは紙ベースのワークフローに戻すことを要求され、無数の患者がその結果を背負うことになった。

UMMCは孤立したケースではない。最近のデータによると、米国の医療機関の93%が2025年に少なくとも1回のサイバー攻撃を経験しており、回答者の72%が少なくとも1回のインシデントが直接患者治療に支障をきたしたと報告している。

製造業や金融業も同様に危険にさらされている。2026年2月、決済処理ネットワークBridgePayはランサムウェア攻撃を受け、同社のAPI、仮想端末、決済ページ 、完全にオフラインになった。全産業にわたり、2025年に公表されたランサムウェア攻撃は前年比49%急増し、確認されたインシデントは1,174件に達した。

病院が治療を中止し、金融機関が取引を凍結し、製造業が生産ラインを停止する中、ランサムウェアは目に見える業務上の影響をもたらす直接的なビジネスリスクとしての地位を確固たるものにしている。

ランサムウェアの進化二重の恐喝

初期のランサムウェアは、システムに侵入してファイルを暗号化し、復号鍵と引き換えに支払いを要求するという、単純な前提で動作していました。組織が身代金を支払うのではなく、バックアップから復元することでこの戦術に対抗し始めると、脅威当事者はより有利なモデルである二重の恐喝を開発することで対抗しました。

二重の恐喝攻撃では、標的のシステムを暗号化する前に、まず敵が患者記録や請求データなどの機密ファイルを流出させます。被害者はその後、復号鍵を受け取るために金を払うか、盗まれたデータの公開に直面するかという2つの面で圧力をかけられます。

このモデルでは、バックアップだけでは不十分である。攻撃者はすでにデータを所有しているため、身代金の支払いを拒否すると、機密ファイルが一般に公開され、企業は大きなビジネス損失と規制上の影響にさらされることになります。

攻撃者が被害組織の顧客やパートナーに直接接触し、さらなる圧力をかける手口である三重の恐喝事件も増加しており、脅威の状況はエスカレートし続けています。

2025年現在、124の活発なランサムウェア・グループが 、そのうち73は新たに出現したものである。

AIを搭載したツールの普及により、サイバー犯罪への参入障壁が下がり、ランサムウェアの機能は洗練されていない行為者にもますますアクセスしやすくなっている。

a.fl_button { background-color:#border:1px solid #3b59aa; color:color: #FFF; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; margin:4px 2px; cursor: pointer; padding:12px 28px; } .fl_ad { background-color:#width: 95%; margin: 15px auto 15px auto; border-radius: 8px; border:1px solid #d6ddee; box-shadow: 2px 2px #728cb8; min-height: 200px; display: flex; align-items: center; } .fl_lef>a>img { margin-top: 0px !important; } .fl_rig>p { font-size: 16px; } .grad-text { background-image: linear-gradient(45deg, var(–dawn-red), var(–iris)54%, var(–aqua)); -webkit-text-fill-color: transparent; -webkit-background-clip: text; background-clip: text; } .fl_rig h2 { font-size: 18px!important; font-weight: 700; color:color: #333; line-height: 24px; font-family:font-family: Georgia, times new roman, Times, serif; display: block; text-align: left; margin-top: 0; } .fl_lef { display: inline-block; min-height: 150px; width: 25%; padding:10px 0 10px 10px; } .fl_rig { padding:10px; display: inline-block; min-height: 150px; width: 100%; vertical-align: top; } .fl_lef>a>img { border-radius: 8px; } .cz-news-title-right-area ul { padding-left: 0px; } @media screen and (max-width: 1200px) { .fl_ad { min-height: 184px; } .fl_rig>p { margin: 10p10px; } .fl_rig { padding:0 10px 10px 10px; width: 100%; } } @media screen and (max-width: 400px) { .cz-story-navigation ul li:first-child { padding-left: 6px; } .cz-story-navigation ul li:last-child { padding-right: 6px; } } }.

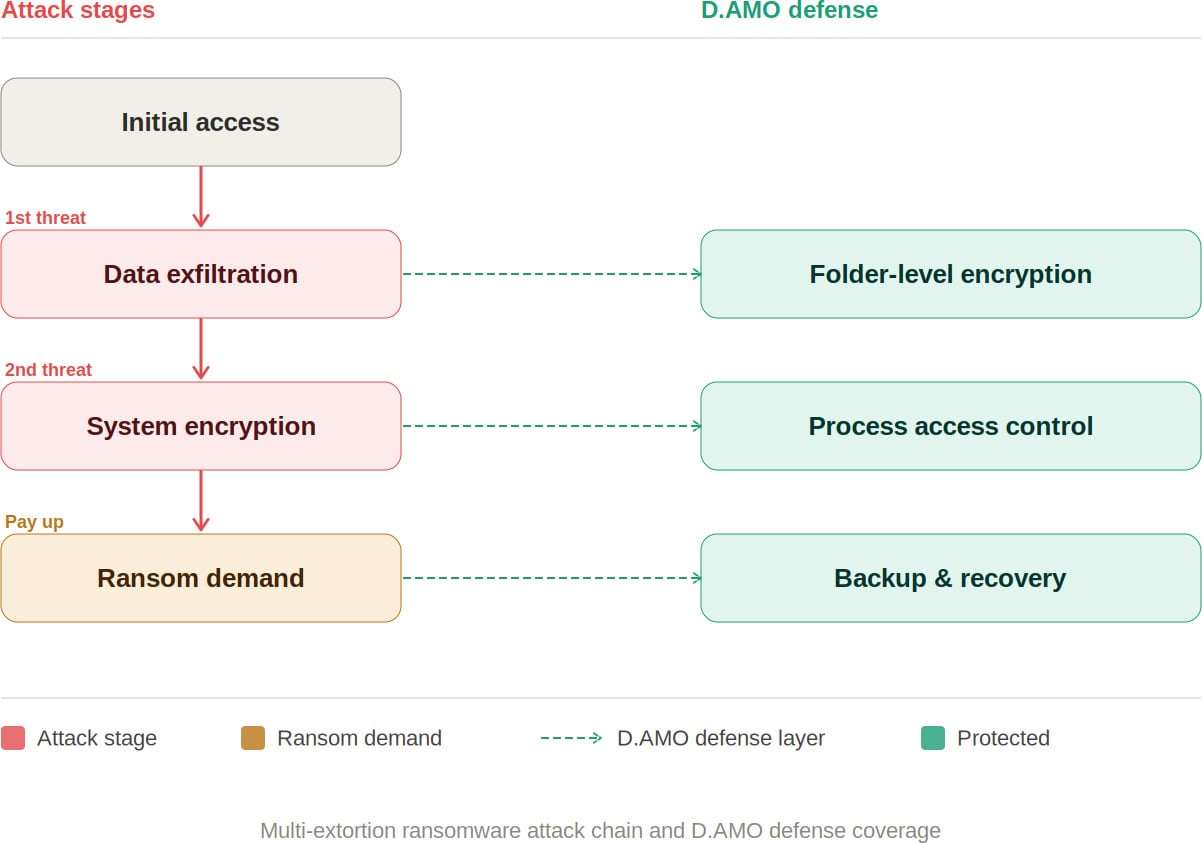

マルチエクステーションの脅威に対する防御アーキテクチャ

マルチエクストーション型ランサムウェアの台頭は、従来の防御戦略の前提を根本的に変えます。境界ベースの防御だけではもはや十分ではありません。

組織には、侵入後にデータが武器化されないようにデータを保護するセキュリティ態勢が必要です。つまり、流出したデータを読み取り不能にし、ランサムウェアがそもそもファイルにアクセスできないようにブロックし、攻撃が成功した場合でも迅速な復旧を可能にします。

D.AMO:ランサムウェア攻撃のあらゆる段階をブロック

Penta Securityによって開発されたD.AMOは、マルチエクステーションのランサムウェア攻撃のあらゆる段階に対応するように設計された暗号化ベースのデータ保護プラットフォームです。D.AMOは、オンプレミスおよびクラウド環境において、 暗号化、アクセス制御、バックアップリカバリを統合して提供します。

D.AMOは、ファイル暗号化とプロセスベースのアクセス制御技術を適用することで、サーバーやPCに保存された重要なデータを保護し、強固なアクセス強制によって悪意のあるプログラムから機密情報を守ります。D.AMOの主な機能は以下の通りです:

フォルダレベルのファイル暗号化

D.AMO KEは、管理者が指定したフォルダ内のすべてのファイルをOSレベルで暗号化します。ソースコードを変更することなくインストーラ経由で導入可能で、カーネルレベルの暗号化技術を使用して動作するため、ユーザーエクスペリエンスを損なうことなく、既存のシステム上で高速かつ安全な暗号化を実現します。

暗号化ポリシーはフォルダレベルで適用されるため、最小限の運用オーバーヘッドで一貫した保護が保証されます。攻撃者が機密データを流出させた場合でも、ファイルは暗号化されたままであるため、二重の恐喝の核心であるデータ流出の脅威を排除することができます。

アクセス制御

D.AMO KEは、プロセスやOSユーザに対する厳格なアクセス制御を実施し、明示的に許可されたアクセスのみを許可します。ランサムウェアやその他の悪意のあるアプリケーションは、暗号化されたフォルダへのアクセスを自動的にブロックし、不正なファイル操作を防止します。

ブロックされたすべてのアクティビティは監査ログ機能によって記録され、D.AMO Control Centerを介して一元的に確認することができます。

バックアップとリカバリー

攻撃が成功した場合でも、組織は独自に管理されたリカバリシステムを通じて業務を再開することができます。D.AMOを導入することで、バックアップからの復元が可能になり、脅威行為者との復号化キー交渉への依存度を大幅に減らすことができます。

マルチエクストラクションの手口が一般的になるにつれ、攻撃者が悪用しようとするデータを無力化することが戦略的な優先事項となっています。組織は、流出したデータを読み取り不能にし、ランサムウェアによるファイルへのアクセスを防ぎ、インシデント発生時に迅速に復旧する能力を必要としています。

D.AMOは、単一の統合プラットフォームでランサムウェア攻撃の各段階に対応し、暗号化、プロセスベースのアクセス制御、バックアップ・リカバリを統合防御ラインに統合します。

もっと詳しく知りたいですか? D.AMO データ シートを ダウンロードしてください。

Penta Securityがスポンサーとなり、執筆しました。

Comments