研究者は、悪意のあるトラフィックをルーティングするために使用される家庭用プロキシは、攻撃者と正当なユーザーの明確な区別がないため、IPレピュテーションシステムにとって大きな問題であると警告している。

これは、家庭用プロキシがあまりに短命であったり、関与していなかったり、体系的にローテーションされているため、防御システムが時間内にプロキシをカタログ化できないために発生する。

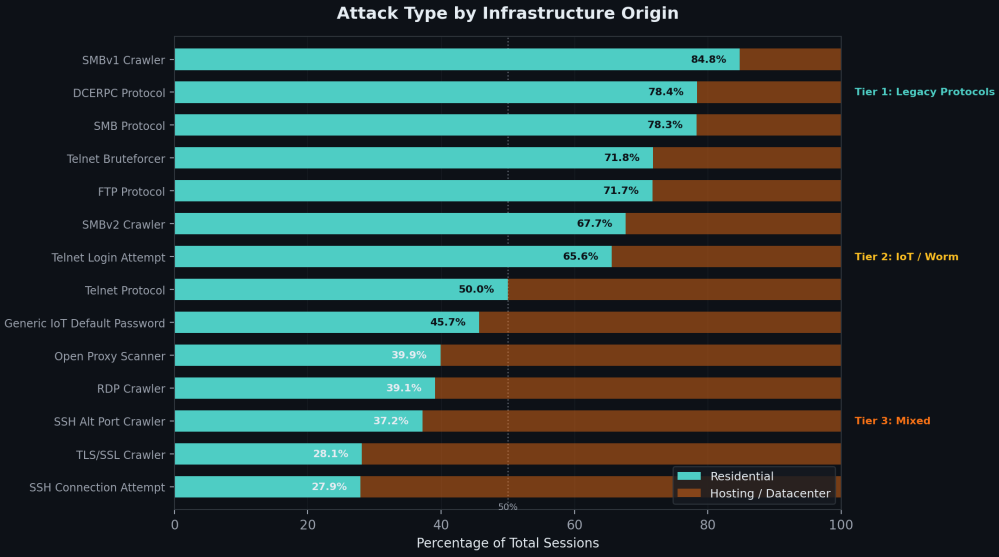

サイバーセキュリティ・インテリジェンス・プラットフォームのGreyNoiseは、3ヶ月間にエッジを標的とした40億の悪意のあるセッションの膨大なデータセットとIPInfo.ioのデータを調査した結果、このことを突き止めた。

これらのセッションのおよそ39%は、家庭用プロキシの一部であるホームネットワークから発信されているようですが、その78%はレピュテーションフィードからは見えません。

「このデータは、ネットワーク防御の中核となる仮定、つまりトラフィックがどこから来るかによって攻撃者と正当なユーザーを見分けることができるという仮定に挑戦するパターンを明らかにしています」とGreyNoise社は説明している。

同社によると、ほとんどの家庭用IPは1度か2度使用された後に消滅し、攻撃者は他のIPと交換しながら、レピュテーションシステムがフラグを立てないレベルのペースを維持している。

住居用IPの約89.7%は1ヶ月未満しか悪意のあるオペレーションに使用されず、2ヶ月は8.7%、3ヶ月は1.6%しか使用されない。

研究者によると、より長く存続しているIPは、SSHに特化していたり、LinuxのTCPスタックを使用していたりと、特殊性を持っているようです。

GreyNoiseのデータによると、攻撃に参加している家庭用IPは683のインターネット・サービス・プロバイダーに属している。

ステルス性のもう1つの理由は、主にネットワークのスキャンと偵察に使用され、実際のエクスプロイトに関与しているのはわずか0.1%に過ぎないことだと研究者は述べている。

わずかな割合(1.3%)が企業向けVPNのログインページを標的としており、一部の限られたケースでは家庭用IPもパストラバーサルやクレデンシャルスタッフィングに関与していた。

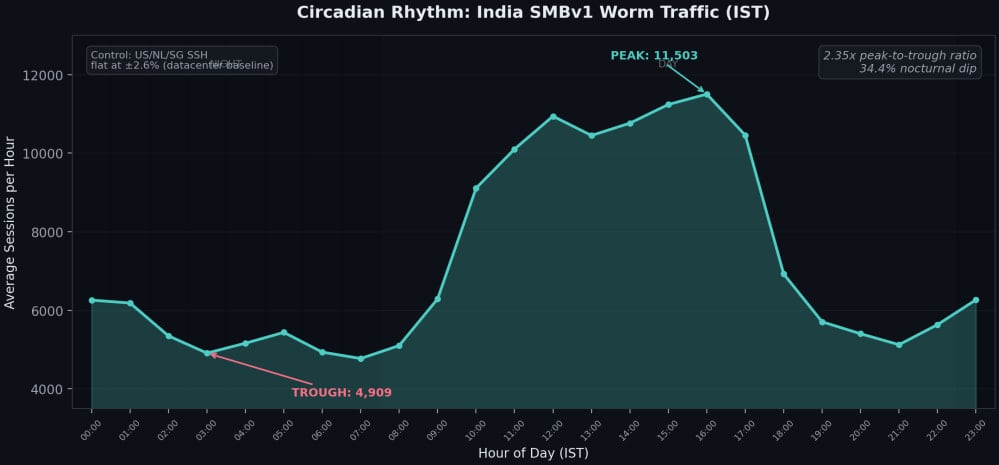

家庭用プロキシの発信元について、GreyNoiseは、中国、インド、ブラジルが主な原因であり、IPからのトラフィックは人間の睡眠パターンに従い、ほとんどの人がデバイスの電源を切る夜間に3分の1に減少すると述べている。

Source:グレイノイズ

研究者らは、住宅用プロキシのトラフィックは、2つの異なる、重複しないエコシステムによって生成されると報告している:IoTボットネットと感染コンピュータである。

後者の場合、プロキシは無料VPN、広告ブロッカー、および同様のアプリに含まれるSDKから生成され、ユーザーデバイスを帯域幅販売スキームに登録します。

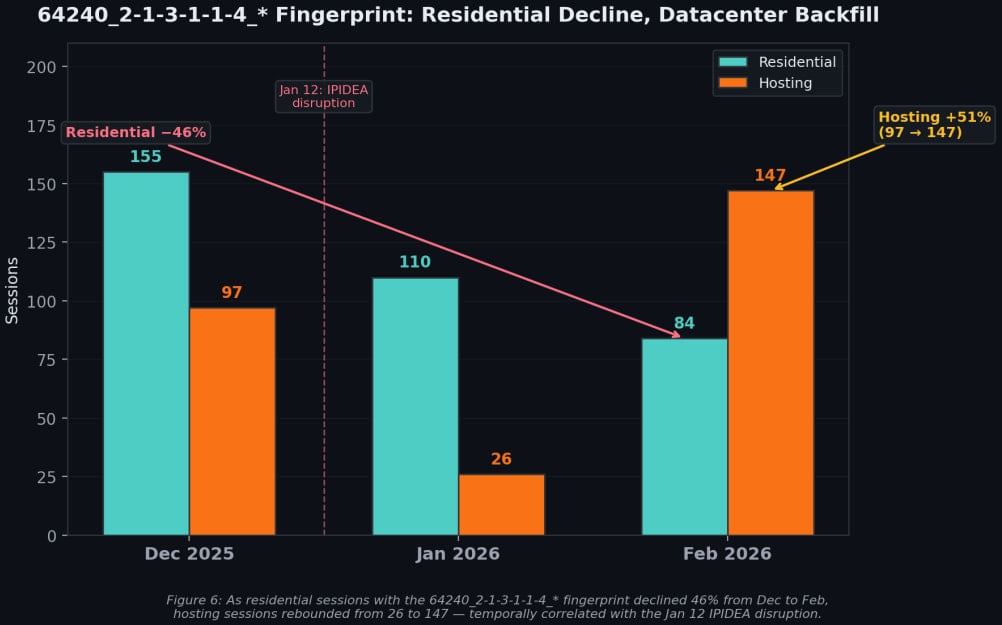

GreyNoiseはまた、最近Google Threat Intelligence Group(GTIG)とパートナーによって妨害された世界最大級の家庭用プロキシネットワークであるIPIDEAを例に、これらのネットワークの回復力を強調している。

IPIDEAは、最近Google Threat Intelligence Group (GTIG)とパートナーによって破壊された。この破壊によって、IPIDEAのプロキシプールは約40%減少したが、その後の期間、データセンターのトラフィックは増加した。

出典:GreyNoise:グレイノイズ

GreyNoiseによると、住宅用プロキシ回避戦術では、主要なシグナルとしてのIPレピュテーションを放棄し、代わりに行動に焦点を当てる必要があるという。

研究者は、住宅用IPのローテーションからの逐次プロービングを検出し、ISPスペースからSMBのような明らかに不正なプロトコルをブロックし、IPローテーションを生き残るデバイスのフィンガープリントを追跡することを提案している。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストは、パスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments