インターネット上の脅威を監視する非営利団体Shadowserverは、重大なリモート・コード実行(RCE)の脆弱性を悪用した攻撃が続く中、14,000を超えるBIG-IP APMインスタンスがオンラインで公開されていることを発見した。

BIG-IP APM(Access Policy Managerの略)は、管理者が組織のネットワーク、クラウド、アプリケーション、およびアプリケーション・プログラミング・インターフェース(API)へのアクセスを保護できるように設計されたF5の集中型アクセス管理プロキシ・ソリューションです。

この5ヶ月前の欠陥(CVE-2025-53521として追跡)は、サービス拒否(DoS)の脆弱性として10月に公開され、週末にRCEバグとして再分類されました。

「2026年3月に得られた新しい情報により、元の脆弱性はRCEに再分類されました。元の CVE の修正は、修正されたバージョンで RCE に対処するよう検証されています。この脆弱性は、脆弱性のある BIG-IP のバージョンで悪用されていることがわかりました」と、F5 は日曜日のアドバイザリ更新で警告しています。

特権を持たない攻撃者がこのセキュリティ問題を悪用し、仮想サーバ上でアクセスポリシーが設定されたパッチ未適用の BIG-IP APM システム上でリモートでコードを実行されています。

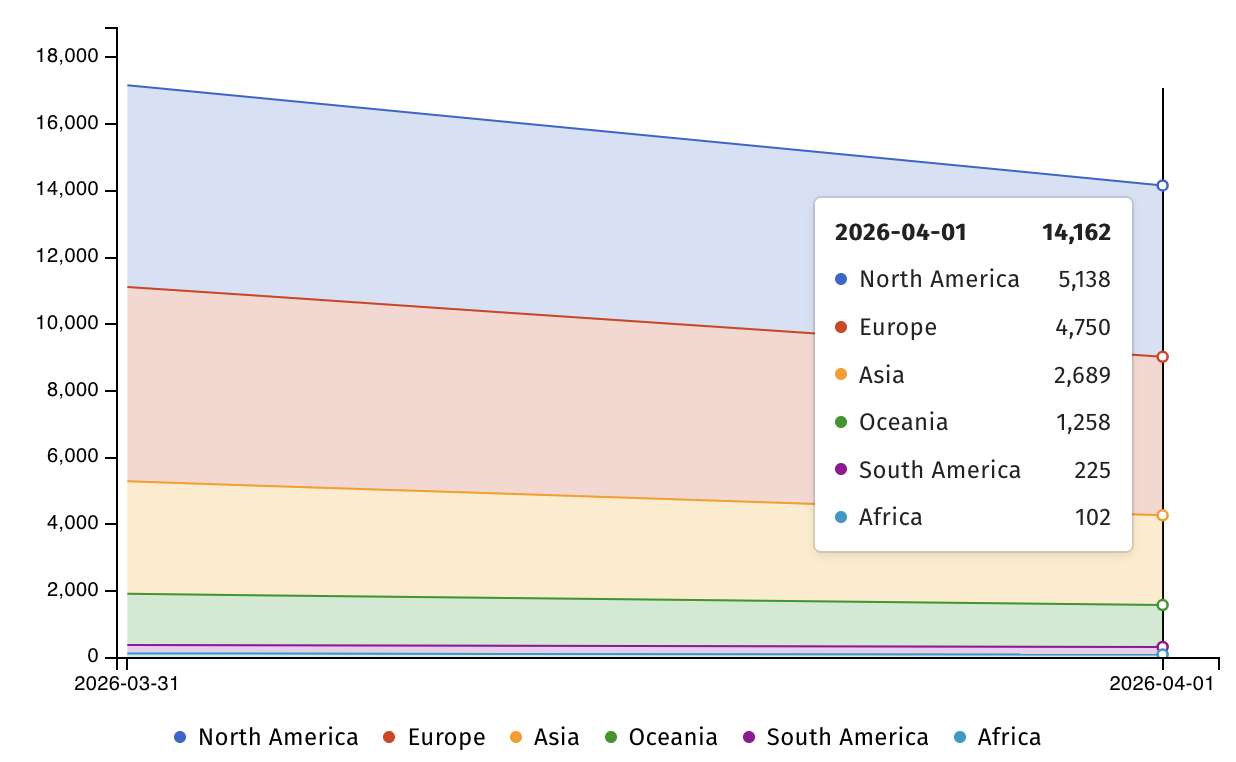

インターネット上に公開されているBIG-IP APMインスタンスのうち、脆弱な構成を持つインスタンスの数に関する情報はありませんが、インターネット脅威監視の非営利団体Shadowserverは水曜日に、現在BIG-IP APMのフィンガープリントを持つ17,100以上のIPを追跡していると述べています。

Shadowserverのデータによると、14,000以上のBIG-IP APMシステムがCVE-2025-53521の攻撃にさらされています。

F5 はまた、公表された侵害の指標(IOC)を共有し、BIG-IP デバイスのディスク、ログ、および端末の履歴をチェックして、悪意のある活動の兆候を確認するよう防御者に助言しています。また、侵害の証拠を検出した後に取るべき対策(影響を受けたシステムをゼロから再構築することを含む)についてのガイダンスも提供しています。

「システムが侵害された正確な時期が不明な場合、ユーザ構成セット(UCS)のバックアップは、侵害が発生した後に作成された可能性があります。

「F5では、侵害されたシステムのUCSファイルには永続的なマルウェアが含まれている可能性があるため、既知の正常なソースから設定を再構築することを強く推奨しています。

F5社は、フォーチュン500のテクノロジー大手として、サイバーセキュリティ、アプリケーション・デリバリ・ネットワーキング(ADN)、およびその他のサービスを、フォーチュン50の48社を含む23,000社以上の顧客に提供しています。

近年、BIG-IPの脆弱性は、企業ネットワークへの侵入、デバイスのハイジャック、データ消去マルウェアの展開、内部サーバーのマッピング、機密データの窃取を目的とした国家およびサイバー犯罪の脅威グループによって狙われています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストはパスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments