EvilTokensと呼ばれる新しい悪意のあるキットは、デバイスコードのフィッシング機能を統合し、攻撃者がMicrosoftアカウントを乗っ取り、ビジネスメール侵害攻撃のための高度な機能を提供することを可能にする。

このキットはTelegramを通じてサイバー犯罪者に販売され、継続的に開発されており、作者はGmailとOktaのフィッシングページのサポートを拡張する予定であると述べている。

デバイスコードフィッシング攻撃は、OAuth 2.0のデバイス認証フローを悪用するもので、攻撃者は所有者を騙して悪意のあるデバイスを認証させることで、被害者のアカウントにアクセスする。

この手法は十分に文書化されており、Storm-237、UTA032、UTA0355、UNK_AcademicFlare、TA2723[1、2、3]として追跡されているロシアのグループや、データ強奪グループShinyHuntersなど、様々な脅威アクターによって使用されています。

EvilTokensの攻撃

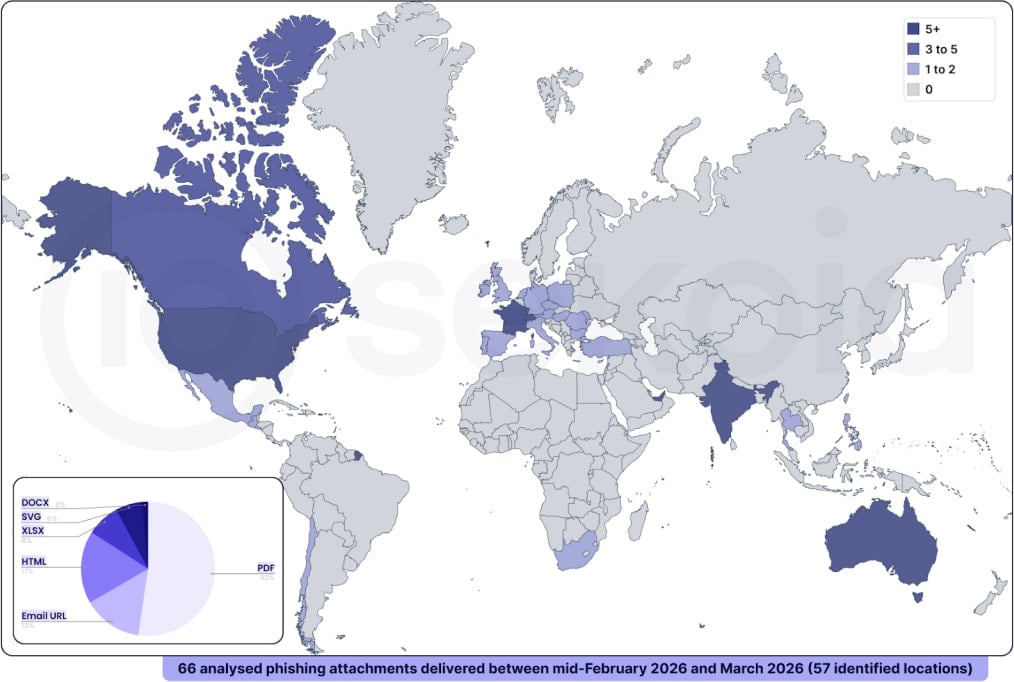

脅威検知・対応企業であるSekoiaの研究者は、被害者がQRコードまたはEvilTokensフィッシングテンプレートへのハイパーリンクを含む文書(PDF、HTML、DOCX、XLSX、またはSVG)を含む電子メールを受信するEvilTokens攻撃を観測しました。

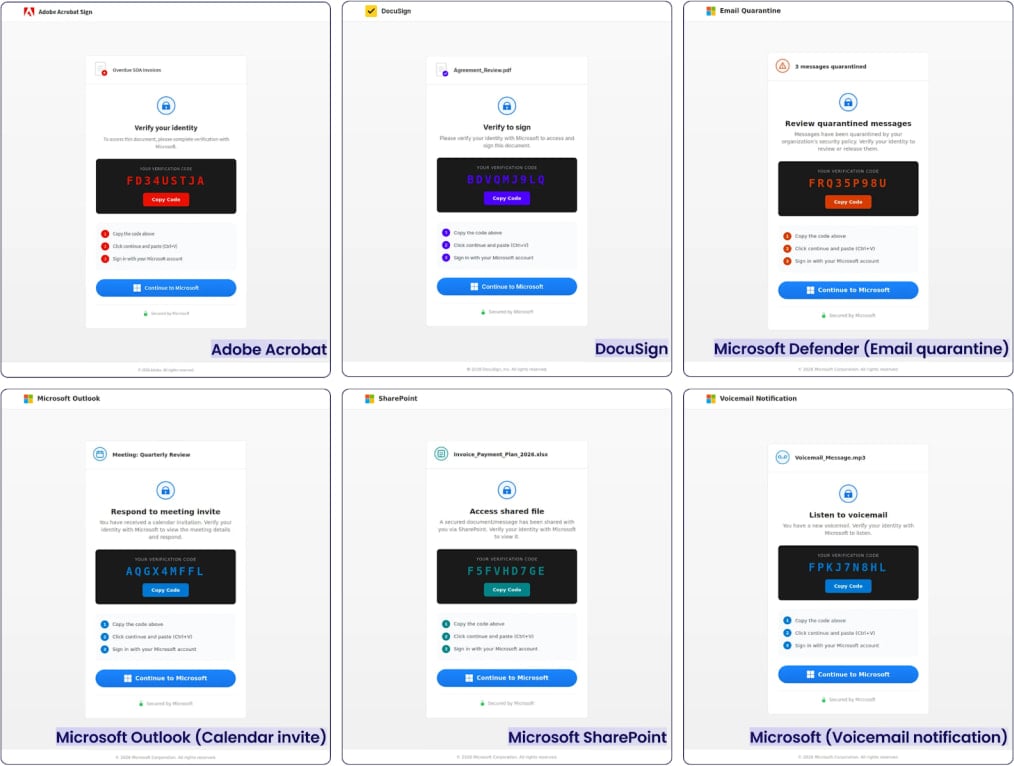

これらのルアーは、財務文書、会議の招待状、物流や発注書、給与支払通知、DocuSignやSharePointのようなサービスを介した共有文書など、合法的なビジネスコンテンツを装い、多くの場合、財務、人事、物流、営業などの職務に従事する従業員向けに作られています。

の様々なフィッシング・テンプレート:セコイア

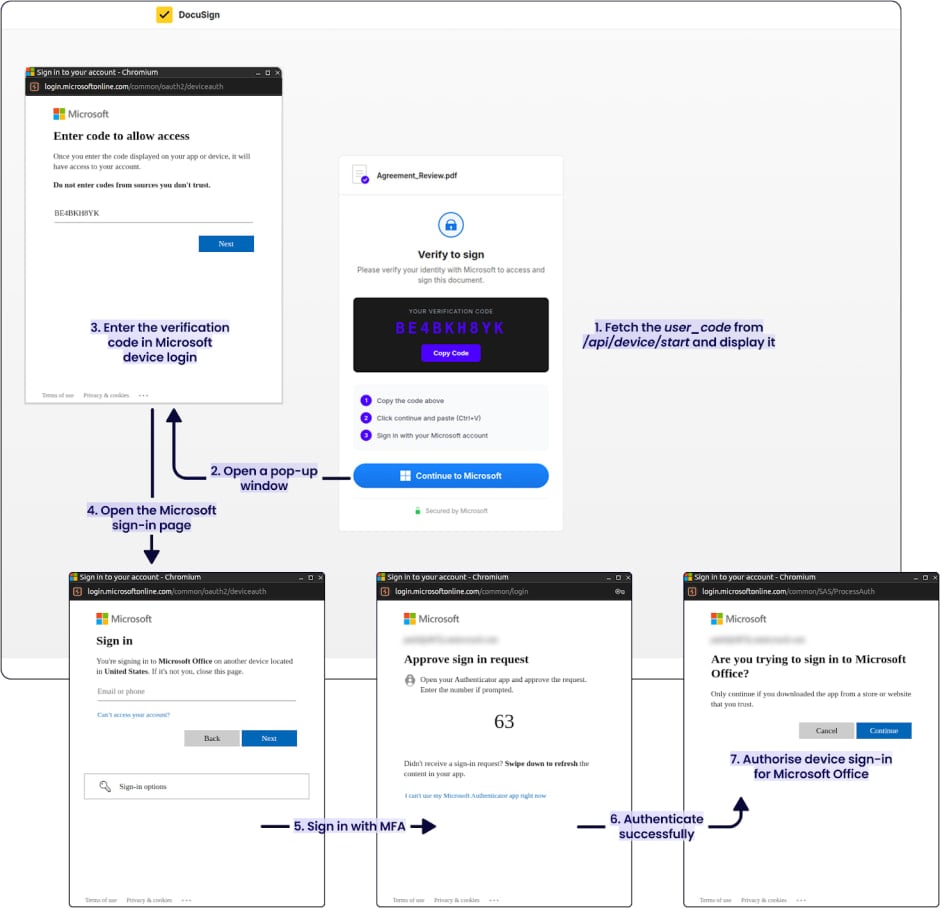

被害者がリンクを開くと、信頼できるサービス(Adobe AcrobatやDocuSignなど)を装ったフィッシングページが表示され、認証コードと本人確認を完了するための指示が表示されます。

このページでは、「Continue to Microsoft」ボタンをクリックするようユーザーに促し、正規のMicrosoftデバイスのログインページにリダイレクトさせます。

このステップで、攻撃者は正規のクライアント(任意のマイクロソフト・アプリケーション)を使用してデバイス・コードを要求します。そして、被害者を騙して、脅威行為者から正規のマイクロソフトのURLに認証させます。

ソースはこちら:セコイア

このようにして、攻撃者は短期間のアクセストークンと永続的なアクセスのためのリフレッシュトークンの両方を受け取ります。

これらのトークンにより、攻撃者は被害者アカウントに関連するサービス(電子メール、ファイル、Teamsデータ、Microsoftサービス全体でSSOのなりすましを実行する機能など)に即座にアクセスできるようになります。

セコイアのリサーチャーがEvilTokensのインフラストラクチャを調査したところ、世界的な規模でキャンペーンが行われていることが判明しました。

ソースはこちら:セコイア

高度なフィッシングとは別に、EvilTokensのフィッシング・アズ・ア・サービス(PhaaS)オペレーションは、自動化によって「BEC(ビジネスメール侵害)攻撃を行うための高度な機能」も提供しているとSekoiaの研究者は述べています。

キャンペーンの多様性は、EvilTokensがフィッシングやビジネスメール侵害(BEC)活動に関与する脅威行為者によってすでに大規模に使用されていることを示唆しています。

セコイアは、防御者がEvilTokens PhaaSキットを活用した攻撃をブロックするのに役立つ侵害の指標(IoC)、技術的な詳細、およびYARAルールを提供します。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

自動ペンテストは6面のうち1面のみをカバーする。

自動ペンテストは、パスの存在を証明する。BASは、あなたのコントロールがそれを止めるかどうかを証明します。ほとんどのチームは、一方を実行し、もう一方を実行しない。

このホワイトペーパーは、6つの検証サーフェスをマッピングし、どこでカバーが終了するかを示し、実務者にあらゆるツール評価のための3つの診断質問を提供します。

Comments