グーグルは、ゼロデイ攻撃で悪用された2つの深刻度の高いChromeの脆弱性を修正する緊急セキュリティアップデートをリリースした。

「Googleは、CVE-2026-3909とCVE-2026-3910の両方に対するエクスプロイトが存在することを認識している」とGoogleは木曜日に公開されたセキュリティアドバイザリで述べている。

最初のゼロデイ(CVE-2026-3909)は、ウェブコンテンツとユーザーインターフェイス要素のレンダリングを担当するオープンソースの2DグラフィックスライブラリであるSkiaのout-of-bounds writeの弱点に起因しており、攻撃者はこれを悪用してウェブブラウザをクラッシュさせたり、コードを実行させたりすることができる。

2つ目の脆弱性(CVE-2026-3910)は、V8 JavaScriptおよびWebAssemblyエンジンにおける不適切な実装の脆弱性と説明されている。

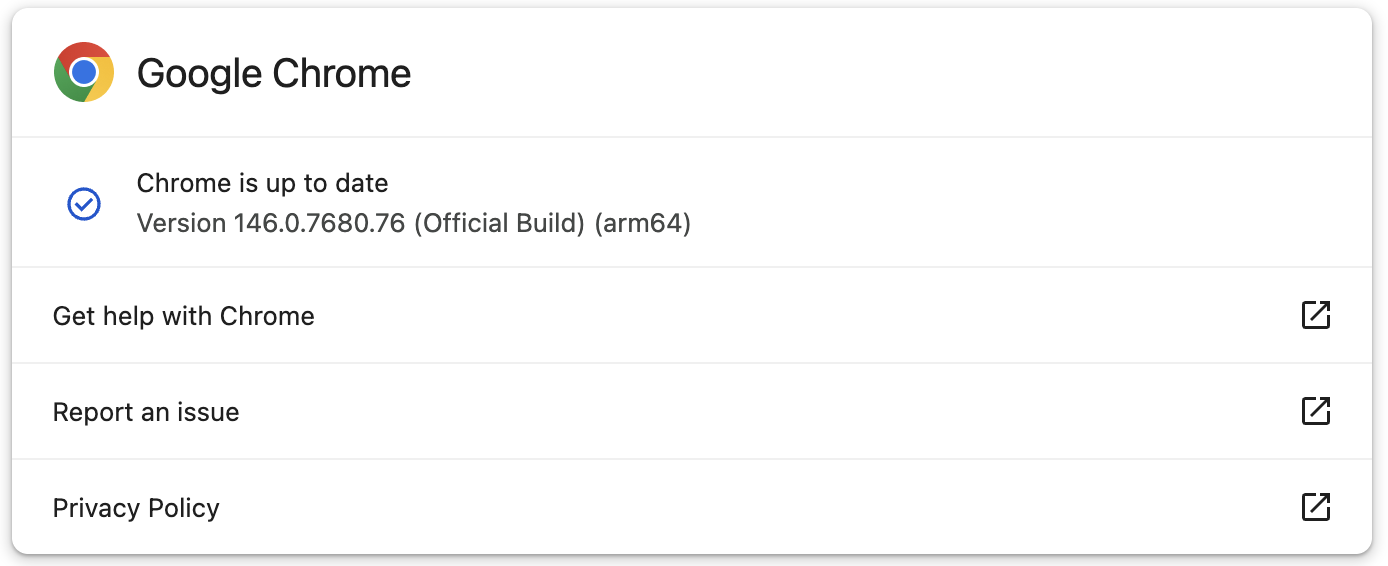

Googleは両方のセキュリティ欠陥を発見し、Stable Desktopチャンネルでユーザーに報告してから2日以内にパッチを適用し、新しいバージョンをWindows(146.0.7680.75)、macOS(146.0.7680.76)、Linuxシステム(146.0.7680.75)に展開した。

Googleは、帯域外のアップデートがすべてのユーザーに到達するために数日から数週間かかる可能性があると言うが、それは今日初めにアップデートをチェックしたときにすぐに利用可能であった.

ウェブブラウザを手動でアップデートしたくない場合は、アップデートを自動的にチェックし、次回起動時にインストールすることもできる。

グーグルは、攻撃者がこのゼロデイ欠陥を悪用している証拠を発見したが、同社はこれらのインシデントに関する詳細を共有していない。

「バグの詳細やリンクへのアクセスは、大半のユーザーが修正プログラムでアップデートされるまで制限される可能性があります。また、バグがサードパーティのライブラリに存在し、他のプロジェクトが同様に依存しているが、まだ修正されていない場合にも制限を設けます」と同社は述べている。

これらは、2026年の開始以来、2番目と3番目に積極的に悪用されたChromeのゼロデイである。最初のものは、CVE-2026-2441として追跡され、CSSFontFeatureValuesMap(ChromeのCSSフォント機能値の実装)におけるイテレータ無効化バグと説明され、2月中旬に対処された。

その多くは、スパイウェア攻撃で悪用されるゼロデイを追跡・特定することで知られるセキュリティ研究者のグループ、グーグルの脅威分析グループ(TAG)から報告されたものだった。

木曜日、グーグルはまた、2025年に脆弱性報奨プログラム(VRP)を通じてセキュリティ欠陥を報告した747人のセキュリティ研究者に1700万ドル以上を支払ったことを明らかにした。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments