Slopolyと名付けられた新種のマルウェアは、おそらく生成AIツールを使用して作成されたもので、Interlockランサムウェア攻撃において、脅威行為者が侵害されたサーバーに1週間以上とどまり、データを盗むことを可能にしました。

侵入はClickFixの策略から始まり、攻撃の後半では、ハッカーはコマンド・アンド・コントロール(C2)フレームワークのクライアントとして動作するPowerShellスクリプトとしてSlopolyバックドアを展開しました。

IBM X-Forceの研究者はこのスクリプトを分析し、大規模な言語モデル(LLM)を使用して作成されたことを示す強力な指標を発見しましたが、どの言語モデルかは特定できませんでした。

AIによる開発を示す証拠には、コード内の広範な解説、構造化されたロギング、エラー処理、明確に命名された変数などがあります。これらはすべて、人間が開発したマルウェアではまれなことだ。

研究者たちは、この攻撃はHive0163として追跡している、”大規模なデータ流出とランサムウェアによる恐喝を主目的とする “金銭的動機に基づくグループによるものであるとしている。

研究者らによると、Slopolyはかなり洗練されていないものの、ランサムウェア運営者の攻撃チェーンに展開されていることから、AIツールがカスタムマルウェアの開発を加速させるために積極的に使用され、検知を回避するのに役立っていることがわかる。

Slopolyスクリプトのコメントには「Polymorphic C2 Persistence Client(ポリモーフィックC2永続クライアント)」と記載されていますが、IBM X-Forceは実行中に自身のコードを変更できるような機能を発見できませんでした。

「このスクリプトは高度な技術を有しておらず、実行中に自身のコードを変更することができないため、ポリモーフィックとは考えにくい」とIBMの報告書は述べています。

「しかし、このビルダーは、異なるランダム化された設定値と関数名を持つ新しいクライアントを生成する可能性があります。

IBM X-Forceの研究者は、Slopolyはビーコン間隔、コマンド・アンド・コントロール・アドレス、ミューテックス名、セッションIDなどの設定値を挿入するビルダーによって生成されたと考えています。

このマルウェアはC:◆ProgramData◆Microsoft◆Windows◆Runtime◆に配置され、主な機能は以下のとおりです:

- システム情報の収集

- 30秒ごとにハートビートビーコンを/api/commandsに送信する。

- 50秒ごとにコマンドをポーリングする

- 受信したコマンドをcmd.exe経由で実行する。

- コマンドの出力をC2サーバーに送り返す。

- 回転するpersistence.logファイルの維持

- “ランタイム・ブローカー “という名前のスケジュール・タスクによる永続性の確立

ランタイム・ブローカーがサポートするコマンドは、EXE、DLL、またはJavaScriptのペイロードをダウンロードして実行すること、シェル・コマンドを実行して結果を返すこと、ビーコンの間隔を変更すること、自身を更新すること、または自身のプロセスを終了することである。

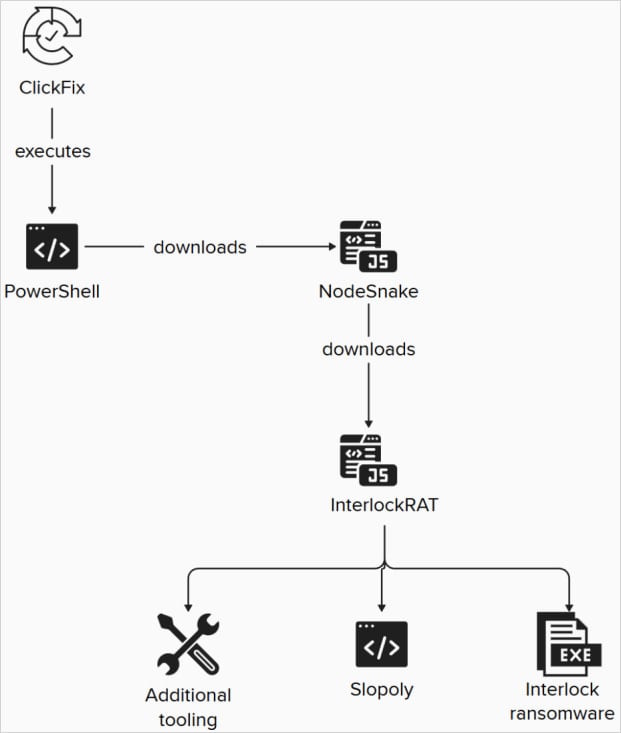

IBMが観測した攻撃は、ClickFixのソーシャルエンジニアリングフローから始まり、NodeSnakeやInterlockRATのバックドアを含む、Slopoly以外の複数のマルウェアコンポーネントを展開していました。

出典:IBM X-Force:IBM X-Force

Interlockランサムウェアは2024年に出現し、ClickFixソーシャル・エンジニアリングの手法をいち早く採用し、後にFileFixの亜種にもなりました。

この脅威グループはこれまでに、Texas Tech University System、DaVita、Kettering Health、ミネソタ州セントポール市などの有名な組織に対する攻撃を主張しています。

IBMが報告した攻撃で観測されたInterlockランサムウェアのペイロードは、JunkFictionローダーを介して配信される64ビットのWindows実行ファイルです。

SYSTEMとして実行されるスケジュールタスクとして実行され、Windows Restart Manager APIを使用してロックされたファイルを解放し、暗号化されたコピーに「.NT3RLOCK」または「.int3R1Ock」拡張子を付加します。

IBMは、Hive0163がBroomstick、SocksShell、PortStarter、SystemBC、およびRhysidaランサムウェアのオペレーターの背後にある開発者とも関連している可能性があると報告しています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments