Picus Securityのセキュリティ・リサーチ・エンジニア、Sila Ozeren Haciogluによる。

派手な侵害はもう終わりです。

攻撃者は、派手で破壊的な攻撃を避け、長期的で検知されない侵入を好むようになっています。

このステルス化へのシフトを支えるため、マルウェア開発者は回避テクニックを積極的に進化させ、高度にコンテキストを認識するペイロードを設計しています。基本的な環境チェックをはるかに超えて、数学的に複雑な人間による検証テストや高度なCPUレベルの時間監視を武器に加え、検知されない状態を維持できるようにしている。最近のペイロードは、ホスト環境内でやみくもに実行するのではなく、キーボードの背後に本物の人間がいるかどうかを計算し、ハイパーバイザーの目に見えないドラッグを測定してから爆発するようになっています。

2025年を通じて110万以上の悪意のあるファイルとMITRE ATT&CK®にマッピングされた1,550万以上のアクションを分析したPicus Red Report™ 2026は、この大規模な変化を裏付けています。攻撃者は、大胆な「スマッシュ・アンド・グラブ」型侵害から、より狡猾な「デジタル・パラサイト」型戦術に移行しており、観測された上位 10 手法のうち 80% が回避と持続に特化しています。

この変化の原動力となっているのが、仮想化/サンドボックス回避(T1497)の爆発的な復活です。過去2年間はトップチャートから姿を消していたこの手法は、2025年には最も使用されている手法の第4位に急浮上し、分析対象となったマルウェア221,054サンプルのうち20%に確認されています。

つまり、最新のマルウェアの5つに1つは、自動解析環境下にあることを検知すると、単に「死んだふり」をするということだ。

以下では、この急増の原動力となっている3つの高度なサンドボックス回避テクニックの技術的な内訳と、起爆ベースの検知パイプラインによってはこれらのサンプルの実行に遭遇しない可能性がある理由について説明します。

1.システムチェック(T1497.001):環境のゲートキーパー

System Checks(ATT&CK T1497.001)は、ハードウェアインベントリ、レジストリキー、OSレベルのディスカバリなど、ホスト環境に関する情報を収集し、システムが正当なターゲットであるか、単に仮想化された解析ツールであるかを判断するために、プログラムまたはスクリプトによる観測を使用することを説明します。

最近のマルウェアは、ペイロードを解凍する前に、環境のゲートキーパーとして機能します。VBOX “や “VMWare “といったVMベンダーの名前が付けられたディスクドライブ、ハイパーバイザーに関連付けられたMACアドレス、制限されたCPUコア、オーディオ/ビデオデバイスの不在などだ。

野生の マルウェア: 新しいRed Reportの一例として、Blitzマルウェアが挙げられています。2025年6月の分析では、Blitzの脅威がどのようにホスト設定を武器化するかが明らかになっています。Blitzは、サンドボックスが多くの場合厳しく制限されたリソース上で実行されることを知っており、特定のプログラムによるチェックを実行します:

-

プロセッサーカウント:プロセッサー数:CPU 数が 4 未満の場合に中止する。

-

画面解像度:解像度が標準的なデフォルトのサンドボックスサイズ(1024×768、800×600、640×480など)に一致する場合に終了します。

-

サンドボックスドライバー:サンドボックスドライバ:既知の解析ツールに関連する特定のドライバ文字列を検索します(ANY.RUNの୧⃛(๑⃙⃘‘ᴗ‘๑⃙⃘)۶)。

これらのシステムチェックで人為的に制限された環境が検出された場合、Blitz は実行を中断します。これにより、マルウェアは干渉を受けずに悪意のある活動を実行できる、正当でユーザーが管理するシステム上でのみ「稼働」するようになります。卑劣かつ効果的だ。

a.fl_button { background-color:#border:1px solid #3b59aa; color:#text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; margin:4px 2px; cursor: pointer; padding:12px 28px; } .fl_ad { background-color:#width: 95%; margin: 15px auto 15px auto; border-radius: 8px; border:1px solid #d6ddee; box-shadow: 2px 2px #728cb8; min-height: 200px; display: flex; align-items: center; } .fl_lef>a>img { margin-top: 0px !important; } .fl_rig>p { font-size: 16px; } .grad-text { background-image: linear-gradient(45deg, var(–dawn-red), var(–iris)54%, var(–aqua)); -webkit-text-fill-color: transparent; -webkit-background-clip: text; background-clip: text; } .fl_rig h2 { font-size: 18px!important; font-weight: 700; color:color: #333; line-height: 24px; font-family:font-family: Georgia, times new roman, Times, serif; display: block; text-align: left; margin-top: 0; } .fl_lef { display: inline-block; min-height: 150px; width: 25%; padding:10px 0 10px 10px; } .fl_rig { padding:10px; display: inline-block; min-height: 150px; width: 100%; vertical-align: top; } .fl_lef>a>img { border-radius: 8px; } .cz-news-title-right-area ul { padding-left: 0px; } @media screen and (max-width: 1200px) { .fl_ad { min-height: 184px; } .fl_rig>p { margin: 10p10px; } .fl_rig { padding:0 10px 10px 10px; width: 100%; } } @media screen and (max-width: 400px) { .cz-story-navigation ul li:first-child { padding-left: 6px; } .cz-story-navigation ul li:last-child { padding-right: 6px; } } }.

回避型マルウェアに対する防御を検証する

マルウェアがサンドボックスの中で死んだふりをしている場合、ファイル分析だけではもはや十分ではありません。AEV(Adversarial Exposure Validation)による振る舞いハンティングにシフトしましょう。

5つのレッドレポート脅威テンプレートを使用して、ステルス技術を安全にシミュレートする方法をご覧ください。

2.ユーザー・アクティビティ・ベース・チェック(T1497.002):三角法を使って人間であることを証明する

ユーザー・アクティビティ・ベースド・チェック(ATT&CK T1497.002)は、人間の対話パターンを分析して、マルウェアが実際のユーザーのシステム上で実行されているのか、自動分析環境内で実行されているのかを判断するサンドボックス回避技術です。回避の最新の波は、ハードウェア・フィンガープリントを超えている。マルウェアは現在、”これはVMか?“と問う代わりに、”これは本物の人間か?“と問うようになっている。

野生の中: 2025年11月に行われた LummaC2 v4.0の解析で、特に高度な実装が露呈した。数学の知識が豊富な私は、これを三角法ベースのチューリング・テストと呼んでいる。つまり、単にマウスが動くかどうかをチェックするのではなく、どのように動くかを評価するのだ。カーソルの挙動が合成的に見える場合、ペイロードは決して実行されない。

テストの仕組みは以下の通りだ:

-

モーション・キャプチャ: GetCursorPos()Windows APIを使用し、LummaC2は5つの連続した(x,y)カーソル位置(P0からP4)を各サンプル間に50msの遅延を設けて記録する。

-

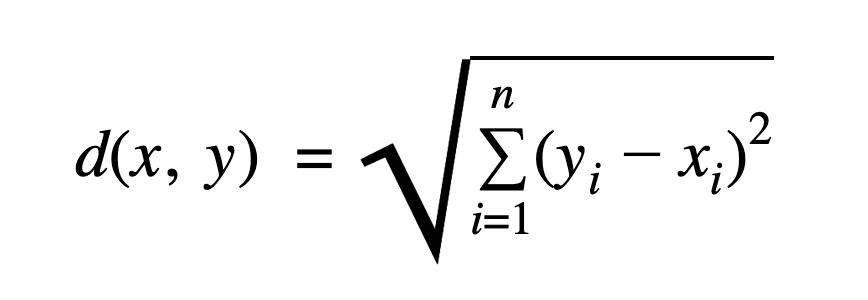

ユークリッド距離: マルウェアは各点のペアを移動ベクトルとして扱い、2つの連続するベクトルが接続されると線分を形成する。マルウェアは各移動セグメントの長さを計算し、動きが連続的で、単なる「テレポート」(一般的なサンドボックスのショートカット)ではないことを確認する。そのために、Lummaは標準的なユークリッド距離の公式を使用する。

-

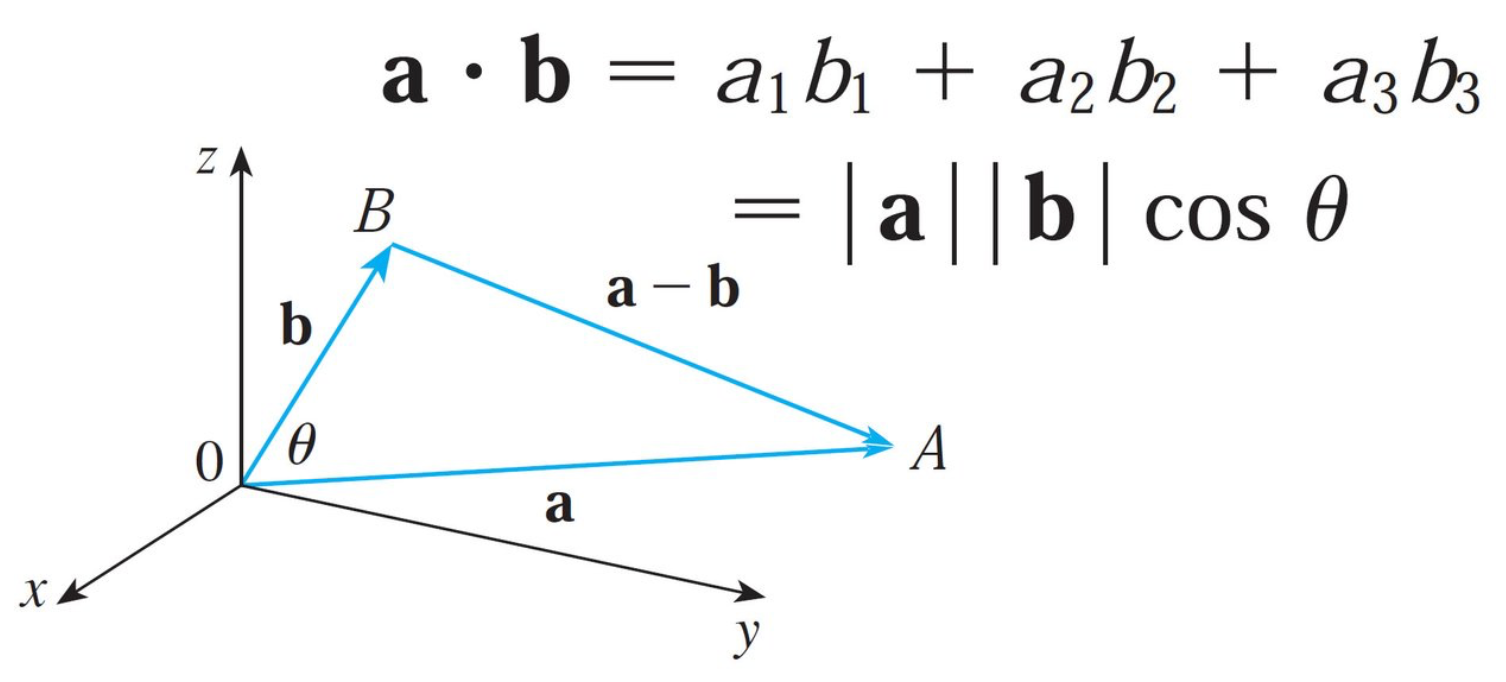

角度の検証: 次に、ドット積の公式を使って連続するベクトル間の角度を計算する。角度は度数に変換され、ハードコードされた45度のしきい値と比較される。

方向の変化が緩やかで一貫している場合、その動きは人間として分類される。鋭く、直線的すぎる、または機械的に正確すぎる動きは、スクリプト入力と仮想化/サンドボックス環境を示唆する。

多くの自動サンドボックスは、複雑度の低いカーソルパスを生成します。人間の動きは、たとえ直線であろうとも、自然に微小なカーブや微妙な変化をもたらします。

曲率と滑らかさを数学的に測定することで、LummaC2はペイロードをリリースする前に、実際のユーザー環境で動作しているかどうかを判断する確率的フィルターを適用する。

3.時間ベースのチェック(T1497.003):クロックに打ち勝つ

Time BasedChecks(ATT&CK T1497.003)技術では、システムクロック、アップタイム、または命令実行速度を監視し、仮想化環境に特徴的な時間の流れの異常を特定します。

サンドボックスは短い時間(通常は数分間)しかファイルを分析しないため、敵は頻繁にこれらのチェックを使用して観察期間を凌ぎます。しかし、最新のテクニックは単純なスリープタイマーにとどまらず、CPU上でどのように時間が経過するかを積極的に測定し、ハイパーバイザーによってもたらされる「見えないドラッグ」やタイミングの不整合を検出します。

野生の場合:今年のRed Reportにも描かれているように、Blitzマルウェアは高度に洗練されたタイミング・チェックを採用しています。2つのスレッドを同時に立ち上げ、実行時間を比較します。

-

メインスレッド: CPUID命令ループを1,000,000回実行する。CPUID はベアメタル上では高速に実行されるが、仮想マシンによって傍受されると、実行時間が大幅に長くなる。

-

セカンダリースレッド:複雑な浮動小数点計算(fyl2xp1)を大量に実行し、成功するたびにglobal_count変数をインクリメントする。

メインスレッドが 100 万回のループを終えると、マルウェアは比率を計算し、セカンダリ スレッドがその正確な時間枠でどれだけの浮動小数点演算を完了できたかを確認します:

|

結果 = 1000000.010 × global_count? |

システムが物理マシンである場合、同時実行スレッドはスムーズに実行され、コードはresultant > 5.0となる閾値を期待します。

しかし、ハイパーバイザーが存在する場合、同時実行中のCPUIDインターセプトを管理するオーバーヘッドがセカンダリスレッドの速度を低下させる。resultantが5.0を下回ると、マルウェアは自分がVMの中にいることに気づき、自分自身を終了させる。

ファイル・ハンティングから振る舞い・ハンティングへの移行

仮想化とサンドボックス回避(ATT&CK T1497)の急速な増加は、セキュリティの検証方法におけるより深い問題を明らかにしています。マルウェアが実行前にハイパーバイザーのタイミングをチェックしたり、システムのアーティファクトを検査したりする場合、従来の防御では何も見えないことがよくあります。

静的シグネチャはそれを見逃す。サンドボックスはクリーンな結果を返し、ペイロードが実行されることはないため、アラートはトリガーされません。

この脅威モデルでは、ファイル分析だけではもはや十分ではないことがわかります。

攻撃者は悪意のあるファイルを配信するだけでなく、悪意のある動作を選択的に実行しているのです。したがって、セキュリティ・チームは、アーティファクト(成果物)を分析することから、自分たちの環境における敵対的な振る舞いを検証することにシフトしなければなりません。

そこで重要になるのが、Adversarial Exposure Validation(AEV)である。

侵入・攻撃シミュレーション(Breach and Attack Simulation:BAS)や自動化された侵入テストのような AEV ツールは、実際のセキュリティスタックに対して、実際の攻撃者の技術を継続的かつ安全に実行します。これらのツールは、コントロールが本当に実行を防止しているか、検出が有効か、レスポンス・メカニズムが期待どおりに作動するかを検証します。

Red Report 脅威テンプレートを使用して防御をテストする

ステルス性と選択的実行によってますます定義される状況では、理論的なリスクスコアだけではもはや十分ではありません。

そのため、Picus Labsは、今年の調査結果で強調された複雑で回避的な行動と実際の手順を、非常に価値のある5つのRed Report脅威テンプレートにまとめました。

” 5つのRed Report脅威テンプレートを使用して、2026年に最も流行する脅威に対する防御を検証してください。

これらの実用的なテンプレートを使用することで、セキュリティ・チームは高度な回避テクニックや永続化テクニックを安全にシミュレートし、実装されたセキュリティ対策がこれらのテクニックを即座にブロックすることを検証することができます。

逆に、これらのテンプレートは、行動分析およびモニタリングが、これらの回避的な「デジタル・パラサイト」を検出するために本当に調整されているのか、それともチームを文字通り誤ったセキュリティ意識に陥れているのかを明らかにします。

デジタル・パラサイト・モデルの全データをご覧になりたいですか? Picus Red Report 2026をダウンロードして、今年の調査結果を探り、現代の敵対者がネットワーク内部でこれまで以上に長く発見されずにいる状況を理解してください。

主催・執筆:Picus Security

Comments