ハッカーは、Microsoft Teamsを介して金融機関や医療機関の従業員に接触し、Quick Assistを介してリモートアクセスを許可するように騙し、A0Backdoorと呼ばれる新しいマルウェアを展開した。

攻撃者はソーシャル・エンジニアリングを利用して従業員の信頼を得ようと、まず受信トレイをスパムで溢れさせ、次に会社のITスタッフのふりをしてTeams経由で従業員に連絡し、迷惑メッセージに対する支援を申し出ます。

標的のマシンにアクセスするため、脅威者はユーザーにQuick Assistリモートセッションを開始するよう指示し、このセッションはMicrosoftの個人用クラウドストレージアカウントにホストされているデジタル署名されたMSIインストーラーを含む悪意のあるツールセットを展開するために使用される。

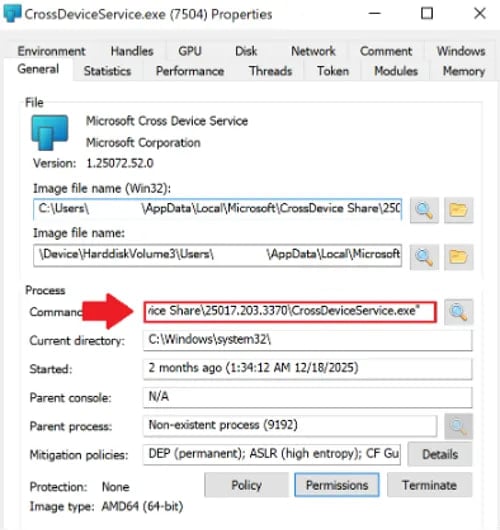

サイバーセキュリティ企業BlueVoyantの研究者によると、悪意のあるMSIファイルは、Microsoft Teamsのコンポーネントや、Phone Linkアプリで使用される正規のWindowsツールであるCrossDeviceServiceを装っています。

ソースはこちら:BlueVoyant

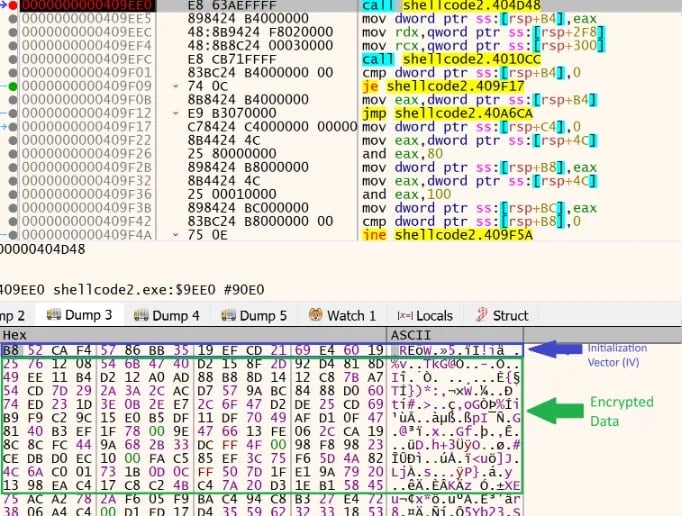

正規のMicrosoftバイナリを使用したDLLのサイドローディング技術を使用して、攻撃者は圧縮または暗号化されたデータを含む悪意のあるライブラリ(hostfxr.dll)を展開します。メモリ上にロードされると、ライブラリはデータをシェルコードに復号化し、そのシェルコードに実行を移します。

研究者によると、この悪意のあるライブラリはCreateThread関数も使用して解析を防いでいるという。BlueVoyant社は、過剰なスレッド生成はデバッガをクラッシュさせる可能性があるが、通常の実行では大きな影響はないと説明している。

このシェルコードはサンドボックス検出を行った後、SHA-256由来のキーを生成し、それを使ってAESアルゴリズムで暗号化されたA0Backdoorを展開する。

Source:BlueVoyant

マルウェアは自身を新しいメモリ領域に再配置し、コアルーチンを復号化し、Windows APIコール(DeviceIoControl、GetUserNameExW、GetComputerNameWなど)に依存してホストに関する情報を収集し、フィンガープリントを作成します。

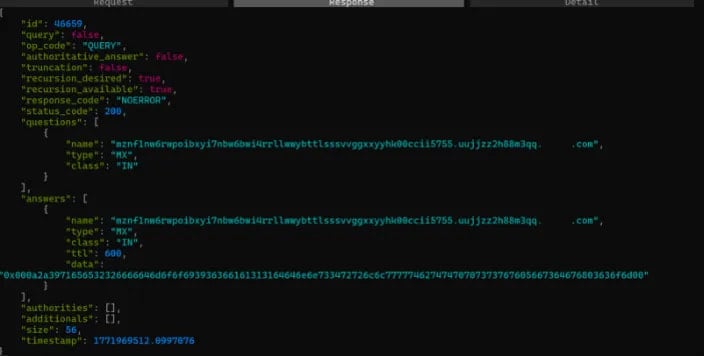

コマンド&コントロール(C2)との通信はDNSトラフィックの中に隠されており、マルウェアは高エントロピーのサブドメインで符号化されたメタデータを持つDNS MXクエリをパブリックな再帰リゾルバに送信します。DNSサーバーは、符号化されたコマンドデータを含むMXレコードで応答します。

ソースはこちら:BlueVoyant

BlueVoyantは、「マルウェアは、コマンド/設定データを復元するために、左端のラベルを抽出してデコードし、それに従って処理を進めます」と説明しています。

「DNSのMXレコードを使用することで、トラフィックが紛れ込み、より一般的に監視されているTXTベースのDNSトンネリングを検出するように調整された制御を回避することができます。

BlueVoyantは、このキャンペーンのターゲットの2つはカナダの金融機関とグローバルな医療機関であると述べている。

研究者は、このキャンペーンは、作戦の内部チャットログが流出した後に解散したBlackBastaランサムウェアギャングに関連する戦術、技術、手順の進化であると、中程度から高信頼性で評価しています。

BlueVoyantは、署名されたMSIと悪意のあるDLLの使用、A0Backdoorペイロード、DNS MXベースのC2通信の使用は新しい要素であると指摘しています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments