ロシア国家に支援されたハッカーが、政府関係者、軍関係者、ジャーナリストを標的とした、機密メッセージへのアクセスを目的とした現在進行中のSignalおよびWhatsAppフィッシングキャンペーンに関連していることが明らかになった。

この報告は、オランダ国防情報保安局(MIVD)とオランダ一般情報保安局(AIVD)からのもので、オランダ政府職員が攻撃の標的になっていることを確認した。

オランダの諜報機関によると、この作戦はフィッシングやソーシャルエンジニアリングのテクニックに頼っており、正当な認証機能を悪用してアカウントを乗っ取り、新しいメッセージを密かに監視しているという。

シグナルはソーシャルメディアに、アカウント乗っ取りにつながった標的型フィッシング攻撃を認識していると投稿し、警戒を怠らないようユーザーに警告した。

「政府関係者やジャーナリストを含む一部のSignalユーザーのアカウント乗っ取りにつながった標的型フィッシング攻撃に関する最近の報告を認識している」とSignalはBlueSkyに投稿した。

「我々はこれを非常に深刻に受け止めています。明確にしておくと、シグナルの暗号化とインフラは侵害されておらず、強固なままです。これらの攻撃は洗練されたフィッシング・キャンペーンによって実行され、ユーザーを騙して情報(SMSコードやSignal PIN)を共有させ、ユーザーのアカウントにアクセスするように設計されています。

シグナルによると、SMSコードを送信する際には、シグナルの従業員やサービスを含む誰ともSMSコードやPINを共有しないよう常に警告している。

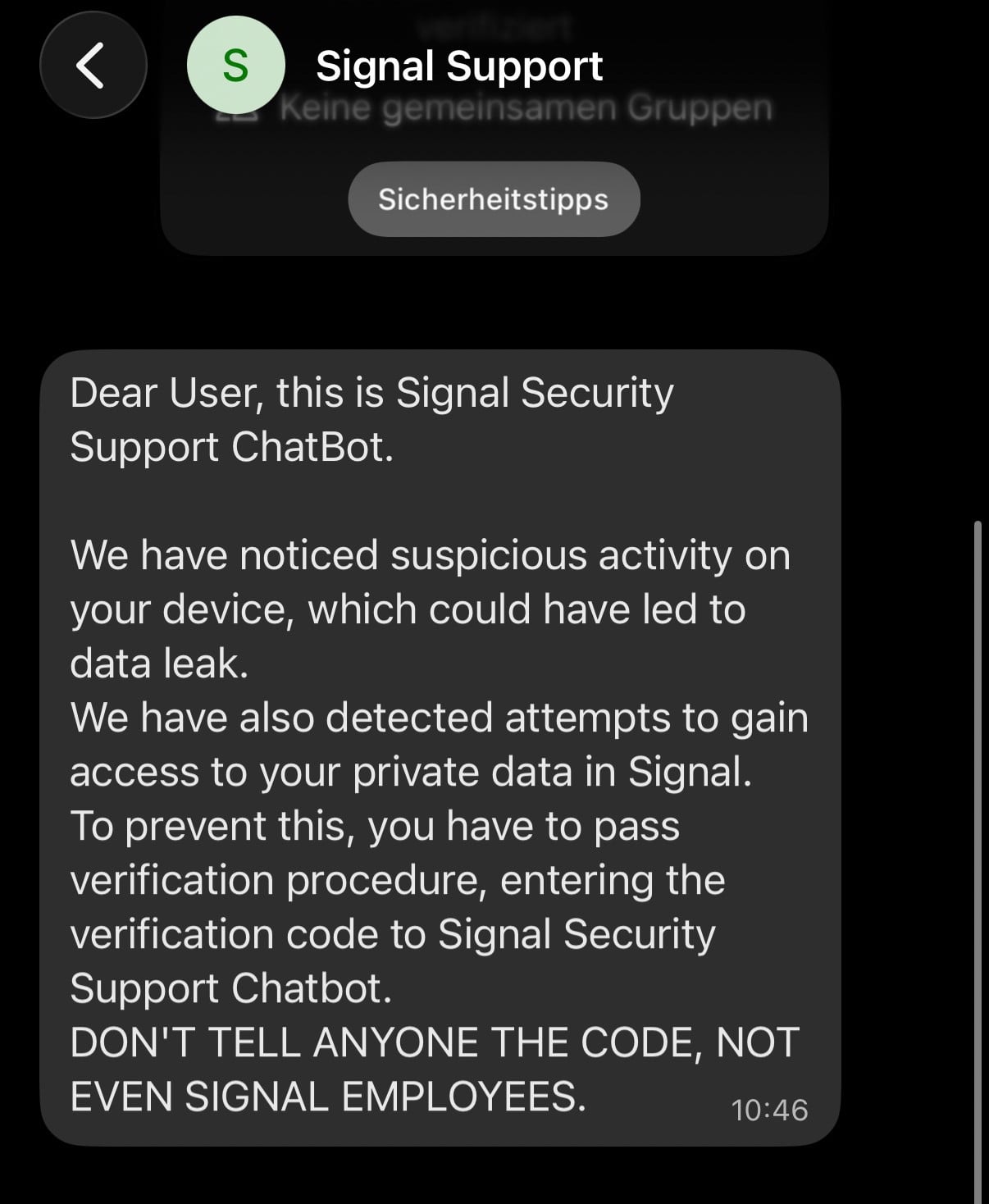

Signalのサポートを装ったフィッシングメッセージ

主な攻撃手法の1つは、偽の「Signal Security Support Chatbot」になりすまし、自分のアカウントで不審な動きが検出されたことをユーザーに警告するものだ。

その後、メッセージはユーザーの携帯電話に送信された認証コードを共有することで「認証手続き」を完了するよう指示する。

“私たちは、データ漏洩につながる可能性のある、あなたのデバイス上での不審な活動に気づきました。また、Signal内のあなたの個人データにアクセスしようとする試みも検出しました」とSignalのフィッシング・メッセージは書かれている。

“これを防ぐには、Signalセキュリティサポートチャットボットに認証コードを入力し、認証手続きを通過する必要があります。”

ソースはこちら:シグナル

被害者がSMS認証コードとSignal PINを提供した後、攻撃者は自分のデバイスにアカウントを登録することで、そのアカウントを完全にコントロールすることができる。

勧告によると、攻撃者はいったんアカウントにアクセスすると、そのアカウントに関連付けられている電話番号を自分の管理下にあるものに変更することもできる。これにより、被害者の連絡先リストや、グループチャットで送信されたメッセージを含む受信メッセージにアクセスできるようになる。

攻撃者は、侵害されたアカウントからメッセージを送信することで、被害者になりすますこともできる。

Signalはチャットの履歴をデバイスにローカルに保存するため、被害者が新しいアカウントを再登録すると、古いメッセージに再びアクセスできるようになり、何も異常が発生していないと思わせる可能性がある。

「被害者は自分のアカウントにアクセスできないが、既存の電話番号を使用して新しいSignalアカウントを作成することはできる。

「Signalはチャット履歴を電話機にローカルに保存するため、被害者は再登録後にその履歴に再びアクセスできるようになる。その結果、被害者は何も問題がないと思い込んでしまう。オランダのサービスは、この仮定が正しくない可能性があることを強調したい。”

この勧告によると、SignalとWhatsAppのデバイスリンク機能を悪用した2つ目の手口も確認されている。

攻撃者は被害者に悪意のあるQRコードやリンクを送り、チャットグループへの参加や他のユーザーとの接続を促す。被害者がコードをスキャンしたりリンクを開くと、代わりに攻撃者の端末が被害者のアカウントにリンクされる。

Signalも WhatsAppもリンクデバイス機能を提供しており、ユーザーはコンピュータやタブレットなどのデバイスをアカウントに接続し、複数のデバイスからメッセージを送受信することができる。これは通常、メインのモバイルデバイスが生成するQRコードをスキャンすることで行われ、新しいデバイスがアカウントのメッセージにアクセスし、同期することを許可する。

いったん接続されると、攻撃者は被害者のメッセージにアクセスできるようになり、チャット履歴を読んだり、リアルタイムで会話を監視したり、被害者の名前でメッセージを送信したりできるようになります。

アカウントの乗っ取りとは異なり、被害者は通常、アカウントへのアクセス権を保持するため、侵害の発見が難しくなる可能性がある。

オランダの諜報機関は、特別な承認がない限り、メッセージングアプリを介して機密情報や機密情報を共有しないようユーザーに助言している。

また、SignalやWhatsAppのアカウントにリンクされているデバイスのリストをチェックし、不明なデバイスを直ちに削除することを推奨している。

電子メールによるフィッシング攻撃に対する予防策はメッセージングアプリにも適用され、他の信頼できる通信チャネルを通じて正当性が確認されない限り、未承諾の招待、リンク、QRコードを無視することが含まれる。

この種のメッセージングアプリを使ったフィッシングキャンペーンは新しいものではない。

昨年、Googleは、ロシアの脅威行為者が被害者の通信にアクセスするためにデバイスリンクなどの機能を悪用してSignalユーザーを標的にしていると報告した。

12月には、GenDigitalがチェコのユーザーを狙ったWhatsAppのデバイスリンクQRコードフィッシングキャンペーンを検知したが、特定の脅威行為者に起因するものではなかった。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

Comments