CISAは、深刻度の高いIvanti Endpoint Manager(EPM)の脆弱性が攻撃で積極的に悪用されていると指摘し、米連邦政府機関に対して3週間以内にシステムにパッチを適用するよう命じた。

IvantiのEPMソフトウェアは、Windows、macOS、Linux、Chrome OS、およびIoTプラットフォームのクライアント・デバイスを管理するためのオールインワンのエンドポイント管理ソリューションです。

CVE-2026-1603として追跡されているこのセキュリティ上の欠陥は、権限のないリモートの脅威行為者によって悪用される可能性があり、認証を回避し、ユーザーの操作を必要としない複雑度の低いクロスサイト・スクリプティング攻撃でクレデンシャルデータを盗むことができます。

Ivanti社は1カ月前、Ivanti EPM 2024 SU5をリリースした際にこの脆弱性にパッチを適用し、リモートで認証された攻撃者がデータベースから任意のデータを読み取ることを可能にするSQLインジェクションの欠陥にも対処した。

CISAは現在、CVE-2026-1603を野生の悪用としてタグ付けしているが、Ivantiは月曜日に確認の連絡を取った際、悪用の報告は受けていないと述べた。

「私たちは、公開前にこれらの脆弱性によって悪用された顧客の存在を知りません。これらの脆弱性は、当社の責任ある情報公開プログラムを通じて公開されたものです。

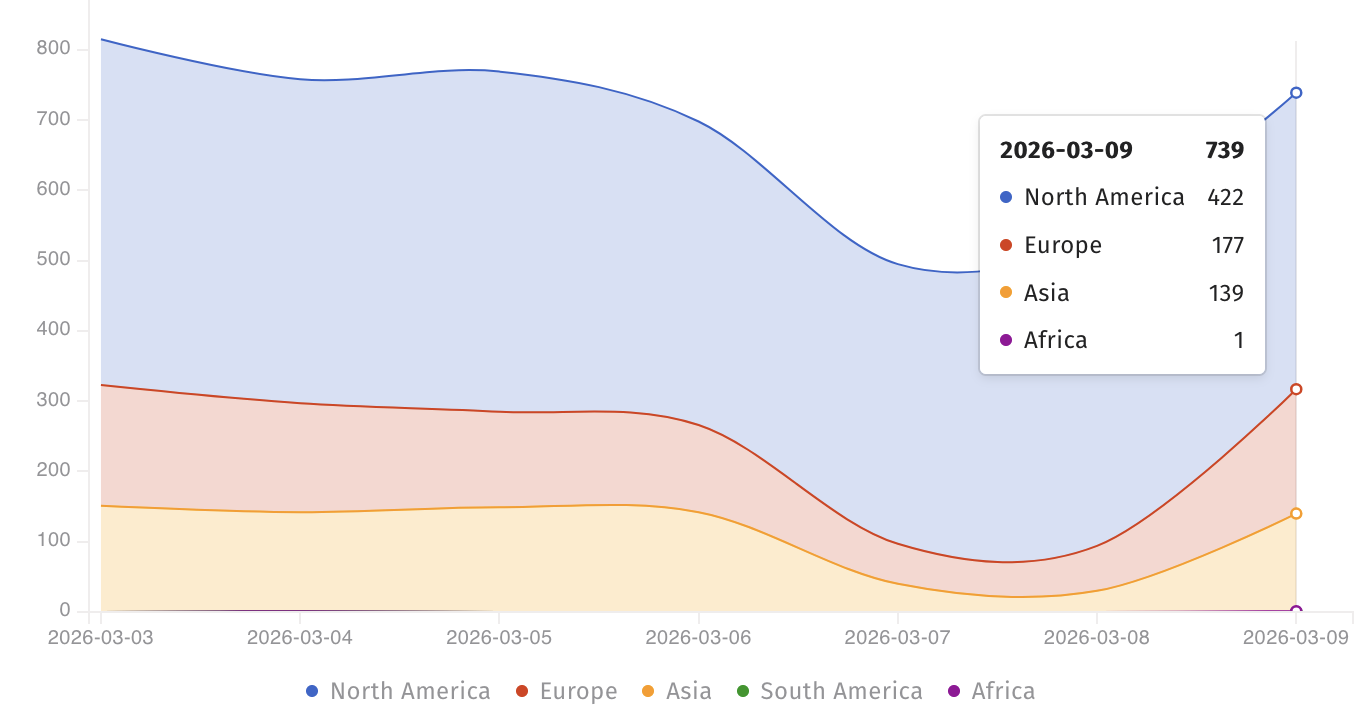

現在、Shadowserverの脅威監視プラットフォームは、インターネットに面した700以上のIvanti EPMインスタンスを追跡しており、そのほとんどは北米にある。しかし、そのうちの何台がまだCVE-2026-1603攻撃に対して脆弱であるかについての情報はない。

この欠陥を悪用した攻撃に関する詳細は明らかにされていないが、CISAは月曜日にこの欠陥を既知の脆弱性(KEV)カタログに 追加し、このようなセキュリティ・バグは “悪意のあるサイバー行為者にとって頻繁な攻撃ベクトルであり、連邦政府企業にとって重大なリスクとなる “と警告している。

米国のサイバーセキュリティ機関はまた、2021年11月に発行された拘束力のある業務指令(BOD 22-01)によって義務付けられているように、3月23日までに、3週間以内にシステムにパッチを当てるよう連邦民間行政機関(FCEB)に命じた。

Ivantiは、CVE-2026-1603の積極的な悪用の証拠をまだ発見していませんが、脅威当事者は、しばしばIvanti EPMの脆弱性を攻撃の標的にしています。

1年前、CISAは連邦政府機関に対し、野生で悪用されている他の3つのEPM欠陥(CVE-2024-13159、CVE-2024-13160、CVE-2024-13161)からネットワークを保護するよう警告した。

CISAはまた、米国政府機関に対し、2024年10月に、積極的に悪用されているもう1つのEPMの欠陥(CVE-2024-29824)にパッチを当てるよう命じた。

Ivanti社は、世界7,000社以上のパートナーネットワークを通じて、40,000社以上の企業にシステムおよびIT資産管理製品を提供しています。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments