ハッカーは、サードパーティ製ソフトウェアに新たに公開された脆弱性を悪用してクラウド環境への初期アクセスを試みるケースが増えており、攻撃の隙は数週間からわずか数日にまで縮小している。

同時に、脆弱な認証情報や設定ミスの使用は、2025年後半には大幅に減少している、とグーグルはクラウドユーザーへの脅威の傾向を強調したレポートの中で指摘している。

同レポートによると、インシデント対応担当者は、調査対象となった侵入の44.5%ではバグ悪用が主要なアクセス・ベクトルであり、一方、侵入の27%では認証情報が原因であると判断している。

グーグル

攻撃で最も頻繁に悪用される脆弱性のタイプはリモート・コード実行(RCE)で、React2Shell(CVE-2025-55182)と、RondoDoxボットネット攻撃で活用されたCVE-2025-24893として追跡されたXWikiの欠陥がハイライトでした。

Googleは、アカウントと認証情報に対するセキュリティ対策が強化されたことが、このような焦点のシフトにつながったと考えている。

「脅威行為者のこのような行動の変化は、Googleのsecure-by-default戦略と強化されたクレデンシャル保護が、従来の悪用されやすい経路をうまく閉鎖し、脅威行為者の参入障壁を高めたことによる可能性があると評価しています」とGoogleは述べている。

Googleは、脆弱性の公開から48時間以内にクリプトマイナーが展開されたことを確認しており、ハッカーが新しい欠陥を武器化し、攻撃フローに組み込む準備が非常に整っていることを示している。

国家に支援されたアクターも、金銭的な動機に基づくハッカーも、標的組織のクラウドプラットフォームへのアクセスを得るために、ITヘルプデスクのスタッフになりすましたフィッシングやビッシングによって、侵害されたIDを活用することがほとんどでした。

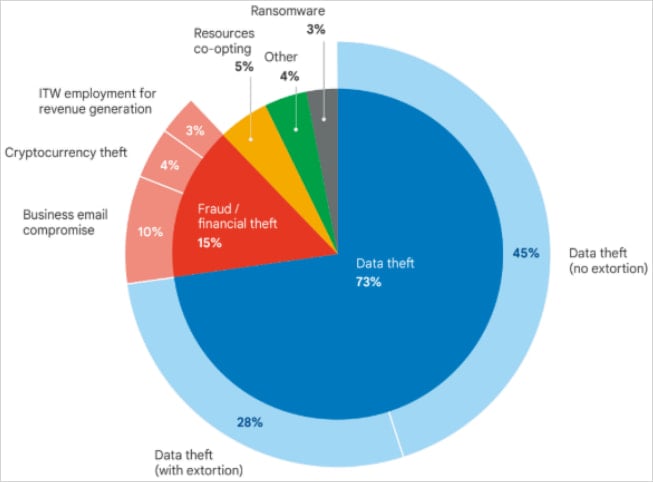

調査された攻撃のほとんどで、攻撃者の目的は、すぐに強要することなく、長期的に持続する大量のデータを静かに流出させることでした。

グーグル

Googleは、イランや中国とつながりのある行為者が、1年半以上にわたって被害者の環境にアクセスし続けたスパイ活動をいくつか取り上げています。

イランに関連する脅威行為者UNC1549は、2年以上にわたり、盗んだVPN認証情報とMiniBikeマルウェアを使用して標的環境にアクセスしていました。これにより、ハッカーは被害者から1テラバイト近い専有データを盗むことができた。

もう1つの例では、中国がスポンサーとなった攻撃者UNC5221がBrickStormマルウェアを使用して、被害者のVMware vCenterサーバに少なくとも18カ月間アクセスし続け、ソースコードを盗み出しました。

数百万ドルを盗む北朝鮮のハッカー

Googleは、2025年下半期に分析された侵入の3%は、北朝鮮のIT労働者(UNC5267)が不正なIDを使用して仕事を獲得し、政府に収益をもたらしたものだとしています。

UNC4899として追跡されている別の北朝鮮の脅威行為者は、デジタル資産を盗むために特別にクラウド環境を侵害しました。あるケースでは、UNC4899は、オープンソースプロジェクトのコラボレーションを口実に開発者を騙して悪意のあるアーカイブをダウンロードさせた後、数百万米ドルの暗号通貨を盗みました。

その後、開発者はAirdropサービスを使ってファイルをパーソナルコンピュータから企業のワークステーションに転送し、AI支援統合開発環境(IDE)で開いた。

アーカイブの中には、Kubernetesコマンドラインツールを装ったバイナリを展開する悪意のあるPythonコードが含まれていた。

「このバイナリは、UNC4899が管理するドメインにビーコンを発信し、脅威行為者が被害者のワークステーションにアクセスするためのバックドアとして機能した。

次の段階では、UNC4899はクラウド環境に軸足を移し、Kubernetesクラスタの特定のポッドを探索するなどの偵察活動を行い、永続性を確立し、”高特権のCI/CDサービスアカウントのトークンを取得 “した。

これにより彼らは、ネットワークポリシーの適用を担当するポッドなど、より機密性の高いシステムへと横方向に移動し、コンテナから抜け出してバックドアを仕掛けることができた。

さらなる偵察の後、UNC4899は顧客情報(ID、アカウントセキュリティ、暗号通貨ウォレットデータ)を扱うシステムに移動し、安全に保存されていないデータベース認証情報をホストした。

このデータは、脅威行為者がユーザーアカウントを侵害し、数百万ドルの暗号通貨を盗むのに十分なものでした。

OpenID Connectの悪用

QuietVaultという侵害されたnpmパッケージ名を利用した攻撃では、攻撃者は開発者のGitHubトークンを盗み出し、GitHubからAWSへのOpenID Connect(OIDC)の信頼関係を悪用して、クラウド環境に新しい管理者アカウントを作成するために使用しました。

最初の侵害からわずか3日間で、QuietVaultはローカルのAIコマンドライン・インターフェイス・ツールでAIプロンプトを活用して開発者のGitHubとNPMのAPIキーを取得し、CI/CDパイプラインを悪用して組織のAWS APIキーを取得し、S3ストレージからデータを盗み出し、本番環境とクラウド環境で破壊しました。

この事件は2025年8月に発生した「s1ngularity」サプライチェーン攻撃の一部で、攻撃者はオープンソースのビルドシステムおよびmonorepo管理ツール「Nx」の侵害されたnpmパッケージを公開した。

この攻撃では、2,180のアカウントと7,200のリポジトリから機密情報(GitHubトークン、SSHキー、設定ファイル、npmトークン)が流出し、”s1ngularity “という名前を含むGitHubリポジトリが公開されました。

悪意のある内部関係者はクラウドサービスを好む

データの流出には主に電子メールとポータブル・ストレージ・デバイスが使用されていたが、研究者は、内部関係者がAmazon Web Services(AWS)、Google Cloud、Microsoft Azure、Google Drive、Apple iCloud、Dropbox、Microsoft OneDriveを使用することが増えていることに気づいた。

この結論は、1,002件のインサイダーによるデータ盗難インシデントを分析した結果得られたもので、そのうちの771件はインサイダーがまだ在職中に発生し、255件は解雇後に発生していることが明らかになった。

グーグルは、この脅威は、企業が内部と外部の両方の脅威に対するデータ保護メカニズムを導入するのに十分なほど重大であるとしている。従業員、請負業者、コンサルタントが信頼を裏切り、企業データを盗んでしまうこともある。

トレンド分析によると、クラウドサービスが電子メールに取って代わり、情報流出の主流になる日も近いという。

研究者は、攻撃者がバックアップを削除したり、ログファイルを削除したり、フォレンジック資料を消去したりして、証拠やデータの復元を困難にするケースが増えていると報告している。

Googleは、クラウド攻撃のスピードが手動で対応するには速すぎるため、新しいインスタンスが作成されてから1時間以内にペイロードが展開されることもあり、自動化されたインシデントレスポンスの実装が急務になっていると強調している。

今年のクラウドセキュリティを形作る可能性のあるトレンドとして、Googleは、地政学的紛争、FIFAワールドカップ、米国の中間選挙が悪意のある操作の磁石として機能するため、脅威活動が増加すると予想している。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments