UAT-9244として追跡されている中国に関連した高度持続的脅威行為者は、2024年以来、南米の通信サービス・プロバイダーを標的としており、Windows、Linux、ネットワーク・エッジ・デバイスを侵害している。

Cisco Talosの研究者によると、この攻撃者はFamousSparrowおよびTropic Trooperハッカーグループと密接に関連していますが、別の活動クラスターとして追跡されています。

この評価は信頼性が高く、脅威行為者に起因する攻撃で観察された類似のツール、戦術、技術、手順(TTPs)、および被害者学に基づいています。

研究者は、UAT-9244がSalt Typhoonと同じターゲット・プロファイルを共有している一方で、2つの活動クラスター間の確実な関連性を確立できなかったと指摘しています。

通信事業者ネットワークを標的とした新たなマルウェア

研究者は、このキャンペーンが、これまで文書化されていなかった3つのマルウェア・ファミリーを使用していることを発見しました:WindowsのバックドアであるTernDoor、BitTorrentを使用するLinuxのバックドアであるPeerTime、そしてプロキシ・インフラストラクチャ(ORB)を構築するブルートフォース・スキャナーであるBruteEntryです。

TernDoorは、正規の実行ファイルwsprint.exeを使用してBugSplatRc64.dllから悪意のあるコードをロードし、メモリ内で最終的なペイロードを解読・実行する(msiexec.exeに注入される)DLLサイドローディングによって展開されます。

このマルウェアには、プロセスの終了、サスペンド、再開に使用される組み込みWindowsドライバ、WSPrint.sysが含まれています。

持続性は、スケジュールされたタスクとWindowsレジストリの変更によって達成され、スケジュールされたタスクを隠すためにも使用されます。

さらに、TernDoorはリモートシェル経由でコマンドを実行し、任意のプロセスを実行し、ファイルを読み書きし、システム情報を収集し、自己アンインストールすることができます。

PeerTimeは、複数のアーキテクチャ(ARM、AARCH、PPC、MIPS)をターゲットとするELF Linuxバックドアであり、通信環境で使用される幅広い組み込みシステムやネットワークデバイスを危険にさらすように設計されていることが示唆されます。

Cisco Talos

Cisco Talosは、PeerTimeについて2つのバージョンを文書化している。1つはC/C++で書かれており、もう1つはRustをベースにしている。研究者はまた、インストルメンターのバイナリに簡体字中国語のデバッグ文字列が含まれていることに気付きました。

そのペイロードは復号化されてメモリにロードされ、プロセス名は正規のものに見えるように変更される。

ELFベースのピアツーピア(P2P)バックドアであるPeerTimeは、コマンド&コントロール(C2)通信にBitTorrentプロトコルを使用し、ピアからペイロードをダウンロードして実行し、BusyBoxを使用してホスト上にファイルを書き込みます。

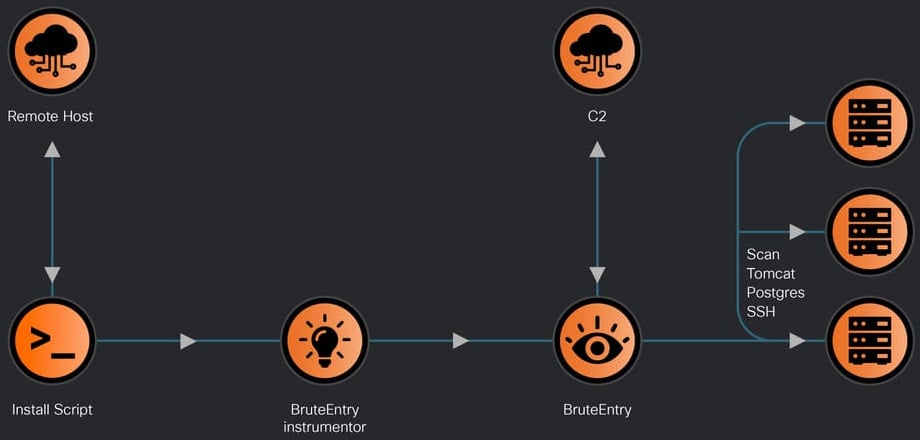

最後に、Goベースのインストルメント・バイナリとブルートフォース・コンポーネントで構成されるBruteEntryがあります。その役割は、侵害されたデバイスをORB(Operational Relay Box)と呼ばれるスキャンノードに変えることです。

ソースはこちら:Cisco Talos

攻撃者は、BruteEntryを実行しているマシンを使用して新しいターゲットをスキャンし、SSH、Postgres、Tomcatへのアクセスをブルートフォースします。ログイン試行の結果は、タスクのステータスとメモとともに C2 に送り返されます。

Cisco Talosの研究者は、本日発表したテクニカルレポートの中で、3つのマルウェアの機能、展開方法、持続性についての詳細を明らかにしています。

Cisco Talosの研究者は、観測されたUAT-9244の活動に関連する侵害の指標(IoC)をリストアップしており、防御者はこれらの攻撃を早期に検出してブロックするためにこれを利用することができます。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないか確認してください。

Comments