FreeScoutヘルプデスクプラットフォームに存在する最大深刻度の脆弱性により、ハッカーはユーザーの操作や認証なしにリモートでコードを実行される可能性があります。

この脆弱性はCVE-2026-28289として追跡されており、アップロード権限を持つ認証済みユーザーによって悪用される可能性のある、別のリモートコード実行(RCE)セキュリティ問題(CVE-2026-27636)の修正をバイパスします。

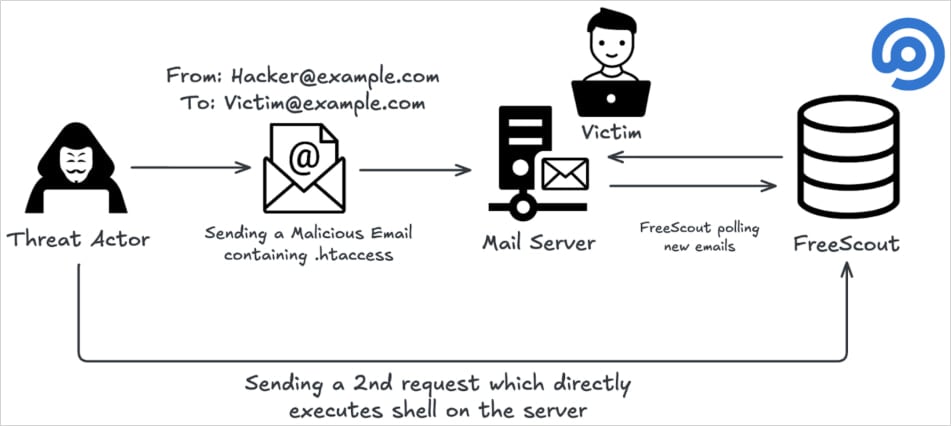

コードからランタイムまでアプリケーションのセキュリティを確保するOX Security社の研究者によると、攻撃者は “FreeScoutで設定された任意のアドレスに細工したメールを1通送信する “ことで、この新しい脆弱性を悪用できるという。

彼らによると、この修正プログラムは、制限された拡張子やドットで始まるファイル名を修正することで、危険なファイルのアップロードをブロックしようとしていた。

OXリサーチチームは、最近導入された検証メカニズムをバイパスするために、ファイル名の前にゼロ幅のスペース(Unicode U+200B)を置くことができることを発見しました。

その後の処理でこの文字が削除されると、ファイルはドットファイルとして保存されるようになり、最新のセキュリティチェックを完全にバイパスすることで、CVE-2026-27636の悪用が誘発されます。

ソースはこちら:OXリサーチ

さらに悪いことに、CVE-2026-28289は、FreeScoutで設定されたメールボックスに悪意のある電子メールの添付ファイルが配信されることによって引き起こされる可能性があると研究者は述べています。

このプログラムは添付ファイルを”/storage/attachment/… “に保存するため、攻撃者はアップロードされたペイロードにウェブインタフェースからアクセスし、認証やユーザとの対話なしにサーバ上でコマンドを実行することが可能となり、ゼロクリック脆弱性となる。

「FreeScout 1.8.206のパッチバイパスの脆弱性により、ファイルアップロードの権限を持つ認証済みユーザーであれば誰でも、セキュリティチェックをバイパスするためにゼロ幅の空白文字の接頭辞を使用した悪意のある.htaccessファイルをアップロードすることで、サーバー上でリモートコード実行(RCE)を達成することができる」と、ベンダーはセキュリティ速報で述べている。

FreeScoutは、カスタマーサポートの電子メールやチケットを管理するために組織で使用されるオープンソースのヘルプデスクおよび共有メールボックスプラットフォームです。これは、ZendeskやHelp Scoutに代わるセルフホスト型のものだ。

このプロジェクトのGitHubリポジトリには4,100のスターと620以上のフォークがあり、OX Researchの報告によると、Shodanスキャンで1,100の公開されたインスタンスが返され、広く使われているソリューションであることを示しています。

CVE-2026-28289は、1.8.206までのすべてのFreeScoutバージョンに影響し、4日前にリリースされたバージョン1.8.207でパッチが適用されました。

FreeScoutチームは、CVE-2026-28289の悪用に成功すると、サーバーの完全な侵害、データ漏洩、内部ネットワークへの横移動、サービスの中断につながる可能性があると警告しています。したがって、直ちにパッチを適用することが推奨される。

OX Research はまた、バージョン 1.8.207 の場合でも、FreeScout サーバの Apache 設定で ‘AllowOverrideAll’ を無効にすることを推奨しています。

この記事を書いている時点では、CVE-2026-28289の悪用は確認されていませんが、この欠陥の性質を考えると、悪意のある活動がすぐに始まる危険性は非常に高いと言えます。

.ia_ad { background-color:#width: 95%; max-width: 800px; margin: 15px auto; border-radius: 8px; border:1px solid #d6ddee; display: flex; align-items: stretch; padding: 0; overflow: hidden; }:0; overflow: hidden; } .ia_lef { flex: 1; max-width: 200px; height: auto; display: flex; align-items: stretch; } .ia_lef a { display: flex; width: 100%; height: 100%; } .ia_lef a img { width: 100%; height: 100%; border-radius: 8px 0 0 8px; margin: 0; display: block; } .ia_rig { flex: 2; padding:display: flex; flex-direction: column; justify-content: center; } .ia_rig h2 { font-size: 17px !important; font-weight: 700; color:#line-height: 1.4; font-family:margin: 0 0 14px 0; } .ia_rig p { font-weight: bold; font-size: 14px; margin: 0 0 clamp(6px, 2vw, 14px) 0; } .ia_button { background-color:#border:1px solid #3b59aa; color: black; text-align: center; text-decoration: none; border-radius: 8px; display: inline-block; font-size: 16px; font-weight: bold; cursor: pointer; padding:width: fit-content; } .ia_button a { text-decoration: none; color: inherit; display: block; } @media (max-width: 600px) { .ia_ad { flex-direction: column; align-items: center; } .ia_lef { max-width: 100%; } .ia_lef a img { border-radius: 8px 8px 0 0; } .ia_rig { padding:15px;

width: 100%;

}

.ia_button {

width: 100%;

margin: 0px auto;

}

}

レッドレポート2026:ランサムウェアの暗号化が38%減少した理由

マルウェアはますます賢くなっています。レッドレポート2026では、新しい脅威がどのように数学を使ってサンドボックスを検出し、目に見えないところに隠れているかを明らかにしています。

110万件の悪意のあるサンプルの分析結果をダウンロードして、トップ10のテクニックを明らかにし、セキュリティ・スタックが盲点になっていないかどうかを確認してください。

Comments